как прослушивают мобильные телефоны

Как проверить телефон на прослушку?

Для пользователя, уже знающего, как посмотреть IMEI телефона, войти в «Инженерный режим» и самостоятельно обновить прошивку, будет небезынтересно проверить, прослушивается ли мобильное устройство. Определить это проще, чем кажется; и хотя большинству жителей России опасаться нечего (хотя бы в силу отсутствия важной информации), убедиться, что на телефоне нет прослушки, всегда приятно. Как это сделать — попробуем разобраться.

Признаки прослушивания телефона

Прежде чем узнать, прослушивают ваш телефон или нет, стоит ознакомиться с основными признаками несанкционированного доступа. Сравнив состояние своего мобильного аппарата с перечисленными далее явлениями, можно прийти к определённым заключениям — это не сложнее, чем восстановить удалённые фото на Андроиде. Если выводы положительные, стоит узнать, как избавиться от прослушки; если отрицательны — пролистать рекомендации и со спокойным сердцем продолжать пользоваться смартфоном.

Важно: ни один из перечисленных далее признаков не является стопроцентным или исчерпывающим. Имеет значение лишь совокупность двух-трёх проявлений, хотя и в этом случае узнать, что кто-то решил слушать разговоры или читать не касающиеся его SMS, без дальнейших манипуляций невозможно.

Признаки, свидетельствующие о прослушке смартфона:

Совет: не следует делать выводы, не очистив телефон от накопившегося системного мусора — очень часто именно он приводит к появлению странных, необъяснимых даже с точки зрения разработчика явлений, схожих с признаками прослушки.

Как узнать, что телефон прослушивается?

Заключив по совокупности признаков, что телефон может быть подвергнут прослушке, владелец должен перейти к манипуляциям, позволяющим точно определить, имеет ли кто-либо кроме него доступ к устройству. Ниже перечислено несколько простых способов узнать, прослушивается ли смартфон.

USSD-команды

Используя перечисленные комбинации, можно понять, насколько безопасны соединение в целом, голосовые вызовы и отправка SMS. Все команды набираются с помощью цифровой клавиатуры — в том же порядке, что сотовые номера. Чтобы активировать их, следует нажать на кнопку звонка — результат появится на экране через несколько секунд.

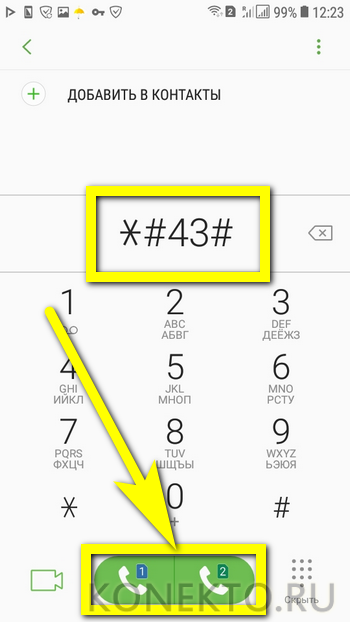

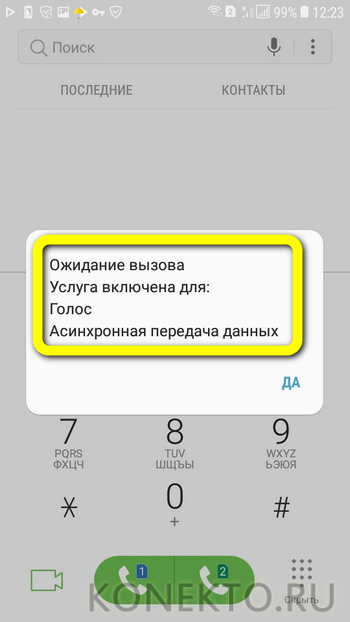

«Ожидание вызова». С помощью команды владелец телефона сможет узнать, не подключён ли аппарат в данный момент к какому-либо устройству и, следовательно, не выполняется ли несанкционированная передача данных. Чтобы проверить это, нужно:

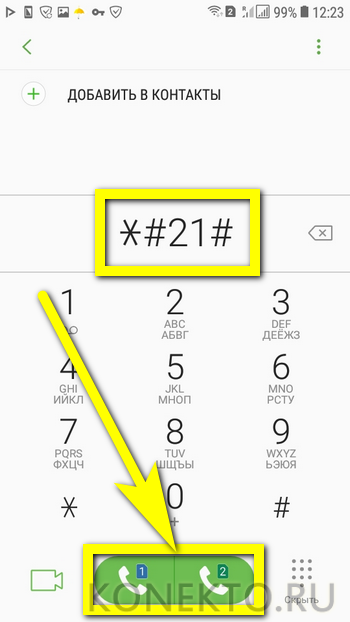

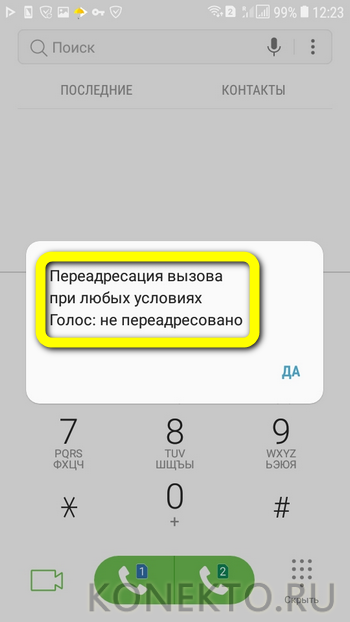

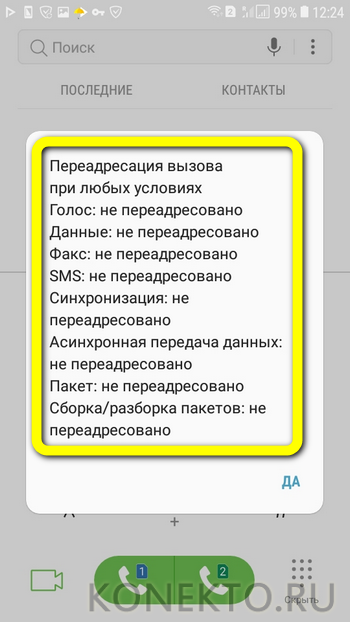

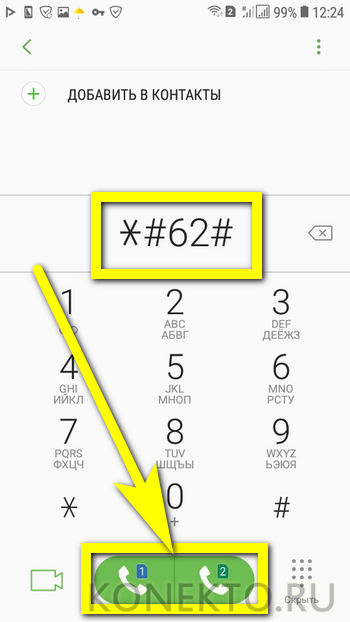

«Переадресация вызова». Один из самых часто используемых способов прослушки — установка переадресации голосовых вызовов и SMS на третий номер. Понять, прослушивается ли телефон, можно следующим образом:

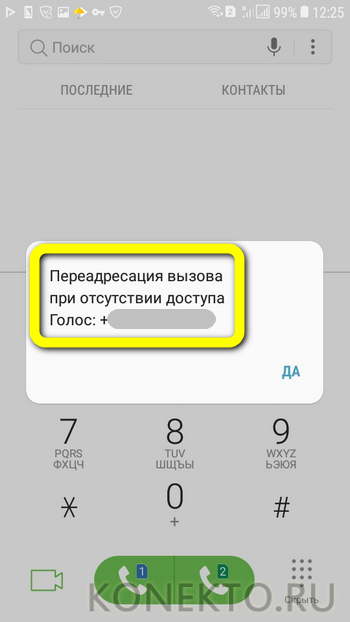

«Переадресация при отсутствии доступа». В очень редких случаях, чтобы получить возможность прослушивать мобильное устройство, злоумышленники блокируют звонки на него и включают соответствующий тип переадресации. Определить наличие угрозы пользователь из России может следующим образом:

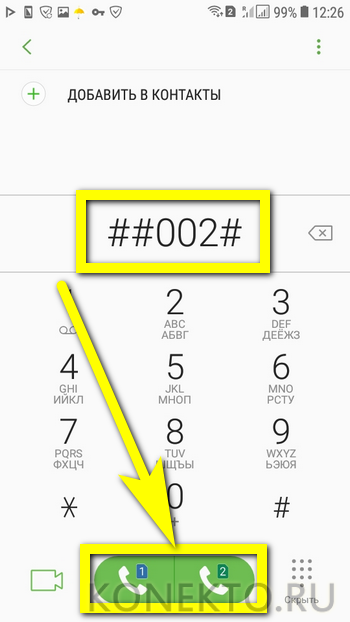

Совет: чтобы отключить все разновидности переадресации и таким образом повысить свои шансы на конфиденциальность, достаточно послать запрос вида ##002# — как правило, никаких проблем с использованием команды не возникает.

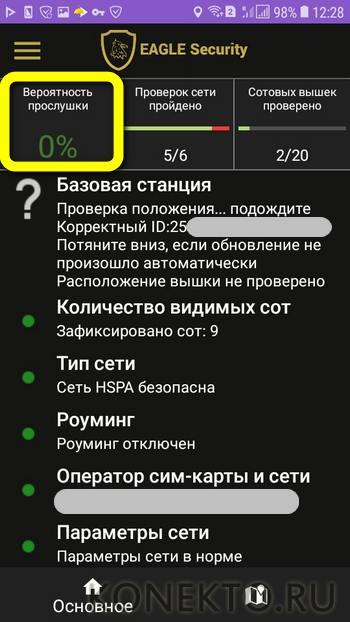

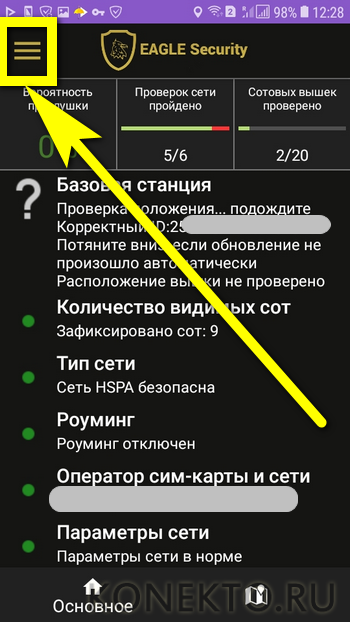

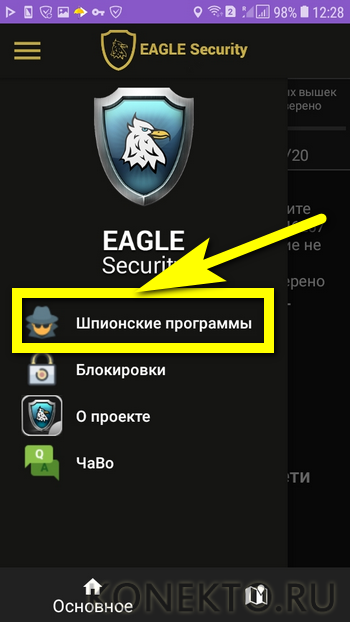

Eagle Security

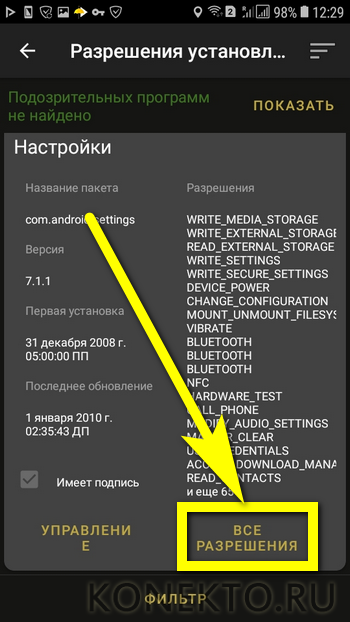

Простое в использовании и достаточно надёжное мобильное приложение, позволяющее узнать, не ведётся ли прослушки телефона. Пользователю нужно:

Важно: чтобы ограничить права доступа для любой из перечисленных программ, достаточно выбрать в соответствующем поле «Все разрешения» и установить свои параметры — правда, в новом режиме часть приложений может перестать функционировать.

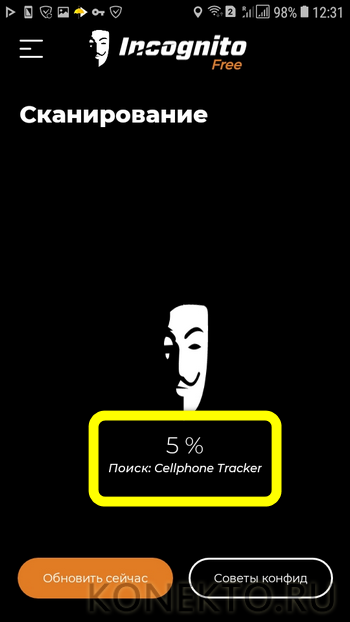

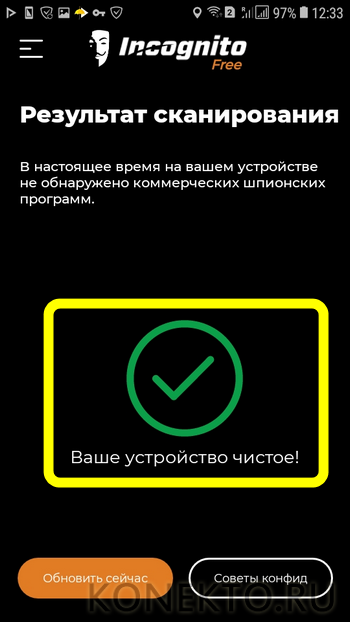

Incognito

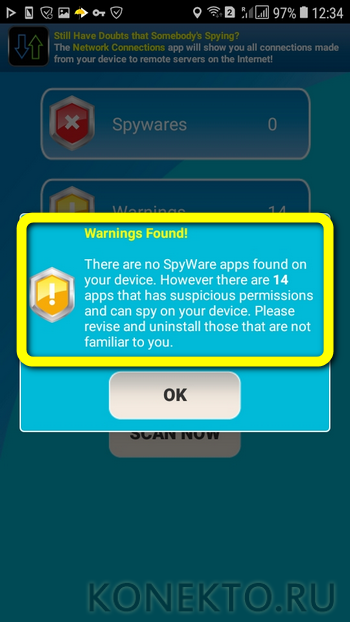

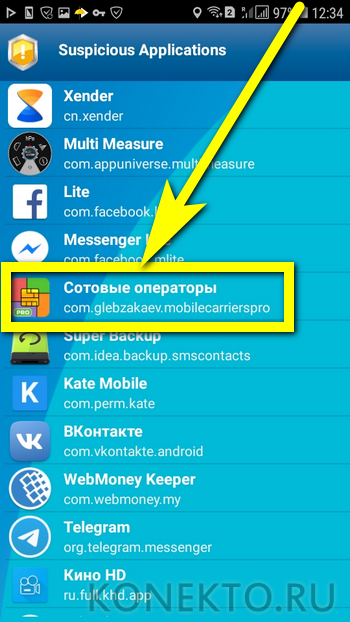

Великолепная мобильная программа, помогающая понять, установлены ли на телефоне какие-либо шпионские модули. Скачав и запустив приложение, пользователь должен:

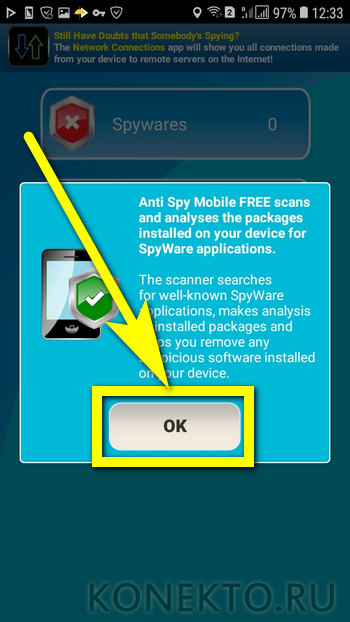

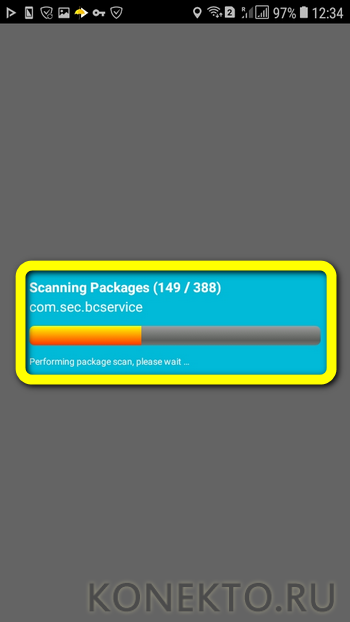

Anti Spy Mobile

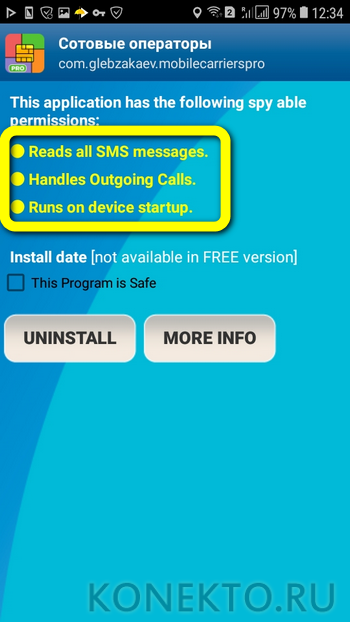

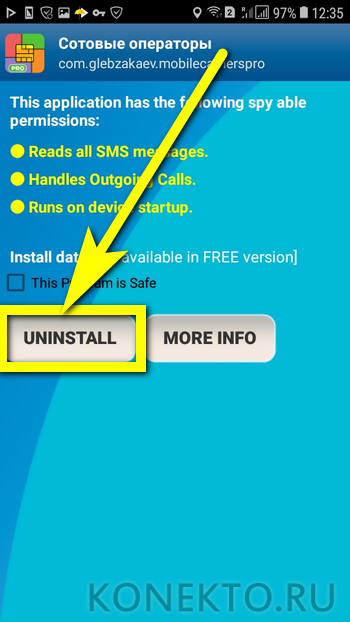

Понять, прослушивается ли телефон, можно, скачав и установив это простое приложение. Владельцу устройства понадобится:

Совет: удалить подозрительное мобильное приложение можно непосредственно в окне программы, выбрав опцию Uninstall.

Dr.Web

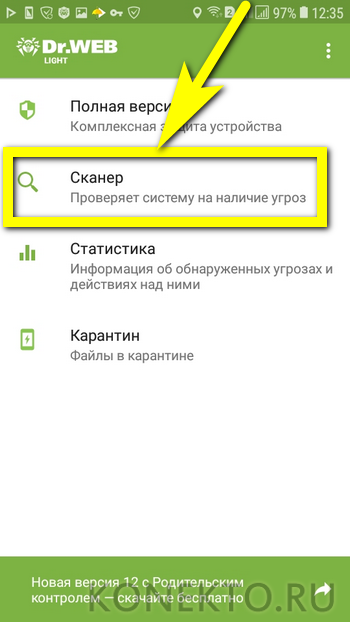

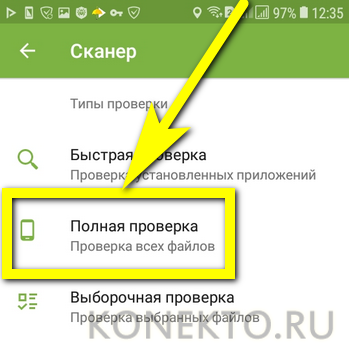

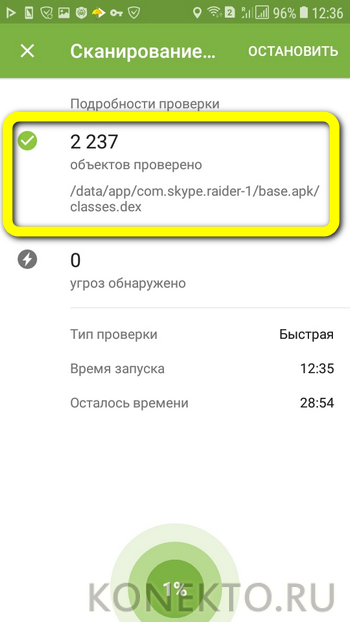

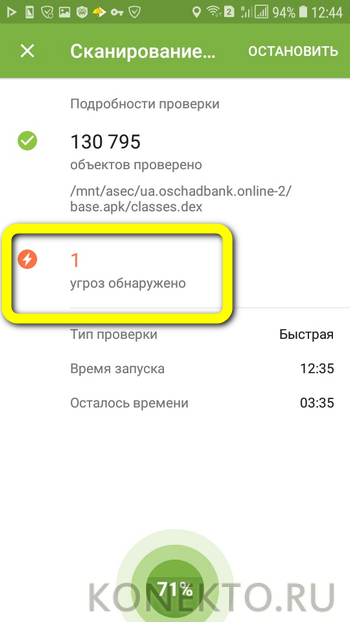

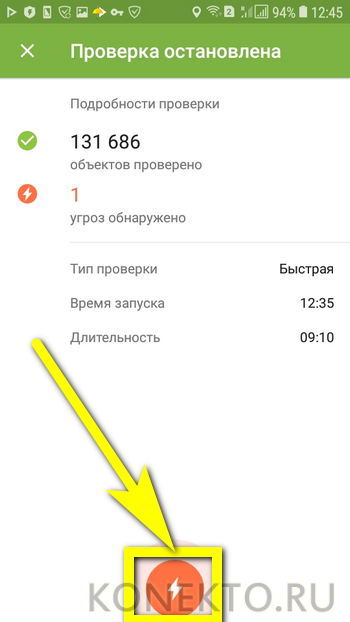

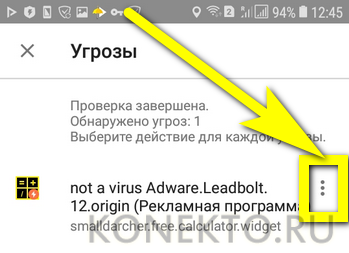

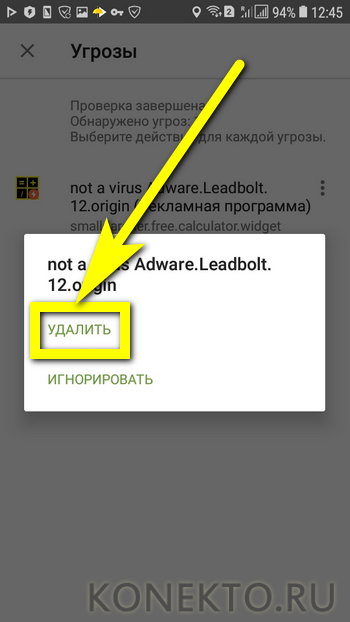

Популярнейший антивирус, позволяющий однозначно определить, установлена ли на телефоне программная прослушка. Владельцу аппарата понадобится:

Совет: если приложение ранее функционировало нормально и было установлено пользователем по своей воле, крайне рекомендуется не торопиться с удалением — возможно, угроза определена ошибочно, а причина прослушки кроется в другом.

Внешний осмотр

Телефон могут прослушивать не только «изнутри», используя вредоносные мобильные приложения, но и с применением специальной аппаратуры, по аналогии с устройствами предыдущих поколений называемой «жучками». Чтобы самостоятельно проверить наличие посторонней электроники, достаточно снять заднюю крышку и вытащить батарею — как правило, прослушивающие модули крепятся в условиях нехватки времени, так что основательно разобрать смартфон злоумышленник не успеет.

Наличие не предусмотренных изготовителем элементов сразу бросается в глаза; чтобы остановить прослушку, владельцу аппарата достаточно будет снять (открепить, отклеить, реже — отпаять) «жучок» — теперь пользоваться телефоном можно в штатном режиме.

Обращение к профессионалам

Если ни один из перечисленных выше способов узнать, прослушивается ли телефон, не дал плодов, а подозрения остались, стоит обратиться за помощью в сервисный центр или к специалисту в сфере цифровой безопасности. Услуги, разумеется, предоставляются платно — зато обладатель телефона сможет однозначно определить наличие проблемы и получить советы относительно дальнейших действий по её устранению.

Как убрать прослушку с телефона?

Убрать прослушку с телефона можно следующими способами:

Совет: полностью избавиться от шпионских модулей, распространяемых в виде мобильных приложений, можно, сбросив телефон до заводских настроек. При этом уничтожатся и все пользовательские данные, так что пароли и важные документы следует сохранить в «облаке» или скопировать на внешний носитель.

Подводим итоги

Узнать, прослушивается ли телефон, можно с помощью USSD-запросов или специального программного обеспечения. Пользователю рекомендуется также проверить наличие в устройстве физических «жучков». Чтобы решить проблему, следует удалить подозрительные приложения и убрать прослушивающую технику; в некоторых случаях избавиться от прослушки помогает сброс до заводских настроек.

Прослушивание мобильных телефонов и их защита

Какие существуют варианты прослушивания разговоров по мобильному телефону, как можно обеспечить защиту от атак такого рода, и как абоненту определить, что, возможно, его телефон прослушивается? Из-за возникшей в последнее время целой волны скандалов шпионского характера, эти вопросы стают вновь актуальными. Журналисты обратились к операторам украинской мобильной связи с просьбой объяснить, как вести себя абоненту в таких случаях.

Поразительным оказалось то, что практически все операторы, куда обращались журналисты — просто не смогли дать ответы на поставленные вопросы. Единственной компанией, которая согласилась помочь, оказались представители «МТС Украина». Оператор Life 🙂 — вообще не дал ответа на направленный запрос, а в «Киевстар» ответили, что не являются экспертами в таких вопросах, и что с такими вопросами нужно обращаться в специальные госслужбы (читайте, МВД, СБУ, и т.д.) В статье ниже была так же использована информация о прослушивании мобильных телефонов, полученная из публичных источников.

Как операторы защищают свои сети

При разработке технологии GSM, а так же на стадии ее внедрения, учитывались все требования от контролирующих гос. органов к уровню обеспечения защиты. Именно из-за этих требований во многих странах мира запрещена продажа и покупка специального оборудования, навроде мощных шифраторов, криптооборудования, скремблеров, а так же — уж очень защищенные технологии для публичной связи. А вот операторы мобильной связи сами обеспечивают защиту своих радиоканалов, используя методы шифрования сигнала. При шифровании используются очень сложные алгоритмы. Каким именно криптоалгоритмом будет осуществляться шифрование выбирается на этапе, когда устанавливается соединение между базовой станцией и самим абонентом. Степень вероятности возникновения утечки информации об абоненте с оборудования оператора, как заверили журналистов сотрудники МТС, что она равна практически нулю. Почему к нулю, спросили мы — а все из-за сложности и контроля за доступом к объектам и оборудованию оператора.

Как можно «слушать» мобильные телефоны

Всего есть два метода прослушки абонентов — это активный метод, и пассивный метод. При пассивном прослушивании абонента нужно использовать очень дорогостоящее оборудование и иметь специально обученных работников. При наличии денег (читайте — большИх денег) на «черном рынке» можно приобрести специальные комплексы, используя которые можно прослушивать разговоры любого абонента в радиусе до 500 метров. Спросите, почему нужно иметь большие деньги? Ответ прост — цена одного такого комплекта стартует от нескольких сотен тысяч евровалюты. Как выглядит такой комплект — видно на следующем фото. В сети существует множество сайтов, где вы можете ознакомиться с описанием и принципом работы таких комплектов и систем прослушивания.

Как убеждают производители подобных систем прослушивания, их системы могут отслеживать GSM-разговоры в режиме реального времени, потому что принцип работы оборудования основан на доступе к SIM-карте абонента мобильной связи, или прямо к базе данных самого оператора сотовой связи. Хотя, если такого доступа у тех, кто вас слушает нет, они могут прослушивать все ваши разговоры с некоторой задержкой. Величина задержки зависит от уровня шифрования канала связи, который использует тот или иной оператор. Подобные системы так же могут быть и мобильными центрами для обеспечения прослушивания и отслеживания передвижения объектов.

Вторым способом прослушки является активное вмешательство прямо в эфире на процесс аутентификации и протоколы управления. Для этого используются специальные мобильные комплексы. Такие мобильные системы, которые, по сути, являются парой специально модифицированных телефонов и ноутбук, несмотря на свою внешнюю простоту и малогабаритность, тоже являются недешевым удовольствием — их цена варьируется от пары десятков тысяч и до нескольких сотен тысяч американских долларов. И опять же — работать на таком оборудовании могут только специалисты высокой квалификации в области связи.

Атака на абонента осуществляется по следующему принципу: поскольку, комплекс является мобильным и находится к абоненту на близком расстоянии — до 500 метров, — он «перехватывает» сигналы для установления соединения и передачи данных, заменяя собой базовую станцию оператора. По сути, сам комплекс становится «мостом-посредником» между ближайшей базовой станцией и самим абонентом.

После «захвата» таким образом нужного абонента мобильной связи этот комплекс фактически может выполнить любую функцию управления над перехваченым каналом: например, соединить прослушиваемого с любым необходимым для тех, кто слушает номером, понизить алгоритм криптошифрования или вообще отключить это шифрование для конкретного сеанса связи и т.д.

Как примерно выглядит подобный комплекс — видно на фото ниже.

Как поделились специалисты, 100% определить что телефон абонента прослушивается именно в этот момент — невозможно. Но, можно получить косвенные подтверждения, которые могут указывать, что существует такая вероятность. В недалеком прошлом некоторые модели мобильных (а именно — кнопочные телефоны) имели в своем функционале специальный символ-иконку в виде замочка. Если замок был закрыт, значит, сигнал идет в зашифрованном виде, и наоборот — если замок открыт… ну вы сами все поняли.

А вот уже в телефонах за последние 5-6 лет такой функции нет… А жаль. Хотя, для некоторых моделей смартфонов предусмотрены специальные приложения, которые будут сигнализировать владельцу телефона об конфигурации используемых настроек именно в текущем сеансе связи. Один из вариантов — уведомление пользователя о том, в каком режиме передается его разговор — с использованием алгоритмов шифрования или же открыто. Ниже перечислено несколько из подобных приложений:

EAGLE Security

Является одним из мощнейших приложений для защиты вашего мобильного от прослушки. Эта программа предотвращает любые подключения к ложным базовым станциям. Для определения достоверности станции используется проверка сигнатур и идентификаторов станции. Помимо этого, программа самостоятельно отслеживает и запоминает расположение всех базовых станций и при выявлении, что какая-то база движется по городу, или ее сигнал время от времени пропадает с места ее расположения — такая база помечается как ложная и подозрительная и приложение уведомит об этом владельца телефона. Еще одна из полезных функций программы — возможность показать, какие из установленных на телефоне приложений и программ имеют доступ к видеокамере и микрофону вашего телефона. Там же есть функция отключения (запрещения) доступа любого не нужного вам ПО к камере.

Darshak

Эта программа отличается от предыдущей и ее основной функцией является отслеживание любой подозрительной активности в сети, в том числе и при использовании SMS, которые могут отправляться без разрешения владельца телефона. Приложение в режиме реального времени оценивает, насколько ваша сеть является защищенной и какой используется алгоритм шифрования в этот момент и еще много чего.

Android IMSI-Catcher Detector

Это приложение так же помагает защитить ваш смартфон от любых подключений к псевдо-базам. Единственный минус этой программы — вы не найдете его в Google Play и если захотите все же его установить — вам придется повозиться с этой процедурой.

CatcherCatcher

Программа CatcherCatcher, как и его аналоги выше, занимается выявлением ложных базовых станций, которые злоумышленники (или спец. службы?) используют как промежуточные «мосты-посредники» между абонентом и настоящей базовой станцией.

И на последок, специалисты так же порекомендовали пользоваться специальными приложениями для обеспечения безопасности личных разговоров и данных, в том числе — для шифрования ваших разговоров. Подобными аналогами являются анонимные веб-браузеры Orbot или Orweb, например. Так же есть специальные программы, которые зашифровывают ваши телефонные разговоры, фотографии и многие уже пользуются защищенными месенджерами.

Могут ли злоумышленники прослушивать телефон и как они это делают

Содержание

Содержание

Казалось бы, как возможно прослушать телефон в эпоху криптографии всех сообщений и разговоров. Но ведь технологии работают не только во благо: раз есть новый способ шифрования, значит появится и новый способ взлома. И речь даже не о спецслужбах, а о простых злоумышленниках с гораздо более скромными возможностями.

Для начала определим тип нарушителя и его возможности.