зашифровать номер телефона буквами

Математика для блондинок

Страницы

среда, 13 июня 2012 г.

Математический фокус с номером телефона

Этот математический фокус с номером телефона мне показала брюнетка. Её реакция была довольно эмоциональной: «Вынос мозга! Как такое может быть?!». Действительно, впечатление такое, что вокруг калькулятора пляшут шаманы с бубнами. Вот описание этого математического фокуса с номером телефона. Уточню сразу, что фокус рассчитан на городской семизначный номер телефона.

Ну, как человек опытный, я знаю, что у каждого фокуса есть секрет. Если фокус проделывается на калькуляторе, значит шаманы используют математику, а не ловкость рук. Читал я умные книжки про такие фокусы.

В мусоре на столе я с трудом отыскал не исписанный клочек бумаги, взял ручку и удалился разгадывать великую тайну телефонных шаманов. Я тоже иногда в школу ходил и на уроках математики не только воробьям дули показывал.

Вы спросите, зачем такие сложности? Ведь вместо своего номера телефона можно записать любые цифры. Делаем мы это для того, чтобы наблюдать пляску шаманов в чистом виде, без всяких помех. Помните? Все их телодвижения имеют конкретное числовое выражение. Теперь цифры нашего номера телефона обозначены буквами и не будут отвлекать наше внимание от шаманских чисел.

Теперь несколько слов о тех жертвах невинного обмана, на которых этот фокус рассчитан. Судя по количеству цифр в номере телефона, этот фокус рассчитан на жителей крупных, семизначных городов. Оно и понятно. Именно в таких городах наибольшая концентрация богатых буратино на душу населения. Именно они, как магнитом, притягивают в эти города разного рода проходимцев и шаманов. Как быть жителям более мелких городов, тех, которые в своем историческом развитии не достигли семизначного уровня? Не переживайте! Владея главным секретом этого математического фокуса с номером телефона, вы можете переделать его под любое количество цифр в номере.

Для шестизначного номера достаточно разбить номер на первые две цифры и последние четыре. Работать будет безотказно, даже инструкцию особо изменять не придется. Если же вы хотите блеснуть своей эрудицией, можете разбить шестизначный номер на три и три цифры, при этом инструкцию нужно переделать так, чтобы первые цифры умножались не на 10000, а на 1000. Надеюсь, вы не зря в школу ходили и кое-что ещё знаете. Помните главный принцип этого фокуса? В конце должно появиться столько нулей, сколько цифр будет во второй части телефонного номера.

Мораль сей басни (о математическом фокусе с номером телефона) такова: если хотите докопаться до истины, не стоит тупо следовать установленным правилам. Прежде всего, включайте собственные мозги.

Элементарные шифры на понятном языке

Все мы довольно часто слышим такие слова и словосочетания, как «шифрование данных», «секретные шифры», «криптозащита», «шифрование», но далеко не все понимают, о чем конкретно идет речь. В этом посте разберемся, что из себя представляет шифрование и рассмотрим элементарные шифры с тем расчетом, чтобы даже далекие от IT люди поняли суть этого явления.

Прежде всего, разберемся в терминологии.

Шифрование – это такое преобразование исходного сообщения, которое не позволит всяким нехорошим людям прочитать данные, если они это сообщение перехватят. Делается это преобразование по специальным математическим и логическим алгоритмам, некоторые из которых мы рассмотрим ниже.

Исходное сообщение – это, собственно, то, что мы хотим зашифровать. Классический пример — текст.

Шифрованное сообщение – это сообщение, прошедшее процесс шифрования.

Шифр — это сам алгоритм, по которому мы преобразовываем сообщение.

Ключ — это компонент, на основе которого можно произвести шифрование или дешифрование.

Алфавит – это перечень всех возможных символов в исходном и зашифрованном сообщении. Включая цифры, знаки препинания, пробелы, отдельно строчные и заглавные буквы и т.д.

Теперь, когда мы говорим на более-менее одном языке, разберем простые шифры.

Шифр Атбаша

Самый-самый простой шифр. Его суть – переворот алфавита с ног на голову.

Например, есть у нас алфавит, который полностью соответствует обычной латинице.

Для реализации шифра Атбаша просто инвертируем его. «А» станет «Z», «B» превратится в «Y» и наоборот. На выходе получим такую картину:

И теперь пишем нужное сообшение на исходном алфавите и алфавите шифра

Исходное сообщение: I love habr

Зашифрованное: r olev szyi

Шифр Цезаря

Тут добавляется еще один параметр — примитивный ключ в виде числа от 1 до 25 (для латиницы). На практике, ключ будет от 4 до 10.

Опять же, для наглядности, возьмем латиницу

И теперь сместим вправо или влево каждую букву на ключевое число значений.

Например, ключ у нас будет 4 и смещение вправо.

Исходный алфавит: a b c d e f g h i j k l m n o p q r s t u v w x y z

Зашифрованный: w x y z a b c d e f g h i j k l m n o p q r s t u v

Пробуем написать сообщение:

Шифруем его и получаем следующий несвязный текст:

Шифр Вернама (XOR-шифр)

Простейший шифр на основе бинарной логики, который обладает абсолютной криптографической стойкостью. Без знания ключа, расшифровать его невозможно (доказано Клодом Шенноном).

Исходный алфавит — все та же латиница.

Сообщение разбиваем на отдельные символы и каждый символ представляем в бинарном виде.

Классики криптографии предлагают пятизначный код бодо для каждой буквы. Мы же попробуем изменить этот шифр для кодирования в 8 бит/символ на примере ASCII-таблицы. Каждую букву представим в виде бинарного кода.

Теперь вспомним курс электроники и элемент «Исключающее ИЛИ», также известный как XOR.

XOR принимает сигналы (0 или 1 каждый), проводит над ними логическую операцию и выдает один сигнал, исходя из входных значений.

Если все сигналы равны между собой (0-0 или 1-1 или 0-0-0 и т.д.), то на выходе получаем 0.

Если сигналы не равны (0-1 или 1-0 или 1-0-0 и т.д.), то на выходе получаем 1.

Теперь для шифровки сообщения, введем сам текст для шифровки и ключ такой же длины. Переведем каждую букву в ее бинарный код и выполним формулу сообщение XOR ключ

сообщение: LONDON

ключ: SYSTEM

Переведем их в бинарный код и выполним XOR:

В данном конкретном примере на месте результирующих символов мы увидим только пустое место, ведь все символы попали в первые 32 служебных символа. Однако, если перевести полученный результат в числа, то получим следующую картину:

С виду — совершенно несвязный набор чисел, но мы-то знаем.

Шифр кодового слова

Принцип шифрования примерно такой же, как у шифра цезаря. Только в этом случае мы сдвигаем алфавит не на определенное число позиций, а на кодовое слово.

Например, возьмем для разнообразия, кириллический алфавит.

Придумаем кодовое слово. Например, «Лукоморье». Выдернем из него все повторяющиеся символы. На выходе получаем слово «Лукомрье».

Теперь вписываем данное слово в начале алфавита, а остальные символы оставляем без изменений.

И теперь запишем любое сообщение и зашифруем его.

Получим в итоге следующий нечитаемый бред:

Шифр Плейфера

Классический шифр Плейфера предполагает в основе матрицу 5х5, заполненную символами латинского алфавита (i и j пишутся в одну клетку), кодовое слово и дальнейшую манипуляцию над ними.

Пусть кодовое слово у нас будет «HELLO».

Сначала поступаем как с предыдущим шифром, т.е. уберем повторы и запишем слово в начале алфавита.

Теперь возьмем любое сообщение. Например, «I LOVE HABR AND GITHUB».

Разобьем его на биграммы, т.е. на пары символов, не учитывая пробелы.

Если бы сообщение было из нечетного количества символов, или в биграмме были бы два одинаковых символа (LL, например), то на место недостающего или повторившегося символа ставится символ X.

Шифрование выполняется по нескольким несложным правилам:

1) Если символы биграммы находятся в матрице на одной строке — смещаем их вправо на одну позицию. Если символ был крайним в ряду — он становится первым.

Например, EH становится LE.

2) Если символы биграммы находятся в одном столбце, то они смещаются на одну позицию вниз. Если символ находился в самом низу столбца, то он принимает значение самого верхнего.

Например, если бы у нас была биграмма LX, то она стала бы DL.

3) Если символы не находятся ни на одной строке, ни на одном столбце, то строим прямоугольник, где наши символы — края диагонали. И меняем углы местами.

Например, биграмма RA.

По этим правилам, шифруем все сообщение.

Если убрать пробелы, то получим следующее зашифрованное сообщение:

Поздравляю. После прочтения этой статьи вы хотя бы примерно понимаете, что такое шифрование и знаете как использовать некоторые примитивные шифры и можете приступать к изучению несколько более сложных образцов шифров, о которых мы поговорим позднее.

HackerSIM: подделка любого телефонного номера. CTF по социальной инженерии

«Народ не должен бояться своего правительства, правительство должно бояться своего народа»

«Privacy is ultimately more important than our fear of bad things happening, like terrorism.»

Уверены ли вы, что вам звонит тот, за кого себя выдает? Даже если высвечивается знакомый номер.

Недавно я обзавелся «хакерской симкой всевластия». Которая помимо лютой анонимности имеет фичу — подделка номера. Расскажу как это происходит.

Чак на своем телефоне, куда вставлена HackerSIM, набирает команду *150*НомерАлисы# и через секунду получает подтверждение, что номер успешно «подделан». Затем Чак звонит со своего телефона Бобу. Телефон Боба принимает вызов, и на нем высвечивается, что ему звонит… Алиса. Profit.

Далее события разворачиваются в зависимости от социнженерного (или чревовещательного) таланта Чака.

Я начал разыгрывать своих хороших знакомых.

«Да ты просто взял его трубку и звонишь мне с его телефона», могли бы сказать жертвы розыгрыша, но я выбирал такие номера для подделки, которые исключают такую возможность, например, подделывал тех людей, которые сейчас в другой стране. Реакция происходит по классической схеме: отрицание, гнев, торг, смирение и «где взял, хочу себе такую же».

Мы имеем большую дыру в системе коммуникации на основе телефонной связи. А многие (даже матерые пранкеры) не знают про технологию подделки номера. Симки всевластия уже в свободной продаже, а мир к этому еще не готов, поэтому. Есть баг в мозгу — доверять входящему звонку со знакомого номера. Вроде даже есть сервисы с идентификацией по номеру телефона.

Мемберы хакспейса мне намекнули, что теперь они знают кого бить, если их кто-то разыграет по телефону, на это я ответил, мол этих симок по Москве уже сотни. Они уже есть у самых продвинутых пентестеров, которые проверяют security awareness в крупных организациях на устойчивость к социнженерным атакам.

Могу продемонстрировать вам пару звонков. Всем не позвоню, ибо дороговато, но на 15-20 звонков меня хватит.

Присылайте мне свой номер, и номер, с которого мне позвонить (подделать). Приоритет хабрачитателям с положительной кармой. (Если у вас нет аккаунта, но вам очень хочется, пишите на почту, попробуем договориться).

CTF по социальной инженерии

Цель: провести экспресс-аудит безопасности телефонной коммуникации и выявить основные угрозы и векторы атак (в т.ч. и социльно-инженерных), выявить потенциально возможный ущерб и просто попить пивка с интересными людьми.

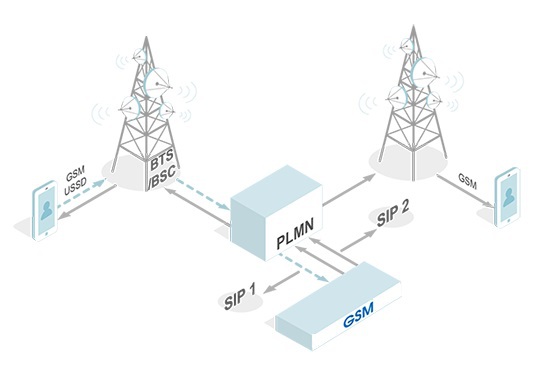

Технология работы HackerSIM и подделки номера

Процедура регистрации телефона в сети и выбора соты

После каждого включения телефона происходит процедура выбора сети и регистрация абонента в этой сети.

После включения телефона с обычной SIM-картой, производится сканирование частот и выбор соты с наивысшим уровнем сигнала. HackerSIM работает только с сотой уровень сигнала, которой является второй по своему значению. Данный алгоритм обеспечивает защиту от комплексов перехвата.

После процедуры синхронизации происходит идентификация оборудования и аутентификация абонента в сети. Обычная SIM-карта производит процедуру аутентификации в сети оператора согласно Алгоритму А3. Данный протокол производит вычисление ключа SRES, который позволяет завершить процедуру аутентификации. Для вычисления ключа SRES в алгоритме А3 используются параметр IMSI и Ki. В обычной SIM-карта параметр IMSI вшит в SIM-карту и он не меняется. В HackerSIM несколько профилей со своими парами IMSI + Ki.

Шифрование в сети GSM

Шифрование сессии обеспечивает алгоритм шифрования А5, который использует в своих вычислениях Кс (сессионный ключ). Кс в свою очередь вычисляется алгоритмом А8, который использует параметры Ki и RAND. В обычной SIM-карте параметр Ki является неизменным, как и IMSI. HackerSIM использует несколько профилей со своими парами IMSI+Ki. Чтобы понизить уровень шифрования A5/1 до A5/2 или A5/0, оператор со своей стороны или комплекс перехвата отправляет служебную команду на номер мобильного абонента MSISDN. У обычной SIM-карты мобильный номер MSISDN привязан к конкретной паре IMSI+Ki и хранится у оператора эмитента. HackerSIM не принадлежит ни одному из операторов и не имеет жёстко привязанного MSISDN, так как имеет несколько профилей.

Даже если HackerSIM попадает в зону подсистемы базовых станций BSS и команда о снятии шифрования производится по средствам широковещательного сообщения Paging Request, он не сможет выполнить данную команду, так как данный исполнительный механизм в алгоритме HackerSIM отсутствует.

Абонент обычной SIM-карты после набора номер нажимает кнопку вызова. В этот момент телефон посредством высокоскоростного канала управления FACCH отправляет сигнал ALERT на BSS (подсистему базовых станций), а оттуда на MSC (центр коммутации). Далее коммутатор отправляет сообщение Address Complete на вызывающего абонента. Абонент, сделавший вызов, слышит гудки, а второй абонент звонок вызова. Зная мобильный номер абонента А или Б (MSIDIN) можно получить от биллинга оператора все детали звонка и саму сессию. Так же можно перехватить эту сессию по воздуху посредством комплекса перехвата. Абонент HackerSIM, после набора номера нажимает кнопку вызов. В этот момент происходит сброс вызова. Одновременно по сигнальному каналу отправляется команда в зашифрованном виде на серверную АТС (автоматическую телефонную станцию) HackerSIM.

АТС через ОКС№7 (SS7) запрашивает у VLR (визитный регистр) для того, чтобы для данной SIM-карты и для данного звонка выделить временный номер MSRN (Mobile Station Roaming Number). Как только оператор выделил нашей SIM-карте MSRN, АТС начинает процедуру звонка на этот MSRN. В этот момент происходит вызов на HackerSIM. После того, как абонент HackerSIM поднял трубку, открывается первое плечо. Далее АТС начинает процедуру дозвона второму абоненту. После того, как второй абонент поднимает трубку, открывается второе плечо (технология Call Back). При данной логике совершения звонка невозможно получить информацию с биллинга оператора так, как не известно, на каком операторе зарегистрирована в данный момент карта HackerSIM, нет публичного идентификатора MSISDN, по которому можно было бы получить IMSI, Ki и IMEI. Даже если абонент Б находится на контроле, не возможно понять с кем был разговор. Так как сессия состоит из двух плеч, в разрыве которой стоит серверная АТС. Таким образом, невозможно определить круг Вашего общения.

Звонок на обычную SIM-карту происходит согласно стандартным процедурам. После выполнения процедуры вызова и назначении TMSI (временного идентификатора мобильной станции) в зоне действия VLR, происходит приземление трафика, и сессия считается установленной. При этом биллинг оператора фиксирует с какого устройства инициирован звонок, место положение принимающего устройства в момент сессии (локация), длительность разговора и т.д. Звонок на HackerSIM осуществляется следующим образом. К HackerSIM присваивается виртуальный номер DID, который принимая звонок из сети, преобразовывает его в SIP протокол и маршрутизирует его на АТС. В свою очередь АТС определяет конкретного абонента, которому присвоен данный DID запускает процедуру вызова, описанную выше. Таким образом, невозможно определить местоположение HackerSIM взаимосвязи между обоими абонентами, так как в разрыве всегда находится АТС.

Игра в шифровальщика: вашим детям это понравится

Приблизительное время чтения: 14 мин.

Для многих игр с детьми — и настольных, и онлайновых, и ролевых — можно использовать шифры. Это не только вызывает у детей интерес, но и развивает внимание, аккуратность, абстрактное мышление, навыки устного счета и осмысленного чтения.

С детьми из скаутского отряда «Сполох» я уже почти пять лет веду занятия по методам шифрования — полученные навыки потом применяются для отрядных игр, но и сами по себе шифры интересны детям младшего и среднего школьного возраста, они с огромным увлечением разгадывают «таинственные» послания и пишут их друг другу. А к тому же, когда коллективу детей приходится прочитать зашифрованный текст, тренируются и навыки взаимодействия в команде, распределения работы, достижения общей цели.

Конечно, этим же можно заниматься с детьми и в семье. Но сразу хочу предупредить родителей: если дети втянутся, то поначалу вам придется то и дело разгадывать их зашифрованные записки и отвечать им тем же. Иначе говоря — поддерживать формат развивающей интеллектуальной игры.

История, которую предварительно нужно рассказать детям

Шифрование — то есть сокрытие информации — появилось еще в древние времена. А уж когда возникли государства, армии, войны, разведка — то возникла необходимость тайно передавать какие-то сведения, чтобы, если вдруг они попадутся в руки врагу, тот ничего бы не понял. Нужны были тайные знаки, чтобы узнавать своих. Например, разрезали на части монету. Люди могли никогда друг друга не видеть, но если посланец предъявлял свою половинку, и при наложении обе части совпадали, значит, это свой.

А еще такой секретный знак был у первых христиан — в те века, когда за исповедание христианской веры тебя могли казнить. Как христиане могли узнавать своих — так, чтобы никто их не заподозрил и не выдал властям? У христиан был священный знак, символическое изображение рыбы (потому что если прочитать первые буквы фразы по-гречески «Иисус Христос Божий Сын Спаситель», то получалось греческое слово «ихтис», что значило рыба). Поэтому один христианин мог начертить тростью на земле дугу — сама по себе дуга еще ничего не обозначала. Но второй христианин в ответ на это чертил другую дугу, которые вместе складывались в изображение рыбы. Вот так:

И оба понимали, что они — единоверцы. А со стороны никто бы ничего не понял.

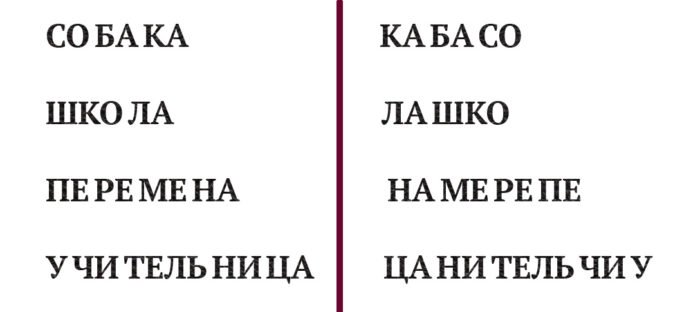

В древности люди еще и придумывали «тайные языки», на которых можно было устно разговаривать, и никто из посторонних не мог понять эту «тарабарщину». В старину на Руси были такие люди, которые назывались офени. Это бродячие торговцы разным мелким товаром — гребнями, бусами, нитками, пуговицами, ленточками, иголками, ножницами и так далее. Но они не только занимались торговлей, но подчас выведывали разные тайны, то есть торговля у них служила лишь прикрытием для разведки. И вот между собой они говорили на специальном языке — брали слово и переставляли местами слоги. Если слово двусложное, то сперва говорили второй слог, потом первый. Не «палка», а «капал», не «рыба», а «бары». Если слово трехсложное, то сперва говорили третий слог, потом второй, потом первый. Вместо «рыбалка» было «кабалры». Ну и так далее:

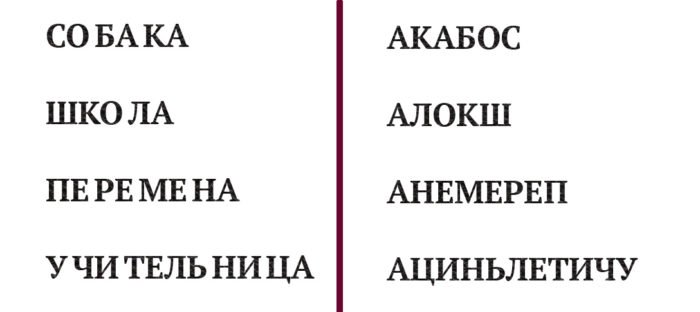

Были и другие старинные шифры. Например, слова писались не слева направо, а справа налево. Не «капуста», а «атсупак», не «бабушка», а «акшубаб». Вот, например:

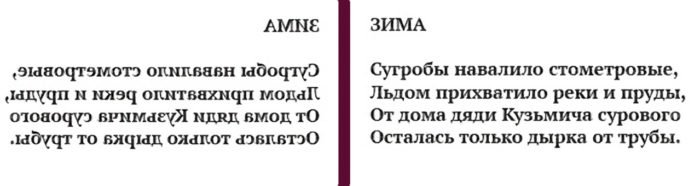

Еще в старину часто использовали шифр, когда буквы в слове писались в зеркальном отражении. Прочитать такой текст можно было, только поднеся его к зеркалу:

Но это всё довольно простые шифры, которые очень легко разгадать. А были и посложнее, о них-то пойдет речь.

Криптография и стеганография

Затем детям надо рассказать, что есть два разных способа тайно передавать сообщение. Первый — это криптография (от греческого «криптос» — тайна и «графо» — пишу), в переводе на русский «тайнопись». Идея в том, что мы каким-то хитрым образом искажаем текст, который хотим скрыть, и кто этого способа не знает, не сможет его восстановить. Второй способ называется стеганография (от греческого «стеганос» — скрытый и «графо» — пишу). Здесь мы поступаем хитрее — никак не изменяем сам текст, который хотим передать, но прячем его среди ненужной информации.

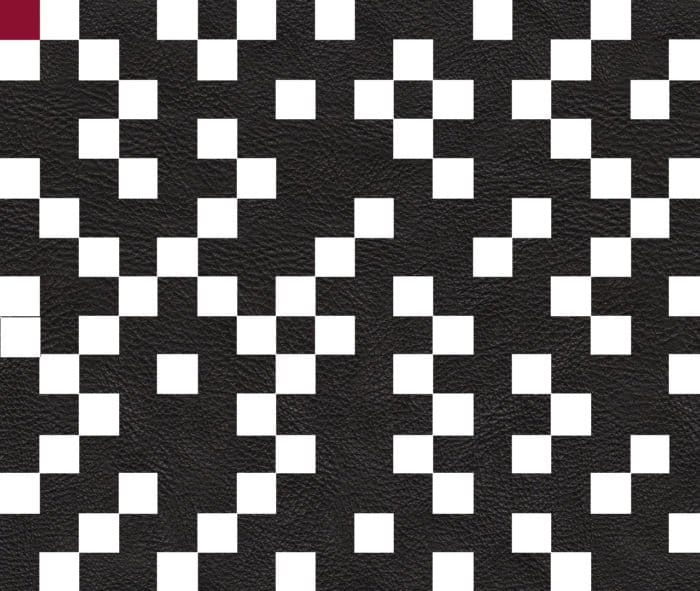

Например, используем так называемые стеганографические решетки. Это прямоугольные рамки, в которых хаотично прорезаны квадратики. Вот так:

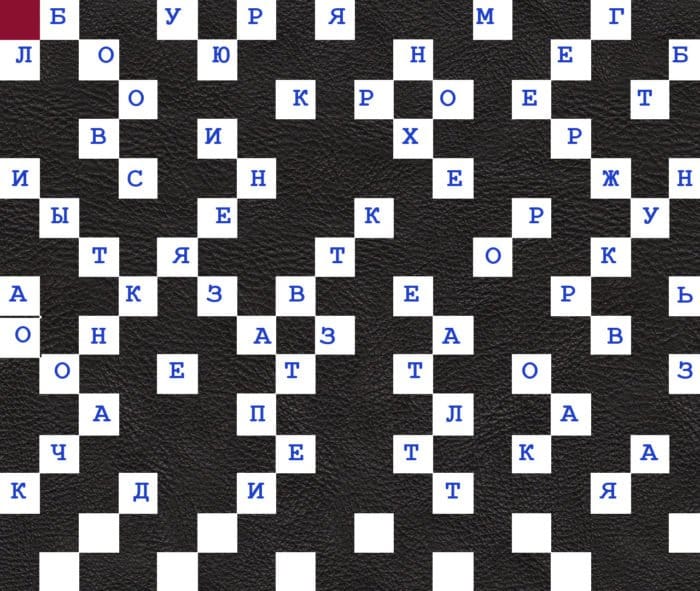

Накладываем эту рамку на лист бумаги (так, чтобы цветной квадратик был в верхнем левом углу) и вписываем в прорези то сообщение, которое хотим спрятать. Без знаков препинания и без пробелов. Например:

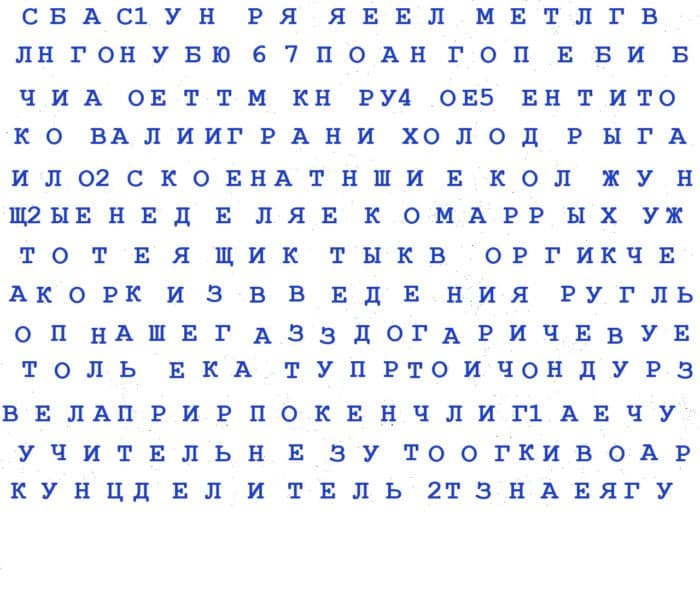

Потом снимаем решетку и вписываем между букв нашего сообщения произвольные буквы и цифры. Например:

Совершенно бессмысленный текст, в котором нужное сообщение спрятано среди ненужного хлама. Но у кого есть точно такая же решетка, наложит ее на эту бумажку (выделенный квадратик — в левом верхнем углу) и прочитает те буквы, которые будут видны в прорезях.

Полезное упражнение: сделать вместе с детьми такие решетки (две одинаковых) и обмениваться тайными посланиями. Чтобы решетки получились полностью одинаковыми, нужно сперва сделать одну, потом наложить на кусок картона такого же размера, обвести карандашом все прорези и вырезать их ножницами. Если дети совсем маленькие, процесс, конечно, следует контролировать.

Какие бывают шифры

Конечно, здесь речь идет не о современных способах шифровки, которые основаны на очень серьезных математических методах и реализуются с помощью специальных компьютерных программ. С детьми мы занимаемся старинными шифрами, где для расшифровки достаточно лишь бумаги, ручки и мозгов.

Такие шифры делятся на две группы — перестановочные и подстановочные.

Идея перестановочных шифров — мы по какому-то правилу переставляем местами буквы в шифруемой строке. Если заранее знать, какое это правило (или догадаться), то можно переставить буквы так, чтобы получить исходную строку.

Идея подстановочных шифров — мы по какому-то правилу подставляем вместе каждой буквы в строке другую какую-то букву. Это может быть буква того же алфавита, а может быть буква специально придуманного (как, например, в рассказе Конан Дойля «Пляшущие человечки» из цикла о Шерлоке Холмсе).

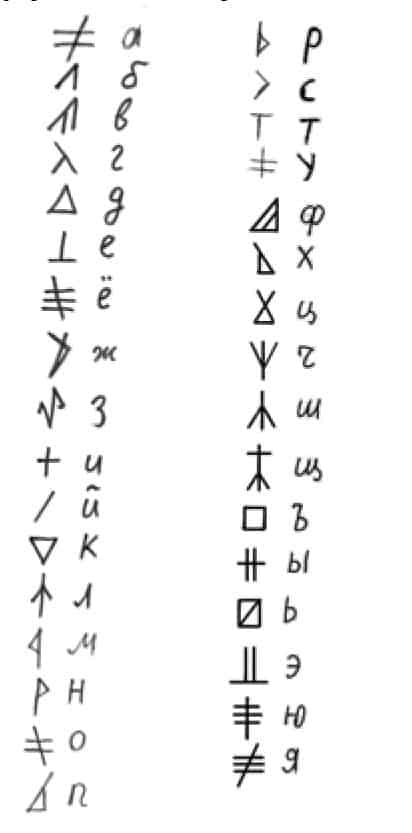

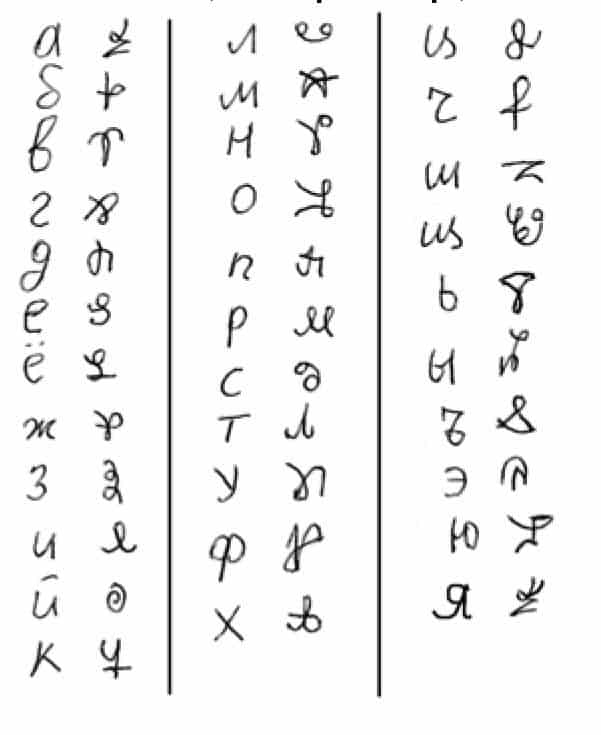

Полезное упражнение: придумать вместе с детьми такие алфавиты, где каждой русской букве соответствует какой-то значок. Например, так:

Важное замечание

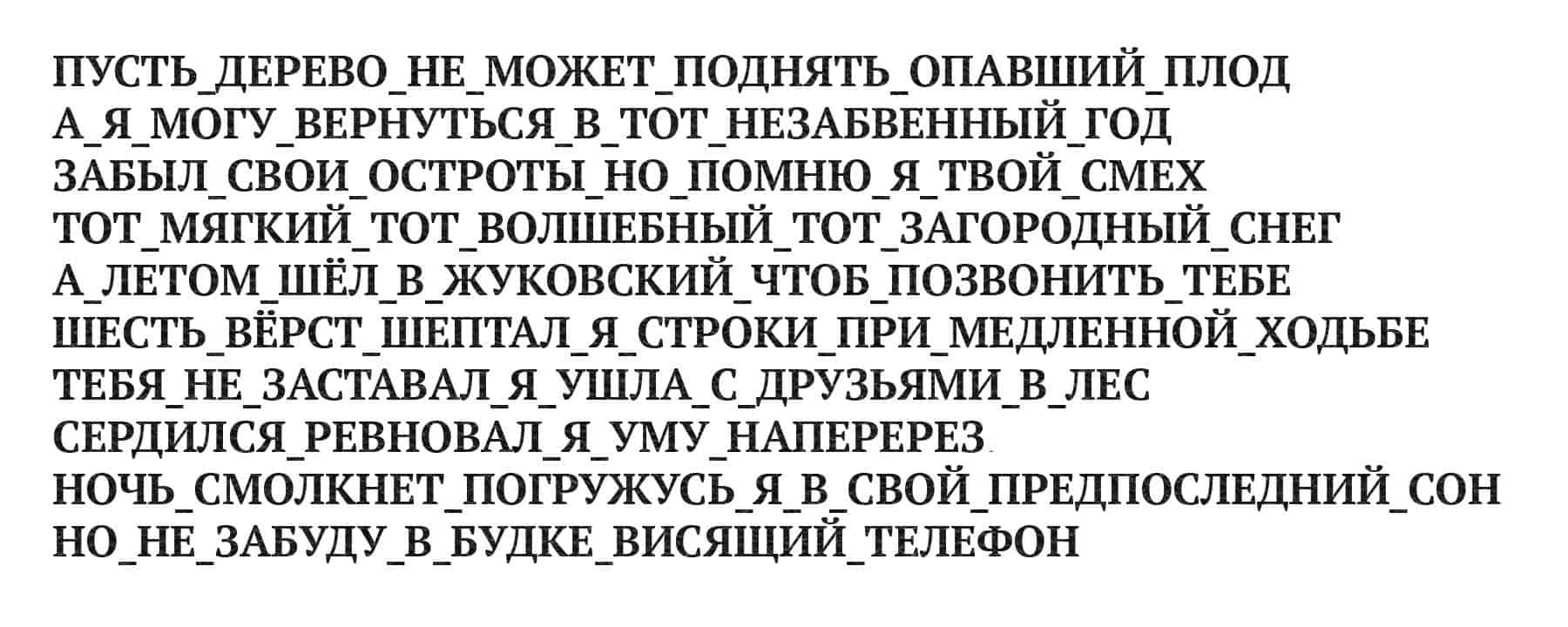

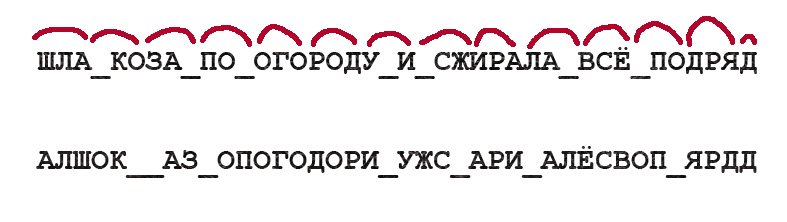

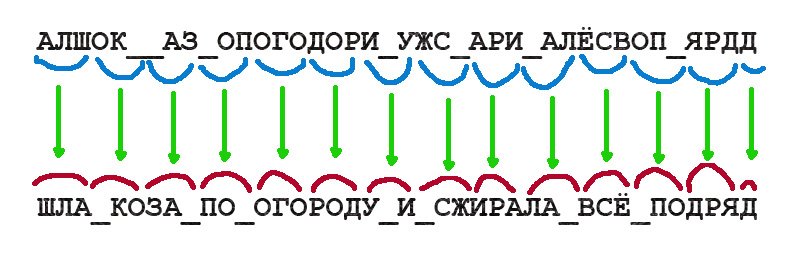

Для удобства при шифрованиии мы не различаем прописных и строчных букв (все слова пишем прописными), не используем знаков препинания, все числа пишем словами и (что особенно важно в перестановочных шифрах) обозначаем пропуск между словами знаком нижнего подчёркивания: «_». Детям надо сразу сказать, что пробел — такой же важный знак, как и буквы, если про него забыть, то обязательно ошибешься с зашифровкой и расшифровкой. То есть текст, подготовленный для зашифровки, должен выглядеть примерно так (стихотворение Семёна Липкина):

Простейшие перестановочные шифры

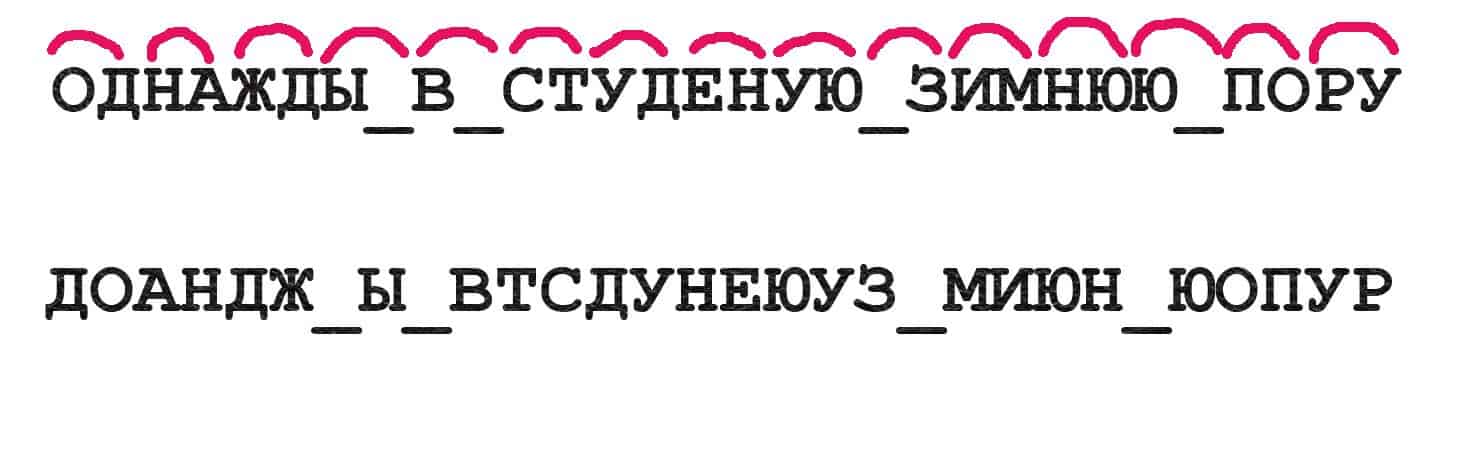

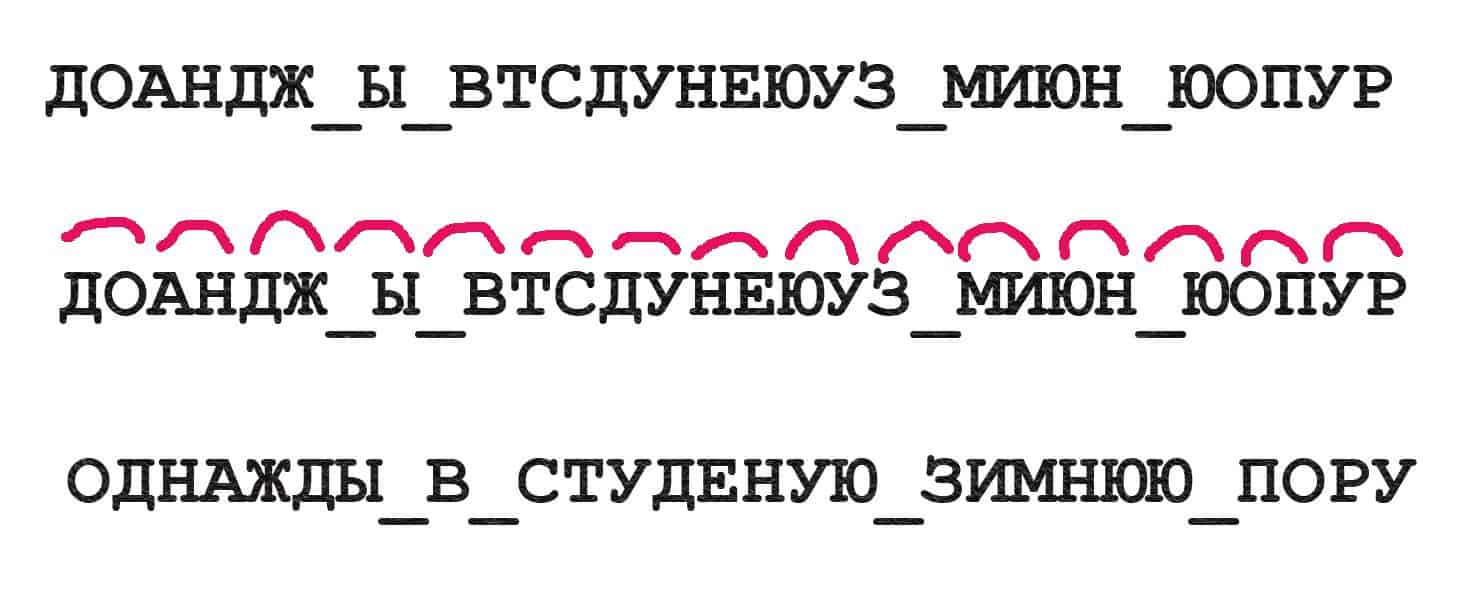

Самый простой перестановочный шифр называется «перестановка по два». Идея заключается в том, что мы разделяем строку на группы из двух знаков, и в каждой из групп меняем их местами. Если количество знаков нечётное, то последний знак не трогаем, оставляем как есть.

Пробел, обозначаемый знаком нижнего подчёркивания, тоже считается знаком — таким же, как и буквы.

Расшифровка делается точно так же, как и зашифровка: выделяем группы по два знака и внутри групп меняем их местами:

Чуть более хитрый перестановочный шифр называется «перестановка по три». Тут мы разделяем строку на группы по три знака, и для зашифровки записываем эти знаки справа налево. Например:

Обратите внимание: у нас встретилось в шифровке два пробела подряд. Надо замечать такие вещи и понимать, что это ДВА пробела.

Расшифровка происходит точно так же, как и зашифровка: с начала строки, т.е. слева направо, выделяем группы по три знака, и записываем в каждой группе их справа налево:

Обратите внимание: на конце строки может остаться один знак, не попавший в группу по три, и тогда мы его не трогаем, или два знака, и тогда мы просто меняем их местами.

Разумеется, ничто не мешает делать перестановки по четыре знака, по пять, и так далее. Очень хорошо, если дети самостоятельно додумаются до этой идеи. Но практика показывает, что такое бывает нечасто, перестановок по два и по три обычно вполне достаточно и для занятий, и для игр.

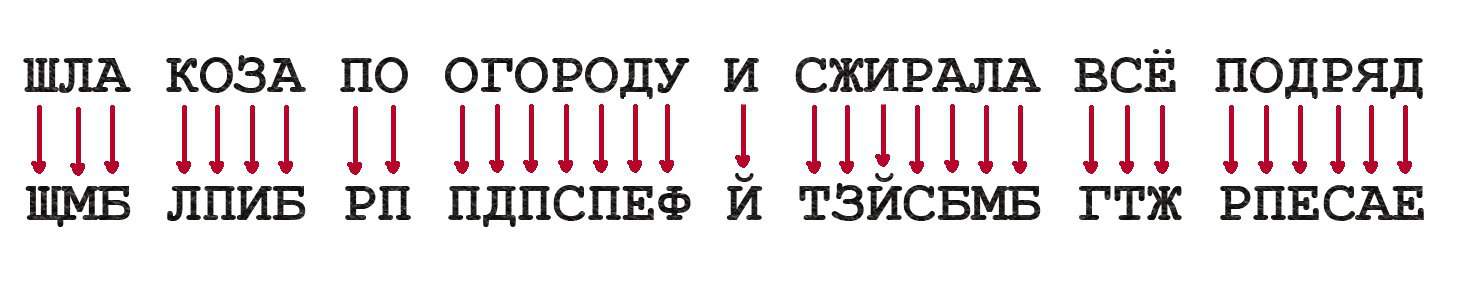

Простейшие подстановочные шифры

Можно, конечно, применять придуманные алфавиты, а можно по определенному правилу подставлять вместо шифруемой буквы другую букву русского алфавита.

Самое простое и самое известное из таких правил называется «плюс один». Идея заключается в том, что вместо шифруемой буквы мы подставляем следующую по алфавиту. Вместо «А» — «Б», вместо «Б» — «В», и так далее. А вместо «Я» — подставляем «А».

Вот так делается шифровка методом «плюс один»:

Обратите внимание — здесь пробел можно не обозначать нижним подчеркиванием, потому что при подстановочных шифрах пробел остается пробелом.

Расшифровка происходит наоборот: каждую букву в зашифрованной строчке мы заменяем на предыдущую в алфавите. А если это была буква «А», то заменяем ее на «Я». Вот так:

И, конечно, можно зашифровывать, беря вместо каждой буквы предыдущую, а расшифровывать — заменяя каждую букву шифровки следующей по алфавиту. Такой шифр назовем «минус один».

Заметим: для расшифровки текста, зашифрованного методом «плюс один», мы применяем метод «минус один», и наоборот.

Точно так же можно применять шифр «плюс два», когда вместо «А» пишем «В», вместо «Б» — «Г», и так далее, вместо «Э» — «Я», вместо «Ю» — «А», вместо «Я» — «Б». Но переходить к таким шифрам надо только после того, как дети уже хорошо освоили «плюс один» и «минус один».

И, конечно, для работы с подстановочными шифрами нужно хорошо помнить алфавит. Если наизусть его не помнят, не грех пользоваться бумажкой:

Буквы алфавита тут пронумерованы, и это не случайно. В некоторых шифрах, более сложных, нужно использовать порядковый номер буквы.

Есть и более сложные шифры — и подстановочные, и перестановочные — которые тоже можно освоить с детьми и применять для игр. Но об этом в другой раз.

Как применять шифры для игр

Если просто взять ребенка, усадить перед собой и начать изучать с ним шифры — скорее всего, ему это быстро наскучит, потому что он не понимает, зачем все это надо. То есть не будет мотивации. Поэтому начинать надо именно с игр. Например, подкинуть ребенку «таинственное письмо» — коротенькое и простенькое, но с интересным, веселым содержанием. Какой-нибудь смешной стишок, или информация, где спрятана конфета. в общем, родители сами сообразят. Когда ребенок самостоятельно (или с подсказками) прочитает послание — вот тогда уже следует говорить с ним про новую игру — шифры — и изучать их.

Причем изучать не за один раз. Сперва можно поговорить про старинные шифры, в другой раз — про стегагографические решетки (и обязательно своими руками сделать пару таких решеток). Потом — посочинять свои алфавиты и обязательно писать друг другу письма с их помощью. И только потом можно осваивать перестановочные шифры, затем — подстановочные.

С какого возраста можно обучать детей шифрам? Это зависит от их развития. Мне и с шестилетками приходилось этим заниматься. Но общий принцип — начинать надо тогда, когда ребенок уже вполне бегло читает и пишет, то есть обычно это со второго класса.

И, конечно, все эти навыки тут же надо применять к играм. Например, освоили перестановочный шифр — тут же рисуем (вместе с ребенком!) карту какой-нибудь волшебной страны и подписываем перестановочным шифром название городов, стран, рек, морей.

Или придумываем каких-то героев (можно взять просто традиционных героев русских сказок) и придумываем их зашифрованную переписку. Например, Лиса пишет зайцу:

РПХИДО_ИОКМ_ЕНЯ_Д_МАТ_БЕ_ЕТС_ОКВСУЫН_ХОМКРВОКО

(Приходи ко мне, я дам тебе сто вкусных морковок)

Ребенок расшифровывает это письмо Лисы и пишет ответ Зайца:

ЕНВ_РЕ_Ю_ЯЕТЕБЛ_СИ_АЫТМ_НЕ_ЯЪССЕЬТХ_ЧОШЕЬ

(Не верю я тебе, ты меня съесть хочешь)

И дальше продолжается эта переписка.

Можно еще сочетать творческие игры, где ребенок сочиняет какие-то истории, с заданиями на шифровку. Допустим, он сочиняет сказку про детектива Кролика, который расследует похищение Медведя и обнаруживает в его опустевшей берлоге зашифрованную записку. Какую? А это ребенок придумает сам. И зашифрует.

Очень хорошо придумывать вместе с ребенком какие-нибудь настольные игры-бродилки, где что-то надо расшифровывать. Например, это может быть игра, которую мы делаем в подарок каким-то другим детям. Младшим братьям или сестрам, друзьям, одноклассникам.

В общем, навыки шифрования — это полезный инструмент, который можно применять для самых разных игр и развивающих активностей. Это как соль — она ценна не сама по себе, а как приправа для пищи.

ПРИЛОЖЕНИЕ

Упражнения для расшифровки

ЕНУС_ТЕМЯНХ_ДОЛУИ

РКЧИТАР_БЕТЯ_АЛСЗАЬ

ОБСЮ_ЬЕНУ_АПУДЛ_И

_СОХУДЕЛЙ

РПМЯ_О_ВРГЗЯЬ

_ИРСЗА_УОПАЗУБУДТ

АК_КАВНЖ_О_ЯОХИДЛ

ОНД_ЛООГП_МОИНЬТБ_ДУТУ

УКАДЯ_У_ОГИДЛ

Cтихотворение Валентина Берестова:

Кричат ребята: «Слазь!»

Но долго помнить будут,

ЕНМРН_ИВАЯСТЕН_УД_ТАМО_ЬЛП_ОХОМ

КАКУБ_ОТДОВ_ЕСВЕН_ЫБ_ _ОЛОЛПГОХО

КАКУБ_ОТДАН_ИЛ_ЕТСОС_ЕСВП_МТСУМО

Н_ЯИЧАЮАНРП_ИВАНЬЛ_ЕООЛСОВ

О_ЯАТСЯЛВС_ЮРАТ_ЕЫИШОИКБ

П_ВАЗОЕЧВШАРЙЕНУМ_РОСЙОНОК_ИЗРЕКН

Ч_СНРЕИВОМОКАЗ_НОКНЕЧГОНД_ОЯН

_ОНРДВ_ГУИОМАЗ_ТЫБ_ЕЫИШОИКБ

ТТОИГЯЯАВ_ЬСДУБ_ОТ_АНЗЕРКНИЕ

ЫРСЮАВЯСТ_И_УТСЮАКМ_ТЯНЕ

Cтихотворение Дениса Маслакова:

Мне нравится не думать о плохом,

Как будто вовсе не было плохого,

Как будто на листе совсем пустом

Я начинаю правильное слово.

Я оставляю старые ошибки

В позавчерашней мусорной корзинке

С черновиком законченного дня.

Но вдруг мои забытые ошибки

Оттягиваясь, будто на резинке,

Срываются и стукают меня.

А ЛБНФЩЁЛ ЕЙГОЬК

ОБЩЖМ ОБ СЁЛЁ

А ТРЙОЛФ ЁНФ

ТПДСЁГБЯ Г СФЛЁ

ГЁЕЭ ЛБНФЩЁЛ ЮУПУ

ОБГЁСОП ГПГЁЛ

Г СФЛБЦ ОЁ ЕЁСЗБМ

ОЙ ПЕЙО ШЁМПГЁЛ

Стихотворение Анастасии Орловой:

МЯ ЦДСЪПЕФ ЙНКЕРЯФ

ЙЯСЯЭС ЛЯКЪЧЯ

ГПТВНИ МЯ СПЕФ ОПНДФЯК

ЙТГЯСН МД РОДЧЯ

МЯ ГБТФ МДРЕСРЮ СПДСЗИ

ЛЯКЭРДМЫЙЗИ ЙЯЙ ВМНЛ

Я Ю ЙЯЦТРЫ МЯГ МЗЛЗ

МЯ ЙНКДРД НГМНЛ

Стихотворение Галины Дядиной:

На четырёх колёсах

Другой на трёх проехал

На двух несётся третий –

Малюсенький, как гном.

А я качусь над ними –

ПВО ИВНМР ЁЖЁХЪМХ МРТПЖБ

Д УТВДПЖПЮЖ У ПВОК РП РФУФВН

СРУМРНЮМХ Д ЁЖФУФДЖ ГВТОВНЖБ

К ОРЛЁРЁЭТВ ПЖ ЩКФВН

ПЖ ДРУЧКЫВНУБ ФЖНЖЦРПРО

К Д ФВТВМВПКЫЖ ПЖ ДПКМ

МВМ ДЭТРУ РП ФВМКО ХЩЗПЭО

ПЖ ЙПВБ УВОЭЧ ЕНВДПЭЧ МПКЕ