Маршрутизатор cisco 2811 как настроить

Шаблон базовой настройки маршрутизатора Cisco

В последнее время приходится часто настраивать с нуля маршрутизаторы Cisco (в основном 800-1800 серии) для филиалов моей компании и дабы не набирать одни и теже команды третий десяток раз составил для себя небольшой шаблон настроек на разные случаи жизни. Сразу скажу что сертификаты от Cisco не получал, книжек по данным роутерам особо не читал, весь свой опыт приобрел методом научного тыка, курением мануалов на cisco.com и кое каким вдумчивым заимствованием кусков чужих конфигов…

Итак распаковываем роутер, заливаем последнюю прошивку (для SSH необходим минимум Advanced Security), делаем

#erase startup-config

дабы избавится от преднастроеного мусора и перегружаемся.

Настройка авторизации и доступа по SSH

! включаем шифрование паролей

service password-encryption

! используем новую модель ААА и локальную базу пользователей

aaa new-model

aaa authentication login default local

! заводим пользователя с максимальными правами

username admin privilege 15 secret PASSWORD

! даем имя роутеру

hostname

ip domain-name router.domain

! генерируем ключик для SSH

crypto key generate rsa modulus 1024

! тюнингуем SSH

ip ssh time-out 60

ip ssh authentication-retries 2

ip ssh version 2

! и разрешаем его на удаленной консоли

line vty 0 4

transport input telnet ssh

privilege level 15

Настройка роутинга

! включаем ускоренную коммутацию пакетов

ip cef

Настройка времени

! временная зона GMT+2

clock timezone Ukraine 2

clock summer-time Ukraine recurring last Sun Mar 2:00 last Sun Oct 2:00

! обновление системных часов по NTP

ntp update-calendar

! ntp сервера лучше задавать по айпи, ибо если при перегрузке DNS-сервера не доступны то настройки по именам слетают…

ntp server NTP.SERVER.1.IP

ntp server NTP.SERVER.2.IP

Архивирование конфигов

! включаем архивирование всех изменений конфига, скрывая пароли в логах

archive

log config

logging enable

hidekeys

! историю изменения конфига можно посмотреть командой

show archive log config all

Настройка DNS

! включить разрешение имен

ip domain-lookup

! включаем внутренний DNS сервер

ip dns server

! прописываем DNS провайдера

ip name-server XXX.XXX.XXX.XXX

! на всякий случай добавляем несколько публичных DNS серверов

ip name-server 4.2.2.2

ip name-server 208.67.222.222

ip name-server 208.67.220.220

Настройка локальной сети

! обычно порты внутреннего свитча на роутере объединены в Vlan1

interface Vlan1

description === LAN ===

ip address 192.168. 1

! включаем на интерфейсе подсчет пакетов передаваемых клиентам — удобно просматривать кто съедает трафик

ip accounting output-packets

! посмотреть статистику можно командой

show ip accounting

! очистить

clear ip accounting

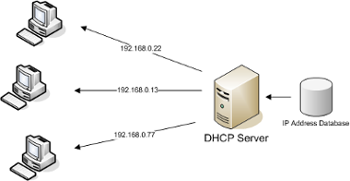

Настройка DHCP сервера

! исключаем некоторые адреса из пула

ip dhcp excluded-address 192.168. 1 192.168. 99

! и настраиваем пул адресов

ip dhcp pool LAN

network 192.168. 0 255.255.255.0

default-router 192.168. 1

dns-server 192.168. 1

Настройка Internet и Firewall

! настраиваем фильтр входящего трафика (по умолчанию все запрещено)

ip access-list extended FIREWALL

permit tcp any any eq 22

! включаем инспектирование трафика между локальной сетью и Интернетом

ip inspect name INSPECT_OUT dns

ip inspect name INSPECT_OUT icmp

ip inspect name INSPECT_OUT ntp

ip inspect name INSPECT_OUT tcp router-traffic

ip inspect name INSPECT_OUT udp router-traffic

ip inspect name INSPECT_OUT icmp router-traffic

Настройка NAT

! на Интернет интерфейсе

interface FastEthernet0/0

ip nat outside

! на локальном интерфейсе

interface Vlan1

ip nat inside

! создаем список IP имеющих доступ к NAT

ip access-list extended NAT

permit ip host 192.168. any

! включаем NAT на внешнем интерфейсе

ip nat inside source list NAT interface FastEthernet0/0 overload

! добавляем инспекцию популярных протоколов

ip inspect name INSPECT_OUT http

ip inspect name INSPECT_OUT https

ip inspect name INSPECT_OUT ftp

Отключение ненужных сервисов

no service tcp-small-servers

no service udp-small-servers

no service finger

no service config

no service pad

no ip finger

no ip source-route

no ip http server

no ip http secure-server

no ip bootp server

UPD. Убрал лишнее по советам хаброюзеров

UPD2. Добавил отключение ненужных сервисов

UPD3. Изменил настройка файрвола (спасибо Fedia)

Начальная настройка маршрутизатора Cisco. Доступ в Интернет.

Read the article BASIC CONFIGURATION OF THE CISCO ROUTER. ACCESS TO THE INTERNET in

Рассмотрим схему подключения офиса к сети Интернет с помощью маршрутизатора Cisco. Для примера возьмем модель Cisco 881. Команды для настройки других маршрутизаторов (1841, 2800, 3825…) будут аналогичными Различия могут быть в настройке интерфейсов, вернее в их названиях и нумерации.

В схеме присутствуют:

Задача: обеспечить доступ компьютеров локальной сети в Интернет.

Шаг 0. Очистка конфигурации

Первое, с чего стоит начать настройку нового маршрутизатора – полностью очистить стартовую конфигурацию устройства. ( Выполнять только на новом или тестовом оборудовании! ) Для этого нужно подключиться с помощью специального кабеля к консольному порту маршрутизатора, зайти в командную строку и выполнить следующее:

Войти в привилегированный режим(#), возможно потребуется ввести логин/пароль.

router> enable

Удалить стартовую конфигурацию

router# write erase

/подтверждение/

Перезагрузить маршрутизатор

router# reload

/подтверждение/

После выполнения маршрутизатор должен перезагрузиться в течение 3ех минут, а при старте вывести запрос о начале базовой настройки. Следует отказаться.

Would you like to enter the basic configuration dialog (yes/no): no

В текущей конфигурации маршрутизатора будут только технологические строки по умолчанию, и можно приступать к основной настройке.

Шаг 1. Имя устройства

Задание имени маршрутизатора для удобства последующего администрирования выполняется командой hostname «название устройства»

router# conf t

router (config)# hostname R-DELTACONFIG

R-DELTACONFIG (config)#

Шаг 2. Настройка интерфейсов

Необходимо настроить 2 интерфейса: внешний и внутренний.

Через внешний интерфейс будет осуществляться связь с Интернет. На нем будут те ip адрес и маска сети, которые предоставил Интернет провайдер.

Внутренний интерфейс будет настроен для локальной сети 192.168.0.0 /24

Предположим, что оператор связи предоставил нам следующие адреса:

Настроим внешний интерфейс: зададим ip адрес и сетевую маску, и включим его командой no shut

R-DELTACONFIG#conf t

R-DELTACONFIG (config)#

interface Fa 4

ip address 200.150.100.2 255.255.255.252

no shutdown

После этого соединяем этот интерфейс маршрутизатора с портом оборудования провайдера при помощи прямого патч корда и далее проверяем его доступность командой ping.

В локальной сети будет использоваться следующая адресация

Для настройки внутреннего интерфейса локальной сети следует зайти в режим конфигурирования виртуального интерфейса Vlan 1, задать на нем ip адрес и соотнести ему один из физических интерфейсов маршрутизатора (Fa 0).

R-DELTACONFIG#conf t

interface Vlan 1

Ip address 192.168.0.1 255.255.255.0

no shutdown

Выбираем физический интерфейс маршрутизатора и соотносим его с виртуальным Vlan

interface Fa 0

switchport access vlan 1

no shutdown

Для наглядности:

ip address => interface Vlan X => interface Fastethernet Y

Ip адрес присваивается виртуальному интерфейсу Vlan X, а он привязывается к физическому интерфейсу Fastethernet Y.

Интерфейс маршрутизатора Fa 0 нужно соединить с коммутатором, где располагаются рабочие станции локальной сети или напрямую с рабочей станцией администратора. После этого проверить доступность этого интерфейса маршрутизатора с помощью ping из командной строки.

Шаг 3 Настройка удаленного доступа к маршрутизатору

Получить доступ к консоли маршрутизатора можно не только с помощью консольного кабеля, но и удаленно с помощью протоколов Telnet(данные передаются в открытом виде) или SSH(защищенное соединение).

Рассмотрим настройку безопасного подключения.

Включаем протокол SSH 2 версии и задаем произвольное имя домена

R-DELTACONFIG (config)#

ip ssh ver 2

ip domain-name xxx.ru

Генерируем ключи rsa, необходимые для подключения. При запросе указываем 1024.

crypto key generate rsa

How many bits in the modulus [512]: 1024

Задаем имя пользователя с правами администратора и его пароль (*****)

username admin privilege 15 secret 0 *****

Включаем авторизацию через локальную базу устройства (тот пользователь, которого создали строчкой выше)

line vty 0 4

login local

Задаем пароль на привилегированный режим

enable secret 0 *****

После этого при помощи специальной программы, поддерживающей протокол SSH можно зайти в командную строку маршрутизатора удаленно с любой из рабочих станций локальной сети. При авторизации следует ввести логин и пароль, которые были задан. Подробнее про доступ на устройство по протоколу SSH написано в этой статье.

Шаг 4. Шлюз по умолчанию

Важно!

Обратите внимание, что на данный момент ping внешних адресов работает только(!) будучи запущенным из консоли управления маршрутизатором. Рабочие станции локальной сети все еще не имеют доступа в Интернет.

Шаг 5 Настройка трансляции адресов (NAT)

Для доступа в Интернет из локальной сети необходимо динамически транслировать все внутренние адреса в определенный внешний ip адрес. В нашем случае, так как провайдер предоставляет только один внешний адрес 200.150.100.2 (определяется маской подсети /30 в условиях примера), то все адреса локальной сети должны транслироваться в него.

Указываем список внутренних адресов, которые будем транслировать во внешний адрес.

R-DELTACONFIG (config)#

ip access-list standard ACL_NAT

permit 192.168.0.0 0.0.0.255

Указываем внутренний интерфейс для процедуры трансляции

Interface Vlan 1

ip nat inside

Указываем внешний интерфейс для процедуры трансляции

Interface Fa 4

ip nat outside

Создаем правило трансляции (NAT)

ip nat inside source list ACL_NAT interface fa4

В результате должен появиться доступ с любой рабочей станции локальной сети в Интернет при условии, что шлюзом по умолчанию указан внутренний ip адрес маршрутизатора (192.168.0.1). Проверить можно с помощью команды ping до адреса в Интернет из командной строки. Желательно, чтобы проверяемый адрес был в цифровом виде, чтобы исключить потенциальные проблемы с DNS именами.

Важно!

В указанном примере меняется собственный адрес источника. Если в процессе работы необходимо транслировать адрес назначения — пускать траффик на вымышленный адрес, чтобы попасть на некий настоящий, то прочитайте статью ip nat outside.

Важно!

Не стоит оставлять полный доступ в Интернет со всех адресов локальной сети. Советую после проверки работоспособности соединения для безопасности ограничить доступ в Интернет и разрешить его только с конкретных адресов — например с прокси сервера и рабочих станций администратора и/или директора. О том как это сделать можно прочитать в статье «немного об access lists«.

Важно!

Не забудьте сохранить конфигурацию на всех устройствах командой write или copy run start. Иначе после перезагрузки все изменения будут потеряны.

R-DELTACONFIG# write

Building configuration.

[OK]

Мой МеморизИТ

Начинаем курс статей под кодовым названием Cisco для новичков

Собственно сабжект говорит о том что я постараюсь описать в данной статье…

Имеем Cisco 2911… поехали

начну с того, что на 18XX 28XX и почих маршрутизаторах 8 серии подключение и первоначальная настройка оборудования осуществляется через консольный порт с разъемом RJ-45, обычно, кабель для настройки идет в комплекте, представляет из себя RJ-45 на RS-232 голубого цвета. Оборудование 19XX 29XX серий помимо консольного порта RJ 45 имеет консольный порт MiniUSB (Что значительно удобнее при настройке оборудования имея под рукой ноутбук с отсутствующим COM портом). Для настройки оборудования через MiniUSB нам понадобится драйвер эмуляции

Далее в Device Manager появится Cisco Serial где можно настроить номер порта.

Установка соединения осуществляется со стандартными значениями – 9600 бод/8 бит данных/1 стоп бит/без проверки четности и контроля прохождения. В Windows – системах вы можете использовать putty, в Linux cu или minicom. В дальнейшем, когда маршрутизатору будет присвоен IP-адрес для настроек будем использовать ssh, но первый раз без консольного подключения не обойтись.

Открываем Putty, выбираем тип подключения Serial порт COM7 ( У меня он COM7) нажимаем 2 раза [Enter] и видим меред собой командную строку с приглашением роутера

Router>

Переходим в превелегированный режим командой enable

Router>enable

Router#

удаляем имеющуюся конфигурацию, находящуюся во флэш-памяти, и перезагружаем маршрутизатор:

Router#erase startup-config

Router#reload

Ждем пока роутер перезагрузится, наблюдая за процессом загрузки в окне консоли, после чего снова переходим в превилигированный режим

Router>enable

Gw0(config)# ip name-server 192.168.0.2

Все, маршрутизатор доступен телнетом по 192.168.0.1

Записываем конфигурацию в память командой

Gw0# copy running-config startup config или командой wr

В следующей статье,собственно, мы отключим доступ на маршрутизатор через telnet (Ибо не секюрно ) и настроим доступ к нему используя SSH.

Базовая настройка маршрутизатора Cisco 2811

Портфель компетенций включает в себя внедрение, настройку и последующую поддержку следующих направлений:

3. Контроль доступности данных:

В данной статье будут кратко описаны основные моменты по настройке маршрутизатора Cisco 2811. Также будут расписаны базовые навыки при обращении с данным устройством, которые позволят использовать его максимально эффективно даже начинающему системному администратору.

Первоначальная настройка

Устройства данной серии отличаются простотой в настройке, адаптации, а также интуитивно понятными и крайне удобными функциями. Маршрутизаторы Cisco 2811 удовлетворяют всем современным показателям производительности. Высокий уровень безопасности данных устройств обеспечивают максимальный уровень надежности при работе с важными данными. Встроенная система управления позволят облегчить работу системному администратору, открывая при этом широкие возможности по эксплуатации устройства.

Встроенная IP-телефония способна обеспечивать работу до 36 аппаратов, что равнозначно небольшому офису и удовлетворению всех его потребностей.

Настройка SSH

Необходимо прописать команду:

которая отменяет сброс на заводские настройки и позволяет прописать свои собственные конфигурации.

Необходимо активировать шифрование паролей

Использовать модель AAA (авторизация, аутентификация и учет данных) и локальную базу пользователей:

aaa new-model aaa authentication login default local

Создать пользователя с привилегированными правами

username admin privilege 15 secret PASSWORD Задать имя роутеру hostname ip domain-name router. domain

Сгенерировать ключ для SSH

crypto key generate rsa modulus 1024

Немного «поиграть» с настройками SSH

ip ssh time-out 60

ip ssh authentication-retries 2

ip ssh version 2

Разрешить к нему доступ на удаленной консоли

line vty 0 4

transport input telnet ssh

privilege level 15

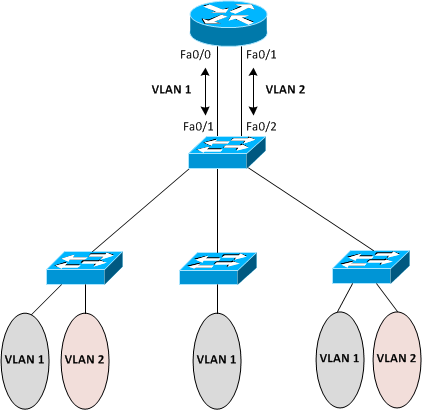

Настройка VLAN

Как правило, порты внутреннего коммутатора на роутере объединены в Vlan1

interface Vlan1

description === LAN ===

ip address 192.168. 1

Необходимо включить на интерфейсе подсчет пакетов передаваемых клиентам — удобно просматривать, кто съедает трафик

ip accounting output-packets

Посмотреть статистику можно командой

show ip accounting

..или очистить

clear ip accounting

Как видно из вышеуказанных конфигураций, процесс настройки Cisco 2811 достаточно прост. Но что делать в случае, если офис достаточно крупный, а все характеристик роутера идеально подходят для его нужд? Неужели необходимо прописывать такое большое количество настроек вручную? Не совсем.

Настройка DHCP

Настройка данного сервера достаточно проста:

Необходимо исключить некоторые адреса из пула

ip dhcp excluded-address 192.168. 1 192.168. 99

Настроить собственный пул адресов

ip dhcp pool LAN

network 192.168. 0 255.255.255.0

default-router 192.168. 1

dns-server 192.168. 1

И все заботы плавно перешли на DHCP-сервер.

Хорошо, часть задач на функции роутера уже перешли. Но в характеристиках маршрутизатора также сказано про безопасность, которую надежнее всего прописывать вручную, либо настраивать таким образом, чтобы предусмотреть все возможные и невозможные варианты развития событий. Стоит приглядеться к этому поближе.

Настройка Internet и Firewall

Во-первых, для «связи с миром» роутер непременно должен выходить в сеть. Во-вторых, чтобы обезопасить офис от различных атак, маршрутизатор должен делать это согласно определенным правилам.

Настройки выглядят следующим образом:

Необходимо настроить фильтр входящего трафика (по умолчанию все запрещено)

ip access-list extended FIREWALL

permit tcp any any eq 22

Включить инспектирование трафика между локальной сетью и Интернетом

ip inspect name INSPECT_OUT dns

ip inspect name INSPECT_OUT icmp

ip inspect name INSPECT_OUT ntp

ip inspect name INSPECT_OUT tcp router-traffic

ip inspect name INSPECT_OUT udp router-traffic

ip inspect name INSPECT_OUT icmp router-traffic

Настроить порт в Интернет и обеспечить его некоторой защитой

interface FastEthernet0/0

description === Internet ===

ip address. 255.255.255.

ip virtual-reassembly

ip verify unicast reverse-path

no ip redirects

no ip directed-broadcast

no ip proxy-arp

no cdp enable

ip inspect INSPECT_OUT out

ip access-group FIREWALL in

ip route 0.0.0.0 0.0.0.0.

Настройка NAT

Настройка выглядит следующим образом:

На Интернет интерфейсе

interface FastEthernet0/0

ip nat outside

На локальном интерфейсе

interface Vlan1

ip nat inside

Необходимо создать список IP-адресов, имеющих доступ к NAT

ip access-list extended NAT

permit ip host 192.168. any

Необходимо включить NAT на внешнем интерфейсе

ip nat inside source list NAT interface FastEthernet0/0 overload

Также следует добавить инспекцию популярных протоколов

ip inspect name INSPECT_OUT http

ip inspect name INSPECT_OUT https

ip inspect name INSPECT_OUT ftp

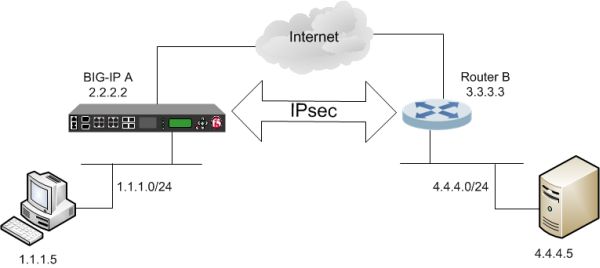

Настройка VPN IPSec

Данный набор позволяет осуществлять подтверждение подлинности и проверку целостности (шифрование) IP-пакетов.

Для того, чтобы создать защищенное соединение посредством VPN-туннеля, необходимо прежде всего создать туннель между двумя точками по протоколу L2TP. А для шифрования как раз и применяется протокол IPSec.

Первым делом необходимо создать сам туннель.

Во-первых, глобально включаем vpdn (виртуальная частная коммутируемая сеть):

Создаем группу таких сетей:

Router(config)#vpdn-group L2TP-IPSEC

Router(config-vpdn)#accept-dialin

Router(config-vpdn-acc-in)#protocol l2tp

Router(config-vpdn-acc-in)#virtual-template 3

Настройка шаблона виртуального интерфейса:

Router(config)#interface virtual-template 3

Router(config-if)# ip unnumbered FastEthernet0/0

Router(config-if)#peer default ip address pool L2TP-IPSEC-POOL

Router(config-if)#encapsulation ppp

Определяем пул адресов, которые будут выдаваться при поднятии туннеля:

Router(config)#ip local pool L2TP-IPSEC-POOL 50.50.50.1 50.50.50.15

Router(config)#aaa new-model

Router(config)#aaa authentication ppp default local

Router(config)#aaa authorization network default local

Router(config)#username vpn password strong_pass

Далее происходит настройка шифрования по протоколу IPSec.

Здесь стоит учесть, что IPSec — это не совсем протокол, а стандарт, состоящий из 3 протоколов:

Сам процесс «согласия сторон» и создания туннеля происходит в 2 этапа. Это и есть задачи протокола IKE, который состоит из двух фаз. В результате работы данного протокола создаются два туннеля, по первому передаются и согласуются все параметры (ISAKMP-туннель), а второй служит для безопасной передачи данных. После второй фазы IKE первый туннель не разрывается, по нему происходит обновление ключей шифрования основного канала (так называемый «сброс пароля»).

Для начала необходимо создать политику ISAKMP.

Чем меньше номер политики, тем она приоритетнее. Если сторонам не удалось согласовать параметры для построения ISAKMP туннеля, используя политику, например, 10, то они переходят к согласованию, используя политику 20 и т.д.

Router(config)#crypto isakmp policy 10 // Номер политики

Router(config-isakmp)#encryption 3des // Алгоритм шифрования

Router(config-isakmp)#authentication pre-share // Метод аутентификации

Router(config-isakmp)#group 2

Router(config-isakmp)#hash md5 // Алгоритм хэширования

Router(config-isakmp)#lifetime 3600 // Время жизни ключа шифрования (в секундах)

Создаем ключ, который используется для создания ISAKMP-туннеля:

Router(config)#crypto isakmp key cisco address 0.0.0.0 0.0.0.0 no-xauth

Router(config)#crypto isakmp keepalive 3600

Создаем transform-set — набор протоколов, которые поддерживает сторона для установления IPSEC. Transform-set определяет, каким образом будут шифроваться данные:

Router(config)#crypto ipsec transform-set 3DES-MD5 esp-3des esp-md5-hmac

Router(cfg-crypto-trans)#mode transport

Для работы совместно с L2TP нам нужен транспортный режим, при котором происходит шифрование только самих данных, поэтому их мы и задаем в настройках transform-set’a командой mode transport

Создаем динамическую карту шифрования, назовем ее, например, 3DES-MD5-DYNMAP, и к ней привязываем transform-set:

Router(config)#crypto dynamic-map 3DES-MD5-DYNMAP 10

Router(config-crypto-map)#set transform-set 3DES-MD5

Создаем статическую карту шифрования, связываем динамическую карту шифрования со статической:

Router(config)#crypto map 3DES-MD5-MAP 10 ipsec-isakmp dynamic 3DES-MD5-DYNMAP

Привязываем статическую карту шифрования к интерфейсу:

Router(config)#interface fastEthernet 0/0

Router(config-subif)#crypto map 3DES-MD5-MAP

*Jun 16 11:46:56.183: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is ONip

При подключении к L2TP/IPSec в VPN-клиенте помимо ip-адреса сервера, логина и пароля, нужно указать ключ (Shared Secret). Этот ключ мы задавали командой crypto isakmp key, в данном примере ключ cisco.