клонирование сотовых телефонов номеров

Есть ли способ использовать один и тот же номер телефона для двух смартфонов? Как клонировать номер телефона? Я просто хочу внимательно следить за моим мальчиком. Что мне делать?

Клонировать номер телефона не так сложно, как кажется. В статье также перечислены 3 лучших метода клонирования номера мобильного телефона. Когда вы получаете SIM-карту для обоих смартфонов, вы можете получить текстовые сообщения, контакты и другую информацию. Более подробную информацию вы можете узнать из статьи сейчас.

Часть 1. Можно ли клонировать номер телефона

Поскольку каждая SIM-карта содержит два секретных ключа, IMSI (международный идентификатор мобильного абонента) и KI (ключ аутентификации). Когда вам нужно клонировать номер мобильного телефона, вы должны клонировать два кода и зарегистрировать мобильный телефон в сети.

Когда вы извлекаете два секретных ключа и программируете их на пустую SIM-карту, оператор может использовать их как исходную SIM-карту. Но вы можете только клонировать алгоритм COMP128v1, который является алгоритмом для большинства SIM-карт. Это означает, что у вас есть большой успешный шанс клонировать номер телефона.

Часть 2. Как клонировать номер телефона с секретным меню

Как уже упоминалось, вы должны получить секретные ключи, чтобы клонировать номер телефона, и вы можете получить всю необходимую информацию из секретного меню. После того, как вы ввели ключи сохранения отдельно для каждого телефона и его тип модели, вы можете разблокировать телефон и SIM-карту.

Шаг 2 Введите код взлома, который вы имели на целевом телефоне, который имеет активную сотовую сеть и чей номер должен быть клонирован. Вы можете получить доступ к секретному меню, чтобы записать электронный серийный номер.

Шаг 3 После этого вы можете использовать ту же процедуру, чтобы получить код взлома для телефона, который вы хотите клонировать. Просто выполните тот же процесс, чтобы получить электронный серийный номер.

Шаг 4 Замените электронный серийный номер телефона-клона на целевой. Вам нужен код от cellphonehacks.com, чтобы получить номер смены.

Шаг 5 Измените номер телефона-клона, чтобы он соответствовал целевому. Вы также должны начать использовать два телефона с одинаковым номером. Теперь вы можете клонировать номер телефона для целевого телефона.

Часть 3. Как клонировать номер телефона через SIM-аппарат

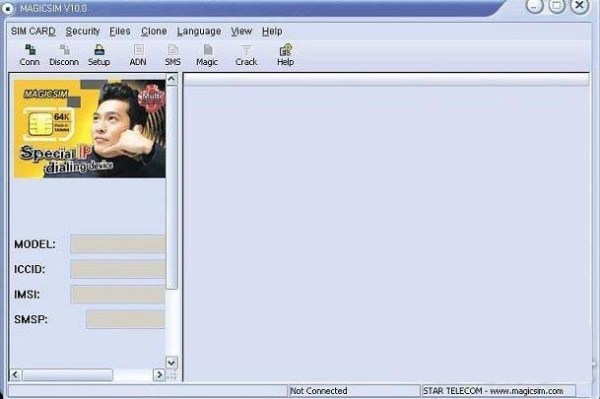

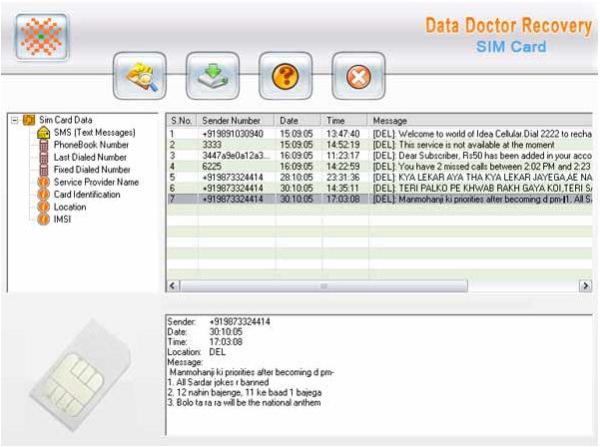

Если вы боитесь риска этих веб-сайтов, аппарат SIM всегда должен быть подходящим решением для клонирования номера телефона. Сначала вы должны приобрести чистую программируемую SIM-карту и устройство для чтения и записи прошивки SIM-карты. Более того, вам также необходимо загрузить некоторые программы для взлома SIM-карт, например, волшебную SIM-карту, на компьютер.

Шаг 1 Снимите SIM-карту со своего телефона, вы можете поместить ее в устройство чтения SIM-карт и подключить к компьютеру. Когда SIM-карта подключена к вашему компьютеру, программа для взлома SIM-карт прочитает информацию на SIM-карте.

Шаг 2 Как только программа распознает SIM-карту, вы можете выбрать «Crack SIM» на панели инструментов, чтобы выбрать все параметры поиска. Он получит все ключи для клонирования номера телефона. Вы можете снять или сохранить их в файл.

Шаг 3 Отключите целевую SIM-карту от файлового меню, чтобы избежать дальнейшего повреждения. После этого вам необходимо снова подключить SIM-карту к телефону, чтобы выяснить, работает ли она по-прежнему.

Шаг 4 После этого вставьте пустую SIM-карту в программу для чтения SIM-карт. Выберите «Записать на SIM-карту», чтобы записать информацию о целевом номере телефона в пустой файл с DAT-файлом.

Шаг 5 Запись данных на пустую SIM-карту занимает около 10-20 минут. Вас могут попросить ввести код безопасности у поставщика сети, просто введите код, чтобы клонировать номер мобильного телефона.

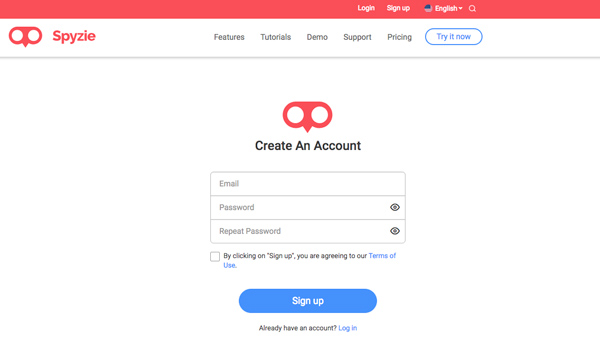

Часть 4. Как клонировать номер телефона с помощью инструмента шпионажа

Шаг 1 Чтобы получить информацию с целевого телефона, сначала необходимо создать учетную запись в Spyzie. Введите адрес электронной почты и пароль, чтобы сначала зарегистрировать учетную запись.

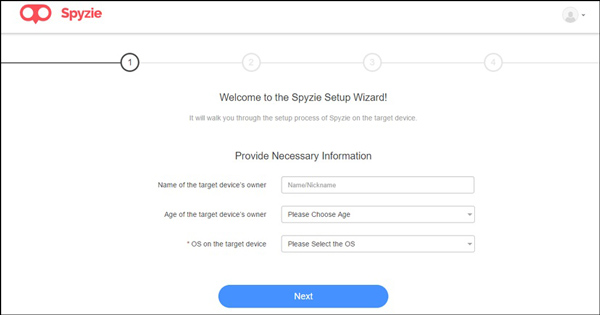

Шаг 2 Введите необходимую информацию для целевого телефона, такую как имя, возраст и ОС целевого телефона. Как только вы все сделаете, вы можете получить электронное письмо с инструкциями по использованию панели инструментов или панели управления.

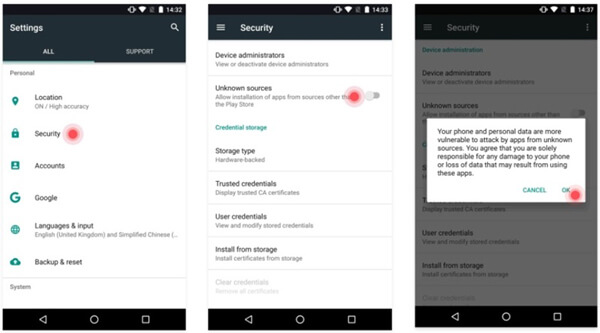

Шаг 3 Что касается целевого телефона, вы можете перейти в «Настройки», найти «Неизвестные источники» в «Экран блокировки и безопасность». Нажмите кнопку «ОК» на целевом телефоне Android или iPhone, чтобы загрузить файлы.

Шаг 4 После того, как вы загрузите и запустите шпионское приложение, вы можете нажать «Начать мониторинг». Существует скрытый режим, который сохраняет инструмент Spyzie абсолютно дискретным при клонировании данных телефона.

Часть 5. Как перенести файлы с одного телефона на другой

Если вам просто нужно получить контакты, текстовые сообщения и другую информацию с целевого мобильного телефона на другой, вам не нужно клонировать номер телефона или клонировать телефон, Aiseesoft FoneCopy является одним из самых профессиональных решений для передачи важных файлов между iPhone и Android в один клик.

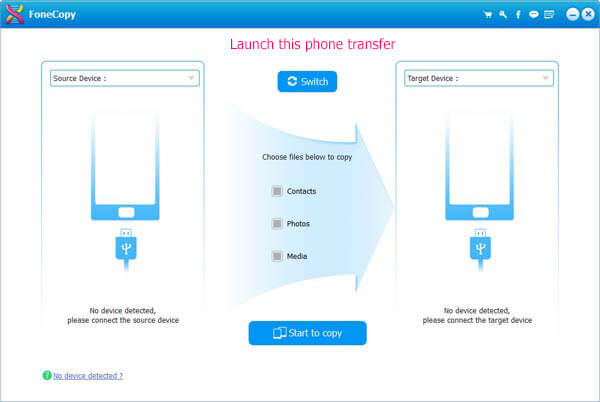

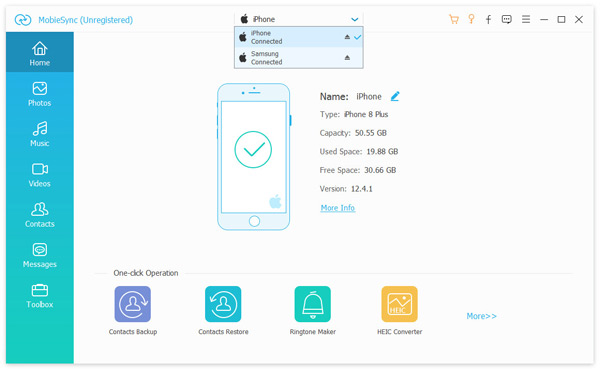

Шаг 1 Скачайте и установите FoneCopy на свой компьютер, запустите программу для передачи файлов между целевым телефоном и клоном. Подключите два устройства к компьютеру с помощью оригинальных USB-кабелей.

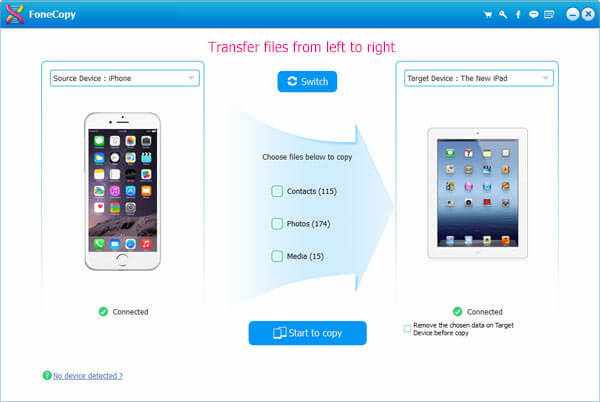

Шаг 2 Убедитесь, что выбрано правильное исходное и целевое устройства, нажмите «Переключить», если оно не правильное. Выберите файлы, которые вы хотите передать, включая файлы контактов, фотографий и мультимедиа.

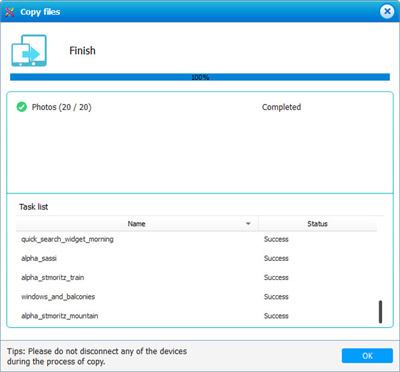

Шаг 3 Выбрав нужные файлы, вы можете нажать кнопку «Начать копирование», чтобы в один клик перенести данные с iPhone, iPad и iPad на Android. Он передаст всю полезную информацию целевой в кратчайшие сроки.

Часть 6. Как клонировать номер телефона и данные с телефона на другой

Если вы переключаете старый телефон на новый, клонирование номера телефона со старого телефона на новый является необходимым шагом.

Также следует копировать не только контакты, но и фотографии, музыку, видео и т. Д. Aiseesoft MobieSync является клонером данных телефона с Android на Android, iPhone на iPhone, Android на iPhone и iPhone на телефон Android. Он может передавать всю контактную информацию, такую как имя, изображение, адрес, адрес электронной почты, номер телефона, работа и т. Д., Одним щелчком мыши.

Шаг 1 Подключите оба телефона к компьютеру

Бесплатно загрузите это программное обеспечение на свой компьютер и запустите его после успешной установки.

Затем используйте два USB-кабеля для подключения обоих устройств к компьютеру, и это программное обеспечение обнаружит его автоматически.

Шаг 2 Посмотреть номер телефона

Включите исходный телефон, который будет отображаться в списке устройств.

Затем нажмите «Контакты» на левой боковой панели, и все контакты с телефона будут показаны в правом окне в деталях.

Шаг 3 Клонировать контакты, включая номер телефона

Выберите контакты, которые вы хотите клонировать, и нажмите кнопку «Экспорт на устройство» вверху, чтобы выбрать целевое устройство, чтобы начать клонирование номера телефона на другой телефон.

Если вам нужно клонировать номер телефона и получать сообщения с целевого телефона, вам не обязательно быть профессиональным хакером. В статье объясняется алгоритм взлома телефонного номера и подробные решения. Если у вас есть другие вопросы о том, как клонировать номер телефона, вы можете поделиться с другими комментариями в статье сейчас

Что вы думаете об этом посте.

Рейтинг: 4.8 / 5 (на основе голосов 129) Подпишитесь на нас в

Как перенести фотографии с iPhone на ПК с Windows? В этой статье вы узнаете, как легко с iPhone X / 8/7/6/5 на ПК (включая Windows 10/8/7).

Как синхронизировать контакты / сообщения / заметки / картинки / календарь / музыку с iPhone на компьютер / Mac / iPad? Прочтите эту статью и узнайте, как синхронизировать iPhone.

Как удалить загрузки на iPhone? Прочтите эту статью, чтобы удалить загрузки с iPhone, включая удаление музыки / файлов приложений / другой истории загрузок с iPhone.

Профессиональный менеджер данных iPhone / Android и передача для передачи различных файлов между телефоном iOS / Android и компьютером и между двумя мобильными телефонами в один клик.

Дублирование SIM-карт как вид мошенничества и как от него защититься

В наш век технологии более чем стремительно развиваются и каждый день в свет выходит что-то новое, благодаря чему пользоваться привычными вещами становится еще удобнее. Согласитесь, с появлением интернет-банкинга мы с вами начали экономить кучу времени вместо того, чтобы постоянно стоять в длинных очередях в кассу для оплаты коммунальных услуг, например. И если еще не так давно для совершения платежных операций мы могли воспользоваться только компьютером или банкоматом, то сейчас достаточно всего-то мобильного телефона и сим-карты.

Такой простотой использования с помощью смартфона сегодня может похвастаться не только онлайн-банкинг, а также всевозможные платежные системы, криптокошельки, аккаунты на биржах, социальные сети, мессенджеры и т.д. Но помимо того, что все это очень удобно и может работать при наличии одной лишь SIM-карты и мобильника, также существует масса связанных с этим рисков.

Несмотря на то, что в СНГ мобильный банкинг и подобные сервисы, привязанные к сим-карте, завоевали популярность только в последние 5 лет, злоумышленникам этого времени хватило, чтобы найти множество способов получения доступа к чужим личным данным и средствам. Как вы уже догадались, об одном из таких способов и о том, как от него предостеречься пойдет речь в этой статье.

Общая схема мошенничества

Давайте в общих чертах рассмотрим, как обычно происходит мошенничество с дублированием SIM-карты и к каким последствиям это может привести:

Эти четыре пункта звучат просто ужасающе, но не спешите браться за голову. Нюансов огромное множество, провернуть все это удается злоумышленнику далеко не всегда и при этом он постоянно сталкивается с риском быть пойманным. Тем не менее, успешные случаи такого мошенничества встречаются. И в большинстве своем они происходят из-за халатности жертвы или, например, работников оператора сотовой связи.

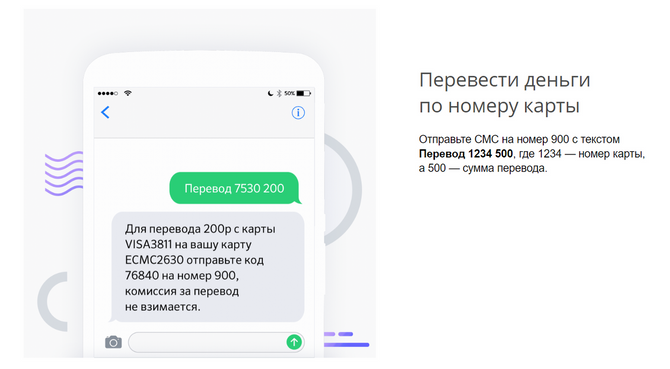

Что наиболее подвержено риску, если кто-то получил доступ к номеру телефона

Сразу хочется обратить внимание на SMS-банкинг, так как именно этот сервис позволяет при помощи всего лишь одного сообщения перевести деньги с вашего счета на любой другой. Так что хорошенько подумайте о том, насколько надежно ваша сим-карта защищена от третьих лиц, и не станете ли вы легкой добычей для мошенника. Большинство банков России или Украины делают возможность перевода денег через SMS максимально простой и не требующей дополнительных подтверждений, что только дает фору злоумышленнику. На картинке вы видите инструкцию такого перевода на примере Сбербанка.

Уязвимость интернет-банкинга ниже, так как здесь, чтобы получить доступ необходимо также знать логин и пароль. Но риск тоже высок и все зависит только от того, насколько подготовлен злоумышленник. Например, он может быть лично знаком с жертвой и каким-либо способом узнать его логин (залезть в телефон или компьютер, где обычно данные сохраняются в функции автозаполнения браузера и тому подобное). А дальше восстановить пароль через подтверждение по SMS не составит труда. В некоторых случаях логин также может быть сохранен в сообщениях привязанного почтового ящика, который также можно взломать, имея доступ только к номеру телефона.

К слову, наибольшую опасность представляет именно ваша электронная почта. Потому что к ней обычно привязываются все сервисы. Очень часто восстановить доступ к почте можно по одному привязанному номеру телефона. Мошенник таким образом просто сорвет джекпот, так как на почте он найдет все подсказки о том, где зарегистрирована жертва и сможет оперативно получить полный доступ практически ко всему: к электронным кошелькам, аккаунтам бирж, букмекерским счетам, криптокошелькам и так далее. Для этого опять же достаточно будет только восстановить доступ, имея нужную SIM-карту и почту.

Нельзя не упомянуть социальные сети и мессенджеры, ведь почти все они привязаны только к SIM-карте и с ее дубликатом воспользоваться ими проще простого. В этом случае воруют не деньги, а информацию, которую злоумышленник может использовать в дальнейшем. Например, часто в сообщениях можно найти пароли или узнать, какими кошельками или интернет-банкингами пользуется жертва.

Если вы пользуетесь хоть чем-нибудь из вышеперечисленного и храните там значительные для вас суммы или беспокоитесь за какие-нибудь данные, то вам, как никому другому рекомендуется углубиться в тему этой статьи.

Способы получения злоумышленником дубликата SIM-карты

На самом деле таких способов может быть достаточно много, а начинаться и заканчиваться мошеннические схемы могут по разному. Мы рассмотрим самые распространенные из них, поняв которые, можно будет раскрыть и другие подобные злодеяния.

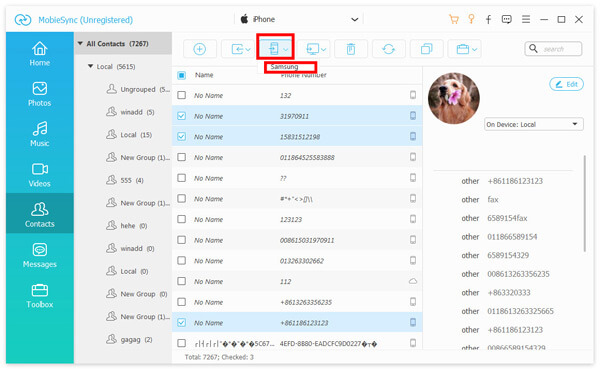

Изготовление дубликата с использованием технологии MultiSIM

Эта технология известна уже более десяти лет, но до сих пор нет какого-то способа гарантированно обезопасить свою SIM-карту. Для получения дубликата, мошеннику необходимо буквально на несколько минут завладеть вашим телефоном. Вариантов сделать это можно перечислить большое множество: злоумышленник может незаметно взять ваш телефон в кафе, раздевалке, на работе и в любом другом публичном месте. Стоит вам только отвлечься и оставить мобильник с SIM-картой без присмотра, как недоброжелатель может оказаться тут как тут.

С помощью специального устройства считываются нужные данные, после чего изготавливается дубликат вашей SIM. Далее мошенник может воспользоваться им на своем телефоне и получить доступ к вашей телефонной книге (если контакты сохранены на карте), а также ко всему, что получает ваш номер, включая временные пароли (их может отправлять банк для входа в интернет-банкинг, например). Естественно, злоумышленник также с этим изготовленным собственноручно дубликатом сможет определить, к каким платежным средствам привязан номер и получить SMS для восстановления паролей и подтверждения любых операций. Воспользоваться любыми другими уязвимостями, которые описаны в предыдущем разделе статьи, тоже не составит труда.

Восстановление сим-карты через оператора сотовой связи

Таким образом перед мошенником стоит только 2 задачи: раздобыть ксерокопию документа и созвониться с жертвой. Получить копию паспорта возможно такими же методами, как описано в предыдущем способе на примере мобильного телефона. С историей звонков все еще проще: злоумышленник может просто позвонить жертве сам с какого-либо номера по «важному делу», затем попросить перезвонить под предлогом плохой связи или чего-то вроде того.

Читая этот раздел, может возникнуть масса сомнений в том, сработает ли тот или иной метод. Тут надо понимать, что не существует идеальных способов, но работают другие факторы. Злоумышленник или группа таковых может зайти с другой стороны (например, сразу взломать ваш компьютер и получить доступ к некоторым данным) или пробовать ходить в разные центры оператора сотовой связи неоднократно, надеясь на халатность работника и на то, что он не сверит лицо злоумышленника с фотографией в паспорте. Фотография также может быть старой или плохо различимой на ксерокопии. Могут быть подделаны всевозможные документы и доверенности. А еще никто не отменял подкуп сотрудника, его соучастие и тому подобные вещи.

Как обезопасить себя и свои средства

Пожалуй, самый важный и полезный раздел статьи, в котором мы разберем основные методы защиты от мошенничества с использованием дубликата SIM-карты.

Если случилось так, что вы стали жертвой подобного мошенничества или у вас возникли какие-либо обоснованные подозрения, то вот несколько советов:

Актуальность проблемы и что о ней пишут в интернете

Как уже говорилось в начале статьи, технологии развиваются семимильными шагами, но и мошенники не дремлют, находя всё новые и новые уязвимости. Проблему мошенничества с помощью SIM-карт нельзя считать неактуальной. Во-первых, в последнее время случаев становится все больше. Во-вторых, практически каждый использует номер телефона при работе с банками, электронными кошельками, личными аккаунтами и тому подобным — это значительно увеличивает масштабы проблемы.

Судя по многим случаям мошенничества с SIM-картами, практика раскрытия преступлений и возврата украденных вследствие этого средств неоднозначная и не внушает уверенности.

Например, у Московского бизнесмена через получение дубликата SIM (при помощи сотового оператора) было украдено 26 миллионов рублей. История очень запутанная, а многое вообще не поддается объяснению. Но самое интересное, что даже идентификация счета, на который были незаконно отправлены средства и доказательства халатности сотового оператора не помогли потерпевшему вернуть потерянное. Оператор заявил, что исключает причастность своих сотрудников, а SIM-карта была получена по доверенности, в которой были указаны все необходимые данные. Банк же утверждает, что просто выполнял свои обязанности. К слову, следствие почти безрезультатно идет уже с апреля 2018 года и никаких возвратов средств потерпевший не увидел. А что можно сказать о случаях, когда деньги переведены из электронного кошелька на «левый» счет или в офшор? А если была украдена криптовалюта с кошелька или биржи? При таком варианте, шансы что-то сделать равняются 1 из 100, если не меньше.

Злоумышленники часто серьезно подготавливаются: продумывают каждую мелочь, обзаводятся подставными счетами для перевод денег на них, используют VPN. Найти таких, доказать факт мошенничества или хотя бы вернуть украденное далеко не всегда предоставляется возможным. Мало информации о раскрытых подобных преступлениях можно увидеть в интернете.

Как вы уже поняли, перспективы у жертвы мошенничества с дублированием SIM-карты не радужные, поэтому самое главное, что можно и надо сделать — это обезопасить себя самостоятельно, изучить вопрос и воспользоваться методами защиты, которые описаны в этой статье.

ICO by Coin Post — все про ICO и инвестирование

© Coin Post, 2017-2019. Все материалы данного сайта являются объектами авторского права. Запрещается копирование, распространение (в том числе, путем копирования на другие сайты и ресурсы в Интернете с указанием источника) или любое иное использование информации без предварительного согласия правообладателя.

Как устроены SIM-карты. Часть вторая: атака клонов

SIM-карты можно клонировать. Как это делается и каким образом этим могут воспользоваться злоумышленники?

В первой части мы рассказывали про историю SIM-карт, теперь же начнем потихоньку разбираться с их безопасностью. Одной из первых уязвимостей SIM-карт стала возможность их клонирования, то есть чтения всего содержимого памяти одной симки и последующей записи этих данных в память другой карты. Напомним, что с точки зрения «железа» SIM-карта — это обычная смарт-карта, купить которую можно где угодно приблизительно по три рубля за ведро.

Во времена, когда аппаратов на две, три или четыре SIM-карты еще не существовало, именно с помощью клонирования решали проблему наличия нескольких симок: чтобы не переставлять их в одном телефоне туда-сюда, придумали «мультисимку». MultiSIM — это смарт-карта с увеличенным объемом памяти, в которую можно было записывать данные сразу нескольких SIM-карт.

При помощи нехитрого триггера (при каждом новом включении автоматически выбирался следующий набор ячеек, соответствующих очередной SIM-карте) между ними можно было переключаться, не вынимая сам модуль из аппарата. Конечно, об одновременной работе не шло и речи: телефон считал, что его выключили, заменили SIM-карту и включили снова.

Пользы от такого решения было немного (да и сегодня по-прежнему удобнее купить под вторую SIM-карту отдельный дешевый телефон, чем использовать двухсимочный), однако определенным спросом лет десять назад «мультисимки» пользовались. Продавались даже комплекты из собственно «болванки», адаптера для чтения и записи смарт-карт, подключаемого к компьютеру, и ПО для проведения «операции».

Однако возможность клонирования SIM-карты могла быть использована не только в мирных целях. Получив на короткое время доступ к SIM-карте абонента, злоумышленник мог изготовить ее клон и использовать его для компрометации. Дело в том, что если вставить клон в телефон в то время, когда в сети зарегистрирован легитимный абонент, то тот «вывалится» из сети, даже не зная об этом. Все входящие звонки и сообщения в этом случае будут поступать злоумышленнику, а он, в свою очередь, сможет звонить, писать и выходить в Интернет от имени жертвы.

SIM-карта сокровищ: как потерять все, потеряв один лишь телефон — http://t.co/ElKB4U1unJ

На телефоне жертвы в течение нескольких часов будут даже отображаться шкала приема и название оператора, создавая видимость нахождения в сети, однако звонить не получится до тех пор, пока жертва не догадается выключить и снова включить аппарат или же пока не произойдет принудительное обновление регистрации (обычно сети настроены на интервал в несколько часов).

Первое время клон вообще можно было зарегистрировать в сети где угодно, хоть на другом континенте. Впоследствии операторы внедрили примитивную защиту: если абонент вдруг внезапно регистрируется в сети очень далеко от того места, где он был недавно, то администраторы в центре управления получают уведомления об изобретении телепортации.

Голос как угроза: чем новая технология передачи голоса в сотовых сетях может быть опасна https://t.co/tb7OJqWn5w pic.twitter.com/yV949RSyht

Однако злоумышленник может зарегистрироваться в сети и рядом с легитимным абонентом, и от этого подобная защита никак не поможет. И тут возникает вопрос: почему же вообще возможно клонирование SIM-карт — нельзя ли как-то отменить или запретить эту возможность?

Ключ KI (Key Identification, «индивидуальный ключ аутентификации пользователя»), на основе которого происходит авторизация в сети, на самом деле не предназначен для чтения из SIM-карты: ведь процессор SIM-карты работает с ним «внутри», и наружу передавать ключ не требуется. Он даже хранится в защищенной от чтения области памяти, и каких-либо API для его чтения не существует.

Однако тут на помощь нехорошим парням приходят методы криптоанализа. Если много-много раз при помощи специальной программы запустить на вставленной в считыватель SIM-карте алгоритм A3 (то есть «скармливать» ей случайный пароль RAND и получать на выходе отзыв SRES), то можно выявить определенные закономерности и в конечном итоге вычислить ключ KI.

Оказывается, сотовые сети серьезно уязвимы: можно перехватывать трафик и выдавать себя за другого абонента — http://t.co/VXLbyz0rpf

Производительности компьютеров уже 10 лет назад хватало, чтобы совершить эту операцию за довольно-таки небольшое время — порядка нескольких минут. Правда, все не так однозначно. В SIM-карту встроен «таймер самоуничтожения», то есть счетчик количества запусков алгоритма преобразования с неким предельным значением. Например, 65 536 раз. Как только этот счетчик достигнет предела, процессор SIM-карты вообще перестанет выполнять запросы на вычисление SRES.

Если за лимитированное количество попыток вычислить KI не удастся, SIM-карта вообще превратится в тыкву, и нужно будет получать новую. Порой такое хотя и редко, но происходит и в обычной жизни: если SIM-карта выдана очень давно, использовалась активно, а значение счетчика изначально было задано небольшим.

Впрочем, не все так плохо. Методом криптоанализа можно получить KI и сделать клон только на SIM-картах, где используется самая старая версия алгоритма A3 под названием COMP128v1. Такие еще используются некоторыми операторами, и поэтому их можно клонировать. Более прогрессивные операторы уже перешли на усовершенствованные версии COMP128v2 и COMP128v3, которые гарантированно не позволяют вычислить ключ с помощью анализа такого количества пар RAND-SRES.

Тем не менее беспокоиться все-таки стоит. Дело в том, что злоумышленник может по-прежнему получить набор ключей сразу для большого количества SIM-карт, имея доступ к базе данных оператора, в которой они хранятся, либо получив доступ к таблицам соответствий, которые производитель SIM-карт передает оператору при отгрузке очередной партии. Для этого нужен коррумпированный сотрудник на той или иной стороне.

Кроме того, существует целая городская легенда о перехвате ключей из эфира — мол, современные компьютеры позволяют декодировать их буквально на лету. Однако напомним, что ключ KI не передается в эфир и хранится только в SIM-карте. Что же тогда перехватывают из эфира? Об этом расскажем в следующий раз.