какими телефонами пользуются хакеры

🕵 10 лучших хакерских приложений для Android

Некоторые из описанных приложений требуют прав root и/или являются платными.

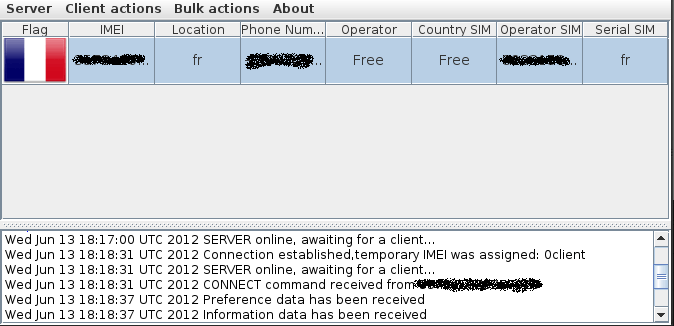

1. AndroRAT

Это бесплатное клиент-серверное Java-приложение с открытым исходным кодом. Его разработала команда из 4 человек для университетского проекта по удаленному управлению системой Android с целью извлечения интересующей информации.

Функциональные возможности программы включают получение журналов вызовов, контактов и связанной с ними информации, сообщений, местоположения, фотографий, видео, звука с микрофона и многого другого.

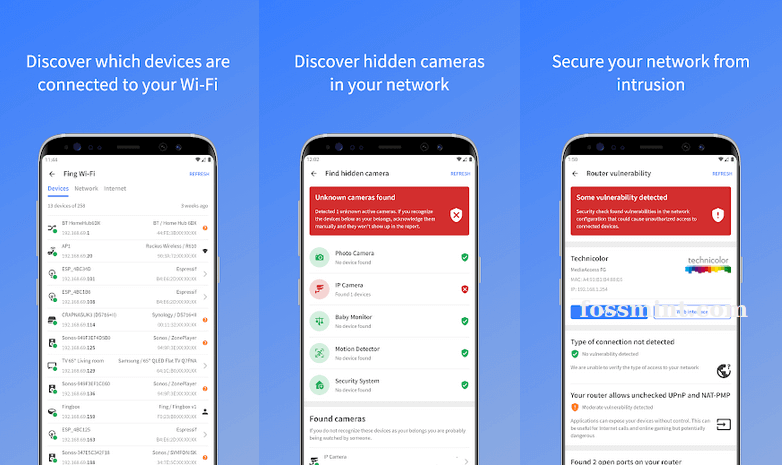

2. Fing

Этот сетевой сканер использует запатентованную технологию. Он помогает обнаружить и идентифицировать все устройства, подключенные к сети Wi-Fi, а также проанализировать уязвимости маршрутизаторов.

Бесплатная версия хорошо подходит для сбора сводной информации о сети: например, о скрытых камерах, использовании полосы пропускания, блокировке злоумышленников и настройке родительского контроля. Если вам недостаточно базовых функций, ознакомьтесь с премиум-версией, в которой разблокированы расширенные возможности.

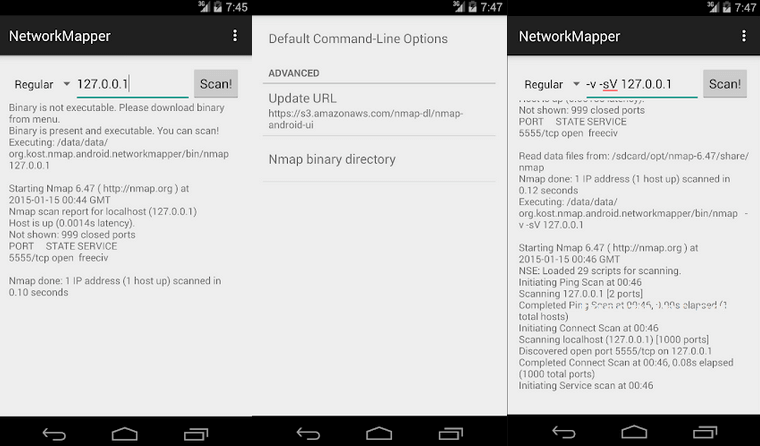

3. Nmap

Network Mapper (Nmap) является бесплатным неофициальным Android-клиентом популярного сканера Nmap, с помощью которого вы можете обнаружить хосты, протоколы, открытые порты и службы, а также их конфигурацию и уязвимости в сетях.

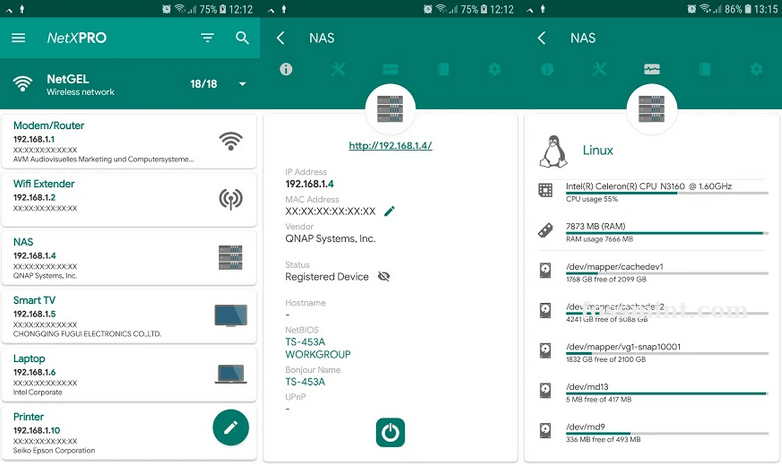

4. NetX Network Tools PRO

NetX – платный инструмент анализа сети для получения IP-адреса, MAC-адреса, имени NetBIOS, уровня сигнала мобильной сети, шлюза, маски и т. д.

5. zANTI Mobile Penetration Testing Tool

zANTI считается одним из самых популярных приложений для взлома Android, которое может быть использовано для идентификации и моделирования методов мобильных атак и реальных эксплойтов.

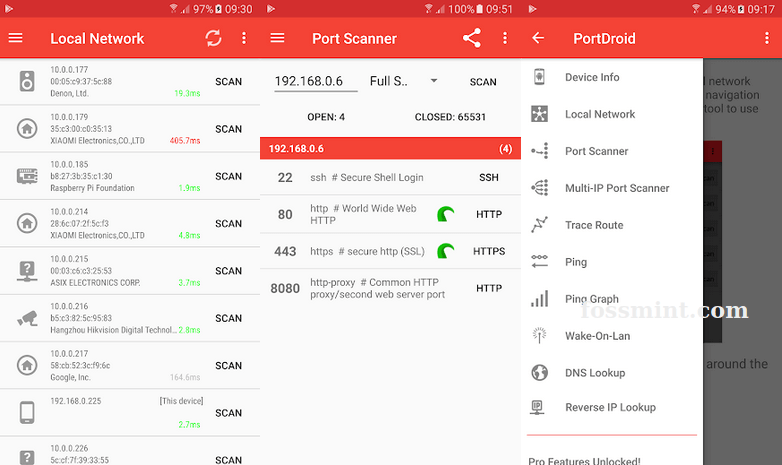

6. PortDroid – Network Analysis Kit & Port Scanner

Приложение для анализа сети, предназначенное для сетевых администраторов, пентестеров и хакеров, которым к их джентльменскому набору (ping, traceroute, DNS-поиск, обратный IP-поиск, сканирование портов и Wake-On-Lan) требуется дополнительный помощник.

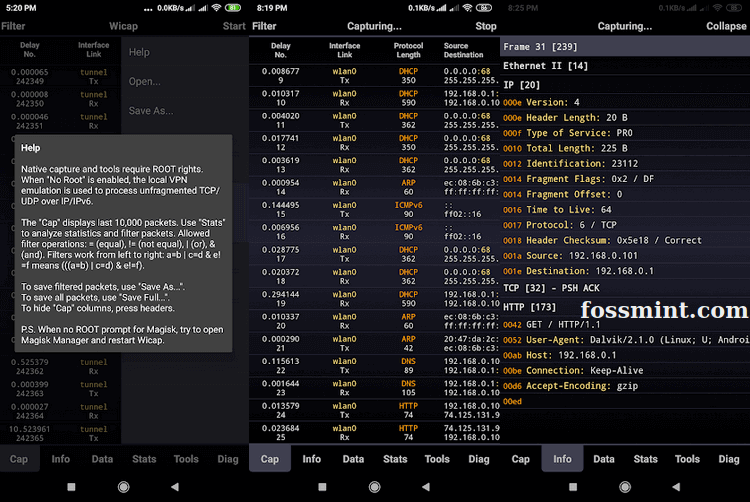

7. Sniffer Wicap 2 Pro

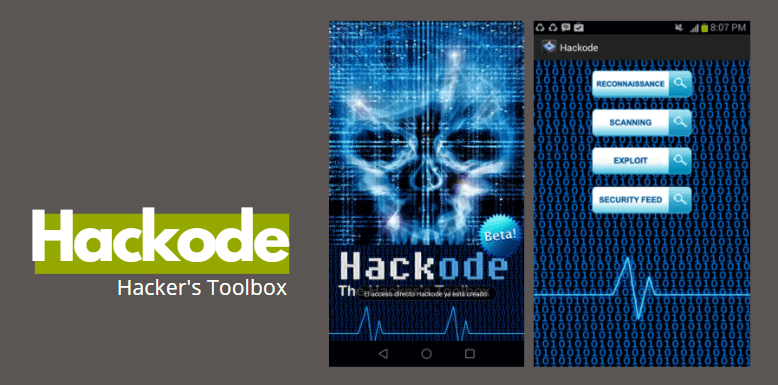

8. Hackode

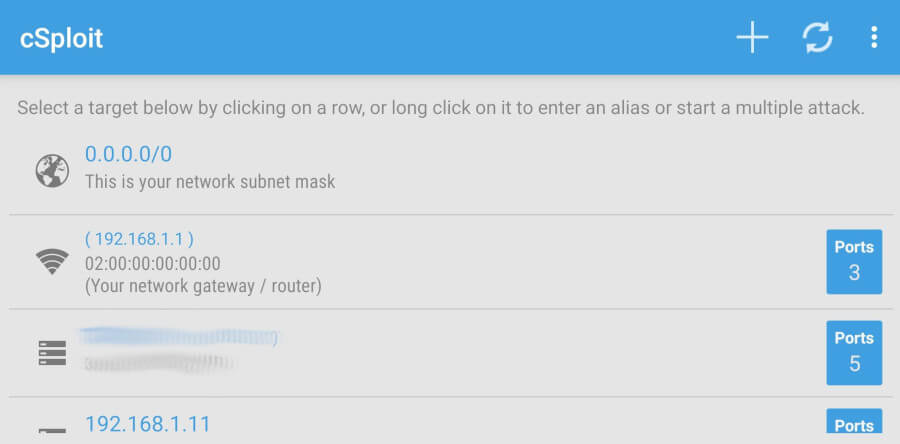

9. cSploit

Это мощный пакет сетевого анализа и проникновения, разработанный с целью предоставления крутого профессионального инструментария для экспертов по кибербезопасности и любителей мобильных девайсов.

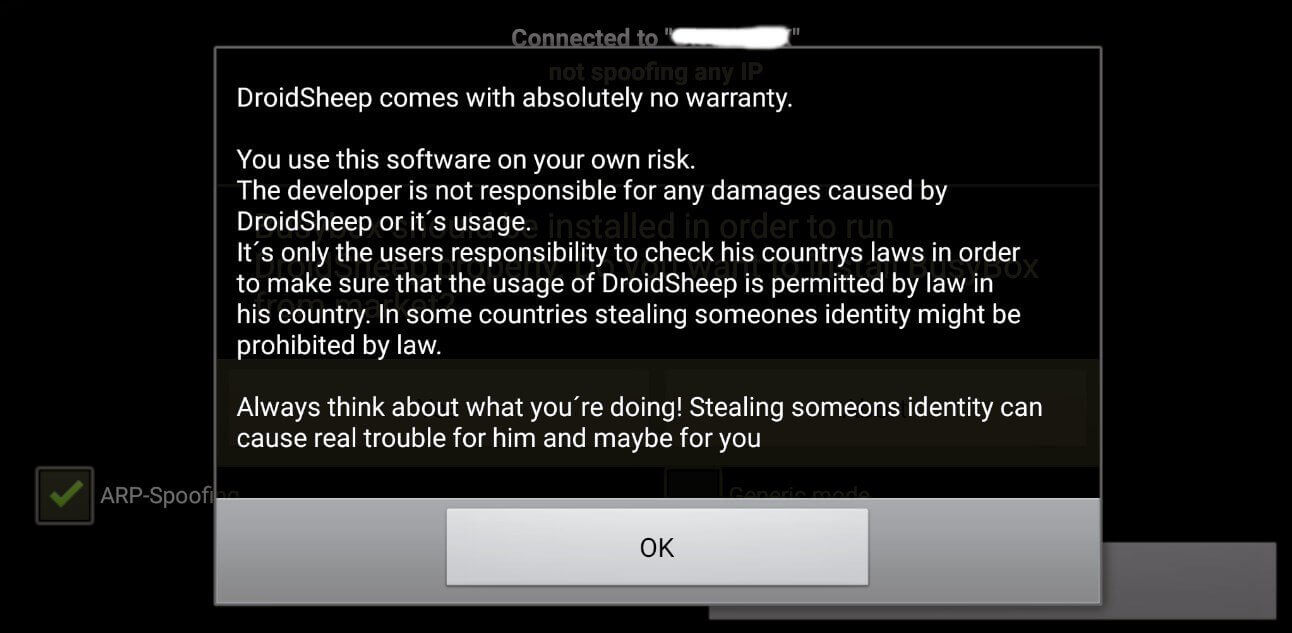

10. DroidSheep

Заключение

Рассмотренные хакерские приложения для Android считаются лучшими в Google Play и за его пределами. Если вам необходимо активировать скрытые возможности устройства, взломать смартфон, узнать пароли или защититься от атаки, эта подборка – то, что вы искали.

Удачи в этичном хакинге, будьте внимательны и осторожны!

4 смартфона и планшета, которые сложнее всего взломать

Мы отобрали три смартфона и один планшет, которые лучше всего справляются с защитой данных пользователя.

Каждый пользователь мобильной техники сталкивается с опасностью кражи его персональной информации. Пользуясь уязвимостями в системе, злоумышленники могут получить доступ к личной и рабочей переписке, фотографиям, файлам и даже банковским картам, если устройство использовалось для оплаты покупок. Для тех, кому важно предотвратить несанкционированный доступ к своим данным, iBusiness представляет обзор самой криптостойкой мобильной техники.

BlackPhone 2 — смартфон для секретов

BlackPhone 2 оснащен пакетом приложений для защищенных звонков и переписки

BlackPhone 2 работает на операционной системе PrivatOS, основой для которой послужил стандартный Android. Но эта оболочка была значительно доработана специалистами компании для повышения уровня безопасности. Отличительной особенностью системы является возможность создавать в телефоне несколько виртуальных «пространств» с разным уровнем доступа к данным. Это дает возможность работать с обычными Android-приложениями в повседневном режиме — у них не будет доступа к защищенной информации.

Для работы с конфиденциальными данными и для защищенных звонков используется пакет собственных приложений Silent Suite. В него входит программа для шифрования голосового трафика, отдельная адресная книга, мессенджер и браузер. Другие приложения с высоким уровнем защиты данных можно скачать из фирменного магазина Silent Store — в него попадают программы, проверенные собственными специалистами компании.

По сравнению с первой версией смартфона BlackPhone 2 значительно прибавил в плане производительности. Он получил дисплей с диагональю 5,5 дюйма и Full HD разрешением, восьмиядерный чип Qualcomm Snapdragon 615 и 3 ГБ оперативной памяти. Объем внутреннего накопителя в смартфоне составляет 32 ГБ.

Продажи смартфона BlackPhone 2 должны начаться в июле этого года. Заказать телефон можно будет на сайте производителя, а его стоимость составит 650 долларов.

Samsung Galaxy S6 — безопасный флагман

Samsung Galaxy S6 имеет встроенную платформу безопасности Knox и позволяет защитить данные с помощью сканера отпечатка пальца

Дело в том, что топовые смартфоны Samsung имеют встроенную аппаратную платформу безопасности Knox. Она защищает операционную систему от атак хакеров и внедрения вредоносного кода как на уровне приложений и доступа к файлам пользователя, так и на уровне архитектуры и ядра, контролируя целостность системы и процесс ее загрузки. С помощью Knox можно распределить все приложения и файлы на смартфоне по независимым разделам, оградив конфиденциальные данные от доступа из повседневных программ. Платформа прежде всего предназначена для использования смартфонов внутри корпоративной инфраструктуры, но повышенный уровень безопасности, который она обеспечивает, будет полезен и обычным пользователям.

Данные, хранящиеся на Samsung Galaxy S6, можно дополнительно защитить еще и с помощью дактилоскопического сенсора — сканера отпечатка пальцев, который встроен в центральную кнопку смартфона. Стандартные варианты его использования предполагают разблокировку смартфона по отпечатку и вход в учетную запись Samsung. Но с помощью сторонних решений сканер можно использовать для доступа к конкретным приложениям и платежным системам.

Как флагман 2015 года, Samsung Galaxy S6 имеет самую современную и производительную аппаратную начинку. Он оснащается восьмиядерным процессором Exynos 7420 и имеет 3 ГБ оперативной памяти, а постоянная память может составлять от 32 до 128 ГБ. Экран смартфона с диагональю 5,1 дюйма имеет сверхвысокое разрешение 2560 × 1440 точек.

Samsung Galaxy S6 должен появиться в России уже в апреле. Цены на смартфон, скорректированные с учетом курса доллара, составят около 50 тысяч рублей за версию с постоянной памятью в 32 ГБ.

BlackBerry Classic — бизнес-классика

BlackBerry Classic позволяет организовать защищенный доступ к рабочим ресурсам из любой точки

Она ориентирована на бизнес-пользователей и позволяет с легкостью включить устройство в корпоративную ИТ-инфраструктуру. Со смартфона легко обеспечить защищенный доступ к рабочей почте, внутренним сервисам и файлам. А при передаче все данные с BlackBerry Classic, включая электронную почту, сообщения в мессенджерах и отдельные файлы, могут быть защищены с помощью шифрования.

По своим техническим характеристикам BlackBerry Classic уступает топовым смартфонам на Android. Но из-за невысоких аппаратных требований системы BlackBerry OS устройство быстро работает и на относительно «старом» процессоре Qualcomm MSM8960 с тактовой частотой 1,5 ГГц и 2 ГБ оперативной памяти. Дисплей смартфона имеет диагональ 3,5 дюйма и разрешение 720 × 720 точек.

Заказать BlackBerry Classic в российских интернет-магазинах можно по цене от 27 тысяч рублей.

SecuTablet — планшет для государственных тайн

SecuTablet создан с применением защитных технологий Samsung, BlackBerry и IBM

Фактически SecuTablet является планшетом Samsung Galaxy Tab S 10.5, но дополненным специальным программным обеспечением, которое превращает его в одно из самых криптостойких устройств на рынке. Защиту и целостность операционной системы на нем обеспечивает платформа Samsung Knox, а от компании BlackBerry устройство получило постоянную память с криптографической защитой данных SecuSmart. Также специалисты IBM разработали для планшета специальную программную оболочку, позволяющую защитить работающие приложения от внешнего вмешательства.

С точки зрения технических характеристик Samsung Galaxy Tab S 10.5 предоставляет пользователям весьма производительную аппаратную платформу. Он работает на восьмиядерном чипе Exynos 5 Octa 5420, имеет 3 ГБ оперативной памяти и внутренний накопитель объемом 16 или 32 ГБ. Экран планшета имеет высокое разрешение 2560 × 1600 точек.

Планшет предназначается прежде всего для коммерческого использования, так что цену имеет соответствующую — в розничной продаже модель можно будет приобрести за 2380 долларов. SecuTablet появится на рынке летом этого года.

Топ-10 лучших программ как взломать номер телефона

Топ-10 лучших программ как взломать номер телефона

Хакеры… быть или не быть?

Нашим консультантам очень много поступает вопросов о том, как взломать номер телефона самостоятельно, не прибегая к дорогостоящим, а главное к весьма сомнительным услугам хакеров. Т.е. с каждым разом все меньше и меньше поступает вопросов о хакерских услугах.

И это радует… Люди стали понимать, что настоящий хакер не будет принимать заказы на то, чтобы взломать телефон по номеру, неизвестно от каких людей просто через интернет. И поэтому доверять «хакерам», которые выставляют свои услуги на всеобщее обозрение во всемирной паутине – не то что неразумно, а просто глупо до предела.

Достойная альтернатива

Сейчас разработано достаточно много простых в применении шпионских программ, которых необходимо 1 раз установить на целевой телефон и больше не приближаться к нему. Установка таких софтов предельно легкая и незамысловатая, так как разработчики изначально нацелены на простых людей, не имеющих навыков программирования.

Программы для взлома телефона позволят:

Внимание! Другие способы взлома очень подробно описаны в статье « 5 способов как взломать чужой аккаунт или телефон ».

Немного о законе

Благодаря тому, что современные телефоны перестали быть аппаратом только для звонков, а стали полноценным хранилищем личной информации, взлом смартфона на сегодняшний день приравнивается к проникновению в личную жизнь, ровно, как и в квартиру, банковскую ячейку и так далее.

Поэтому любое несанкционированное действие по отношению к проникновению в личное пространства (к которому относится и взлом телефона без ведома хозяина) – это нарушение закона. Жертва имеет полное право подать в суд, если кто-то решился взломать телефон без спроса и вытащить оттуда личную информацию (переписку, фотографии, записи звонков, историю передвижения и т.д.).

Топ-10 лучших программ, чтобы взломать телефон самостоятельно

1. Программа для взлома VkurSe

После взлома телефона Вы будете иметь:

Чтобы испытать данную программу на работоспособность и ознакомится с тем, как осуществляется взлом смартфона:

После установки можно скрыть значок программы с рабочего стола. Программа работает в режиме невидимости. Не разряжает батарею. Автоматически собирает информацию и также автоматически передает ее Вам.

2. Программа Cocospy

Для удаленного взлома iPhone вам нужно:

Итак, если нужно взломать Айфон без доступа, то эта программа как раз то, что Вам нужно. Надежная, проверенная, работающая, имеющая не такой огромный функционал как у VkurSe, но тоже вполне хороший.

3. Программа mSpy

4. Программа Neospy

5. Хакерская программа АндроРАТ

Поэтому, если Вам нужен взлом через СМС без доступа к телефону, тогда эта программа подойдет для Вас как нельзя лучше.

6. Хакерское приложение Hackode

7. Динамический анализ от DroidBox

8. Router Default Passwords

9. Программа iKeyMonitor

10. Программа Android Monitor

Заключение

Так можно ли взломать телефон по номеру, через СМС или установив программу для взлома? Да, можно. И это под силу обычному пользователю.

Мы предоставили различные программы для взлома телефона. Они разные и предоставят Вам в конечном итоге разную информацию. Поэтому, перед тем как выбирать, какой именно взлом Вам нужен, сначала задумайтесь, что именно Вы хотите получить от этой программы в итоге. И тогда выбор станет гораздо легче. Как говорится: «Когда ставишь конкретную цель, то идти к ней легче».

Остались вопросы? Пишите в нашу онлайн-поддержку!

Какими телефонами пользуются хакеры

Власти Литвы обнаружили цензуру в телефонах Xiaomi

Министерство обороны Литвы провело аудит безопасности трех популярных моделей смартфонов, производимых в Китае: OnePlus 8T 5…

Недавнее обновление OnePlus умышленно замедлило работу 300 приложений

Исследователи заметили, что с недавних пор многие приложения на устройствах OnePlus стали работать медленнее. Представители …

Путь отказа. Каких фич мы лишились в современных смартфонах

Еще недавно смартфоны радовали интересными мелочами: гнутые, небьющиеся и складные дисплеи, поворотные, телескопические и выезжающие камеры, модули расширения на магнитах. Какой из черных прямоугольников ты выберешь в 2021 году: скучный, горячий или жужжащий?

Примерно 40% всех смартфонов уязвимы перед проблемой в Qualcomm Mobile Station Modem

Более трети всех смартфонов в мире оказались подвержены новой уязвимости в Mobile Station Modem (MSM) производства Qualcomm.…

Смартфоны Samsung были уязвимы перед взломом из-за приложения Find My Mobile

На конференции DEF CON рассказали о ряде уязвимостей в приложении Find My Mobile, которое предустановлено на устройствах Sam…

Все мы видели в фильмах о хакерах сцены взлома с помощью мобильных телефонов. Обычно все, что там творится, — выдумка. Однако и эта выдумка медленно, но верно становится реальностью. Из этой статьи ты узнаешь, как приблизиться к кино и превратить свой телефон в настоящий хакерский инструмент.

14,8% пользователей столкнулись с «неудаляемым» рекламным ПО

Эксперты «Лаборатории Касперского» рассказали о назойливом рекламном ПО, с которым часто сталкиваются пользователи смартфоно…

Смартфоны LG были уязвимы перед атаками холодной перезагрузки около 7 лет

В прошлом месяце разработчики LG исправили уязвимость, которая затрагивает все Android-смартфоны компании, проданные за посл…

Обновить необновляемое. Treble, A/B-разметка, динамические и модульные обновления Android

Представь себе смартфон, который обновляется до новой версии ОС за секунды. Смартфон, который никогда не превратится в кирпич из-за неудачного обновления. Смартфон, который позволяет устанавливать вторую прошивку рядом с основной и поддерживает десятки кастомных прошивок сразу после выхода с конвейера. А ведь все это уже реальность, которую даже не надо ждать.

Обычная картинка вызывает сбой в работе Android-смартфонов

Пользователи обнаружили, что обычная картинка способна превратить Android-смартфоны в «кирпич», если просто установить ее в …

Более миллиарда Android-устройств не получают обновлений

Аналитики британской организации Which?, занимающейся защитой прав потребителей, подсчитали сколько Android-устройств в мире…

Ультразвуковая атака позволяет контролировать голосовых помощников

Сводная группа специалистов из нескольких крупных университетов продемонстрировала свою разработку под названием SurfingAtta…

Продажи устройств BlackBerry прекратятся в августе 2020 года

У китайской TCL Communication заканчивается лицензия на производство смартфонов под брендом BlackBerry. Продлевать ее компан…

Полиция Шотландии будет взламывать смартфоны с помощью «киберкиосков» Cellebrite

Пока ФБР пытается взломать iPhone преступника, добившись помощи от компании Apple, шотландские правоохранители официально бе…

Чаще всего пользователи ищут способы взлома iPhone и Instagram

Британская компания Case24. com выяснила, что чаще всего хотят взломать пользователи. Как выяснилось, с большим отрывом от д…

На Pwn2Own взломали Samsung Galaxy S10, Xiaomi Mi9, Amazon Echo и не только

Подошло к концу соревнование Pwn2Own Tokyo 2019, традиционно проходившее в рамках конференции PacSec. Участникам удалось взл…

Функция Face Unlock в Pixel 4 работает, даже если у человека закрыты глаза

Исследователи изучили биометрическую защиту нового смартфона Google Pixel 4 и обнаружили, что функцию Face Unlock вряд ли мо…

Samsung признала наличие проблемы в сканере отпечатков пальцев Galaxy S10

Разработчики Samsung признали, что сканер отпечатков пальцев в смартфонах Galaxy S10, S10+, S10e и Note 10 работает некоррек…

Защитная пленка позволяет обмануть сканер отпечатков пальцев Samsung Galaxy S10

Пользователи обнаружили баг, связанный с работой биометрии в Samsung Galaxy S10.

Без слежки и закладок. Как собрать свой мобильник и почему это проще, чем кажется

Что твой телефон знает о тебе? Насколько надежно он хранит информацию и кто имеет к ней доступ? К счастью, изготовить и запрограммировать собственный мобильный телефон теперь можно буквально за несколько дней. Что я и сделал, а теперь и тебе покажу, что для этого нужно.

Береги глаза! Активируем DC Dimming в iPhone Xs, Pixel 3 XL, Xiaomi Mi 9 и других смартфонах

Вырвиглазные мерцающие OLED-дисплеи остались в прошлом! В Xiaomi изобрели способ сделать OLED без мерцания, причем не только у актуального флагмана, но и у старых устройств. Но сколько тут истины, а сколько — рекламной шелухи? Что на самом деле сделали в Xiaomi и были ли они первыми на рынке? Попробуем разобраться.

3D-сканирование без 3D-сканера. Как получить трехмерную модель при помощи смартфона

Как и у любого человека, увлекающегося 3D-печатью, у меня периодически возникает необходимость превратить какой-нибудь материальный предмет в виртуальную объемную модель. Казалось бы, решение проблемы — 3D-сканер, но он не всегда имеется под рукой. Можно ли обойтись без него? Оказывается, можно: вполне достаточно обычной цифровой фотокамеры или смартфона.

Немецкие специалисты обнаружили бэкдоры в четырех моделях бюджетных смартфонов

Специалисты Федерального управления по информационной безопасности предупредили об опасном бэкдоре, встроенном в прошивку бю…

Новая атака на Android-устройства помогает имитировать нажатия на экран

Перед атакой Tap ‘n Ghost уязвимы многие устройства с емкостными сенсорными экранами и поддержкой NFC.

Утерянный фактор. Как возвращают доступ к телефону с iOS или Android

В последние годы одного лишь пароля для защиты важных учетных записей от неавторизованного доступа стало недостаточно. Большинство крупных компаний ввели сначала опциональную, а потом — усиленно рекомендуемую защиту вторым фактором аутентификации. Но что будет, если пароль ты помнишь, а доступа ко второму фактору нет? Попробуем разобраться.

Сканер отпечатков пальцев Nokia 9 можно обмануть с помощью упаковки жвачки

После обновления ОС (v4.22), вышедшего 18 апреля 2019 года, владельцы Nokia 9 PureView заметили, что встроенный в экран скан…

Смартфоны Nokia 7 Plus передавали данные о своих владельцах в Китай

В прошивке устройств Nokia 7 Plus случайно забыли инструмент для сбора данных. В итоге информация о пользователях передавала…

Антикриминалистика. Как защитить смартфон от извлечения данных

Своеобразным триггером, вызвавшим появление этой статьи, стало огромное количество публикаций, уныло повторяющих одну и ту же мантру: используйте стойкий код блокировки, включите датчик отпечатков, отключите Smart Lock, включите двухфакторную аутентификацию, обновитесь на последнюю доступную версию ОС… Не будем спорить, все эти вещи проделать необходимо — но совершенно, абсолютно недостаточно.

Разбудить мертвеца. Изучаем возможности и безопасность режимов восстановления смартфонов

Восстанавливал ли ты когда-нибудь телефон из состояния «кирпича»? В зависимости от платформы, производителя и модели устройства сложность процесса может быть в диапазоне от «нажми на кнопку» до «проще выбросить». В этой статье мы рассмотрим особенности восстановления прошивок на самых разных устройствах.

Чемоданчик суперъюзера. Лучшие приложения для Android, которым нужен root

Обладание правами суперпользователя снижает безопасность хранения данных, зачастую приводит к частичной или полной потере гарантии, а на некоторых смартфонах безвозвратно блокирует возможность использования части оригинальных приложений. Зато взамен ты получаешь возможность использовать множество крутых штук.

Pixel 3 ненастоящий? Колонка Олега Афонина

С обозревателями гаджетов на YouTube, которые критиковали еще не анонсированный смартфон компании Pixel 3 XL на основе утекших экземпляров устройства, связалась Google. Но, вопреки ожиданиям, компания не потребовала удалить спорные ролики, а попросила разрешения использовать части видео, в которых критики разбирают так называемую «монобровь». Что же это значит?

Как взломать iPhone. Разбираем по шагам все варианты доступа к данным устройств с iOS

В этой статье мы подробно расскажем о том, что происходит с iPhone в криминалистической лаборатории. Мы выясним, насколько реально взломать защиту iOS разных версий и что для этого понадобится в разных случаях. Мы уже описывали несколько сторон этого процесса, но сегодня разберем его целиком и постараемся охватить все возможные варианты.

Атака SonarSnoop превращает смартфон в эхолокатор для хищения информации

Специалисты из Линчёпингского университета и Университета Ланкастера разработали атаку SonarSnoop, которая позволяет использ…

Смартфоны 11 производителей уязвимы перед атаками с использованием AT-команд

Сводная команда ИБ-специалистов из нескольких американских университетов представила доклад, согласно которому миллионы Andr…

Почему домашние экраны всех смартфонов — отстой, или зачем я написал AIO Launcher

Не знаю, как тебе, а мне всегда казалось странным, что мощный смартфон, связывающий людей друг с другом и всем остальным миром, в качестве ключевого элемента интерфейса использует абсолютно бесполезный неинформативный экран со значками. Да, есть бейджи, да, иконки часов и календаря действительно показывают время и дату, но вы серьезно? Первое, что видит пользователь, — это просто сетка иконок?

Идеальное фото. Что такое HDR+ и как активировать его на своем смартфоне

Камеры смартфонов линейки Pixel и Nexus за последние четыре года сделали мощный рывок вперед: Google внедрила программный механизм постобработки фотографий под названием HDR+. В этой статье мы расскажем, как он работает и как активировать HDR+ на своем смартфоне, независимо от его марки.

В прошивках многих Android-смартфонов обнаружены уязвимости

Исследователи компании Kryptowire обнаружили уязвимости в прошивках и предустановленных приложениях смартфонов многих крупны…

Исследователь показал ультразвуковую атаку на гироскоп Xiaomi MI5S Plus

ИБ-специалисты давно экспериментируют с ультразвуковыми пушками и другими похожими устройствами, которые способны «сбить с т…

Безопасность iOS. Что хорошо, что плохо и как ее усилить

Обычно мы рассказываем об уязвимостях и способах, помогающих получить доступ к приватной информации. Сегодня будет наоборот: мы рассмотрим способы, которыми пользуются спецслужбы, чтобы взломать iPhone и извлечь твои данные, попробуем от них защититься и сразу же оценим стойкость такой защиты.

Обгоняя флагманы. Большой гайд по оптимизации Android

Тебе не хватает заряда аккумулятора? Надоели тормоза в приложениях? Не отчаивайся и не торопись покупать новый смартфон. Даже очень медленный смартфон можно заставить работать быстрее и значительно увеличить время жизни от аккумулятора. В этой статье мы расскажем о множестве приемов, которые позволят это сделать.