как заразить телефон вирусом

Меры профилактики при контакте с больным коронавирусной инфекцией

Контакт с больным коронавирусом: что считается, а что нет? Контактом с больным коронавирусом COVID-19 считается нахождение на расстоянии до 2 метров на протяжении от 15 минут и более без средств защиты. Также, контактирование происходит при рукопожатии, объятиях, совместном проживании или работе в одном помещении. Непрямой контакт – это касание к одной поверхности (например, ручка двери), если после этого здоровый человек не вымыл руки и дотрагивался до рта, носа или глаз, то есть наружных слизистых оболочек. Не относится к опасным видам взаимодействий проживание по соседству (в другой квартире), нахождение на безопасном расстоянии или с использованием маски, перчаток и защитного костюма.

Сколько длится инкубация?

Инкубационный период — период от момента заражения до проявления симптомов коронавирусной инфекции. При коронавирусной инфекции инкубационный период составляет 14 дней. Именно столько нужно возбудителям СOVID-19 для внедрения в клетки дыхательных путей и распространения по организму. Если человек не может похвастаться крепким иммунитетом, то первые признаки поражения дыхательных путей можно заметить спустя одни сутки. Сначала это слабое саднение в горле, упадок сил, подъем температуры. А затем выраженность симптомов нарастает, к ним присоединяются лихорадочное состояние, озноб, сухой кашель.

После контакта с больным коронавирусом нужно перейти на самоизоляцию, чтобы дальше не распространять инфекцию, а также:

Все эти действия помогут снизить нагрузку на иммунную систему и повысить сопротивляемость организма.

Для неспецифической (общей противовирусной защиты) могут быть использованы:

© Федеральное бюджетное учреждение здравоохранения «Центр гигиены и эпидемиологии в Пензенской области»

2021

Почтовый адрес:

ул. Маршала Крылова, дом 3,

г. Пенза, 440036

Контакты

SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

*Оригинальная картинка, наглым образом вытащеная из ресурсов apk

[прим. apk — расширение файла установки приложения на ОС андроид]

Вступление

привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6*

1. Подготовка

Поверхностно поискав в интернете информацию, было установлено, что ссылка в смс сообщении является ничем иным, как адресом на загрузку apk файла. А apk файл — вирусом «Trojan.SMSSend», заражающий мобильные устройства под управлением ОС Android. Главные задачи данного «зловреда» — перехватывать управление устройством и использовать его в своих целях: блокировка исходящих вызовов, отправка сообщений «с приветом» и другие мелкие пакости.

Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».

Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится.

Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке.

2. Установка

Захожу в настройки, в пункте меню «Неизвестные устройства», убираю галочку «Разрешить установку приложений из других источников, кроме Play Маркет».

Перейдя по ссылке из смс-сообщения, получил предупреждение браузера, следующего характера:

Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:

Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает:

Это приложение может нанести вред устройству

Но я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред».

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».

3. Вирус-приложение

Само приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.

В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи.

В диспетчере приложений наш «зловред» гордо именуется «Google Play».

4. Удаление?

Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.

Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.

Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.

Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся.

А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать.

Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию».

5. Dr Web против вируса

Памятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9».

Устанавливаю, по WiFi обновляю сигнатуры.

Запускаю быструю проверку ― ничего.

Запускаю полную проверку ― тоже ничего.

Я разочарован! Печально вздохнув, удаляю антивирусник.

UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже).

5. Avast против вируса

Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700».

При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.

Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если…

Да, действительно загрузился список приложений в системе.

Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось.

Жду 2-3 секунды, приложение снова в работе.

Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог:

Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены

И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.

Опять на тропу читерства меня толкают. Будем искать другое решение…

6. Реверс-инжиниринг

Посмотрим в исходный код приложения, благо на Android это не такая большая проблема. Много всего интересного…

Например, в классе SystemService указан url сайта lamour.byethost5.com (дизайн-студия).

Но больше всего мне понравился класс AdminReceiver, который является наследником системного класса DeviceAdminReceiver.

В этом классе есть переопределенный метод onDisableRequested, который срабатывает при отключении админполномочий для данного приложения. Полностью заблокировать кнопки в системном диалоге нельзя, поэтому разработчик вируса пошел на хитрость, он изменил текст сообщения на «Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены» и обильно прикрыл сверху назойливым окном настроек.

Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров».

Послесловие

Таким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден.

Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом.

Выводы

Разработчики вирусов находят все новые лазейки.

Но, так или иначе, браузер и операционная система стали лучше защищать пользователей.

Мне необходимо было нажать 2 подтверждения и поставить галочку в настройках «Неизвестные устройства».

Насколько быстро можно заразить телефон вирусом, и что после этого с ним будет?

Смартфоны и мобильная связь до сих пор окутаны разными мифами и предрассудками. Говорят, что от телефонных разговоров образуются опухоли, во время движения сигнал связи ослабевает, а базовые станции убивают людей. В ближайшем цикле статей Yota узнает, что из этого правда, не щадя собственных сотрудников и их смартфоны.

Вредоносные программы способны списывать средства с банковской карты, извлекать личную информацию, блокировать экран и превращать смартфон в кирпич — это совсем не миф. Мы решили проверить, насколько просто заразить телефон вирусом.

Мы попробовали заразить смартфон, предварительно отключив антивирус и защитные функции. Жертвой стал Motorola Moto G3 на платформе Android 6.0.1.

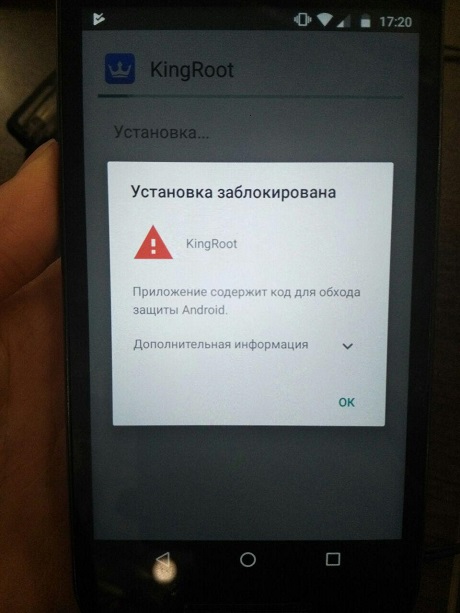

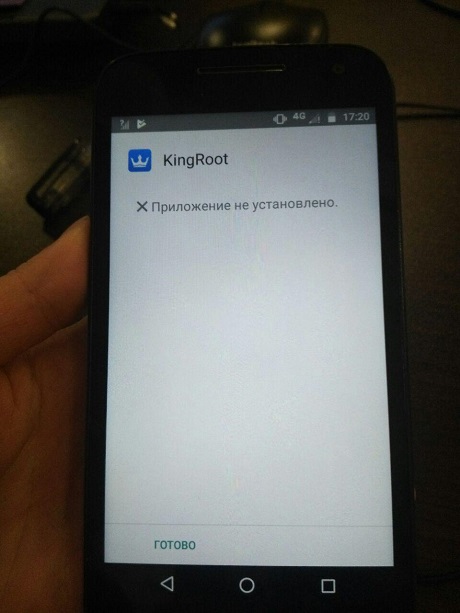

Первые попытки оказались неудачными:

Root в Андроид — это права главного администратора, которые открывают возможности для управления устройством, недоступные для обычного пользователя. Чтобы получить рут, необходимо установить специальное приложение.

Зараженный KingRoot содержит вредоносный код, который ворует данные пользователя.

И тут нас ждала неожиданность. Из всего многообразия устройств на Android, именно на наш Motorola Moto G3 эта утилита не устанавливается!

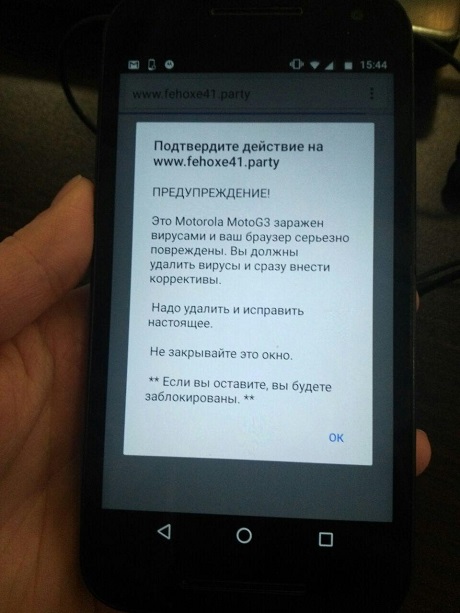

Отчаявшись, мы просим знакомых и коллег пересылать все сомнительные SMS и письма с ссылками на наш номер. После перехода по одной из ссылок мы обнаруживаем вот такое всплывающее окно:

После этого открывается Playmarket с предложением установить Doctor Clean. Оно обещает ускорить работу системы, удалить ненужные файлы и экономить батарею. Но отзывы намекают, что что-то с ним не так.

Doctor Clean просит доступ ко всем доступным функциям телефона. После разрешения он устанавливает еще два приложения для “Ускорения” и “Перехода в спящий режим”. Одна из этих программ устанавливает еще два приложения.

На следующий день мы получаем рекламу, закрывающую весь экран. Каждый раз после разблокировки экрана мы видим очередной красочный баннер. Для того, чтобы ответить на входящий звонок нам приходится искать крестик, сворачивающий рекламу. Вместе с этим смартфон начинает работать медленнее. Периодически экран блокировки перестает реагировать на прикосновения. Возобновлять работу помогает перезагрузка устройства.

После этого установили “Антивирус Касперского”, но он ничего не обнаружил. Тем временем, телефон начинает сильно тормозить. Антишпион Malwarebytes’ Anti-Malware нашел пять проблем. Все странные приложения удалили.

Оказалось, что установить вредоносное ПО на телефон не так-то легко: система, встроенные приложения безопасности и антивирусы успешно его распознают и старательно оберегают нас. Чтобы заразить телефон, нужно тщательно игнорировать все предупреждения системы и заранее отключить защитные функции.

Раньше скачать вредоносные приложения было проще. Сейчас все приложения в PlayMarket и AppStore проходят аудит. Для того, чтобы установить неофициальное приложение, придется отключить в настройках функцию скачивания только из доверенных источников.

Как понять, что на смартфоне вирус?

SMS, сообщения в почте и мессенджерах с сомнительными ссылками.

Они маскируются под предложения о работе, письма из полиции, оповещения от антивируса, распродажи в интернет-магазинах и так далее. В тексте каждого из них есть непонятная ссылка, на которую необходимо перейти, чтобы узнать «подробности».

Нажали на ссылку – вирус начал скачиваться.

Скачивание нелицензионных программ и сомнительных приложений.

Вместе с ними на телефон часто устанавливается сопутствующее вредоносное ПО.

Общественный Wi-Fi.

Через незащищенные точки доступа Wi-Fi вирусы перехватывают личную информацию пользователей для доступа к личным аккаунтам и системным данным смартфона.

Сайты и форумы со всплывающими окнами и баннерами.

Они предлагают «скачать быстро и без регистрации» что угодно, перейдя по ссылке.

Часто баннеры выглядят как «предупреждения от МВД» или уведомления «Ваш телефон заражен вирусом!». Их цель – посеять панику у пользователя, чтобы он сразу перешел по ссылке, перевел деньги на счет вымогателя или ввел пароль от личного аккаунта.

Зараженные флеш-накопители.

Иногда вредоносное ПО под видом приложения сохраняется на карту памяти. Когда вы вставляете старую флешку в новый смартфон, то заражаете его.

Насколько это быстро?

Сами вирусы весят немного. В зависимости от скорости интернет-соединения, «зараза» попадает в телефон за промежуток от пары секунд до 5 минут.

Что произойдет, если вирус все-таки проникнет в устройство? К примеру, вы соглашаетесь обновить браузер Chrome, забыв о том, что не устанавливали его.

Что происходит дальше

Как понять, что телефон заражен:

Где искать вредоносное ПО и как отличить его от нормального приложения?

Стоит насторожиться, если при установке незнакомое приложение запрашивает доступ к платным функциям и ограничению доступа:

У вас в смартфоне дыра

Как крадут деньги через смартфоны и что с этим делать

У четырех из пяти россиян в возрасте 16—45 лет есть смартфон. Скорее всего, у вас тоже. Но вряд ли хотя бы один из пяти осознает, что смартфон — короткий путь к секретной информации. Через мобильные устройства злоумышленники добираются до личной переписки, банковских данных, паролей и денег.

Мобильный фишинг — новый тренд в мошенничестве. Разобраться в этой теме нам помог эксперт «Лаборатории Касперского» Виктор Чебышев, который знает о мобильных угрозах всё.

Кто в зоне риска

Жертвой мошенников может стать каждый пользователь смартфона на Андроиде. Основная проблема Андроида в том, что на него можно поставить программу из любого источника, в том числе пиратского. С июля по сентябрь 2015 эксперты из «Лаборатории Касперского» обнаружили 320 тысяч новых мобильных вредоносных программ для этой платформы.

Немного спокойнее могут себя чувствовать владельцы Айфонов. На эту платформу приходится только 0,2% вирусов и троянов. Однако это не значит, что Айфоны защищены: именно ложное ощущение безопасности делает их владельцев уязвимыми. Украсть деньги можно и через Айфон.

Главный фактор риска — это сам человек. Если он невнимателен, не понимает основ информационной безопасности и любит халяву, то он — идеальная жертва мошенников.

Больше всех рискуют любители халявы

Как цепляют вирусы

Открывают ссылки из смс. Вирусы умеют отправлять сообщения от имени реальных контактов. Вы думаете, что получили смс от родственника, и переходите по ссылке, скачиваете программу, а в ней вирус.

Не ходите по ссылкам, если не уверены в их надежности. Если ссылка пришла от знакомого, переспросите, действительно ли он отправил сообщение.

Не ищите халяву или хотя бы делайте это с компьютера. На маленьком экране смартфона сложнее распознать подозрительный сайт и выше риск нажать не туда.

Открывают файлы и зловредные ссылки в социальных сетях. Здесь люди тоже попадают в западню в поисках контента. Например, посещают сообщества с играми и переходят по ссылкам в поисках бесплатных развлечений.

Устанавливайте приложения только из официального магазина: для Андроида это Гугл-плей

Попадают на страницы злоумышленников со взломанного сайта. Например, заходишь читать отраслевые новости на знакомый сайт, как вдруг автоматически скачивается какая-то вроде полезная программа.

Не запускайте непонятные файлы, даже если они скачались со знакомого сайта. Если что-то скачалось само, скорее всего, это вирус

Совет от «Лаборатории Касперского»

Чтобы заразиться, достаточно открыть файл, полученный из ненадежного источника. После этого программа устанавливается и невидимо, в фоновом режиме выполняет всё, что в нее заложил автор.

Лучше всего использовать комплексное решение для борьбы с вредоносными программами, например Kaspersky Internet Security для Android. Такой инструмент защищает сразу по всем фронтам: не только выявляет вирусы, но и проверяет смс, инспектирует ссылки в браузере и загружаемые файлы, а также периодически сканирует телефон на предмет угроз.

Антивирус — это еще и единственный способ обнаружить, что телефон уже заражен, и вылечить его.

Программы, которые отправляют платные смс

Вирус, который рассылает смс на платные номера, — самый простой сценарий. Злоумышленнику не нужны даже банковские данные жертвы. Программа незаметно отправляет сообщения на короткий номер, и деньги со счёта уходят мошеннику.

В описание некоторых смс-вирусов авторы даже включали мелкий текст, по которому пользователь соглашался на платную подписку. Конечно, этого никто не читал, но формально получается, что жертва давала согласие на списание денег.

Чтобы защитить абонентов, операторы ввели двойное подтверждение платных смс: это когда после отправки сообщения вам приходит запрос и вы должны подтвердить его еще одним смс. Второе сообщение уже никак нельзя замаскировать, его должен отправить лично пользователь. Воровать деньги через платные смс стало сложнее, и популярность этих вирусов пошла на спад.

Если пришел запрос на подтверждение платного смс, а вы ничего не отправляли, проверьте телефон антивирусом, он может быть заражен. Если у вас стали быстро кончаться деньги на счете, посмотрите на историю списаний в личном кабинете мобильного оператора.

Не подтверждайте платные услуги, которые вы не заказывали

Программы, которые перехватывают смс от банка

Когда вы покупаете что-то по карточке в интернете, банк присылает смс с кодом подтверждения. Хакеры заражают телефоны вирусами, которые перехватывают такие коды.

К счастью, одного кода из смс мошеннику недостаточно, чтобы украсть деньги со счёта. Нужны данные карты, чтобы провести по ним платеж и подтвердить его кодом из перехваченного смс.

Как не попасться на удочку хакеров

Вирусописатели ведут целые базы зараженных смартфонов — ботнеты. Вредоносные программы на этих устройствах дремлют на случай, если когда-то понадобятся злоумышленникам. Например, когда у мошенника есть данные карты жертвы, но нет доступа к ее телефону, он идет в ботнет. Если найдет там нужное устройство, то активирует и использует вирус.

Берегите данные карты. Когда что-то покупаете в интернете, риск нарваться на вирус выше обычного

Программы, которые маскируются под мобильный банк

Когда вы запускаете мобильный банк, зловредная программа замечает это, перехватывает управление и уводит вас к себе. После этого программа выбирает подходящее оформление и маскируется под банковское приложение. Вы не замечаете подвоха, вводите в приложении данные карты, и они утекают к мошеннику.

Помимо банков такие программы маскируются под магазины приложений, например Гугл-плей. В них пользователи тоже охотно вводят данные карточки.

Число поддельных мобильных банков растет быстрее всего: в 3 квартале 2015 в «Лаборатории Касперского» нашли в 4 раза больше таких программ, чем за предыдущие три месяца. Сейчас эксперты знают 23 тысячи программ, маскирующихся под приложения банков.

Будьте внимательны, когда открываете мобильный банк. Если видите что-то необычное при запуске или во внешнем виде приложения, это симптом. Если приложение требует лишнюю информацию, например номер карты, бейте тревогу.

Аккуратнее с приложениями банков. Помните: банк никогда не спросит у вас данные карты или пароль

Программы, которые используют смс-банк

У некоторых банков есть функция, когда командой в смс-сообщении клиенты переводят деньги, оплачивают услуги и совершают прочие операции. Это удобно, но, если телефон заражен, зловредная программа такой командой переведет деньги на интернет-кошелек или счет мобильного телефона злоумышленника.

Оцените, готовы ли держать такую брешь. Возможно, проще отключить эту услугу. Если смс-банк вам необходим, ставьте антивирус.

Пользуетесь смс-банком? Ставьте антивирус

Программы, которые получают права суперпользователя

Обычно права суперпользователя — так называемый рутинг телефона — получают продвинутые пользователи, чтобы снять ограничения производителя и свободно манипулировать функциями смартфона.

К сожалению, хакеры постоянно находят уязвимости в мобильных операционных системах. В том числе такие, которые позволяют безобидным с виду приложениям сделать рутинг смартфона без ведома пользователя.

Например, вы скачиваете из магазина приложение «Фонарик». Оно не просит доступ ни к каким системным возможностям, ему даже смс неинтересны. Но если у вас несвежая операционная система, если в ней уязвимость, то «Фонарик» сделает рутинг смартфона, а вы даже не заметите.

После этого злоумышленник получит полный доступ к устройству и всем приложениям. Он зайдет в мобильный банк и украдет оттуда номера карт и пароли.

Борьбу с такими вирусами осложняет то, что многие производители годами не обновляют программное обеспечение на своих телефонах, поэтому уязвимости, которые находят хакеры, никто не устраняет. Особенно это касается дешевых устройств.

Опасные программы встречаются даже в официальных магазинах. Чтобы снизить риск, обращайте внимание на рейтинг приложения, отзывы и количество скачиваний. И не забывайте обновлять антивирус.

Обновляйте антивирус и операционную систему на смартфоне. Не ставьте странные приложения без рейтинга и отзывов

Мобильные твари и где они обитают — часть четвертая

Рассказываем, какие вредоносы могут захватить контроль над вашим устройством и чем опасна многофункциональная зараза.

В четвертой части материала про различные виды мобильных угроз мы расскажем о самых сложных и опасных зловредах, которые не только используют возможности Android для собственной выгоды, но и настраивают вашу систему под себя и умеют совмещать в себе несколько вредоносных функций.

RAT-трояны

Обычные люди говорят «подложить свинью», а хакеры «подкидывают крысу». RAT по-английски действительно звучит как «крыса», но на самом деле это сокращение от Remote Administration Tool, то есть «инструмент для удаленного администрирования». Суть очень проста: с помощью этого инструмента можно подключиться к удаленному устройству по сети и не только видеть содержимое экрана, но также и полноценно управлять им, то есть передавать команды со своих устройств ввода (на компьютере это клавиатура и мышь, на смартфоне — сенсорный экран).

Изначально RAT создавались с благой целью — чтобы можно было помочь кому-то разобраться с теми или иными настройками или программами: работнику техподдержки гораздо удобнее самому везде проставить нужные галки и ввести значения параметров, чем пытаться по телефону объяснить «юзеру», что тот должен сделать. А пользователю тем более удобно.

Но в руках злоумышленника RAT-средства превращаются в грозное оружие: установить на свой смартфон троян, обеспечивающий кому-то удаленный доступ к гаджету, — это все равно что отдать незнакомцу ключи от квартиры. Вредоносное использование инструментов для удаленного доступа настолько популярно, что сама аббревиатура теперь все чаще расшифровывается как Remote Access Trojan (троян удаленного доступа).

Подключившись к вашему устройству через RAT, хакер может развлекаться, как его душе угодно: подсмотреть все ваши пароли и ПИН-коды; зайти в банковские приложения и перевести себе все деньги; подписать вас на какие-нибудь «веселые картинки», которые будут по-тихому поглощать средства с вашего мобильного счета или кредитной карты; а напоследок украсть все аккаунты почты, соцсетей и мессенджеров и вымогать деньги у ваших друзей и знакомых, прикидываясь вами.

Конечно, не забыв перед этим скопировать все ваши фотографии, чтобы — если среди них есть что-то пикантное — потом шантажировать вас их публикацией. А еще он может набрать от вашего имени онлайн-микрозаймов, за которые потом расплачиваться придется опять-таки вам.

Очень часто RAT используются для шпионажа. Самое безобидное применение таких зловредов — шпионаж ревнивых мужей за женами (или наоборот), но и для кражи корпоративных секретов они еще как подходят. Например, обнаруженный весной этого года AndroRAT втихаря делает снимки камерой смартфона и записывает звук (в том числе телефонные разговоры). А еще крадет пароли от Wi-Fi с привязкой к геолокации. С ним никакие переговоры не будут конфиденциальными, а уж приехать к офису и попытаться проникнуть в сеть компании с такими сведениями сам бог велел.

Рутовальщики

Root-доступом в некоторых операционных системах, в том числе Android, называются права «суперпользователя», которому разрешено вносить изменения в системные папки и файлы. Обычному пользователю для повседневных задач такой доступ совершенно не нужен, и по умолчанию он отключен. Но некоторые продвинутые энтузиасты любят открывать его для того, чтобы сделать какой-нибудь «тюнинг» операционной системы, то есть настроить ее под себя. О том, почему стоит два раза подумать перед тем, как это сделать, у нас есть пост «Root в Android: плюсы, минусы, подводные камни».

А еще некоторые зловреды умеют получать root-привилегии, используя уязвимости в операционной системе, — они называются трояны-рутовальщики. Наличие прав root позволяет злоумышленнику сделать тюнинг вашего смартфона под свои задачи. Например, заставить его принудительно открывать рекламные окна на весь экран. Или в фоновом режиме, без всяких уведомлений, устанавливать какие угодно программы — в первую очередь, конечно, зловредные или рекламные (adware).

Один из любимых фокусов рутовальщика — незаметно удалить установленные на смартфоне приложения и заменить их либо фишинговыми, либо дополненными вредоносными функциями. А еще при помощи прав суперпользователя можно запретить вам удалять зловреды с устройства. Немудрено, что рутовальщики считаются сегодня самым опасным видом мобильных угроз.

Модульные трояны

И швец, и жнец, и на дуде игрец — это про модульные трояны, которые умеют совершать несколько разных вредоносных действий, одновременно или выбирая наиболее подходящие по обстановке. Одним из ярчайших примеров такого трояна стал Loapi, обнаруженный в конце 2017 года. Как только он проникает на устройство, сразу же обеспечивает свою безопасность: запрашивает права администратора, но не оставляет вам выбора — при отказе окно запроса тут же появляется снова, и смартфоном пользоваться не получается. А если доступ разрешить, то Loapi уже не получится удалить с устройства.

Затем троян запускает какой-либо из пяти модулей. Он умеет и показывать рекламу, и подписывать пользователя на платный контент, переходя по ссылкам, и вести DDoS-атаки по команде с удаленного сервера, и скрывать SMS-сообщения, а также отправлять их злоумышленникам — это нужно для того, чтобы пользователь не замечал, что ему активировали подписку или пытаются украсть деньги с банковской карты.

В свободное от этих важных дел время троян потихоньку майнит криптовалюту, делая это преимущественно тогда, когда смартфон подключен к розетке или внешнему аккумулятору. При этом батарея заряжается очень долго из-за того, что энергию потребляет работающий на всех парах процессор, ведь майнинг — это сложная вычислительная задача, на которую требуется бросить все ресурсы. Для телефона это может кончиться печально: наши эксперты опытным путем выяснили, что пары дней активности Loapi достаточно, чтобы аккумулятор вздулся от перегрева.

Как защититься от самых страшных троянов

Несмотря на серьезную опасность, которую несут RAT-трояны, рутовальщики и модульные зловреды, от них можно защититься. Вот несколько простых правил: