как взломать через блютуз телефон

Самые распространенные взломы Bluetooth. Насколько он безопасен? Как сделать Bluetooth более безопасным?

Мы окружены Bluetooth-устройствами: фитнес-трекеры, наушники, колонки и смарт-приборы. Они делятся данными друг с другом через интернет, а там, где есть данные, всегда будут хакеры, пытающиеся их украсть.

Самые распространенные взломы Bluetooth

Bluetooth существует уже несколько десятилетий, поэтому хакеры нашли множество способов, чтобы злоупотреблять им. Вот три наиболее известные и распространенные Bluetooth-атаки:

Если хакеру удастся проникнуть в ваш смартфон, он может получить много конфиденциальной информации о вас. Впоследствии это может быть использовано в атаках социальной инженерии, для шантажа или для взлома вашего банковского и других аккаунтов. Но самое худшее в атаках Bluetooth это то, что злоумышленники каждый год находят новые способы использования Bluetooth-соединения для своих черных дел.

На видео: Взлом Bluetooth устройств : BlueBorne, CarWhisperer, DDoS

Кое-что еще:

Хакеры могут использовать Bluetooth для отслеживания вашего местоположения. Для этого им понадобятся только две вещи: устройство, которое постоянно использует Bluetooth и уникальный идентификатор устройства. Как это работает?

Два устройства, которые соединяются через Bluetooth, распознают друг друга, обмениваясь информацией, которую можно рассматривать как адрес. Большинство устройств регулярно меняют его, например, когда соединение восстанавливается или когда разряжаются батареи. Но некоторые устройства, такие как фитнес-трекеры, сохраняют один и тот же адрес, несмотря ни на что. Хакеры могут использовать его в качестве уникального идентификатора. Хуже того, такие устройства постоянно передают этот сигнал, чтобы оставаться на связи с телефоном и предоставлять точные результаты в режиме реального времени.

Два устройства, соединяющиеся через Bluetooth, должны обмениваться криптографическими ключами для установления безопасного соединения. Но не все устройства поддерживают длинные и безопасные ключи шифрования. Поэтому им необходимо «поговорить» друг с другом, чтобы определиться с длиной ключа. Хакеры перехватывают этот процесс и заставляют одно из устройств «предложить» использовать слабый ключ шифрования, который может быть короче 1 байта. Как только такое соединение будет установлено, хакер сможет использовать простую «атаку грубой силы», чтобы взломать шифрование и начать наблюдать за трафиком, которым обмениваются устройства.

Хакеры также могут использовать Bluetooth, чтобы вызвать отказ в обслуживании. Они могут вывести из строя устройство, заблокировать смартфон от приема или совершения звонков, разрядить аккумулятор и украсть ваши данные.

Приложения на вашем телефоне могут также тайно использовать соединение Bluetooth для сбора данных и отслеживания вашего местоположения.

На видео: Взлом Bluetooth через телефон без рут прав или как достать соседей

Насколько безопасен Bluetooth?

Если у Bluetooth так много уязвимостей, почему мы все еще используем его? В основном потому, что взлом Bluetooth не так часто встречается в реальной жизни. Почему?

Взлом смартфона через Bluetooth. Реально ли это

Bluetooth-устройства окружают нас повсюду: колонки, умные часы и фитнес-браслеты, наушники. Из-за этого мы совсем не отключаем функцию на смартфоне, оставляя ее постоянно активной. Устройства делятся данными между собой, загружая какую-то часть в приложения. В то же время Bluetooth-соединение очень уязвимо и может стать причиной взлома. Что делать и как обезопасить себя и свои устройства от потери данных?

Рассказываем, зачем отключать блютуз на телефоне

Чем опасен включенный Bluetooth

Bluetooth полезен в повседневной жизни, но достаточно уязвим, как и Wi-Fi-подключение. Хакеры используют специальные программы, которые помогают обнаружить активные Bluetooth-соединения поблизости. Они не только видят, кто есть рядом, но и могут отслеживать, к каким устройствам и сетям ваше устройство подключалось ранее. Это достаточно серьезно, ведь ваше устройство рассматривает эти подключения как доверенные, подключаясь к ним автоматически, когда они рядом.

Взломщик может ввести вас в заблуждение, запросив разрешение на подключение

Когда хакеры обнаруживают подобную взаимосвязь и историю подключений, они смогут обмануть ваше устройство Wi-Fi и Bluetooth, которые они создают. Это позволяет загрузить вредоносные программы и отслеживать не только ваше местоположение, но и читать личную переписку и данные карт и учетных записей. Сталкивались с чем-то подобным? Расскажите, как разобрались с этой ситуацией в нашем уютном Telegram-чате.

Как взламывают Bluetooth

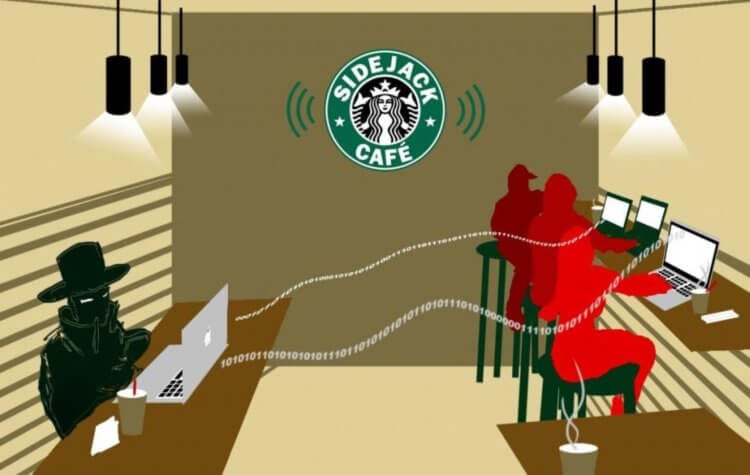

Обычно это происходит в людных местах (прямо по аналогии с историей про Wi-Fi). Мошенники заранее просчитывают план действий и готовят устройство, с которого будет произведен взлом. Обычно для этого подходит сброшенный до заводских настроек планшет или смартфон. Единственное, что мешает — это небольшое расстояние, не более 10-12 метров для устойчивого соединения.

Обычно взломы случаются в общественных местах

После этого злоумышленник пытается подключиться к устройству с включенным Bluetooth. Телефон жертвы начинает ругаться, что к нему кто-то пытается подключиться с другого устройства, но появляется ошибка, что подключение не удалось. Эта ошибка не случайна — мошенник просто пытается сбить жертву с толку, пока телефон находится у нее в руках. Пока человек не понимает, что происходит, устройство заражается вредоносным ПО. Если не отключить Bluetooth вовремя, то будут проблемы: например, мошенник может прослушивать ваш телефон или опустошить ваш банковский счет — все зависит от изобретательности.

Зачем отключать Bluetooth

Атаки на Bluetooth — обычное явление. Взломщики активно пользуются этим, поэтому взломы можно разделить на три вида.

Полученные данные могут быть использованы для шантажа или взлома банковских аккаунтов. Плохо и то, что с каждым годом доступных устройств становится все больше, а злоумышленники придумывают более продвинутые способы взлома.

Безопасен ли Bluetooth

Включенный модуль Bluetooth могут использовать для отслеживания местоположения. Два устройства, которые соединяются друг с другом, имеют адрес подключения. Он меняется, когда разряжается аккумулятор. Но многие устройства сохраняют его постоянно: например, фитнес-браслеты. Взломщики могут запросто использовать его, чтобы оставаться на связи с телефоном и получать точные данные в реальном времени.

Вам повезет, если мошенник не успеет ничего сделать за это время

Несмотря на все уязвимости, которые есть у беспроводного подключения, такой взлом весьма специфичен и встречается не часто. Взлом возможен только на небольшом расстоянии. Сложнее будет взломать устройство, когда владелец находится в движении — злоумышленнику нужно постараться получить все необходимое за короткий промежуток времени. Кроме того, подобные взломы требуют большой подготовки и определенных навыков. Да и результаты взлома могут оказаться не столь впечатляющими. Не забудьте подписаться на наш канал в Яндекс.Дзен — пишем о том, о чем еще никто не знает!

Несмотря на то, что включенный Bluetooth-модуль практически не влияет на расход аккумулятора, все же стоит его отключать, находясь в общественных местах.

Взломы по Bluetooth встречаются достаточно редко, но стоит помнить об опасности, которая подстерегает нас повсюду. Не отключаете Bluetooth? Задумайтесь, а вдруг это все-таки нужно?

Как взломать чужую Bluetooth-колонку

Для начала необходимо скачать из Google Play приложение nRF Connect.

После установки открываем приложение и заходим во вкладку «Scanner»:

Не забудьте включить Bluetooth и определение локации. Также пока что, как видите, приложение не нашло ни одного устройства. Начинаем сканирование, нажав «Scan» в правом верхнем углу экрана. Перед нами появляется список устройств поблизости.

В случае успеха устройство появится во вкладке «Bonded».

Пробуем нажать «Connect»

И у нас все получилось, взлом прошел и телефон предложил подключиться.

Можно включать свою музыку. Также возможно придётся зайти в настройки блютуза телефона, если у вас старая версия Андроида или плохая прошивка, и найти там Previously connected devices (Ранее подключенные устройства или что-то подобное, может отличаться на телефонах) и оттуда произвести подключение к колонке.

Статья Как взломать Bluetooth, Часть 1: термины, технологии и безопасность

Эта новая серия, посвящённая взлому Bluetooth, была написана под впечатлением от недавнего эпизода «Мистера Робота» (моего любимого ТВ-сериала). В эпизоде 6 Эллиот взломал bluetooth-клавиатуру полицейского участка, чтобы получить доступ к системе безопасности тюрьмы и освободить своего заклятого врага Веру. Это лишь один из многих взломов, которые мы рассмотрим на протяжении данной серии статей.

Сегодня Bluetooth встроен почти во все наши гаджеты. Им оборудованы компьютеры, смартфоны, плееры iPod, планшеты, наушники, игровые контроллеры и многие другие устройства. В этом цикле статей мы сосредоточим внимание на взломе мобильных устройств, планшетов и телефонов, поскольку они являются наиболее частой целью хакеров. Возможность взлома Bluetooth может подвергнуть опасности любую информацию, хранящуюся на устройстве (фотографии, электронные письма, тексты и так далее). Кроме этого злоумышленник сможет получить контроль над устройством и отправлять на него нежелательные данные.

Но прежде чем мы приступим к взлому Bluetooth, нам нужно понять эту технологию и её термины, а так же разобраться с системой безопасности, использующейся в Bluetooth, если мы хотим добиться своей цели. В краткой публикации вроде этой, я не могу передать вам все сведения о Блютуз, но поделюсь базовыми знаниями, которые вы сможете использовать в последующих руководствах/взломах.

Bluetooth – универсальный протокол с низким энергопотреблением для связи ближнего действия, работающий в диапазоне 2,4-2,485 ГГц расширенного спектра. При этом несущая частота сигнала скачкообразно меняется со скоростью 1600 скачков в секунду (это сделано в целях безопасности). Он был разработан в 1994 году шведской компанией Ericsson и назван в честь короля Дании Харальда Синезубого, правившего в X веке (Дания и Швеция тогда были единой страной).

Минимальной рабочей дистанцией Bluetooth является 10 метров, но производители ничем не ограничены и могут изменять характеристику дальности работы в своих устройствах. Многие устройства способны общаться, даже если находятся на расстоянии 100 метров друг от друга. Воспользовавшись специальными антеннами, мы можем ещё сильнее расширить рабочий диапазон.

Каждое устройство имеет уникальный 48-разрядный идентификатор (наподобие MAC адреса), а также имя, назначенное производителем.

Вот диаграмма процесса сопряжения Bluetooth. Хотя за последние годы его защита усилилась, он остаётся уязвимым, что мы и продемонстрируем в будущих руководствах этого цикла.

Bluetooth устройства создают так называемую пикосеть или очень маленькую сеть. В пикосети может существовать одно главное и до семи активных вспомогательных устройств. Поскольку Bluetooth скачкообразно изменяет частоту сигнала (1600 раз в секунду), эти устройства не мешают друг другу, ведь шансы того, что два устройства будут одновременно использовать одну и ту же частоту, очень малы.

Основные инструменты Linux для работы с Bluetooth

Реализация стек протоколов Bluetooth в Linux называется BlueZ. В большинстве дистрибутивов Linux она установлена по умолчанию. В крайнем случае, вы всегда можете найти её в своём репозитории. В нашей Kali Linux, как и следовало ожидать, эти протоколы установлены по умолчанию.

В BlueZ входит несколько простых инструментов, которые мы можем использовать для управления и последующего взлома Bluetooth. К ним относятся:

Стек протоколов Bluetooth выглядит вот так.

Инструменты для взлома Bluetooth в Kali

Трюки с Bluetooth: маленькие хитрости использования «синего зуба»

Содержание статьи

Все отлично знают, что с помощью Bluetooth можно передать файл с девайса на девайс или подключить беспроводную гарнитуру. Но этим его возможности не ограничиваются. Имея при себе нужный инструмент, можно творить настоящие чудеса. Так почему бы не попробовать себя в роли фокусника?

Встроенный модуль технологии Bluetooth (или, если более официально, IEEE 802.15.3) давно перестал быть диковинкой. Стоимость модуля настолько мизерна, что не встраивает его в мобильный, ноутбук или КПК только ленивый производитель. Да и то – по соображениям маркетинга. Словом, Bluetooth используют практически все. Но лишь единицы знают, что, используя технологию, рискуют выдать свои конфиденциальные данные. Но начнем все-таки с хорошего!

Трюк 1: Используем BT для удаленного доступа к компьютеру

Как-то для проведения презентации я пригласил одну длинноногую подругу – нажимать кнопку «пробел», чтобы перелистывать слайды в Power Point. Это удовольствие стоило мне недешевого обеда и двух часов пустых разговоров с Barbie girl. После этого я твердо решил: в следующий раз проблему отсутствия пульта ДУ я обойду по-другому. И обошел, воспользовавшись мобильником! Да-да, прямо с телефона можно перелистывать слайды, управлять музыкой – и делать еще бог знает что. Главное, чтобы на мобильнике и компьютере были установлены BT-модули. Мало того, что сэкономишь деньги и силы, так еще и выглядеть будешь непростительно модно. Показать такой фокус способен каждый, кто заюзает утилиту

Bluetooth Remote Control, не столь давно обновившуюся до версии 3.0. Она позволяет управлять компьютером с экрана любого мобильного телефона. Все очень просто. На компьютер ставится специальная серверная часть, а на телефон – программа-клиент, написанная на Java (требуется MIDP 2.0). После настройки нехитрой схемы ты сможешь дистанционно управлять мышкой и клавиатурой компа. И самое главное – получишь доступ к удаленному рабочему столу. Настоящий Remote Desktop прямо с экрана мобильного телефона! Ну, а с длинноногой подругой время можно провести куда более удачно. Bluetooth Remote Control пригодится и здесь: чтобы поставить

романтическую музыку :).

Трюк 2: Контроль доступа с помощью BT

Трюк 3: Снифаем BT-трафик из эфира

Мастерство начинается с понимания. Не возникало ли у тебя когда-нибудь желания посмотреть внутрь протокола и узнать, как происходит обмен данными через «синий зуб»? Прослушивание трафика Bluetooth может выполняться только «в себя», то есть выполняется перехват исходящего и входящего трафика узла, на котором ты отдал команды. В этом деле немаловажное значение имеет так называемый Host Controller Interface (HCI), который позволяет обращаться к передатчику. HCI-узел обычно подключается к узлу драйвера устройства Bluetooth (входящий поток) и к узлу L2CAP (исходящий поток). Windows платформа по умолчанию такой возможности не предоставляет. Однако сторонними разработчиками были выпущены

специальные драйвера, которые позволяют переводить стандартный донгл в сниффер. Традиционно показательной в этом плане является работа FTS4BT Wireless Bluetooth Protocol Analyzer, стоящего бешеные деньги. Продукт цепляет тем, что поддерживает новый Bluetooth v2.0 + EDR, на базе которого работают современные устройства и, более того, способен на лету декодировать весь трафик из эфира, аккуратно отсортировывая аудио, данные протоколов приложений и многое другое. Понятно, что для снифинга (да и вообще) наиболее актуальны USB-донглы класса 1, радиус действия которых достигает ста метров.

Трюк 4: Работаем с BT-адаптером напрямую

Долгое время Bluetooth стеки для Windows предоставляли настолько скудные возможности, что программисты просто обходили эту платформу стороной. Этим объясняется, что большинство программ для серьезных забав c «синим зубом» разрабатываются под никсовую платформу. Некоторые из хитрых приемов мы разберем именно на это платформе, а именно FreeBSD (напомню, что на диске прошлого номера мы выкладывали свежий 7.0 релиз этой ОС). Сама технология Bluetooth официально стала поддерживаться на ней только с 5-ой ветки на базе подсистемы Netgraph. Радует, что большинство USB-адаптеров совместимы с драйвером ng_ubt (его необходимо завести перед подключением устройства). Попробуем?

hccontrol –n ubt0hci Inquiry

Как результат, утилита выведет информацию о найденных устройствах, в том числе их MAC-адреса. Надо заметить, что каждое из устройств Bluetooth, будь то хедсет или обыкновенный телефон, представляет некоторый набор сервисов. Базовый перечень включает в себя: CIP (Common ISDN Access), CTP (Cordless Telephony), DUN (dial-up networking), FAX (FAX), FTRN (Obex File Transwer), HSET (Headset), NAP (Network Access Point). Чтобы выяснить, какие сервисы предоставляет то или иное устройство, используется запрос на специальном протоколе SPD (Service Descovery Protocol). Сервер SPD работает непосредственно на машине-хосте и является исключительно информационной составляющей (повлиять на него

невозможно). Определить, какие сервисы предоставляют найденные устройства, можно с помощью соответствующей утилиты:

Трюк 5: Находим скрытые устройства

Итак, эфир мы просканировали и даже выяснили, какие сервисы доступны на активных устройствах. Но вот загвоздка! Некоторые девайсы никак не выдают своего присутствия, поскольку находятся в режиме «Undiscoverable mode» и не отвечают на широковещательные запросы. По настройкам своего телефона ты наверняка знаешь о подобной опции безопасности. Однако обнаружить такие устройства все-таки можно!

Самый известный прием их обнаружения – тупой перебор MAC-адресов, то есть последовательная посылка запросов на разные адреса из определенного диапазона. Для этого нужно использовать очень простую утилиту Redfang, которая перебирает последние шесть байт адреса устройства и таким образом обнаруживает спрятавшиеся устройства.

Другой вариант – это использовать пассивные методики: перевести свое устройство в режим ожидания, при этом назначить сети какое-нибудь привлекательное имя:

В результате отобразятся все входящие соединения, среди которых могут запросто оказаться товарищи со скрытыми идентификаторами.

Трюк 6: Перехватываем из эфира разговоры по гарнитуре

Одна из основных угроз радиотехнологий состоит в том, что данные можно перехватить. Первое, что приходит в голову, касаемо Bluetooth – прослушать разговоры людей, использующих гарнитуру. И зачастую это реально! На хакерском фестивале What the Hack в Нидерландах специалисты из группы Trifinite продемонстрировали, как при помощи ноутбука с Linux, специальной программы и направленной антенны можно подслушать, о чем говорит через Bluetooth-гарнитуру водитель проезжающего автомобиля. Группа разработала программу Car Whisperer («Автомобильный шептун»). Возможности программы относительно невелики: прослушать можно только тех, кто забыл сменить заводские пароли доступа к Bluetooth наподобие

«0000» или «1234». Но таких бедолаг, поверь, очень и очень много! «Шептун» способен вклиниться и успешно пройти «pairing» устройств, получив информацию, передаваемую с каркита или хедсета на мобилку. Хочу обратить внимание: утилита позволяет не только получить информацию, передающуюся между хедсетом и мобилой, но и инжектить туда свою. Мы решили проверить возможности этой программы, скачав Car Whisperer с сайта разработчиков.

Перед началом операции рекомендуется изменить класс своего устройства, особенно если программа будет использоваться с компьютера:

В противном случае некоторые «умные» девайсы могут заподозрить неладное. Смотрим синтаксис утилиты, который выглядит следующим образом:

./carwhisperer «что внедряем в линию» «что захватываем из линии» «адрес устройства» [канал]

Мы взяли внедряемый файл прямо из папки утилиты, а в качестве выходного указали out.raw:

./carwhisperer 0 message.raw /tmp/out.raw

00:15:0E:91:19:73

На выходе получаем файл out.raw. Прослушать его в чистом виде нельзя: необходимо преобразовать в аудио формат, для чего потребуется дополнительная утилита. Подойдут довольно многие аудио конвертеры, например SoX:

raw –r 8000 –c 1 –s –w out.raw –t wav –r

44100 –c 2 out.wav

Кроме прослушивания, можно войти в систему, просмотреть телефонную книгу и воспользоваться другими возможностями «свободных рук» с Bluetooth. Принцип такой: сначала осуществляется поиск активных устройств и проверка на предмет сервиса HS (Head Set). Далее исследуется MAC-адрес устройства и производится попытка подключения с использованием стандартного ключа. Если коннект установлен, то с устройством можно делать все, что угодно (в пределах доступного набора AT-команд).

На практике это выглядит следующим образом. Сначала осуществляется поиск всех активных гарнитур с помощью команды «sdptool search HS», которая выдает примерно такой ответ:

Далее осуществляется попытка открыть RFCOMM соединение на SCO audio channel с помощью команды «rfcomm connect 2 00:0A:3A:54:71:95 1» и посылка нужных AT-команд. Приведу небольшую статистическую заметку о данных авторизации на некоторые модели беспроводных гарнитур:

Кстати говоря, тот же принцип может использоваться для несанкционированного подключения и ко всем остальным устройствам. При помощи AT-команд и протокола RFCOMM можно, к примеру, прочитать SMS-сообщение или даже отправить его с чужого телефона на платный номер, поставив владельца девайса на деньги. Будь бдителен!

Трюк 7: DDoS BT-устройств

Подход традиционен. DDoS реально провести, когда хостовый девайс («master») выполняет работу, во много раз превосходящую клиентскую. Такую ситуацию называют атакой на отказ в обслуживании (Denial Of Service). Она может подвесить телефон или привести к быстрой разрядке батарейки. Провести атаку можно несколькими способами. Начнем со стандартных средств. Самое очевидное – пинговать девайс пакетами большого размера. Сделать это можно, указав утилите l2ping в качестве параметра «-s» флаг:

Сама программа, как ты уже понял, является родственником ping в bluetooth среде и служит для проверки связи и наличия соединения. Другой способ, принципиально отличающийся от первого, состоит в использовании приема «fuzzing» – своеобразной техники-лотереи, потому как заранее неизвестно, что произойдет. Это новое веяние в выявлении уязвимостей в продуктах без анализа исходных кодов. Полагается техника только на интерактивное общение с объектом на понятном для него языке, но с абсолютно хаотичными аргументами и значениями-переменными. Хакерской задачей будет сделать так, чтобы видимое название телефона состояло из достаточно большого числа элементов. При обнаружении его «master’ом» в 70%

случаев происходит переполнение или отказ в обслуживании:

Многие телефоны по-прежнему не могут переварить файлы-бомбы. Вот простая реализация подобного приема.

Полную версию статьи

читай в апрельском номере Хакера!

На нашем диске ты найдешь полные версии программ, описанных в статье, а также полную подборку документации Bluetooth и уязвимостей в этой технологии.