как скопировать карту на телефон

Как скопировать карту на телефон

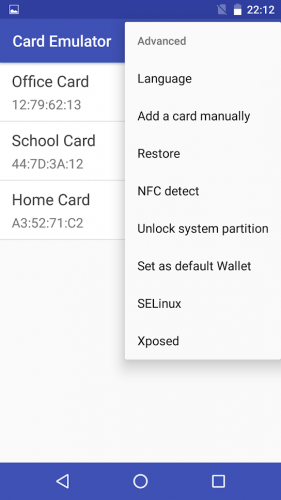

Для функционирования программы необходимы права root пользователя.

Краткое описание:

NFC Card Emulator может работать с картами с 4 bytes, 7 bytes and 10 bytes uid

Что такое NFC Card Emulator? Это мощный эмулятор, который эмулирует разные виды карт. Карты метро, пропуска, карты школьника, карты отелей — везде мы экономим вам время и спасаем от ситуации, когда вы забыли пропуск.

Поддерживаемые телефоны:

Xiaomi, HUAWEI, ONEPLUS, SONY, Samsung(s4, s5, note3, Google phone (Nexus and Pixel), Meizu, LG, HTC, Nubia, Letv, Moto, Lenovo and more.

Неподдерживаемые телефоны:

Samsung s6, s6e, s7, s7e, s8, s8 + and so on

Поддерживаемые карты

Попробуйте все, но если быть технически точными NFC Card Emulator может работать с картами с 4 bytes, 7 bytes and 10 bytes uid.

Поддерживаемые NFC-чипы

NXP и Broadcom

Версия: 6.0.0 Pro С Google Play (volkmax777)

Версия: 6.0.0 Pro ® NFC Card Emulator (Пост Towelie #84225740)

Версия: 6.0.0 (free-версия, эмулирует только одну карту) ® NFC Card Emulator (Пост Alexey_KF #84173424)

Версия: 5.0.7 Pro ® NFC Card Emulator (Пост volkmax777 #82837998)

Версия: 5.0.6 Pro ® NFC Card Emulator (Пост volkmax777 #81281369)

Версия: 5.0.5 Pro ® NFC Card Emulator (Пост volkmax777 #80326477)

Версия: 5.0.2 Pro ® NFC Card Emulator (Пост volkmax777 #78930435)

Версия: 5.0.0 Pro ® NFC Card Emulator (Пост volkmax777 #78032460)

Версия: 4.1.2 Pro ® NFC Card Emulator (Пост volkmax777 #77608268)

Версия: 4.1.1 Pro ® NFC Card Emulator (Пост volkmax777 #76907888)

Версия: 4.0.9 GP ®NFC Card Emulator (Пост gar_alex #74926747)

Версия: 4.0.6 Pro GP ® NFC Card Emulator (Пост volkmax777 #74011416)

Версия: 4.0.1 mod ®NFC Card Emulator (Пост Edik1d #72911768)

Версия: 4.0.8 GP Сообщение №33, автор gar_alex

Версия: 4.0.6 GP Сообщение №30, автор gar_alex

Версия: 4.0.4 GP Сообщение №24, автор gar_alex

Версия: 4.0.2 Pro GP ®NFC Card Emulator (Пост volkmax777 #73096205)

Версия: 4.0.2 GP ®NFC Card Emulator (Пост gar_alex #72985839)

версия: 3.1.4

версия: 3.1.3

версия: 3.1.2

Лучшие приложения для скидочных карт на Android

Сейчас многие магазины и торговые площадки предлагают свои скидочные или дисконтные карты. Они обычно занимают место в кошельке. Однако этого можно избежать, если использовать приложение для дисконтных карт.

Программа такого типа позволяет упорядочить в себе все имеющиеся у пользователя карты со скидками и использовать их с помощью смартфона. Для этого используется встроенный датчик NFC (если он есть в аппарате).

В принципе, с этой задачей справляются почти все продукты. Однако среди них есть лучшие программы, обладающие большим набором инструментов и более богатым функционалом. Они представляют наибольший интерес.

В нашем обзоре мы собрали самые интересные приложения для хранения дисконтных карт, которые можно найти в Google Play. Они выгодно отличаются от аналогов. Потому и стали героями нашего топа. Рассмотрим особенности каждого из них.

Stocard — карты клиентов

Весьма интересное приложение для продвинутых пользователей. В нем имеются все требуемые инструменты для работы с картами лояльности. Это приложение для скидочных карт и карт магазинов обладает понятным интерфейсом с приятным оформлением.

Можно вручную вводить данные магазина (если такового нет в списке). Также можно добавлять не только свои дисконтные карты. То есть, вы вполне можете пользоваться картой своего родственника без необходимости постоянно брать ее с собой.

В программе предусмотрена система бонусных очков, которые можно потратить на полную версию приложения или же разблокировать какие-либо дополнительные функции. Также имеется виртуальный помощник, позволяющий определить местоположение пользователя и сразу же активировать нужную карту.

Продукт также умеет обрабатывать карты с QR-кодами. Это позволяет более эффективно их использовать. Здесь присутствует полноценный русский язык. При установке программы потребуется выдать ей соответствующие разрешения (например, на управление NFC).

Как занести банковскую карту в телефон, чтобы расплачиваться

Цифровые технологии продолжают развиваться, предоставляя пользователям удобные сервисы для комфортной жизни. Речь пойдёт о банковских картах и процессе оплаты товаров и услуг. Теперь у нас есть возможность занести банковскуюкарту в свой телефон, чтобы потом расплачиваться ею в любых магазинах. Проследите за тем, как это можно сделать.

О технологии NFC

Расплачиваться картой через телефон позволяет не новая технология NFC. Она напоминает привычный всем Bluetooth, где два устройства могут обнаруживать друг друга в пределах определённого радиуса. Его величина зависит от версии блютуз. NFC была представлена на конференции ещё в 2004 году. Но массовую популярность приобрела спустя более чем 15 лет. В отличие от Bluetooth имеет важную особенность – «общаться» с другим устройством на расстоянии не более 10 см. С одной стороны, это может показаться недостатком технологии.

Но в целях безопасности при оплате это свойство является лучшим из того, что есть сегодня для мобильных устройств. Так как тот же блютуз из-за передачи данных на 10 и более метров может быть подвержен атаке со стороны злоумышленников. Уже существуют устройства, способные перехватывать сигнал и красть отправляемую информацию с одного устройства на другое. Технология NFC кроме того, что имеет малый радиус действия, защищена дополнительными средствами.

Для использования возможности привязки карты и оплаты через смартфон на нём должна быть поддержка этой функции. Соответственно, смартфон без NFC не сможет быть использован в качестве средства оплаты на кассовых аппаратах. Поэтому, если вы желаете в будущем иметь такую возможность, необходимо выбирать модели с поддержкой технологии. Её задача состоит не только в том, чтобы быть средством оплаты.

Её ещё используют разные производители для быстрого сопряжения устройств. Например, умных колонок и проигрывателя, наушников и смартфона и т.д.

Как включить NFC в телефоне и привязать карту на Андроиде

Если вы решили использовать быстрый способ оплаты банковской картой на телефоне, то нужно знать, каким устройством вы пользуетесь.

Это нужно для того, чтобы скачать подходящее приложение, в котором нужно настроить карту и прочие функции.

Скачайте приложение Google Pay, если у вас мобильный телефон на Android;

Скачайте Samsung Pay, если ваше устройство от этого производителя.

Мобильные устройства от Apple имеют встроенную программу Apple Pay. Далее наша задача открыть платёжное приложение и при необходимости ввести заново данные от своего аккаунта. Теперь нам нужно добавить данные карты, чтобы появилась возможность платить деньгами на её счету.

В списке будет отображена новая карта, которую вы только что привязали. Смартфон готов, чтобы расплачиваться прикосновением к терминалу.

Вы занесли банковскую карту в систему и можете отправляться в ближайший маркет, чтобы расплачиваться ею. Если привязанных карт несколько, нужно будет выбрать основную. Ту, которая будет по умолчанию использоваться для оплаты покупок. Их также можно менять в любой момент, когда вам это будет необходимо. А информация о платеже будет поступать так же в СМС или сообщениях на электронную почту.

Как узнать, есть ли в телефоне NFC

Самый простой способ определить, включена ли функция NFC в список возможностей аппарата – определить модель и название. Это позволит сделать бумажная документация, которая есть в комплекте к каждому смартфону. Обратите внимание на перечень возможностей в инструкции.

Если таковых нет, воспользуйтесь Интернетом и введите в поисковике модель, а также запросите характеристики устройства.

На сайтах для обзора легко определить, есть ли возможность бесконтактной оплаты в телефоне.

Кроме этого можно среди настроек телефона увидеть функции для подключения карты. Если выбрать иконку настроек на главном экране, то в параметрах должен быть пункт «Подключенные устройства». Если его нет, скорее всего в устройстве нет NFC. Технология может отсутствовать даже в новых моделях популярных смартфонов: Samsung, Redmi, Honor и других. Поэтому перед покупкой необходимо уточнять эту информацию.

Определить наличие чипа NFC в телефоне может и само приложение для оплаты. Установите его из Play Market и запустите. Регистрироваться не нужно, так как сервис представлен Google, аккаунт которого есть в вашем устройстве. Приложение использует его. Программа имеет малый вес – 11 мегабайт и устанавливается за несколько секунд. После установки его нужно запустить и выбрать кнопку меню вверху. Далее выбираем пункт «Настройка бесконтактной оплаты». Через некоторое время появятся параметры настроек, если NFC в телефоне есть. В ином случае телефон уведомит, что такой возможности в вашем устройстве нет.

Настройка уведомлений при покупке банковской картой

Покупая товары разными способами, покупатель должен получить чек. Если вы привязали карту к телефону и расплачиваетесь ею, настройте уведомления так, чтобы эти электронные документы не потерялись среди ваших личных данных. Можно установить в качестве корзины для чеков свой адрес Email. И каждую покупку приложение Google Pay (или другое) будет отправлять сюда. Изменить эти параметры нужно в приложении.

Теперь данные о покупках будут поступать на почту, а также в уведомлениях на экране мобильного. В настройках доступно также изменять настройки конфиденциальности, включать поступление предложений и советов по приложению и другое. В приложении информацию о покупках можно найти в разделе «Действия». А в списке «Банки-партнёры» расположены все финансовые учреждения, где есть возможность покупать бесконтактным способом.

Как отвязать карту от Google Pay

Если нужно отвязать карту, чтобы привязать новую или избавиться от неё навсегда в приложении, необходимо выполнить следующее:

Клонируем бесконтактную карту с помощью мобильного приложения

Всегда было интересно посмотреть, что происходит у банковской карточки под «капотом». Как реализуется протокол общения банковской карточки и POS-терминала, как это работает и насколько это безопасно. Такая возможность предстала передо мной, когда я проходил стажировку в компании Digital Security. В результате при разборе одной известной уязвимости EMV карт в MagStripe-режиме, было решено реализовать мобильное приложение, которые способно общаться с терминалом по бесконтактному интерфейсу, с использованием своих команд и подробным разбором запросов и ответов. А также попробовать реализовать способ клонирования карт MasterCard в режиме MagStripe.

В этой статье я постараюсь описать, что такое EMV-карта, как она работает и как используя Android можно попытаться клонировать вашу MasterCard карту.

«There are some things money can’t buy. For everything else, there’s MasterCard»

Что такое EMV карта?

EMV — это международный стандарт для банковских карт с чипом. В разработке этого стандарта принимали участия Europay + MasterCard + VISA, отсюда и название. Попробуем разобраться, как же все таки карта общается с POS-терминалом по бесконтактному интерфейсу.

Начнем с самых основ.

Бесконтактная EMV карта на физическом уровне работает почти так же, как и RFID метка. Если базисно то, чип попадает в электромагнитное поле, а в замкнутом проводящем контуре (в нашем случае это будет антенна, расположенная по периметру), помещенном в переменное магнитное поле, образуется переменный электрический ток. Этот ток заряжает специальный конденсатор, подключенный параллельно к резонансному контуру карты. Энергия, запасенная в конденсаторе, используется для выполнения микросхемой карты различных операций. Когда ридер изменяет электромагнитное поле, изменения сразу будут заметны на чипе. Используя модуляцию сигнала, мы можем передавать информацию в бинарном виде. Если на карте подключить нагрузочное сопротивление и или изменить емкость конденсатора, то можно изменить силу тока в контуре карты, что приведет к изменению создаваемого им электромагнитного поля в области контура ридера, таким образом карточка передает данные. Ридеру останется детектировать эти изменения. Подобное физическое взаимодействие регламентируется стандартом ISO/IEC 14443 “Identification Cards — Contactless integrated circuit(s) cards — Proximity cards”.

Сам чип карты представляет собой смарт карту, на которой работает JavaCard, отдельная версия Java для платформ с малыми вычислительными ресурсами и поддержкой криптографических алгоритмов. На JavaCard загружаются апплеты, которые, и являются приложениями. Также существует GlobalPlatform это некий стандарт для JavaCard, который предоставляет возможность безопасного управления данными на карте и позволяет загружать, изменять и удалять приложения на карте. В этой статье механизмы безопасности самой смарт карты мы рассматривать не будем. Достаточно знать, что защищенные данные, например приватный ключ и секретный мастер ключ карты лежат в защищенном месте и вытащить их стандартными средствами невозможно.

Также еще напомню немного терминологии, для тех, кто не знаком.

POS-терминал (Point of Sale) — устройство продавца, которое считывает карту и инициирует платеж. Далее будем называть это устройство просто терминалом.

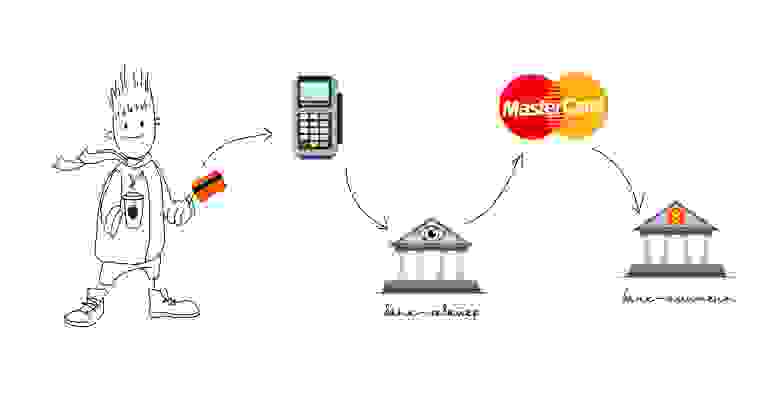

Банк эмитент — это банк, который выпустил вашу карту.

Банк эквайер — банк, который выдает продавцам POS-терминалы и обрабатывает платежи с них.

Платежная система — центральное звено между банком эквайером и банком эмитентом, через нее проходят абсолютно все платежи, и она знает какой банк какому сколько должен перевести денег. Платежных систем в мире не мало, кроме всем известных Visa и MasterCard есть ещё и American Express, China UnionPay и российская платежная система МИР.

Хорошо, карта и ридер могут общаться. Они посылают друг другу APDU-команды в виде Tag-Length-Value т.е. передается название тэга в шестнадцатеричном виде, его длина и само значение. Все команды описаны конечно же в документации и выглядят примерно так:

Стандартная EMV транзакция проходит в несколько этапов, я опишу полный алгоритм взаимодействия в случае контактного интерфейса, для бесконтактного интерфейса алгоритм несколько укорочен:

Коротко рассмотрим каждую операцию.

Выбор приложения. Часто бывает, что на одной карте может быть несколько приложений. Например, банковская карта и проездной билет. И терминалу как-то необходимо разобраться, где и какой алгоритм ему использовать. Для выбора приложения используются так называемые Идентификационные Коды приложения (Application Identifier – AID). Что бы в этом разобраться терминал посылает команду SELECT. Например, AID карты Visa Classic будет выглядеть следующим образом: A0000000031010. Если в ответ придет несколько таких кодов и терминал умеет работать с несколькими приложениями, то терминал выведет на экран список и предложит выбрать нужное нам приложение. Если терминал не поддерживает ни один из кодов приложений, то операция будет отклонена терминалом.

Инициализация обработки приложения. Здесь сначала проверяется географическое место пребывания. Например, карты Maestro Momentum могут работать для оплаты только в России. Этот этап сделан для того, чтобы предоставить эмитентам возможность применять существующие онлайн методы риск-менеджмента при проведении офлайн операций. На этом этапе EMV-транзакция может быть отменена по инициативе самой карты, если данный тип операции запрещен в данной стране мира эмитентом. Далее карта передает терминалу набор специально структурированной информации, содержащей описание функциональности карты и приложения.

Считывание данных приложения. Терминалу передаются различные данные карты необходимые для транзакции, например номер карты, expiration date, счетчик транзакций и много других данных. О некоторых из них будет сказано далее.

Офлайн аутентификация. Терминал определяет тип поддерживаемого метода оффлайн аутентификации. Существует статичная (Static Data Authentication – SDA), динамическая (Dynamic Data Authentication – DDA) и комбинированная (Combined Data Authentication – CDA). Эти методы также построены на основе PKI. SDA это просто подписанные данные на приватном ключе банка эмитента, DDA — терминал посылает какое-то случайное число и карточка должна подписать его, используя свой приватный ключ, а терминал проверит эту подпись используя полученный ранее сертификат карты, таким образом терминал удостовериться в том, что карточка и правда обладает приватным ключом — следовательно является подлинной. CDA это просто комбинация обоих способов.

Обработка ограничений. Здесь терминал проверяет полученные ранее данные с карты на условие пригодности для данной операции. Например, проверяет срок начала/окончания действия приложения Application Expiration Date (Tag ‘5F24’) и Application Effective Date (Tag ‘5F25’). Также производится проверка версии приложения. Результаты операций, проводимых на данном этапе, также записываются в отчет TVR (Terminal verification results). По результатам этого этапа транзакция не может быть отменена, даже в случае, если, например, срок действия приложения истек.

Проверка держателя карты. Верификация держателя карты производится для того, чтобы аутентифицировать человека, предоставившего карту и проверить, является ли он подлинным владельцем карты. Стандарт EMV предоставляет различные методы верификации держателя карты (Cardholder Verification Method). Методы верификации определены как на терминале, так и на карте. Они содержатся в так называемых CVM-листах. В процессе выполнения, терминал и карточка сравнивают полученные CVM-листы и выбирают общий метод верификации.

Список поддерживаемых методов верификации:

Риск-менеджмент на стороне терминала. На этом этапе терминал проводит внутреннюю проверку параметров транзакции, исходя из установок риск-менеджмента банка-эквайера. Процедуры риск-менеджмента могут быть выполнены терминалом в любое время между моментами завершения процесса чтения данных карты и формирования терминалом первой команды GENERATE AC. Риск-менеджмент на стороне терминала включает в себя три механизма:

Риск-менеджмент на стороне карты. Карта, получив из команды GENERATE AC данные, касающиеся транзакции, терминала и результатов проверок терминала, в свою очередь выполняет собственные процедуры управления рисками и выносит собственное решение о способе завершения операции.

Анализ действий карты. На этом этапе карта завершает проведение процедур риск-менеджмента и формирует ответную криптограмму терминалу. Если карта решает одобрить транзакцию, то формируется Transaction Certificate. Если карта принимает решение о выполнение операции в режиме реального времени, то она формирует ARQC (Authorization Request Cryptogram). Если карта использует альтернативные методы авторизации, тогда используется Application Authorization Referral. В случае, если карта отклоняет транзакцию, то Application Authentication Cryptogram.

Еще одна криптограмма ARPC (Authorization Response Cryptogram) нужна для аутентификации эмитента. Эмитент формирует криптограмму ARPC и отсылает криптограмму карте, если карта подтвердит пришедшую криптограмму, то следовательно, эмитент аутентифицирован картой.

Немного о безопасности ключей и взаимной аутентификации карты и эмитента из книги И. М. Голдовского:

Смысл взаимной аутентификации заключается в том, что карта и терминал аутентифицируют друг друга с помощью проверки подлинности криптограмм ARQC и ARPC. Криптограммы представляют собой данные, формируемые с использованием секретного ключа (который известен карте и банку эмитенту), номера транзакции, случайного числа, сгенерированного терминалом, а также некоторых реквизитов транзакции, терминала и карты. В случае ARPC к перечисленным данным еще добавляется авторизационный код ответа эмитента. Без знания секретного ключа карты для генерации криптограммы вычислить значения ARQC/ARPC невозможно за обозримое время с текущим уровнем технологий, и потому факт их успешной верификации указывает на подлинность карты и эмитента. Онлайн аутентификация является наиболее надежным способом аутентификации карты. Это связано с тем, что она выполняется непосредственно эмитентом, без посредника в виде терминала. Кроме того, для онлайновой аутентификации используется алгоритм 3DES с временным ключом размером 112 битов, криптостойкость которого соответствует криптостойкости алгоритма RSA с длиной модуля асимметричного ключа, используемого для офлайн аутентификации приложения карты, более 1700 бит. Использование на карте асимметричных ключей такой длины все еще достаточная редкость. Обычно используются ключи с модулем длиной 1024, 1152 или 1408 бит.

В конечном итоге онлайн транзакция проходит по цепочке:

Карта POS-Терминал Банк Эквайер Платежная Система Банк Эмитент.

Клонируем карту MasterCard в режиме MagStripe

Перейдем непосредственно к принципу клонирования. Данный метод атаки на бесконтактные карты был опубликован двумя исследователями Michael Roland, Josef Langer из Австрийского университета. В его основе лежит общий принцип, который называется Skimming. Это такой сценарий, при котором злоумышленник крадет деньги с банковской карточки путем считывания (копирования) информации с этой карты. В общем случае здесь важно сохранять PIN-код в тайне и не допускать его утечки. Но в методе австрийских ребят это нам знать не нужно. Клонирование платежной карты выполняется успешно для версии ядра приложения EMV Contactless Kernel 2. Версия этого протокола поддерживает два режима работы для бесконтактных карт: EMV протокол (MasterCard PayPass M/Chip) и MagStripe (MasterCard PayPass MagStripe) режим.

MagStripe — это режим поддержки карт с магнитной полосой. Этот режим реализуется на картах MasterCard с бесконтактным интерфейсом. Режим MagStripe скорее нужен для банков которым сложно переводить всю инфраструктуру для поддержки чиповых бесконтактных EMV транзакций. Кстати, у карт Visa также есть аналогичный режим работы — PayWave MSD (Magnetic Stripe Data).

Процесс обработки транзакции для бесконтактных карт урезан в сравнении с чиповыми и обычно работает в следующем режиме:

Это выглядит как APDU команды. Список всех тэгов.

APDU — Application Protocol Data Unit — это условное обозначение кадра с командой карте или ответом карты.

На хабре есть пара статей на эту тему тут и тут.

Карта поддерживает специальную команду COMPUTE CRYPTOGRAPHIC CHECKSUM, аргументом которой являются данные, определенные в объекте Unpredictable Number Data Object (UDOL). В результате карта с помощью алгоритма 3DES и секретного ключа вычисляет динамическую величину CVC3 (Card Verification Code). В качестве аргумента функции 3DES используется конкатенация данных UDOL и счетчика транзакции (Application Transaction Counter,ATC). Таким образом, значение величины CVC3 всегда зависит от объектов UN и ATC.

Другими словами, эта команда нужна, чтобы карта сгенерировала некую “подпись” для того, чтобы эмитент мог верифицировать карту. Однако, в этой подписи отсутствует подпись самой транзакции. В подписи содержатся значения ATC — 2 байта, CVC3 (Track1) — 2 байта, CVC3 (Track2) — 2 байта, которые генерируются картой на основе секретного ключа, который также знает банк-эмитент и счетчика транзакций (ATC). При этом также для генерации подписи POS-терминал сообщает карте UN (Unpredictable Number) — 4 байта, который также используется в генерации подписи. Unpredictable Number препятствует формированию кодов аутентификации на реальной карте для последующего использования в мошеннических транзакциях. Для атаки нам сильно мешает UN, поскольку 4 байта не представляется возможным перебрать, не выйдя за пределы счетчика транзакций. Однако, в спецификации этого есть некоторые слабости.

Во-первых, спецификация ограничивает UN кодировкой чисел, а именно Двоично-Десятичным Кодом (BCD), что по сути означает что, если мы посмотрим на такое закодированное число в HEX, то мы увидим только цифры от 0 до 9, все остальные значения считаются как бы запрещенными. Таким образом, количество UN уменьшается с 4,294,967,295 до 99,999,999.

Во-вторых, количество значащих цифр UN определяется картой. Таким образом в зависимости от специальных параметров в треках количество цифр в UN может быть от 10 до 10000 в зависимости от типа карты, на практике чаще всего встречается 1000 значений.

Таким образом план атаки выглядит следующий:

Стоит отметить также, что счетчик транзакций (ATC) препятствует повторному использованию ранее использованных кодов аутентификации, а значит что если мы использовали такую атаку, то необходимо копировать карту заново, поскольку счетчик транзакции уже использовался для получения информации и был использован в подписи, что значит, что если мы имели счетчик транзакций 1000, а после отправили транзакцию в банк, то банк уже не примет транзакции со счетчиком ниже