как разблокировать если нашел телефон

Как я разблокировал найденный телефон методами соц. инженерии

Конец рабочего дня, вечер, я нахожу на улице телефон. Им оказывается Samsung Galaxy S5 Mini, экран заблокирован с помощью CM Locker (это важно).

На телефоне подключён интернет, видны уведомления Instagram, Youtube, но ни одного пропущенного звонка или SMS. Да и что толку – нажать на уведомление, чтобы перейти к его деталям, из заблокированного состояния нельзя. Панель уведомлений также вызвать не получается, можно лишь запустить фонарик, включить/отключить передачу данных, Wi-Fi, блютуз и калькулятор. Ну и уменьшить/увеличить яркость/громкость, откуда тоже не добраться до набора телефонного номера или SMS.

Через пару часов телефон таки зазвонил. Мы договорились, что владелец заберёт его у меня завтра, так как он сейчас находится на другом конце города.

А в 6 утра на телефоне зазвонил будильник. Я сдвинул уведомление вправо и лёг обратно в кровать. Через пару минут будильник зазвонил снова. Что ж, я сдвинул значок влево. Не тут-то было – он снова зазвонил через несколько минут (забегая наперёд, скажу, что это не невозможность отключить будильник при заблокированном телефоне, а просто его владелец настроил около десяти будильников с разницей в пару минут между собой). Оставлять телефон звонящим в другой комнате или выключать его мне не хотелось, поэтому решено было найти способ разблокировать его.

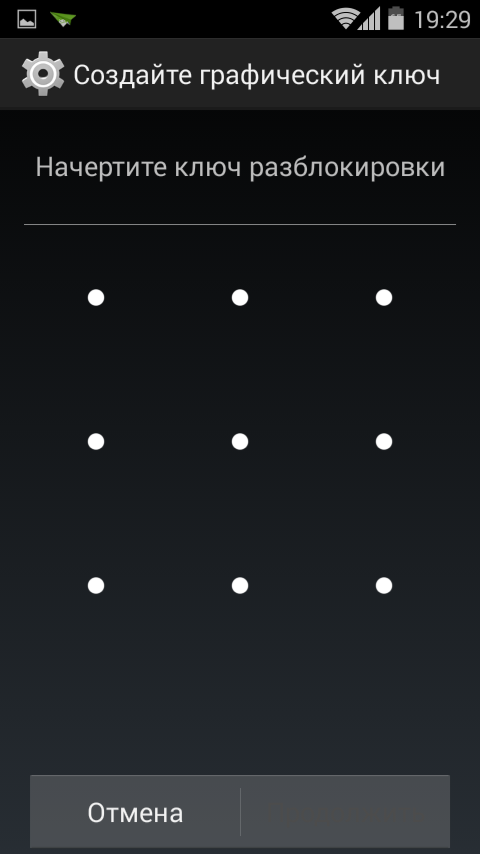

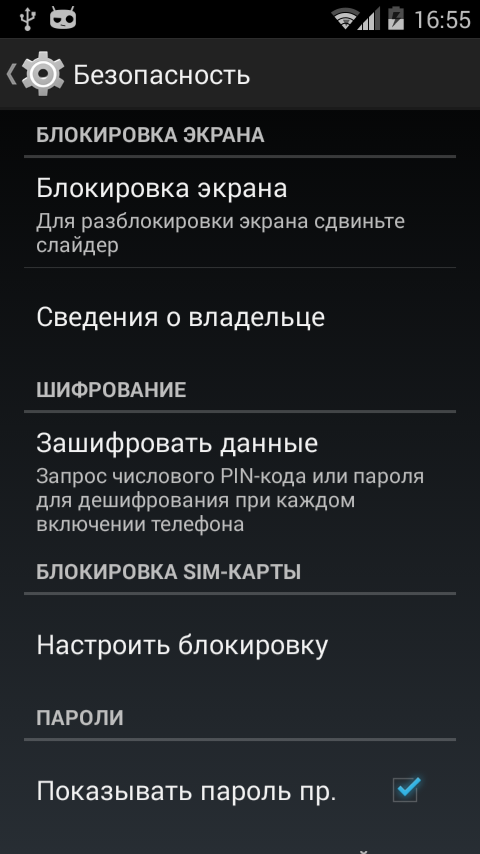

(скриншот для примера)

После неверного ввода PIN-кода появляется ссылка «Забыли пароль». Нажав на неё, открывается приглашение восстановить пароль с помощью Gmail, нужно лишь ввести пароль от почты. Но мне он неизвестен.

Хорошо, беру в руки планшет и ищу по указанному e-mail`у человека во ВКонтакте и Facebook.

ВКонтакте пусто, в Facebook нахожу один аккаунт, но он с ненастоящими данными и не используется. Ищу по e-mail`у просто в Google. Тоже ничего.

Что дальше? Хм…

И тут я вспоминаю, что на главном экране одно из уведомлений гласило, что на таком-то канале Youtube появилось новое видео, а второе – что кому-то понравилось «моё» фото в Instagram.

Ок, нахожу девушку в Instagram, которой понравилась фотография владельца телефона. Начинаю просматривать тех, на кого она подписана. Среди двух десятков человек большинство девушек, а среди парней никто в последнее время не выкладывал фото, или делали это с iPhone у зеркала).

Ладно, подписываюсь на неё и захожу в «Подписки» Instagram`а. Здесь отображаются действия моих друзей, и среди остальных я вижу, как она «лайкнула» 4 фото. Три фото – подружек, одно фото – парня. Того, который с iPhone был.

Так… Захожу в его аккаунт, в профиле вижу ссылку на Ask.fm.

В Ask.fm вижу ссылку на профиль ВКонтакте.

Открываю профиль ВК и с первой попытки угадываю пароль для разблокировки: 15 апреля – 1504 – дата рождения.

Паролем для разблокировки оказались день и месяц рождения.

Телефон успешно разблокирован и CM Locker показывает мне фото «злоумышленника», который пытался разблокировать смартфон, с предложением поделиться им через стандартное меню Android share.

Но я же возвращаю телефон через пару часов – мои фото на этом телефоне не нужны. Захожу в галерею, нахожу папку с этими фото, нажимаю «удалить», и тут поверх вопроса «Удалить?» всплывает защита с требованием ввести графический ключ. Ну, его так просто я не подберу) Что ж, сворачиваю приложение, захожу в галерею повторно и за пару таких попыток успеваю удалить одно фото. Но моих фото на телефоне несколько, а надоедливая защита, которую, как мы видим, можно обойти, мешает удобно удалить остальные.

Ok, Google. Устанавливаю из Play Market`а простой файловый менеджер, захожу в него, открываю нужную папку и удаляю фото. Защитное приложение и не пикнуло – а что, оно же настроено на определённые программы, блокировать ново установленные приложение не было задумано)

Итого: дополнительная защита – это хорошо. Однако не стоит устанавливать такие простые пароли, как дата рождения. Ставьте хотя бы даты рождения задом наперёд, я не знаю, или чужие даты рождения (но только не близкого вам человека, который будет отмечен в вашем социальном профиле в графе «Семейное положение» 😉 ).

Да и вообще, социальные сети…

В CM Locker по-умолчанию включена функция «Фото злоумышленника». Рядом доступна функция «Отправлять фото по e-mail», но она по-умолчанию не активирована. Получается, разработчики не посчитали нужным активировать эту функцию, а пользователи могут и не включить её. И что толку от фото, которое остаётся на утерянном телефоне?

Ну и сама медлительность приложения, которая позволяет совершить какую-то операцию за несколько миллисекунд до появления экран блокировки приложения – тоже в минус разработчикам.

Сам смартфон оснащён сканером отпечатков пальцев, и если выбрать такой способ блокировки экрана, то разблокировать его становится значительно сложнее (но тоже не невозможно) – лучше использовать такую защиту, чем пароль из четырёх незамысловатых цифр.

И ещё раз: никогда не ставьте простые пароли!

Что делать, если забыл пин-код телефона

Неприятная ситуация, в которую попадали многие владельцы смартфонов, сейчас встречается не так часто, как раньше, но все равно случается. Я говорю о забытом ПИН-коде от телефона. Системы биометрической разблокировки сделали свое дело и теперь пароль часто просто не нужен. С другой стороны, не это ли повод забыть его? Но все равно, чаще всего такое происходит в те моменты, когда долго не пользуешься смартфоном. В этой ситуации забыть код блокировки намного проще. Бывают и ситуации, когда дети могли случайно поменять ПИН или другие варианты его изменения, но результат один — смартфон не работает. Раньше можно было чуть ли не при перезагрузке сбросить настройки блокировки и получить доступ к трубке, но сейчас времена изменились. Хорошо, что другие способы остались.

Иногда ввод ПИН-кода становится проблемой.

Как разблокировать смартфон по месту или при подключении к сети

Приятной особенностью некоторых версий Android является возможность разблокировки смартфона при обычном использовании. Под этим подразумевается подключение к привычным сетям, посещение определенных локаций или подключение к некоторым гаджетам.

То есть вам даже не надо знать ПИН-код смартфона, когда вы находитесь дома и подключены к своей Wi-Fi сети. Это может стать идеальным решением, если вы забудете код блокировки. Вот только функцию надо активировать заранее.

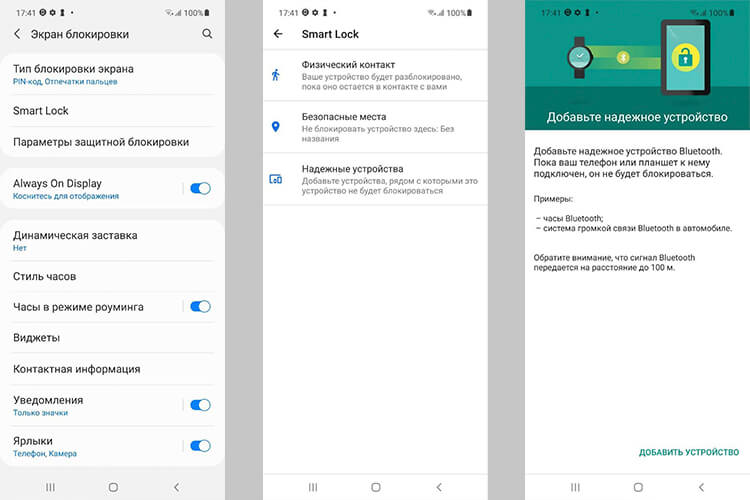

Для этого откройте настройки и найдите поиском Smart Lock. Пункт можно найти и самостоятельно, но часто он находится в разных разделах, хотя в первую очередь надо искать в настройках безопасности.

Настроить Smart Lock очень просто.

Так, выбрав в качестве надежного устройства Bluetooth-аудиосистему в автомобиле, вы сможете не задумываться о разблокировке, пока находитесь в пути. Если подключите трекер, то будет еще проще, а выбор домашней локации будет удобен для использования телефона в качестве домашнего. Стоит унести его и для разблокировки надо будет вводить ПИН-код. Зато в остальных случаях получится обойтись без него. Главное, помните, что Bluetooth работает на расстоянии нескольких десятков метров, а это сказывается на безопасности.

Включив заранее эту функцию, можно облегчить использование телефона и иногда обходить блокировки, но если вы захотите сбросить пароль, вы не сможете этого сделать — его надо будет ввести перед сбросом.

Как сбросить ПИН-код телефона, если не знаешь его

Уже достаточно давно — еще со времен Android 4.4 — Google придумала удобный способ разблокировки. Он позволяет обойти пароль, если вы знаете данные аккаунта, к которому привязано устройство.

Суть метода разблокировки в том, что после пяти неправильных попыток разблокировать смартфон ПИН-кодом, паролем или графическим ключом, вам будет предложено вести пароль от учетной записи Google. Если вы не помните и его, то пароль можно будет восстановить, например, по номеру телефона или резервному адресу электронной почты.

Единственно, есть одно требование — телефон должен быть подключен к Интернет, чтобы иметь возможность подключиться к серверу Google и проверить подлинность пароля. Но не забывайте о том, что работает это не на всех устройствах.

Сброс пароля смартфона через Google

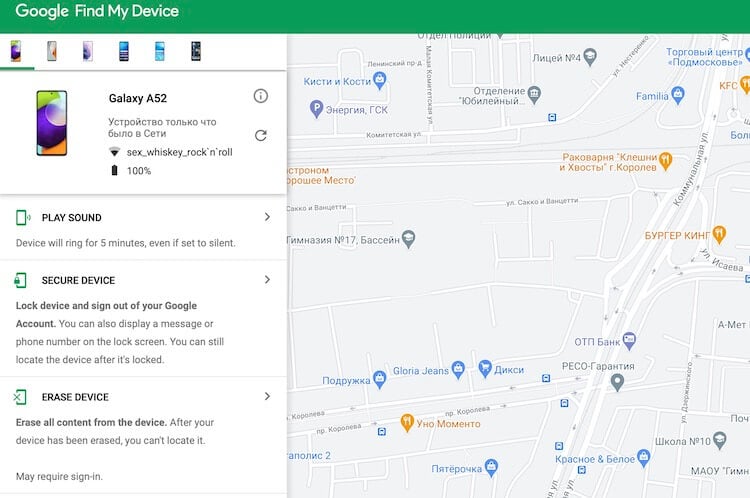

Еще один способ сбросить пароль сводится к подключению через Google. Для этого вам надо будет перейти в Google-аккаунт и открыть список своих устройств. Можно сразу перейти к их обнаружению на карте, перейдя по этой ссылке.

Если не помните код, его можно сбросить через личный кабинет Google.

Если у вас несколько устройств, надо будет выбрать нужное из списка. Дальше вы получите дополнительные возможности в виде поиска телефона на карте, воспроизведения звука, если вы не можете найти телефон, и полный дистанционный сброс. Сбросив телефон таким образом, вы потеряете все данные, но если его копии сохранились в Google Диск — проблемой это не будет. Главное, быть уверенным, что копии создавались и последняя была недавно.

Это довольно радикальный способ, но он работает. Я бы приберег его напоследок, после того, как все будет перепробовано. Как и следующий вариант — с полным сбросом устройства.

Сброс Android-смартфона

Последним способом решить проблему с невозможностью разблокировки будет полный сброс смартфона через режим восстановления.

Как сделать такой сброс, мы уже не раз рассказывали на нашем сайте. Например, о способах сброса и необходимости делать это мы говорили в этой статье.

Так тоже можно сбросить пароль, но злоупотреблять этим я бы не стал.

Вот только опять же надо помнить, что память смартфона будет полностью очищена. За несколько минут смартфон сбросится до того состояния, в котором его надо будет заново активировать. После активации вы сможете синхронизировать гаджет с сервером и скачать последнюю резервную копию или просто пользоваться чистым устройством.

Главное, понимать, что сбросить таким способом получится только свой смартфон. Пароль блокировки телефона будет сброшен, но привязка к учетной записи Google останется и без ввода пароля от личного кабинета дальше подключения к сети пройти вы не сможете.

Как видим, обойти экран блокировки можно, но сделает это только владелец смартфона. Разблокировать подобным образом чужое устройство не получится. Поэтому способ можно считать не лазейкой, а продуманной формой восстановления устройства.

Нашел на улице телефон. Что с ним делать

До того, как телефоны стали умными, находить мобильники было круто: считай, надежды, что его кто-то уже сможет вернуть не было. Да и возвращать его в полицию тоже не очень хотелось. У меня была похожая история, когда под ногами оказался Sony Ericsson K750. Естественно, возвращать его не стал, правда, позже милиционеры на улице его проверили и забрали, а меня заставили давать показания. С тех пор находить технику совершенно не хочется, хотя иногда это все-таки случается. Уверен, у вас похожие ситуации тоже бывали. Разобрались, что нужно делать, если вы нашли чужой телефон.

Что делать, если нашли телефон?

Можно ли оставить найденный телефон себе

Наверное, найденным современным смартфоном пользоваться уже не получится, ведь есть специальные защитные системы, которые позволяют заблокировать смартфон. Да и поиск по геолокации тоже никто не отменял. Но всё же: допустим, что вы нашли смартфон, он был без пароля — бери и пользуйся. Что делать, если хочется оставить его себе?

Себе найденный телефон лучше не оставлять

Во-первых, это не совсем правильно с моральной и этической точки зрения. Я и сам однажды поступил неправильно, поплатившись за это. Если смартфон все-таки найдет полиция (ну, допустим), то против нашедшего могут завести административное дело или даже уголовное. Важно отличать находку телефона от его кражи: одно дело, если кто-то потерял смартфон, оставил его где-нибудь; совсем другое, когда вы намеренно стащили его. Теряли или находили телефон? Расскажите, как поступали в этом случае? Давайте обсудим в нашем Telegram-чате!

Что делать, если нашел телефон

В бытность, когда я работал в фитнес-клубе, многие забывали у нас свои гаджеты. Бывало и так, что кто-то терял их на подходе к клубу: у входа или на лестнице. У нашего коллектива был набор правил как поступать, если нашел чей-то смартфон. Во-первых, зарядить его, если он разряжен. Во-вторых, попытаться набрать кому-нибудь, если он разблокирован. В-третьих, дождаться входящего звонка и ответить, сообщив о находке звонящему человеку, чтобы он как-то сообщил о местонахождении устройства владельцу. В ста процентах случаев телефон находил владельца.

Попробуйте зарядить найденный телефон и позвонить по номерам в телефонной книге

Если же включенный смартфон был заблокирован и не подавал признаков жизни (входящих звонков, например), то мы просто дожидались, когда кто-нибудь сам позвонит нам или спросит лично. Опять же — стопроцентное попадание. Если нашли телефон и не собираетесь себе его присваивать, то просто ничего не делайте. Совет: воспользуйтесь местными группами в социальных сетях, чтобы сообщить о находке. Так вы избавитесь от чужого телефона гораздо быстрее, да еще и не получите негатива или проблем.

Нужно ли относить найденный телефон в полицию

Бывают случаи, когда смартфон попросту не включается или в нем нет SIM-карты, короче, доступ к данным невозможен. Именно в этой ситуации лучше сообщить о находке в отдел полиции, написав заявление о найденном устройстве. В заявлении обязательно укажите обстоятельства: как вы нашли вещь, где это произошло, почему не было возможности связаться с владельцем.

Сообщить о находке в полицию — самое лучшее решение

Обязательно опишите все особенности устройства, в том числе, царапины, отсутствие деталей, чехол и прочее — избежите проблем. Смартфон останется у вас — сотрудники не смогут забрать его у вас. Полицейский запишет ваши контакты, а вам останется только ждать — срок поиска владельца составляет 6 месяцев. Если за это время никто не объявится, то смартфон ваш.

Что делают с украденными телефонами

Интересный момент: что происходит с украденным телефоном? Еще не так давно телефоны не имели таких уровней защиты, как сейчас. Найти такой телефон было невозможно. Воры просто вытаскивали SIM-карту, сбрасывали телефон до заводских настроек и продавали. Сейчас все стало намного сложнее: пропавший телефон, скорее всего, будет заблокирован, а попытка взлома обернется провалом или большими неудобствами. Если в вашем смартфоне есть функция удаленного стирания данных, то лучше включите ее — так ваши данные точно не попадут к злоумышленникам. Как наверняка защитить свои данные — читайте о безопасности в нашем Яндекс.Дзен.

В большинстве случаев украденные телефоны уходят на перепродажу

Бывают случаи, когда владельцы смартфонов не обращают внимания на безопасность, использование сканера отпечатка пальцев доставляет неудобство, а пароль раздражает — в таком случае ваш смартфон в ближайшее время в лучше случае окажется на каком-нибудь радиорынке. В худшем — ваши данные окажутся у злоумышленников, а дальше — дело случая. Смартфоны идут на продажу по низкой цене или на запчасти — различные модули всегда пригодятся, особенно, если смартфон в неплохом состоянии. У коллеги по работе мы так и не смогли найти ее смартфон с помощью программ местонахождения. К счастью, пароли были поменяны, а данные восстановились из резервной копии. Теперь она намного внимательнее относится к своим данным.

Надеемся, что вам никогда не попадется чужой смартфон. В любом случае, если вы его нашли, у вас есть небольшой гайд по тому, что делать с находкой. Не теряйте смартфоны и помогайте не терять их другим!

Как распотрошить найденный Android-смартфон и узнать о его хозяине все

Представим себе следующую ситуацию. Мы находим смартфон под управлением Android 4.1–4.4 (ну или CyanogenMod 10–11) и вместо того, чтобы вернуть его хозяину, решаем оставить себе и вытащить из него всю конфиденциальную информацию, которую только сможем. Все это мы попытаемся сделать без специализированных инструментов вроде различных систем для прямого снятия дампа с NAND-памяти или хардварных устройств для снятия S-ON и так, чтобы владелец не узнал о том, что мы делаем, и не смог удаленно отыскать или заблокировать устройство. Сразу оговорюсь, что все это вовсе не руководство к действию, а способ исследовать безопасность смартфонов и дать информацию тем, кто хочет уберечь свои данные.

WARNING!

Вся информация предоставлена исключительно в ознакомительных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Первоочередные действия

Итак, нам в руки попал чужой смартфон. Не важно, каким образом, важно, что он уже у нас. Первое, что мы должны сделать, — это как можно быстрее отвязать его от сотовой сети, то есть, следуя завету гопников, вынуть и выкинуть SIM-карту. Однако делать это я бы рекомендовал только в том случае, если SIM-карту удастся вынуть, не выключая смартфон, то есть либо осторожно приподняв батарею, либо через боковой слот, если это смартфон с несъемной батареей (Nexus 4/5, например). Во всех остальных случаях лучше ограничиться включением режима полета, так как вполне возможно, что в Android активирован режим шифрования пользовательских данных и после отключения смартфон будет заблокирован до ввода ключа шифрования.

Также ни в коем случае нельзя подключать смартфон к какой бы то ни было сети Wi-Fi, так как, возможно, установленное на нем ПО для отслеживания (а в Android 4.4.1 оно уже встроено) сразу начнет свою работу и можно нарваться на «случайную» встречу с владельцем и его друзьями (о полиции можно не беспокоиться, она такого пострадавшего пошлет). Фронтальную камеру я бы на всякий случай чем-нибудь заклеил, возможно, она делает снимки уже сейчас и они будут отправлены при первом удобном случае.

Экран блокировки

Теперь, когда мы обезопасили свою персону, можно начать раскопки. Первое препятствие, которое нам придется обойти, — это экран блокировки. В 95% случаев он не будет иметь защиты, однако об остальных пяти процентах мы забывать не можем.

Защищенный экран блокировки в Android может быть трех основных типов. Это четырехзначный пин-код, графический ключ или снимок лица. На разблокировку первых двух дается в общей сложности двадцать попыток, разделенных по пять штук с «минутой отдыха» между ними. На разблокировку по снимку лица есть несколько попыток, после которых смартфон переключается на пин-код. Во всех трех случаях после провала всех попыток смартфон блокируется и спрашивает пароль Google.

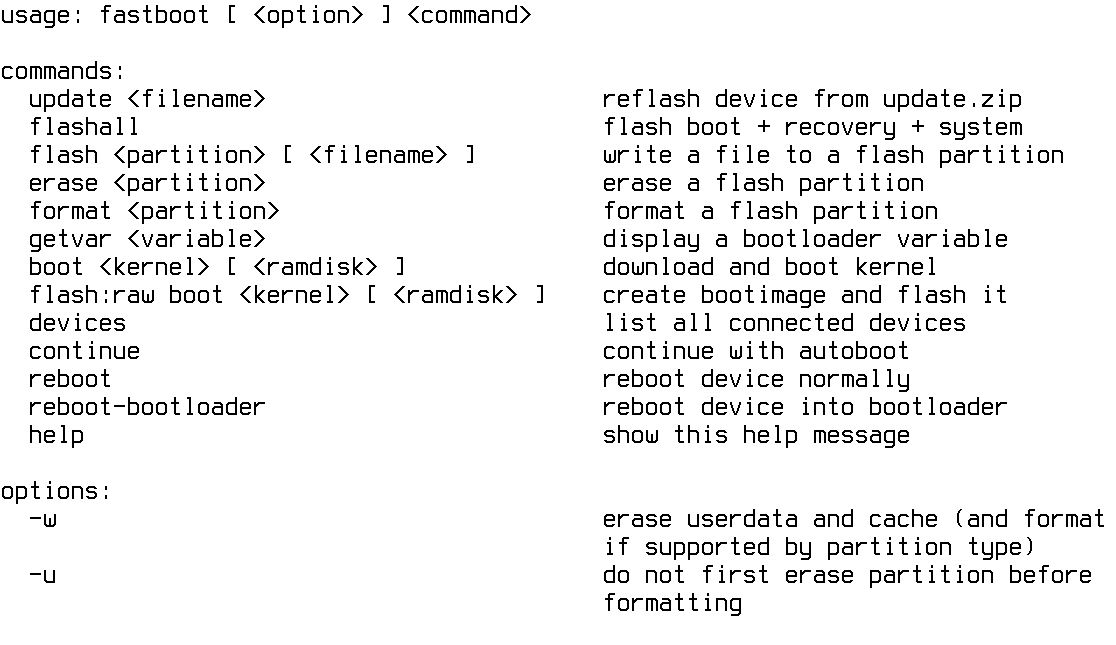

Наша задача — попытаться обойти экран блокировки так, чтобы не скатиться к паролю Google, подобрать который уже точно не удастся. Самый простой способ это сделать — используя подключение по USB и ADB:

Однако у этого метода есть две проблемы. Он требует прав root и не сработает в Android 4.3 и выше, так как для доступа к ADB нужно подтверждение со стороны устройства, что в условиях залоченного экрана сделать невозможно. Более того, доступ по ADB может быть отключен в настройках.

Мы можем спуститься на уровень ниже и для удаления файла с ключом блокировки использовать консоли восстановления. Для этого достаточно перезагрузиться в консоль восстановления (выключение + включение с зажатой клавишей увеличения громкости) и прошить следующий файл. Он содержит скрипт, который удалит /data/system/gesture.key и снимет блокировку, не нарушая работу текущей прошивки.

Проблема этого подхода — зависимость от кастомной консоли восстановления. Стоковая консоль просто не примет файл как подписанный неверной цифровой подписью. Кроме того, в случае, если активировано шифрование данных, во время следующей загрузки телефон будет заблокирован и его спасет только полное удаление всех данных, что идет вразрез с нашей задачей.

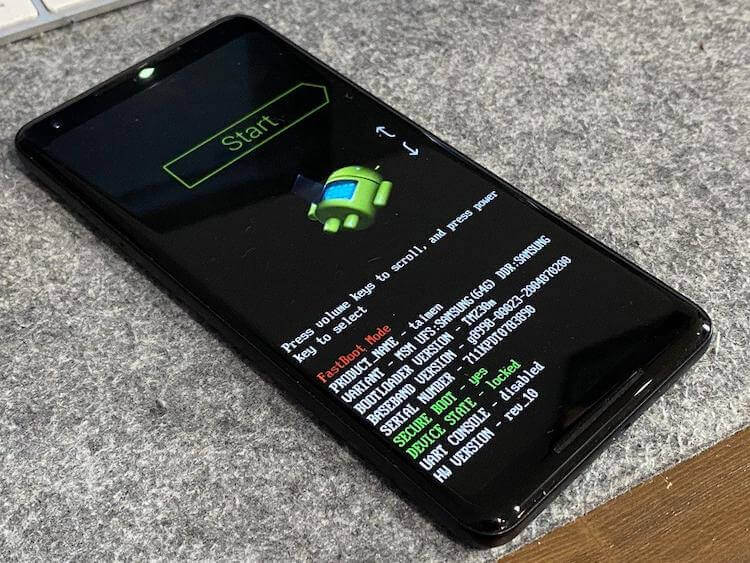

Еще более низкий уровень — это fastboot, то есть манипуляция устройством на уровне загрузчика. Красота этого метода в том, что разблокированный загрузчик позволяет делать с устройством что угодно, включая загрузку и установку кастомной консоли восстановления. Для этого достаточно выключить смартфон (опять же делаем скидку на шифрование данных) и включить его в режиме загрузчика с помощью кнопки питания + «громкость вниз». После этого к устройству можно будет подключиться с помощью fastboot-клиента:

Теперь скачиваем «сырой» образ кастомной консоли восстановления (с расширением img) для «нашего» устройства и пытаемся его загрузить без установки:

Если загрузчик девайса разлочен, смартфон перезагрузится в консоль, через которую можно будет активировать режим ADB, залить с его помощью «обновление», ссылка на которое приведена выше, и прошить его. Далее достаточно будет перезагрузиться, чтобы получить полный доступ к смартфону. Кстати, если ты стал обладателем одного из Nexus-устройств, его загрузчик можно легко разблокировать вот так:

Но это просто информация к размышлению, так как операция разблокировки автоматически сбрасывает устройство до заводских настроек.

Хакер #181. Вся власть роботам!

Теперь о том, что делать, если все эти способы не сработали. В этом случае можно попытаться найти баг в самом экране блокировки. Удивительно, но, несмотря на отсутствие таковых в чистом Android, они довольно часто находятся в экранах блокировок фирменных прошивок от производителя. Например, в Galaxy Note 2 и Galaxy S 3 на базе Android 4.1.2 когда-то была найдена смешная ошибка, которая позволяла на короткое время получить доступ к рабочему столу, просто нажав кнопку «Экстренный вызов», затем кнопку ICE (слева внизу в номеронабирателе) и, наконец, кнопку «Домой». После этого буквально на полсекунды появлялся рабочий стол, чего вполне хватало, чтобы убрать блокировку.

Еще более тупой баг был найден в Xperia Z: можно было набрать на экстренном номеронабирателе код для входа в инженерное меню (##7378423##), с помощью него попасть в меню NFC Diag Test и далее выйти на рабочий стол тем же нажатием кнопки «Домой». Мне очень трудно представить, как могли появиться такие дикие баги, но они есть.

Что касается обхода графического ключа, тут все довольно просто. Он может быть отключен таким же способом, как и пин-код, но здесь есть еще две дополнительные возможности. Во-первых, даже несмотря на внушительное количество возможных вариантов ключей, люди в силу своей психологии чаще всего выбирают ключ, похожий на одну из букв латинского алфавита, то есть те самые Z, U, G, цифра 7 и так далее, что сводит количество возможностей к парам десятков. Во-вторых, при вводе ключа палец оставляет на экране совсем не иллюзорный след, который, даже смазанный, довольно легко угадывается. Впрочем, последний минус может быть легко нивелирован защитной матовой пленкой, на которой следы просто не остаются.

Ну и последнее, о чем хотелось бы сказать, — это так называемый фейсконтроль. Это самый топорный вариант блокировки, который, с одной стороны, очень легко обойти, просто показав смартфону фотку владельца, но с другой — довольно трудно, так как, не зная даже имени владельца, раздобыть его фотографию не представляется возможным. Хотя попробовать сфоткать самого себя, конечно, стоит, вполне возможно, что ты похож на предыдущего владельца.

Внутри

Допустим, что мы обошли экран блокировки. Теперь наши действия будут направлены на то, чтобы вытащить как можно больше информации со смартфона. Сразу оговорюсь, что пароль Google, сервисов вроде Facebook, Twitter и номера кредитных карт нам не достанутся. Ни тех, ни других на смартфоне просто нет; вместо паролей используются аутентификационные токены, которые дают доступ к сервису только с данного смартфона, а вторые хранятся на серверах соответствующих служб (Google Play, PayPal), а вместо них используются те же токены.

Более того, не удастся даже купить что-то в Google Play, так как его последние версии принудительно запрашивают пароль Google при каждой покупке. Эту функцию, кстати, можно отключить, но даже в этом случае смысл покупок будет потерян, так как весь контент будет привязан к чужому аккаунту.

С другой стороны, мы вполне можем если не угнать аккаунты полностью, то хотя бы почитать почту, Facebook и другую личную инфу пользователя, а там уже может оказаться что-то интересное. Особый профит в этом случае даст Gmail, который можно будет использовать для того, чтобы восстановить аккаунт к другим сервисам. А если пользователь при этом еще не успел сходить в салон связи, чтобы заблокировать SIM-карту, то можно будет подтвердить идентичность и с помощью номера телефона. Вот только заниматься этим стоит лишь после отключения всех защитных механизмов (мы же не хотим, чтобы нас отследили с помощью антивора).

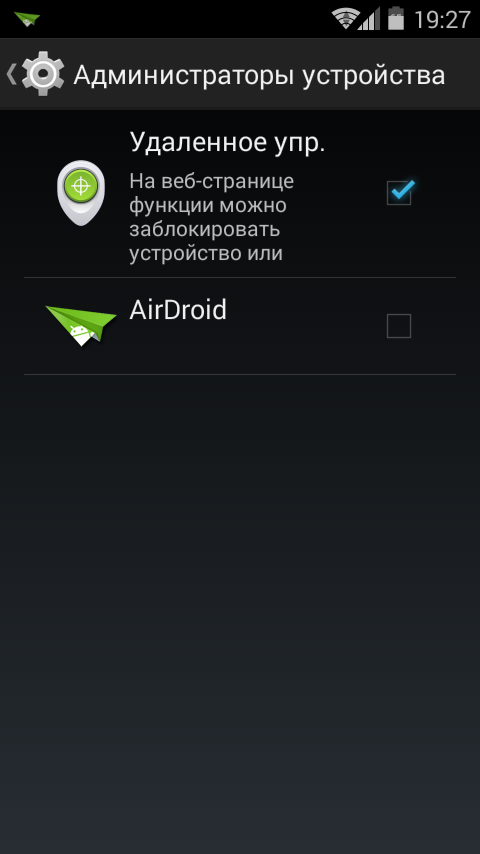

Удаляем антивор

Все приложения для отслеживания смартфона под управлением Android можно разделить на три группы: «трэш», «игрушки» и «потянет». Первые отличаются тем, что написаны студентами техникумов за три часа и, по сути, представляют собой самые обычные приложения, умеющие снимать данные с датчика положения и отправлять их непонятно куда. Особая прелесть таких софтин в том, что их очень просто обнаружить и удалить. Фактически достаточно пройтись по списку установленного софта, вбить в поиск непонятные названия, выявить антиворы и удалить их. Именно это и нужно сделать на первом этапе.

Второй тип приложений — это уже что-то претендующее на серьезный инструмент, но на деле им не являющееся. Обычно такой софт умеет не только отсылать координаты на удаленный сервер, но и прятать себя, а также защищаться от удаления. Вторая функция обычно реализуется с помощью создания приложения в виде сервиса без графического интерфейса. В этом случае его иконка не будет видна в списке приложений, но само приложение, конечно же, будет висеть в фоне, что легко определить с помощью любого менеджера процессов.

Вот и вся защита. В этом списке также должны быть и нормальные приложения, реализованные в виде модуля ядра или хотя бы нативного Linux-приложения, которое ни один стандартный менеджер процессов не покажет, но я почему-то таких еще не видел. С другой стороны, команды ps и lsmod все равно бы их выдали (если это только не правильный бэкдор), так что уровень скрытности повысился бы не сильно.

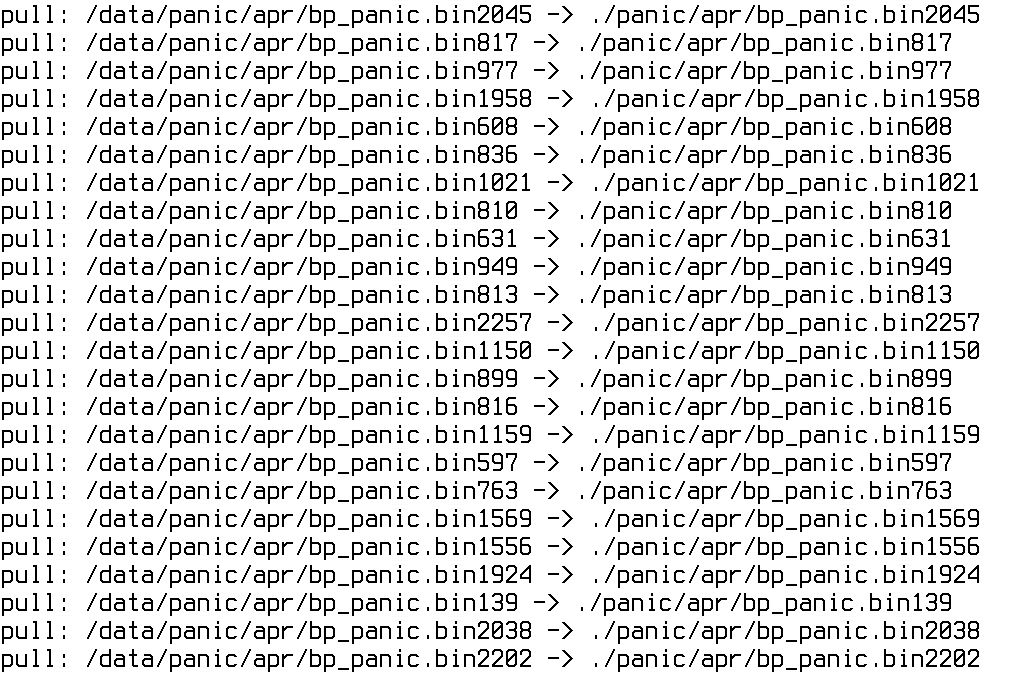

Root и дамп памяти

Следующий шаг — снятие дампа внутренней памяти. Мы не можем быть уверены, что в телефоне не осталось никаких закладок, особенно если это фирменная прошивка от HTC и Samsung, поэтому перед включением сети лучше сохранить все его данные на нашем жестком диске. Иначе они могут быть удалены в результате удаленного дампа.

Все файлы будут получены в текущий каталог. При этом следует учесть, что если в смартфоне нет слота для SD-карты, то содержимое виртуальной карты памяти будет находиться в разделе /data и вторая команда просто не понадобится.

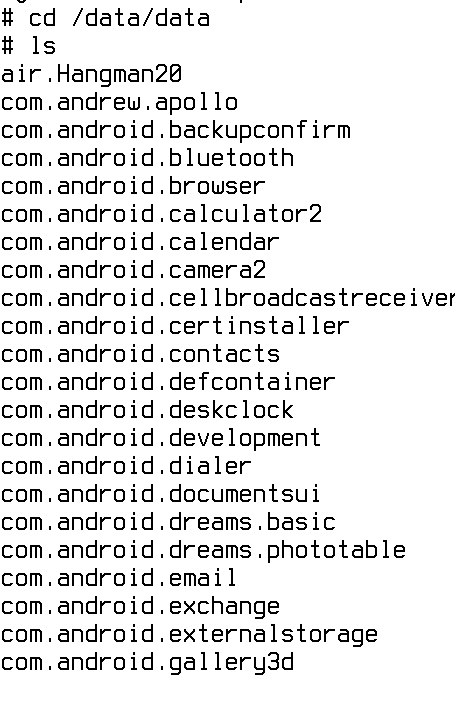

Найти их все можно с помощью команды find в Linux, запущенной в первоначальном каталоге:

В них могут содержаться не только личные данные, но и пароли (встроенный браузер хранит их именно так, причем в открытом виде). Достаточно лишь скачать любой графический менеджер баз данных SQLite3 и вбить в его поле поиска строку password.

Исследование приложений

Что делать дальше? Пройтись по переписке в Gmail, отыскать пароли. Особо щепетильные люди даже создают специальную папочку для писем с паролями и конфиденциальной информацией. Также можно попробовать запросить смену пароля на сервисах с подтверждением с помощью email, но в случае Google, Facebook, PayPal и другими нормальными сервисами это сработает только при наличии номера телефона, для чего придется вернуть SIM-карту на место.

В общем и целом здесь все стандартно. У нас есть email, возможно, номер телефона, но нет паролей от сервисов. Всего этого должно быть достаточно для угона многих аккаунтов, но нужно это или нет — вопрос более серьезный. Тот же аккаунт PayPal или WebMoney восстановить чрезвычайно трудно даже самому владельцу, и полученной информации здесь явно будет недостаточно. Смысл угонять аккаунты от «Одноклассников» и других подобных сайтов очень сомнительный.

Еще один совет

Очистить раздел /system от возможных закладок можно, просто переустановив прошивку. Причем использовать лучше неофициальную и прошивать через стандартную консоль восстановления. В этом случае антивор не сможет сделать бэкап самого себя с помощью функций кастомной консоли.

Выводы

Я ни в коем случае не призываю поступать так, как описано в этой статье. Приведенная в ней информация, наоборот, предназначена для людей, которые хотят защитить свои данные. И вот здесь они могут сделать для себя несколько очевидных выводов.

Евгений Зобнин

Редактор рубрики X-Mobile. По совместительству сисадмин. Большой фанат Linux, Plan 9, гаджетов и древних видеоигр.