Как перевести wlan0mon в wlan0

Помогите! Как убрать Wi-Fi адаптер с режима монитора

Здарова народ! Столкнулся с проблемой, в этом деле я не спец вот и прошу вашей помощи, у меня адаптер TP-Link TL-WN7227N и я его перевёл в режим монитора, как сделать всё обратно, как было?

Какой командой ты это сделал? Пробрвал ломать сеть соседа?

airmon-ng start. Ну типо да xD

Посмотри в man airmon-ng

AIRMON-NG(8) System Manager’s Manual AIRMON-NG(8)

SYNOPSIS airmon-ng [channel] airmon-ng [kill]

DESCRIPTION airmon-ng This script can be used to enable monitor mode on wireless interfaces. It may also be used to go back from monitor mode to man‐ aged mode. Entering the airmon-ng command without parameters will show the interfaces status. It can also list/kill programs that can interfere with the wireless card operation.

OPTIONAL PARAMETERS start [channel] Enable monitor mode on an interface (and specify a channel). Note: Madwifi-ng is a special case, ‘start’ has to be used on wifi interfaces and ‘stop’ on ath interfaces.

stop Disable monitor mode and go back to managed mode (except for madwifi-ng where it kills the ath VAP).

check [kill] List all possible programs that could interfere with the wireless card. If ‘kill’ is specified, it will try to kill all of them.

—verbose This flag must precede start/stop/check and can be combined with with other parameters or used alone. This flag will increase the verbosity to provide additional useful information which may not be needed for normal operation.

—elite WARNING: DO NOT USE: This flag must precede start or stop and will prevent airmon-ng from removing interfaces. WARNING: Use of this flag will immediately disqualify receiving any support from the aircrack-ng team, due to the fact that this behavior is known to be

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Airmon-ng

Описание Airmon-ng

Автор: Thomas d’Otreppe, Первоначальная работа: Christophe Devine

Справка по Airmon-ng

Руководство по Airmon-ng

start [канал]

Включает режим наблюдения на интерфейсе (и задаёт канал).

check [kill]

Примеры запуска Airmon-ng

Просматриваем доступные сетевые интерфейсы:

Проверяем процессы, которые могут нам помешать

Перед переводом в режим наблюдения, убиваем процессы, которые нам могут помешать:

Пытаемся перевести интерфейс wlan0 в режим наблюдения:

Проверяем, была ли беспроводная карта переведена в режим монитора:

Сетевая карта изменила название интерфейса и переведена в режим монитора, наблюдения (об этом свидетельствует строка Monitor).

Возврат в режим управляемости

Альтернативный способ перевода в режим монитора

Вы можете использовать альтернативный вариант перевода беспроводного интерфейса в режим наблюдения:

Всё прошло успешно — сетевая карта переведена в режим наблюдения (об этом говорит строка Mode:Monitor).

Возврат в управляемый режим:

Перевод в режим монитора с помощью команд ip и iw

Команды ifconfig и iwconfig признаны устаревшими. Поэтому хотя предыдущий способ попрежнему прекрасно работает, доступна альтернативная его реализация с помощью новых программ. Узнайте имя беспроводного интерфейса:

Далее выполните последовательность команд

заменив на действительное имя вашего беспроводного интерфейса (у меня это wlan0):

В BlackArch (имя интерфейса wlp2s0), последовательность команд выглядит так:

Команда в одну строку:

Следующая большая команда должна сама определять имя беспроводного интерфейса и переводить его в режим монитора:

Возврат в управляемый режим:

Для интерфейса wlan0 реальные команды выглядят так:

NetworkManager препятствует переводу беспроводной карты в режим наблюдения

При определённых условиях NetworkManager может не дасть Wi-Fi адаптеру перевестись в режим монитора. Более того, уже переведённую в режим монитора беспроводную карту он может вернуть в управляемый режим. Поэтому рекомендуется отключать NetworkManager при тестировании на проникновение беспроводных сетей.

В Kali Linux и BlackArch это делается так:

Примечание, после отключения NetworkManager пропадёт Интернет!

Установка Airmon-ng

Программа предустановлена в Kali Linux.

Установка в другие операционные системы

Эта программа из пакета Aircrack-ng. Т.е. для её установки нужно установить Aircrack-ng.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как перевести беспроводную карту в режим монитора (контроля) в Kali Linux

Смотрите актуализированную инструкцию «Перевод беспроводной карты в режим монитора (наблюдения) в Kali Linux с использованием команд ip и iw», которая подготовлена на замену этой инструкции.

Перевод беспроводной карты в режим монитора (контроля) — это самое первое, что необходимо сделать перед началом тестирования беспроводных сетей на проникновение. Если этого не сделать, то ни одна программа не будет корректно работать! Поэтому если что-то сделано не так, либо что-то пошло не так на этом этапе, то все остальные действия, описанные в инструкциях, бессмысленны.

Это настолько базовая и обязательная операция, что некоторые инструкции просто пропускают этот шаг. А некоторые очень кратко его упоминают, поэтому если у вас какая-то ошибка при переводе беспроводной карты в режим контроля, то новичкам довольно трудно разобраться, почему у них ничего не работает.

Как определить, в каком режиме беспроводная карта

Чтобы контролировать процесс, давайте для начала научимся определять, в каком режиме беспроводная карта. Это можно сделать командой:

В моём случае, два интерфейса (eth0 и lo) не имеют беспроводных расширений (no wireless extensions.), они нас не интересуют и к ним мы возвращаться не будем. Нас интересует wlan0. Из всей приведённой информации, в настоящее время, для нас является важной строка Mode:Managed. Это означает, что беспроводная карта находиться в управляемом режиме.

Какие бывают режимы беспроводных карт

Прежде чем перейти к смену режима беспроводной карты, давайте разберёмся, какими они бывают и чем, собственно, нас не устраивает управляемый режим.

Установка режима работы устройства зависит от топологии сети и целей использования. Режим может быть:

Уже из этого краткого описания становится понятно, что интересующим нас режимом является режим монитора (контроля).

Перевод беспроводной карты в режим монитора командой iwconfig

Самым популярным способом перевода является использование программы airmon-ng. Но последнее время есть сообщения о сопутствующих ошибках. Команда airmon-ng не только переводит в режим контроля, но и меняет имя интерфейса. Так вот, зачастую airmon-ng меняет имя и НЕ переводит в режим монитора. Непривычность ситуации может сбить с толку даже бывалых.

Поэтому я начну с альтернативного метода перевода в режим контроля, благо никакой сложности в этом нет. Нужно набрать следующую последовательность команд:

Обратите внимание, что в каждой из этих команд вам может потребоваться заменить wlan0 на то имя, которое имеет ваш беспроводной интерфейс. Это имя можно узнать этой же командой iwconfig, набранной без опций. Это относиться и к последующим командам — заменяйте имя интерфейса на своё, если у вас другое имя.

Строка Mode:Monitor говорит нам что всё удалось.

Канал можно установить следующим образом:

Но, во-первых, некоторые режимы игнорируют эту настройку, во-вторых, это нужно не часто.

Проще задать канал непосредственно в используемой программе:

Как вернуть беспроводную карту в управляемый режим (Managed)

Возвращение в управляемый режим делается так:

Если для перехода в режим контроля вы использовали метод, который изменил имя интерфейса (например на wlan0mon), то во всех командах нужно заменить wlan0 на новое имя интерфейса.

Как перевести беспроводную карту в режим монитора командой airmon-ng

Кстати, про команду airmon-ng в Энциклопедии Kali Linux можно почитать по этой ссылке (на русском): http://kali.tools/?p=406

Просматриваем доступные сетевые интерфейсы:

Для перевода в режим наблюдения используется команда:

Опять же если у вас другое имя интерфейса (а не wlan0), то поменяйте имя в приведённой команде на него.

Справка подсказывает нам две команды (подробности можете посмотреть по приведённой выше ссылке на Энциклопедию):

Но лично мне эти команды не помогают.

Отмена режима монитора делается так:

Если ваша карта не поддерживает перевод в режим монитора (наблюдения), это означает, что вам нужна новая Wi-Fi карта. Для помощи в выборе обратитесь к статье «Лучшая Wi-Fi карта для Kali Linux».

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Перевод беспроводной карты в режим монитора (наблюдения) в Kali Linux с использованием команд ip и iw

Любая (почти) атака на Wi-Fi начинается с перевода карты в режим монитора (режим слежения). Как это сделать описано, например, а разделе «Как перевести беспроводную карту в режим монитора (контроля) в Kali Linux». Для этого можно использовать программу Airmon-ng, но лично я этому скрипту не доверяю: у меня возникала проблема, когда скрипт создавал новый виртуальный интерфейс, но не переводил его в режим монитора, в результате пришлось некоторое время разбираться, чтобы найти ответ.

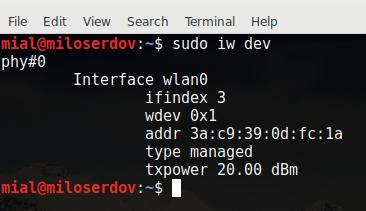

Решением стало «ручной» перевод в режим наблюдения (без создания виртуального интерфейса). Это делается так: смотрим имя беспроводного интерфейса:

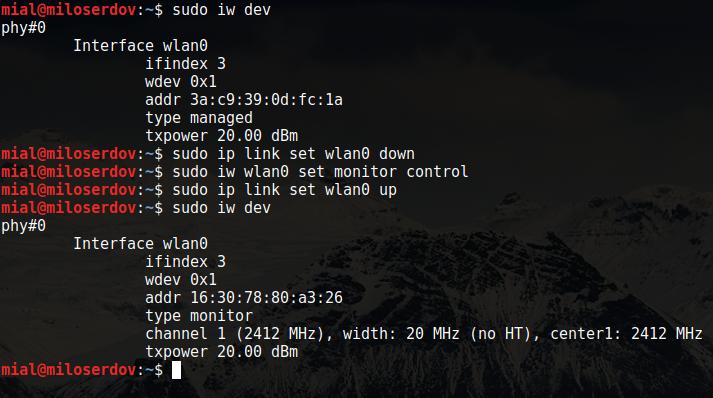

И переводим его в режим монитора:

Хороший метод — никогда меня не подводил. Но, оказывается, и команда ifconfig и команда iwconfig теперь считаются устаревшими. ifconfig уже не устанавливается в системы по умолчанию, и однажды это же начнёт происходить и с iwconfig — это только вопрос времени.

Чтобы не сидеть «на старье», конечно же, были найдены альтернативы.

Теперь мы имя интерфейса смотрим так:

А переводим в режим монитора так (замените wlan0 на имя вашего беспроводного интерфейса):

Проверяем успешность так:

А эта большая команда сама посмотрит имя интерфейса с беспроводным расширением и переведёт его в режим монитора (если у вас только один беспроводной интерфейс):

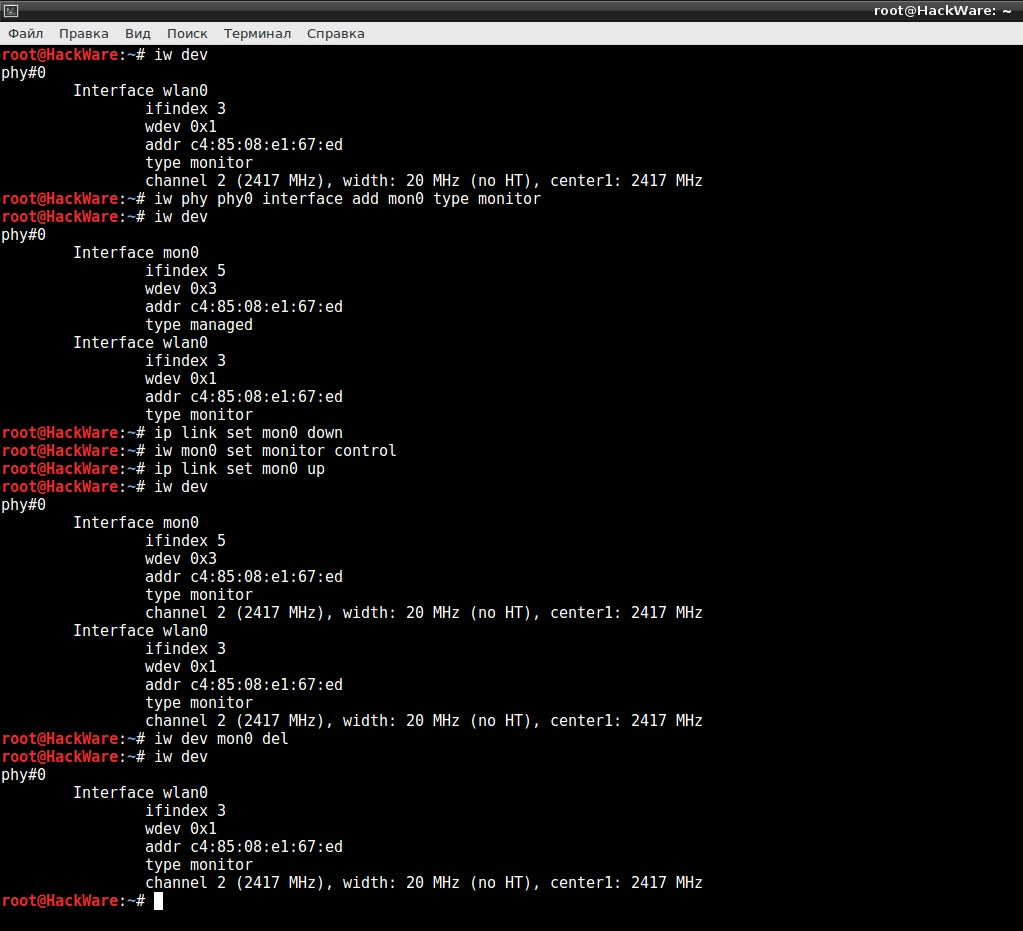

Если вместо изменения реального интерфейса вы хотите создать виртуальный в режиме монитора, то для создания беспроводного интерфейса в режиме монитора с именем mon0 нужно сделать так:

У меня этой командой создаётся виртуальный интерфейс, но он не переводится в режим монитора. Если у вас аналогичная ситуация, то делаем так:

Чтобы удалить виртуальный интерфейс:

Ну и чтобы посмотреть разные подробности и просто для расширения кругозора рекомендуется к прочтению следующий материал:

При определённых условиях NetworkManager может не дасть Wi-Fi адаптеру перевестись в режим монитора. Более того, уже переведённую в режим монитора беспроводную карту он может вернуть в управляемый режим. Поэтому рекомендуется отключать NetworkManager при тестировании на проникновение беспроводных сетей.

В Kali Linux и BlackArch это делается так:

Примечание, после отключения NetworkManager пропадёт Интернет!

Также дополнительно рекомендуется выполнить:

Смена каналов командой iw

Чтобы изменить канал, на котором функционирует беспроводной интерфейс, переведите его в режим монитора, а затем используйте команду вида:

К примеру, чтобы переключить Wi-Fi карту с именем сетевого интерфейса wlan0 на шестой канал:

Руководство по Aircrack-ng в Linux для новичков

Всем привет. В преддверии старта курса «Практикум по Kali Linux» подготовили для вас перевод интересной статьи.

Сегодняшнее руководство познакомит вас с основами для начала работы с пакетом aircrack-ng. Конечно, невозможно предоставить всю необходимую информацию и охватить каждый сценарий. Так что будьте готовы делать домашние задания и проводить исследования самостоятельно. На форуме и в Wiki есть множество дополнительных туториалов и другой полезной информации.

Несмотря на то, что оно не покрывает все шаги от начала до конца, руководство Simple WEP Crack подробнее раскрывает работу с aircrack-ng.

Настройка оборудования, установка Aircrack-ng

Первым шагом в обеспечении правильной работы aircrack-ng в вашей системе Linux является патчинг и установка соответствующего драйвера для вашей сетевой карты. Многие карты работают с несколькими драйверами, некоторые из них предоставляют необходимый функционал для использования aircrack-ng, другие нет.

Думаю, излишне говорить о том, что вам нужна сетевая карта, совместимая с пакетом aircrack-ng. То есть то аппаратное обеспечение, которое полностью совместимо и может внедрять инъекции пакетов. С помощью совместимой сетевой карты можно взломать беспроводную точку доступа менее, чем за час.

Чтобы определить к какой категории относится ваша карта, ознакомьтесь со страницей совместимости оборудования. Прочитайте Tutorial: Is My Wireless Card Compatible?, если не знаете, как обращаться с таблицей. Тем не менее, это не помешает вам при чтении руководства, которое поможет вам узнать что-то новое и убедиться в тех или иных свойствах вашей карты.

Для начала, вам нужно знать, какой чипсет используется в вашей сетевой карте и какой драйвер вам для него понадобится. Вам нужно определить это с помощью информации из абзаца выше. В разделе drivers вы узнаете, какие драйверы вам нужны.

Установка aircrack-ng

Последнюю версию aircrack-ng можно получить, скачав с главной страницы, или же вы можете воспользоваться дистрибутивом для проведения тестирования на проникновение, таким как Kali Linux или Pentoo, где стоит последняя версия aircrack-ng.

Чтобы установить aircrack-ng обратитесь к документации на странице установки.

Основы IEEE 802.11

Хорошо, теперь, когда все готово, пора сделать остановку прежде, чем мы начнем действовать, и узнать кое-что о том, как работают беспроводные сети.

Следующую часть важно понять, чтобы смочь разобраться в случае, если что-то будет работать не так, как ожидается. Понимание того, как все это работает, поможет вам найти проблему или, по крайней мере, правильно ее описать, чтобы кто-то другой смог вам помочь. Здесь все немного заумно, и, возможно вам захочется пропустить эту часть. Однако для взлома беспроводных сетей нужно немного знаний, и потому взлом – это чуть больше, чем просто набрать одну команду и позволить aircrack сделать все за вас.

Как найти беспроводную сеть

Эта часть – краткое введение в управляемые сети, которые работают с точками доступа (Access Point, AP). Каждая точка доступа посылает около 10 так называемых Бикон-фреймов (beacon frame) в секунду. Эти пакеты содержат следующую информацию:

Именно эта информация отображается в инструменте, который подключается конкретно к этой сети. Она отображается, когда вы разрешаете карте сканировать сети с помощью iwlist interface> scan и когда выполняете airodump-ng.

Каждая точка доступа обладает уникальным MAC-адресом (48 бит, 6 пар шестнадцатеричных чисел). Выглядит он примерно так: 00:01:23:4A:BC:DE. У каждого сетевого устройства есть такой адрес, и сетевые устройства взаимодействуют друг с другом с их помощью. Так что это что-то вроде уникального имени. MAC-адреса уникальны и нет двух устройств с одинаковыми MAC-адресами.

Подключение к сети

Есть несколько вариантов подключения к беспроводной сети. В большинстве случаев используется Open System Authentication. (По желанию: если вы хотите узнать больше об аутентификации, прочтите это.)

Open System Authentication:

Это самый простой случай, но проблемы возникают, когда вы не имеете прав доступа, поскольку:

Простой сниффинг и взлом

Обнаружение сетей

Первое, что нужно сделать – это найти потенциальную цель. В пакете aircrack-ng для этого есть airodump-ng, но можно использовать и другие программы как, например, Kismet.

Прежде чем искать сети, вы должны перевести свою карту так называемый «режим мониторинга». Режим мониторинга – это специальный режим, который позволяет вашему компьютеру прослушивать сетевые пакеты. Этот режим также позволяет внедрять инъекции. Об инъекциях мы поговорим в следующий раз.

Чтобы перевести сетевую карту в режим мониторинга, используйте airmon-ng:

Так вы создадите еще один интерфейс и добавите к нему «mon». Итак, wlan0 станет wlan0mon. Чтобы проверить, действительно ли сетевая карта находится в режиме мониторинга, выполните iwconfig и убедитесь в этом сами.

Затем, запустите airodump-ng для поиска сетей:

Если airodump-ng не сможет подключиться к WLAN-устройству, вы увидите что-то подобное:

airodump-ng перескакивает с канала на канал и показывает все точки доступа, от которых он получает биконы. Каналы с 1 по 14 используются для стандартов 802.11 b и g (в США разрешено использовать только с 1 по 11; в Европе с 1 по 13 за некоторым исключением; в Японии с 1 по 14). 802.11a работает в диапазоне 5 ГГц, и его доступность варьируется в разных странах больше, чем в диапазоне 2,4 ГГц. В целом, известные каналы начинаются с 36 (32 в некоторых странах) по 64 (68 в некоторых странах) и с 96 по 165. В Википедии вы можете найти более подробную информацию о доступности каналов. В Linux о разрешении/запрете передачи по определенным каналам для вашей страны заботится Central Regulatory Domain Agent; однако он должен быть настроен соответствующим образом.

Текущий канал показан в левом верхнем углу.

Через некоторое время появятся точки доступа и (надеюсь) некоторые связанные с ними клиенты.

Верхний блок показывает обнаруженные точки доступа:

| bssid | mac-адрес точки доступа |

| pwr | качество сигнала, когда выбран канал |

| pwr | сила сигнала. некоторые драйверы ее не сообщают. |

| beacons | количество полученных биконов. если у вас отсутствует показатель силы сигнала, вы можете измерить ее в биконах: чем больше биконов, тем лучше сигнал. |

| data | количество полученных фреймов данных |

| ch | канал, на котором работает точка доступа |

| mb | скорость или режим точки доступа. 11 – это чистый 802.11b, 54 – это чистый 802.11g. значения между этими двумя – это смесь. |

| enc | шифрование: opn: нет шифрования, wep: wep шифрование, wpa: wpa или wpa2, wep?: wep или wpa (пока неясно) |

| essid | имя сети, порой скрыто |

Нижний блок показывает обнаруженные клиенты:

| bssid | mac-адрес, с которым клиент ассоциируется у данной точки доступа |

| station | mac-адрес самого клиента |

| pwr | сила сигнала. некоторые драйверы ее не сообщают. |

| packets | количество полученных фреймов данных |

| probes | имена сети (essid), которые этот клиент уже апробировал |

Теперь вам нужно следить за целевой сетью. К ней должен быть подключен хотя бы один клиент, поскольку взлом сетей без клиентов – это более сложная тема (см. раздел Как взломать WEP без клиентов). Она должна использовать WEP-шифрование и иметь хороший сигнал. Возможно, вы можете поменять положение антенны, чтобы улучшить прием сигнала. Иногда для силы сигнала несколько сантиметров могут оказаться решающими.

В примере выше есть сеть 00:01:02:03:04:05. Она оказалась единственной возможной целью, поскольку только к ней подключен клиент. А еще у нее хороший сигнал, поэтому она является подходящей целью для практики.

Сниффинг Векторов Инициализации

Из-за перескоков между каналами вы не будете перехватывать все пакеты из целевой сети. Поэтому мы хотим слушать только на одном канале и дополнительно записывать все данные на диск, чтобы в последствии иметь возможность использовать их для взлома:

Перед взломом WEP, вам понадобится от 40 000 до 85 000 различных векторов инициализации (Initialization Vector, IV). Каждый пакет данных содержит вектор инициализации. Их можно переиспользовать, поэтому количество векторов обычно немного меньше, чем количество перехваченных пакетов.

Таким образом, вам придется подождать, чтобы перехватить от 40к до 85к пакетов данных (с IV). Если сеть не занята, это займет очень много времени. Вы можете ускорить этот процесс используя активную атаку (или атаку повторного воспроизведения). О них мы поговорим в следующей части.

Взлом

Есть у вас уже есть достаточно перехваченных векторов инициализации, которые хранятся в одном или нескольких файлах, вы можете попробовать взломать WEP-ключ:

Больше информации о параметрах aircrack-ng, выводе и использовании вы можете получить из руководства.

Количество векторов инициализации, необходимых для взлома ключа, не ограничено. Так происходит потому, что некоторые вектора слабее и теряют больше информации о ключе, чем другие. Обычно эти вектора инициализации смешиваются с более сильными. Так что, если вам повезет, вы сможете взломать ключ всего с 20 000 векторами инициализации. Однако часто и этого бывает недостаточно, aircrack-ng может работать долго (неделю или больше в случае высокой погрешности), а затем сказать вам, что ключ не может быть взломан. Чем больше у вас векторов инициализации, тем быстрее может произойти взлом и обычно это делает за несколько минут или даже секунд. Опыт показывает, что для взлома достаточно 40 000 – 85 000 векторов.

Существуют более продвинутые точки доступа, которые используют специальные алгоритмы, чтобы отфильтровывать слабые вектора инициализации. В результате вы не сможете получить больше, чем N векторов от точки доступа, либо вам понадобятся миллионы векторов (например, 5-7 миллионов), чтобы взломать ключ. Вы можете почитать на форуме, что делать в таких случаях.

Активные атаки

Большинство устройств не поддерживают инъекции, по крайней мере без пропатченных драйверов. Некоторые поддерживают только определенные атаки. Обратитесь к странице совместимости и посмотрите в столбец aireplay. Иногда эта таблица не дает актуальной информации, поэтому если вы увидите слово “NO” напротив вашего драйвера, не расстраивайтесь, а лучше посмотрите на домашнюю страницу драйвера, в список рассылок драйверов на нашем форуме. Если вам удалось успешно провести повторное воспроизведение с помощью драйвера, который не был включен в список поддерживаемых, не стесняйтесь предлагать изменения на странице таблицы совместимости и добавлять ссылку на краткое руководство. (Для этого нужно запросить учетную запись wiki на IRC.)

Для начала нужно убедиться, что инъекция пакетов действительно работает с вашей сетевой картой и драйвером. Самый простой способ проверить — это провести тестовую инъекционную атаку. Перед тем, как продолжать работу, убедитесь, что вы прошли этот тест. Ваша карта должна иметь возможность внедрять инъекции, чтобы вы могли выполнить следующие шаги.

Вам понадобится BSSID (MAC-адрес точки доступа) и ESSID (сетевое имя) точки доступа, которая не выполняет фильтрацию по MAC-адресам (например, ваша собственная), и находится в доступном диапазоне.

Попробуйте подключиться к точке доступа с помощью aireplay-ng:

ARP replay

Теперь, когда мы знаем, что инъекция пакетов работает, мы можем сделать что-нибудь, что сильно ускорит перехват векторов инициализации: атака инъекций ARP-запросов.

Основная идея

Если говорить простым языком, то ARP работает, передавая широковещательный запрос на IP-адрес, а устройство с этим IP-адресом отправляет обратно ответ. Поскольку WEP не защищает от повторного воспроизведения, вы можете сниффить пакет и отправлять его снова и снова, пока он валидный. Таким образом, вам нужно просто перехватить и воспроизвести ARP-запрос, отправленный точке доступа, чтобы создать траффик (и получить вектора инициализации).

Ленивый способ

Сначала откройте окно с airodump-ng, который сниффит трафик (см. выше). Aireplay-ng и airodump-ng могут работать одновременно. Дождитесь появления клиента в целевой сети и начинайте атаку:

Теперь вам нужно дождаться получения ARP-пакета. Обычно нужно ждать несколько минут (или прочитать статью дальше).

Если вам повезло, вы увидите что-то подобное:

Агрессивный способ

Большинство операционных систем очищают кэш ARP при отключении. Если нужно отправить следующий пакет после повторного подключения (или просто использовать DHCP), они отправляют ARP-запрос. В качестве побочного эффекта вы можете сниффить ESSID и, возможно, keystream во время переподключения. Это удобно, если ESSID вашей цели скрыт или она использует shared-key authentication.

Пускай airodump-ng и aireplay-ng работают. Откройте еще одно окно и запустите атаку деаутентификации:

Больше инструментов и информации о них, вы найдете здесь.