Как открыть порты dr web

Как открыть порты dr web

4.2. Настройка сетевых соединений

К Enterprise Серверу подключаются следующие клиенты:

Соединение всегда устанавливается по инициативе клиента.

Возможны следующие схемы подключения клиентов к Серверу :

Данный подход имеет много преимуществ, но не всегда однозначно предпочтителен (также есть ситуации, когда такой подход не следует использовать).

При конфигурации антивирусной сети ESS на использование прямых соединений Служба обнаружения Сервера может быть отключена. Для этого в описании транспортов (Администрирование → Конфигурация Dr.Web Enterprise Server → вкладка Транспорт ) поле Адрес кластера следует оставить пустым.

Настройка Dr.Web Enterprise Server

В настройках Сервера должно быть указано, какой адрес (см. Приложение E. Спецификация сетевого адреса ) необходимо «прослушивать» для приема входящих TCP-соединений.

По умолчанию для «прослушивания» Сервером устанавливаются:

Для корректной работы всей системы ESS достаточно, чтобы Сервер «слушал» хотя бы один TCP-порт, который должен быть известен всем клиентам.

Настройка Dr.Web Enterprise Agent

При установке Агента адрес Сервера (IP-адрес или сетевое имя машины, на которой запущен Enterprise Сервер ) может быть явно указан в параметрах установки:

Таким образом, адрес Enterprise Сервера становится известен Агенту при установке.

Служба обнаружения Dr.Web Enterprise Server

Для этого Сервер должен «прослушивать» сеть на подобные запросы.

В Dr.Web Enterprise Security Suite по умолчанию используется режим Multicast over UDP :

По умолчанию для «прослушивания» Сервером устанавливаются (аналогично прямым соединениям):

Настройка сетевого экрана

Для возможности взаимодействия компонентов антивирусной сети необходимо, чтобы все используемые ими порты и интерфейсы были открыты на всех компьютерах, входящих в антивирусную сеть.

При использовании сетевого экрана, помимо встроенного сетевого экрана ОС Windows, администратор антивирусной сети должен произвести соответствующие настройки вручную.

Как открыть порты dr web

Порт 25565 является портом по умолчанию для сетевой игры в Minecraft. Так же, он по умолчанию используется при создании своего сервера, и если он закрыт – то сервер не запустить, выдаст ошибку «FAILED TO BIND TO PORT!»

Так как же открыть этот порт?

Прежде чем переходить к детальным инструкциям – коротко, для тех кто в компах шарит: если у вас стоит хороший антивирус и/или фаервол – то все порты для всех программ у вас будут по умолчанию закрыты. И нужно всего лишь разрешить «любой доступ» для Minecraft_Server.exe и Java. Лично я промучился несколько часов только из-за того, что не знал что доступ нужно разрешать и джаве.

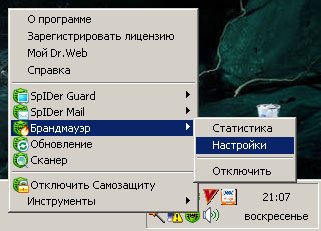

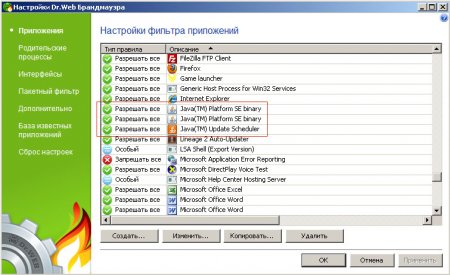

И два скриншота, доказывающих, что если у Java доступа в интернет нет – то Minecraft_Server выдает ошибку «FAILED TO BIND TO PORT!»

(на скриншотах показан пример с антивирусом Dr.Web)

Важно! Простое отключение антивируса/фаервола не приводит к открытию портов (большинство имеют режим «от дурака») – лично проверял: отключаю антивирус вообще – сервер так и не создавался, а когда разрешил доступ – все нормально.

Если на компьютере нет антивирусов и фаерволов

Для этого нужно отключить брандмауэр:

Как открыть порт в антивирусе Dr.Web

Так же, при первом запуске Minecraft_Server.exe Dr.Web спросит разделить ли ему доступ – выбираете «Разрешить приложению все подключения»

Как открыть порт в антивирусе «Касперский»

Примечания

Еще есть некоторые программы, которые вручную открывают порт, одну проверил – не работает. Если найду рабочие, напишу о них.

Страница еще будет дополняться, в частности сделаю подборку полезных статей по теме (этих способов открытия портов сотни штук).

Часто задаваемые вопросы по темам

Брандмауэр Dr.Web

Что такое брандмауэр?

Брандмауэр (англ. Firewall — противопожарная стена, он же сетевой экран, он же файервол) — это программа, контролирующая обмен данными между вашим компьютером и остальной сетью. Основная задача брандмауэра — мониторинг сетевой активности, генерируемой приложениями, и предотвращение попыток хакеров или вредоносных программ отправить какую-либо информацию с вашего компьютера в сеть или, наоборот, несанкционированно принять ее из удаленного источника.

Что такое интерактивный режим брандмауэра?

В этом режиме вам предоставляется возможность обучить брандмауэр реакции на попытки той или иной программы проявить сетевую активность.

При обнаружении обращения к сетевым ресурсам Брандмауэр Dr.Web проверяет, заданы ли для этих программ правила фильтрации. Если правила отсутствуют, то выводится соответствующий запрос, в котором пользователь может выбрать разовое действие для брандмауэра или создать правило, по которому в дальнейшем подобная сетевая активность приложения будет обрабатываться.

Брандмауэр заблокировал доступ в Интернет. Что делать?

При блокировке Брандмауэром работы с сетью необходимо сделать следующее.

Внимание! При выполнении этого действия сбросятся пользовательские параметры всех компонентов Dr.Web, их потребуется настроить заново.

После этого при попытке выйти в Интернет могут появляться запросы от Брандмауэра (создать правило, запретить однократно, разрешить однократно). Создайте разрешающие правила для нужных вам приложений, нажав на кнопку Создать правило → Разрешить → OK.

Подробнее об обучении Брандмауэра читайте в документации

Обратитесь в службу технической поддержки, приложив отчет, созданный утилитой DwSysInfo.

Для создания отчета:

Как запретить программе выход в Интернет?

При появлении окна контроля учетных записей пользователей нажмите на кнопку Да и при необходимости введите пароль администратора.

Выберите ставший активным раздел Брандмауэр и нажмите Изменить в пункте Правила для приложений.

В следующем окне укажите путь к исполняемому файлу приложения, в выпадающем списке Запуск сетевых приложений выберите Блокировать, а в списке Доступ к сетевым ресурсам — Блокировать все.

Нажмите ОК, чтобы изменения вступили в силу.

Появилось окно уведомления брандмауэра. Что с ним делать?

Появление окна уведомления указывает на то, что для приложения, на которое среагировал брандмауэр, не задано правило обработки. Вы можете поступить одним из следующих способов.

Примечание. Всегда старайтесь создавать правила, чтобы автоматизировать работу брандмауэра.

Как создать правило для приложения (программы)?

При появлении окна контроля учетных записей пользователей нажмите на кнопку Да и при необходимости введите пароль администратора.

Выберите ставший активным раздел Брандмауэр и нажмите Изменить в пункте Правила для приложений.

В следующем окне укажите путь к исполняемому файлу приложения, в выпадающем списке Запуск сетевых приложений выберите нужное действие:

Затем выберите нужное действие в списке Доступ к сетевым ресурсам:

Нажмите ОК, чтобы изменения вступили в силу.

Если брандмауэр работает в интерактивном режиме, нет необходимости настраивать правила вручную — проще настраивать доступ для каждого приложения в момент его первой сетевой активности, прямо из окна оповещения брандмауэра.

Как отключить брандмауэр?

Затем сдвиньте переключатель напротив ставшего активным компонента Брандмауэр — его рамка станет красной.

Как сбросить настройки брандмауэра?

Внимание! При выполнении этого действия сбросятся пользовательские параметры всех компонентов Dr.Web, их потребуется настроить заново.

В каких режимах может работать брандмауэр?

У брандмауэра есть три режима работы:

Задать режим работы можно в настройках брандмауэра. Если для приложения уже задано правило, брандмауэр будет действовать согласно ему.

Что такое родительский процесс?

Родительский процесс — это процесс или приложение, которое может запускать другие приложения. Настроить правила для родительских процессов можно в окне создания или редактирования правила для приложения с помощью выпадающего списка Запуск сетевых приложений.

Как настроить правила для сетевых соединений?

Выберите ставший активным раздел Брандмауэр и нажмите Дополнительные настройки. В разделе Параметры работы для известных сетей нажмите Изменить. В открывшемся окне для каждого из сетевых соединений можно указать набор заранее установленных правил:

Как просмотреть отчет брандмауэра?

Щелкните по значку Dr.Web на панели задач и выберите Центр безопасности → Статистика → Брандмауэр.

Что такое пакетный фильтр?

Это элемент брандмауэра, позволяющий управлять прохождением трафика по указанным протоколам, разрешая или запрещая передачу пакетов, удовлетворяющих заданным условиям. Пакетный фильтр — базовое средство обеспечения безопасности компьютера, работающее независимо от приложений.

Как отправить вам отчет о работе брандмауэра?

Загрузите этот скрипт, сохраните его на рабочем столе и запустите, щелкнув по файлу два раза левой клавишей мыши. На рабочем столе появится файл netfilter.log. Передайте этот файл в службу технической поддержки «Доктор Веб», приложив к соответствующему запросу.

Могу ли я установить Dr.Web Firewall без установки антивируса?

Брандмауэр Dr.Web является компонентом программного комплекса Dr.Web, и установить брандмауэр без установки антивируса невозможно.

Что означает надпись «Цифровая подпись — Неизвестно» при попытке приложения получить доступ в Интернет? Что такое цифровая подпись и на что она влияет?

Цифровая подпись — код, который удостоверяет, что программа была получена из конкретного источника и не изменялась. В то же время подписанное приложение не обязательно безопасно, поэтому пользователю стоит быть внимательным при установке любого, даже подписанного программного обеспечения.

Неизвестное приложение постоянно пытается выйти в Интернет. Что это может быть и что делать в этом случае?

Возможно, что это какая-либо вредоносная программа. Рекомендуется провести полную проверку системы антивирусным сканером Dr.Web.

Нужно ли настраивать пакетный фильтр для домашнего компьютера?

В домашних условиях, когда требуется защищать от сетевых атак только один компьютер, настройка пакетного фильтра не требуется. Дело в том, что значительная часть правил содержится в базе брандмауэра, и эти правила активируются по мере надобности. Если правило для какой-либо ситуации отсутствует, брандмауэр выдаст запрос действия.

Обход брандмауэра (firewall) в Dr.Web Security Space 12

Данная статья написана в рамках ответственного разглашения информации о уязвимости. Хочу выразить благодарность сотрудникам Dr.Web за оперативное реагирование и исправление обхода брандмауэра (firewall).

В этой статье я продемонстрирую обнаруженную мной возможность обхода брандмауэра (firewall) в продукте Dr.Web Security Space 12 версии.

При исследовании различных техник и методик обхода антивирусных программ я заметил, что Dr.Web Security Space 12 версии блокирует любой доступ в Интернет у самописных приложений, хотя другие антивирусные программы так не реагируют. Мне захотелось проверить, возможно ли обойти данный механизм безопасности?

Разведка

Во время анализа работы антивирусной программы Dr.Web, я обнаружил, что некоторые исполняемые файлы (.exe), в папке C:\Program Files\DrWeb, потенциально могут быть подвержены Dll hijacking.

Dll Hijacking — это атака, основанная на способе поиска и загрузки динамически подключаемых библиотек приложениями Windows. Большинство приложений Windows при загрузке dll не используют полный путь, а указывают только имя файла. Из-за этого перед непосредственно загрузкой происходит поиск соответствующей библиотеки. С настройками по умолчанию поиск начинается с папки, где расположен исполняемый файл, и в случае отсутствия файла поиск продолжается в системных директориях. Такое поведение позволяет злоумышленнику разместить поддельную dll и почти гарантировать, что библиотека с нагрузкой загрузится в адресное пространство приложения и код злоумышленника будет исполнен.

Например, возьмём один из исполняемых файлов – frwl_svc.exe версии 12.5.2.4160. С помощью Process Monitor от Sysinternals проследим поиск dll.

Однако, у обычного пользователя нет разрешений для того чтобы подложить свой DLL файл в папку C:\Program Files\DrWeb. Но рассмотрим вариант, в котором frwl_svc.exe будет скопирован в папку под контролем пользователя, к примеру, в папку Temp, а рядом подложим свою библиотеку version.dll. Такое действие не даст мне выполнение программы с какими-то новыми привилегиями, но так мой код из библиотеки будет исполнен в контексте доверенного приложения.

Подготовительные мероприятия

Я начну свой эксперимент с настройки двух виртуальных машин с Windows 10. Первая виртуальная машина служит для демонстрации пользователя с установленным антивирусом Dr.Web. Вторая виртуальная машина будет «ответной стороной», на ней установлен netcat для сетевого взаимодействия с первой виртуалкой. Начальные настройки при установке:

На первую виртуальную машину с IP 192.168.9.2 установлю Dr.Web последней версии, в процессе установки Dr.Web’а выберу следующие пункты:

На вторую виртуальную машину с ip 192.168.9.3 установлю netcat.

Для демонстрации я разработал два исполняемых файла:

Приложение test_application.exe предназначено для демонстрации исправной работы брандмауэра (firewall). Простая утилита на С++, которая отправляет по сети сообщение “test”. Ещё она может принимать сетевые ответы и затем исполнять их. В случае нормальной работы брандмауэра (firewall) моё приложение test_application.exe не сможет отправить сообщение “test”.

Второй файл — это прокси-библиотека version.dll, которая размещается рядом с frwl_svc.exe на первой виртуальной машине. Функциональность та же, что и test_application.exe, только код собран как dll.

Видео эксплуатации

После подготовительных мероприятий, я, наконец, подошёл к эксплуатации. На этом видео представлена демонстрация возможности обхода брандмауэра (firewall) в продукте Dr.Web Security Space 12 версии. (Dr.Web, version.dll и test_application.exe находится на первой виртуальной машине, которая расположена с левой стороны видео. А netcat находится на второй виртуальной машине, которая расположена с правой стороны видео.)

Вот что происходит на видео:

На второй виртуальной машине запускаем netcat он же nc64.exe и прослушиваем порт 4444.

Затем на первой виртуальной машине в папке C:\Users\root\AppData\Local\Temp распакуем aplications.7z, там находятся version.dll и test_application.exe.

После этого, с помощью whoami показываем, что все действия от обычного пользователя.

Потом копируем C:\Program Files\DrWeb\frwl_svc.exe в папку C:\Users\root\AppData\Local\Temp\aplications.

Дальше демонстрируем, что брандмауэр (firewall) включён, исключения отсутствуют и время последнего обновления антивируса.

Следующим шагом запускаем тестовое приложение test_application.exe и проверяем работоспособность брандмауэр (firewall). Dr.Web заблокировал тестовое приложение, а значит можно сделать вывод, что брандмауэр (firewall) работает корректно.

Запускаем frwl_svc.exe и видим подключение в nc64.exe на второй машине.

Передаём команду на создание папки test на первой машине с помощью nc64.exe, который находится на второй машине.

Вывод

Убедившись, что способ работает, можно сделать предположение, что, антивирус доверяет «своим» приложениям, и сетевые запросы, сделанные от имени таких исполняемых файлов, в фильтрацию не попадают. Копирование доверенного файла в подконтрольную пользователю папку с готовой библиотекой — не единственный способ исполнить код в контексте приложения, но один из самых легковоспроизводимых. На этом этапе я собрал все артефакты исследования и передал их специалистам Dr.Web. Вскоре я получил ответ, что уязвимость исправлена в новой версии.

Проверка исправлений

После сообщения о новой версии с иcправлением я решил посмотреть, как был исправлен обход. Начал с тех же действий, что и при разведке: что запустил frwl_svc.exe и посмотрел журнал Process Monitor, чтобы узнать какие Dll пытаются загрузиться.

Вижу, что frwl_svc.exe версии 12.5.3.12180 больше не загружает стандартные dll. Это исправляет сам подход с dll hijacking, но появилась гипотеза, что логика работы с доверенными приложениями осталась. Для проверки я воспользовался старой версией frwl_svc.exe.

Подготовительные мероприятия

Начну проверку своей гипотезы с того, что настрою две виртуальные машины с windows 10 по аналогии с тем, как всё было в демонстрации.

На первую виртуальную машину с ip 192.168.9.2 я установлю Dr.Web последней версии. Процесс установки Dr.Web не отличатся от того, который был описан в предыдущем отчёте. А также в папку Temp я скопирую frwl_svc.exe версии 12.5.2.4160 и version.dll из предыдущего отчета.

На вторую виртуальную машину c ip 192.168.9.3 я установлю netcat.

Видео эксплуатации

После настройки двух виртуальных машин пришло время эксплуатации. На этом видео показана возможность обхода патча, которым Dr.Web исправил ошибку из предыдущего отчёта. Расположение виртуальных машин не отличается от представленных в предыдущем видео. Напомню, первая машина находится с левой стороны на видео, а вторая машина – с правой стороны. Действия в видео:

На второй виртуальной машине запускаем netcat(nc64.exe) и прослушиваем порт 4444.

Затем на первой виртуальной машине с помощью whoami показываем, что все действия от обычного пользователя.

Потом показываем версию frwl_svc.exe (12.5.2.4160) в папке C:\Users\drweb_test\AppData\Local\Temp.

Дальше демонстрируем версию frwl_svc.exe (12.5.3.12180) в папке C:\Program Files\DrWeb.

Следующим шагом показываем, что брандмауэр (firewall) включён, исключения отсутствуют и время последнего обновления.

После этого запускаем C:\Users\drweb_test\AppData\Local\Temp \frwl_svc.exe и видим подключение в nc64.exe во второй машине.

Последним шагом передаём команду на создание папки test на первой машине с помощью nc64.exe, который находится на второй машине.

Серверная часть, установка по сети и Firewall

Ошибка установки Проверка доступности сетевых ресурсов на удаленной машине (2) Произошла ошибка операции на сокете, т.к. конечный хост выключен. (10064)

— пробовал с пом. WireShark определить, по каким портам обращается сервер к рабочей станции, прописал все встречающиеся. Ничего. Ошибка всегда эта.

Есть мысли?

—

меня вот что возмутило. что даже не начинают толком диалог сразу дампы. © alehas777

Не понял в контексте топика фразы «закрыть все исходящие порты».

Агент обращается к серверу с ЛЮБОГО порта на порты 2193, 2371.

Соответственно сервер должен отвечать с этих портов на тот порт, с которого обращался агент.

Ошибка установки

Проверка доступности сетевых ресурсов на удаленной машине (2)

Произошла ошибка операции на сокете, т.к. конечный хост выключен. (10064)

— пробовал с пом. WireShark определить, по каким портам обращается сервер к рабочей станции, прописал все встречающиеся. Ничего. Ошибка всегда эта.

Есть мысли?

Или освоить развёртывание через доменную политику или настроить запуск задания на установку с клиента.

P.S. У вас сервер «долбится» на рабочую станцию, а она закрыта файерволом.

Пытаюсь определить, какие необходимы для работы установщика Dr.Web

Dr.Web Enterprise Suite блокирует Active Derectory и у других станций не работает доступ и интернет, даже станции с сервером не пингуются, пока не отключишь файрвол на самом сервере, как можно это утрясти, не хотелось-бы чтобы сервер пахал с отключенным файрволом.