Как открыть карантин в avg

AVG Anti-virus

Хранилище вирусов AVG — это зона вирусного карантина, в которой хранятся все удаленные, зараженные вирусами или подозрительные файлы. Данные файлы зашифрованы и не представляют опасности для компьютера. Основное назначение хранилища вирусов — хранение удаленного файла в течение определенного времени, что позволяет принять решение о необходимости удаления файла. Если возникают проблемы, связанные с отсутствием данного файла, можно отправить его на анализ, попытаться вылечить и вернуть в исходное местоположение.

Каждый объект в списке определяется с помощью следующих критериев.

После выделения объекта в списке с помощью мыши функциональные кнопки позволяют выполнить следующие действия.

С помощью кнопок Восстановить или Восстановить как можно выполнить восстановление нескольких элементов одновременно. Для этого выделите их в списке и нажмите соответствующую кнопку. Если некоторые из выбранных элементов не были успешно восстановлены, они останутся выделенными в списке.

При восстановлении файлов из хранилища вирусов обратите внимание на следующие моменты.

| · | Ключи реестра можно восстановить только в исходное положение (будет активна только кнопка Восстановить ). |

При выборе в контекстном меню, доступном при щелчке правой кнопки мыши, параметра Отправить на анализ выполняется отправка файла на анализ в вирусные лаборатории AVG или в отдел технической поддержки.

Обратите внимание, что данная функция служит только для отправки файлов “ложной тревоги”, которые были определены AVG как зараженные или подозрительные, но которые, по вашему мнению, являются безвредными.

AVG антивирус удалил файлы, как восстановить?

Читайте, как восстановить удаленные антивирусом файлы и приложения из карантина. Рассмотрим, как это сделать с помощью стороннего программного обеспечения для восстановления данных или используя функцию резервного копирования для восстановления удаленных файлов.

Введение

Множество данных, помещаемых пользователями в хранилище, имеют важное значение, и зачастую являются конфиденциальной закрытой информацией. И она может привлекать внимание разнообразных мошенников, стремящихся скрытно завладеть ей, использовать в злонамеренных целях или для осуществления противоправных действий. С этой целью мошенники используют различные инструменты, основным из которых является вредоносное программное обеспечение, способное напрямую или удаленно заразить устройства пользователей и похитить важные данные.

Для предотвращения инфицирования устройств и возможных негативных последствий от зловредного воздействия опасных программ, разработано и активно усовершенствуется антивирусное программное обеспечение, способное обеспечить безопасную среду и защитить устройство и данные пользователя. Антивирусные программы в режиме реального времени осуществляют мониторинг и производят поиск вредоносных элементов, отражают вирусные атаки, блокируют скрытное проникновение вредоносных программ и перемещают зараженные или подозрительные объекты в защищенное хранилище для изоляции и последующего лечения, или полностью удаляют их при необходимости.

Однако часто антивирус может удалять объекты, которые вызывают обоснованное опасение, но не являются зараженными, что может приводить к потере важных для пользователей данных и причинять значительные неудобства, особенно если информация не имела копий и хранилась в единственном экземпляре. Но ситуация не безнадежна и данные можно вернуть. Далее в статье мы покажем способ возврата данных из карантина антивирусной программы и методы восстановления информации после ее ошибочного удаления антивирусным приложением.

Необходимость применения антивирусных программ

В современном мире, когда большинство видов разнообразных данных хранится в электронном виде, вопрос безопасности и защиты от несанкционированного доступа к ним сторонних лиц приобретает важнейшее первостепенное значение. Любая информация, не зависимо от ее вида и области применения может подвергнуться злонамеренному воздействию, что приведет к ее похищению или безвозвратной потере. Семейные архивы и личные записи, индивидуальная собственная информация, конфиденциальные финансовые и банковские данные, профессиональные и коммерческие материалы, реестры и базы данных и многое другое представляет для злоумышленников повышенный интерес.

В зависимости от разновидности вредоносного программного обеспечения, могут наступать самые разные последствия. Вирусы могут привести к частичному повреждению, скрытому воровству или полной утрате всей информации, осуществляя ее удаление, перезапись, блокирование, шифрование и т.д.

Нарушение целостности системы и воздействие на файлы, задействованные для полноценного функционирования устройства и обработки информации, может вызвать ошибки при запуске устройств, спровоцировать неполадки таблиц файловой системы, непосредственно отвечающих за хранение данных, привести к сбою или полному краху операционной системы компьютерного устройства, а также неполадкам на аппаратном уровне.

Вредоносные программы могут мгновенно само копироваться, перегружая и засоряя систему, предоставлять доступ к пользовательской информации, дополнительно заражать другие подключенные устройства, распространять вирусы, перехватывать управление над устройством для осуществления вирусных атак, рассылки вредоносного кода или массированного взлома закрытых компьютерных серверов.

Применение антивирусных приложений поможет избежать нарушения целостности данных, обеспечит максимальный уровень защищенности процессов обработки, передачи, обмена и хранения информации, позволит избежать повреждения системы управления, сетевых узлов и элементов компьютерного устройства, а также обезопасит пользователей от других нежелательных последствий.

Пренебрежение антивирусной защитой значительно увеличивает шансы пользователей подвергнуться вирусному заражению, для устранения последствий которого потребуется приложить значительные усилия и материальные затраты.

Разновидности вредоносного программного обеспечения

Современные виды вредоносного программного обеспечения объединяют в себе группу разнообразных зловредных программ, нацеленных на обнаружение скрытых уязвимостей систем и приложений, тайное проникновение и последующее заражение с целью получения удаленного контроля над устройством, кражи или уничтожения сохраненной на нем информации.

Вредоносный код зловредных программ постоянно усовершенствуется и дополняется новыми возможностями для преодоления защитных механизмов компьютерных устройств, поиска новых возможностей для тайного внедрения в систему и скрытного нанесения вреда.

Вредоносные программы реализуют широкий диапазон зловредных действий, и степень их угрозы различается в зависимости от целей, преследуемых злоумышленниками. Например, программы могут создавать определенные трудности в работе зараженного устройства, такие как всплывающие надоедливые рекламные сообщения или анимационные картинки. Или могут вызывать более серьезные последствия, связанные с уничтожением данных, поломкой аппаратного обеспечения устройств, запрет деятельности отдельных приложений, в основном антивирусных программ и служб системной безопасности, осуществлять контроль над деятельностью устройства или полностью блокировать его.

Каждая вредоносная программа имеет собственный уникальный алгоритм исполнения, однако может быть классифицирована по ряду определенных критериев, отличающихся способами проникновения и заражения устройств, вариантами обнаружения уязвимостей систем и приложений. Группы вредоносного программного обеспечения имеют следующее деление:

Файловое: зловредная программа расположена в зараженном файле, использует его для собственного размножения и инфицирует систему при непосредственном к нему обращении.

Загрузочное: располагается в первом секторе жёсткого диска и запускается при загрузке компьютерного устройства, перехватывая обращения к дискам и блокируя систему, либо продолжает исполнение загрузки, применив вредоносные ограничения или изменения.

Самозапускающееся обеспечение: при достижении определенного условия автоматически активируются и производят инфицирование компьютерного устройства.

Макровирусы: разновидность зловредного программного обеспечения, ориентированного на поражение устройств посредством приложений, использующих для своего функционирования сценарии макросов. В основном такие вредоносные программы используют уязвимости продуктов «Microsoft Office».

Технологии создания и распространения злонамеренного программного обеспечения постоянно усовершенствуются и дополняются вредоносной функциональностью, в зависимости от которой можно выделить наиболее часто встречающиеся классы зловредных программ:

Вирус: Основной обобщающий представитель вредоносного программного обеспечения, выступающий собирательным элементом самовоспроизводящихся программ, которые посредством вредоносного программного кода с функцией самокопирования осуществляют скрытное проникновение в операционную систему (часто является первоочередной целью для нанесения вреда) и различные установленные приложения, а затем создают свою копию. На сегодняшний день вирусы легко обнаруживаются антивирусными приложениями, поэтому встречаются довольно редко, и заменяются другими видами продвинутых зловредных программ.

Червь («Worm»): Вариант вредоносной программы, обладающей функцией саморазмножения, и выполняющей самостоятельное распространение и заражение устройств через доступные компьютерные сети. Механизм распространения червей предполагает использование ошибок администрирования в программном обеспечении, установленном в компьютерном устройстве, или создания совокупных условий, провоцирующих пользователей на самостоятельный запуск вредоносной программы.

Черви не способны заражать файлы, но могут проникать в устройство и осуществлять поиск уязвимостей подключенных сетей для дальнейшего распространения. Черви определяют сетевые адреса других устройств и выполняют рассылку зараженных копий на обнаруженные сетевые устройства. Отдельным фактором, влияющим на увеличение угрозы от заражения червями, является возможность переносить дополнительно другие виды зловредных программ, и запускать их после доставки.

Троян («Trojan»): Представляет собой особый тип вредоносного программного обеспечения, маскирующегося под добросовестное легальное приложение, способное в отдельных случаях выполнять различные полезные действия, прикрывая, тем самым, исполнение зловредных процессов (например, нарушение работоспособности операционной системы, частичное или полное уничтожение данных пользователей, похищение закрытой информации и т.д.). Трояны не обладают способность самостоятельно перемещаться, и попадают в устройства пользователей, скрываясь в добросовестном программном обеспечении, полученном пользователями из подозрительных источников, или поставляются сопутствующими вирусами.

Шифровальщики и блокировщики: вид зловредных программ, которые после инфицирования компьютерного устройства блокируют к нему доступ или шифруют пользовательскую информацию с последующим всплывающим требованием перечислить денежное вознаграждение для восстановления полной работоспособности. Часто выкуп требуют в виде отправки «СМС», пополнения телефонного номера, электронного перевода крипто валюты и т.д. Но не стоит поддаваться требованию и оплачивать мошенникам выкуп. Практика показывает, что вирус не исчезает, и для его устранения потребуется выполнить ряд лечебных действий, разнящиеся для каждого конкретного семейства, к которому принадлежит тот или иной вариант вируса.

Руткит: Особый зловредный вид вредоносного программного обеспечения, сочетающий набор программных средств, направленных на бесперебойный сбор параметров системы, получение привилегированных прав, управление и сокрытие злонамеренных процессов. Руткит помогает злоумышленнику обходить защитные антивирусные приложения и встроенные элементы безопасности, отказывая им в доступе, скрывать следы своей деятельности и устанавливать контроль над системой компьютерного устройства.

Шпионские программы: Вредоносное программное обеспечение, выполняющее слежку за действиями пользователей, собирающее различную информацию и передающее полученные знания создателю программы.

Клавиатурный шпион: Вредоносное приложение, которое сохраняет нажатия кнопок клавиатуры и действия мыши на зараженном устройстве, а затем отправляет злоумышленнику по сети или другим способом собранную информацию для анализа. В основном, такую зловредную программу используют для кражи паролей или отдельных категорий конфиденциальной информации.

Ложное антивирусное приложение: Злонамеренное программное обеспечение, которое маскируется под антивирус и имитирует защитную деятельность в виде поиска, обнаружения и удаления зараженных и опасных объектов. На самом деле, все действия ложного антивируса направлены на скрытое нанесение вреда, например, рассылка спам сообщений, установка дополнительных вирусных программ, блокировка встроенных служб защиты и т.д.

Представленный список разновидностей вредоносного программного обеспечения не полный, и зловредные программы могут выполнять и другие действия, способные оказывать негативное воздействие на компьютерные устройства пользователей или на, хранящуюся там, информацию. Например, осуществление скоординированной массированной сетевой атаки на закрытый удаленный сервер, массовое одновременное заражение или поломку множества инфицированных компьютеров и т.д.

Отдельно стоит отметить, что в последнее время с развитием пиринговых платёжных систем получили широкое распространение особые вирусы, использующие зараженный компьютер пользователя для заработка биткоинов и других популярных электронных валют. Они дополнительно нагружают систему, существенно снижая ее производительность, переводят мощности устройства на добычу (майнинг) и накопление криптовалюты и перекладывают все расходы на пользователя, позволяя мошеннику получать чистую прибыль. Более детально ознакомиться со способами поиска и удаления вируса по накоплению криптовалюты, тайно скрывающегося на вашем компьютерном устройстве, можно в нашем видео обзоре: «Как найти и удалить скрытый вирус майнер на вашем компьютере с Windows 10, 8 или 7».

Любое действие вредоносных программ опасно и может нанести непоправимый вред данным и устройству пользователей. Поэтому первостепенное значение приобретают инструменты, способные обеспечить полноценную защиту от вирусных угроз. Множество компаний работают над созданием защитных антивирусных комплексов, способных предоставить безопасную среду для функционирования компьютерных устройств, хранения и передачи любой информации.

Список компаний, способных действительно успешно бороться с разнообразными видами вредоносных угроз, содержит ряд признанных производителей, одним из которых является компания «AVG». Далее мы подробнее рассмотрим варианты основных антивирусных защитных механизмов, доступных для ежедневного использования, от озвученного разработчика.

Возвращение удаленных файлов после защитных действий антивируса «AVG»

Действия современных антивирусных приложений направлены на обеспечение полноценной защиты компьютерных устройств и данных пользователей от несанкционированного проникновения, повреждения, удаления или другого вредоносного воздействия, которое может привести к необратимым последствиям. Часто, антивирусное программное обеспечение пытается заранее определить степень опасности конкретного процесса или действия, файла или приложения, и может блокировать или изолировать подозрительные элементы, основываясь на результатах собственного анализа. Как следствие, зараженные или потенциально небезопасные объекты перемещаются в специальное защищенное хранилище (карантин) антивирусного приложения или стираются полностью, если величина файла превышает допустимые размеры.

Однако антивирусные приложения не всегда точно определяют степень опасности конкретного элемента, и, основываясь на внутренних настройках безопасности, для исключения риска заражения компьютерного устройства, могут удалить абсолютно здоровый файл, поведение которого вызвало обоснованные подозрения защитного приложения. Если файл содержал важную информацию или являлся элементом управления системы, то его удаление может вызвать ошибки при функционировании устройства, или привести к безвозвратной утрате данных. В редких случаях, удаленный файл можно обнаружить в «Корзине Windows» и восстановить его обычным способом, используя стандартные инструменты корзины. Но если в стандартном хранилище удаленных файлов операционной системы «Windows» искомые файлы обнаружить не удалось, то можно воспользоваться другими проверенными способами, которые мы представим далее в нашей статье.

Отобразить скрытые файлы

Одним из возможных способов, который можно использовать для возврата утраченных данных, когда они больше не отображаются в постоянном месте своего хранения, является включение видимости скрытых файлов. Иногда антивирусное приложение может просто скрывать подозрительные файлы, а не удалять их. Добиться отображения файлов можно разными способами. Но мы покажем наиболее простой из них из проводника файлов «Windows». Такой способ позволяет осуществить визуализацию скрытых файлов и мгновенно увидеть полученный результат непосредственно в нужном месте.

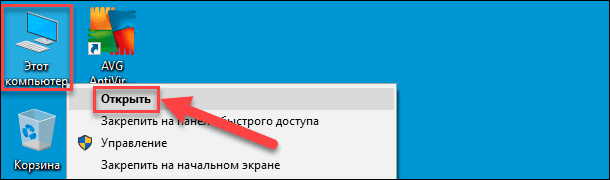

Откройте проводник файлов «Windows» любым удобным способом, например, дважды щелкните ярлык «Этот компьютер» на рабочем столе, или во всплывающем меню, вызванном нажатием на ярлык правой кнопкой мыши, выберите раздел «Открыть», а затем перейдите в нужную папку.

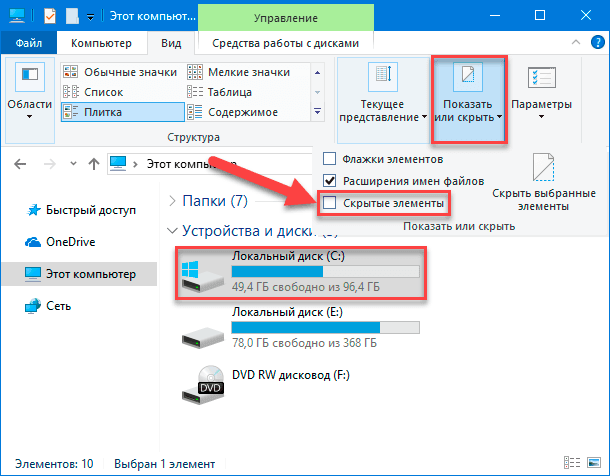

В окне проводника файлов перейдите на вкладку «Вид», и на главной ленте панели нажмите на кнопку «Показать или скрыть». Во всплывающем меню установите индикатор выбора (галочку) рядом с ячейкой «Скрытые элементы». Изменения параметров проводника файлов «Windows» будут незамедлительно применены, и все скрытые файлы будут доступны для просмотра.

Отыщите нужные файлы или в случае их отсутствия, переходите к следующему способу.

Восстановить удаленные антивирусом файлы и приложения из карантина

Большинство современных антивирусных программ имеют специальное защищенное хранилище (карантин), который является местом для хранения, зараженных вирусами или потенциально опасных, файлов. Это особое выделенное место на запоминающем устройстве (в основном, расположено на системном диске «С:/») абсолютно безопасно, так как системные настройки антивируса ограждают в хранилище небезопасные объекты от прямого контакта с операционной системой, и блокируют исполнение ими любых действий. Файлы и приложения, перемещенные в карантин антивирусной программы, не удаляются окончательно из системы. Главной целью карантина является безопасное хранение файлов, удаленных антивирусом «AVG», в течение определенного периода времени, чтобы пользователи смогли убедиться, что изолированные файлы им действительно не нужны. Если пользователи обнаружат, что отсутствующие файлы вызывают проблемы при функционировании системы, были удалены по ошибке или содержат необходимую информацию, других источников получения которой нет, они всегда смогут восстановить нужные файлы в исходное месторасположение.

Для примера мы воспользуемся бесплатной версией антивирусной программы «AVG AntiVirus FREE». Но алгоритм действий в полной мере подходит для всех версий защитных приложений компании «AVG».

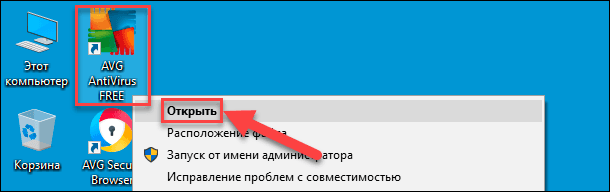

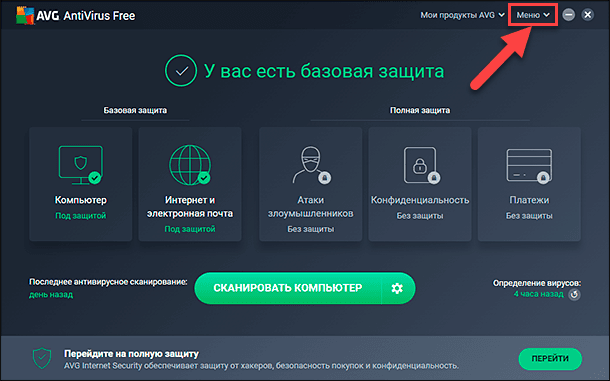

Откройте антивирусное приложение «AVG» любым удобным способом, например, дважды щелкните левой кнопкой мыши ярлык «AVG AntiVirus FREE» на рабочем столе, или щелкните его правой кнопкой мыши и во всплывающем меню выберите раздел «Открыть».

В правом верхнем углу открывшегося окна антивируса нажмите на кнопку «Меню» для вызова всплывающей панели управления.

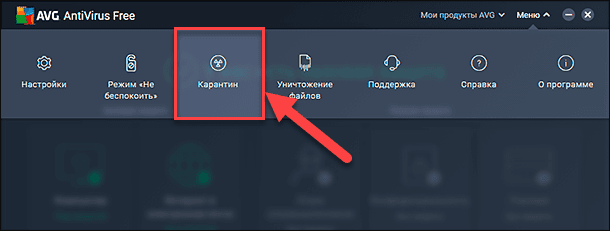

В списке представленных вариантов открывшейся панели нажмите на кнопку «Карантин».

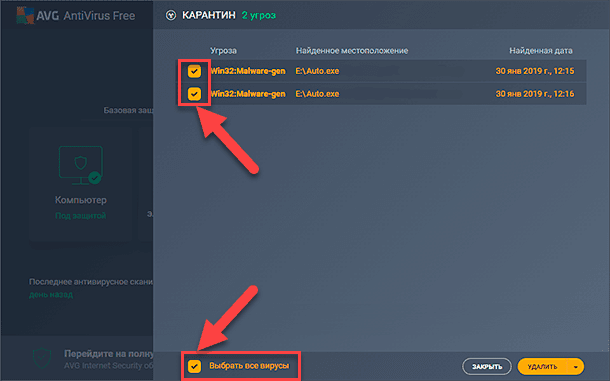

На странице карантина антивируса будут отображены все, расположенные в хранилище, файлы и приложения, содержащие скрытую угрозу для операционной системы, или определенные как потенциально опасные. Отыщите искомый файл или группу файлов, которые планируете вернуть, и отметьте их, установив индикатор выбора (галочку) в соответствующих строках. Или установите галочку в ячейке «Выбрать все вирусы», если необходимо отметить все элементы.

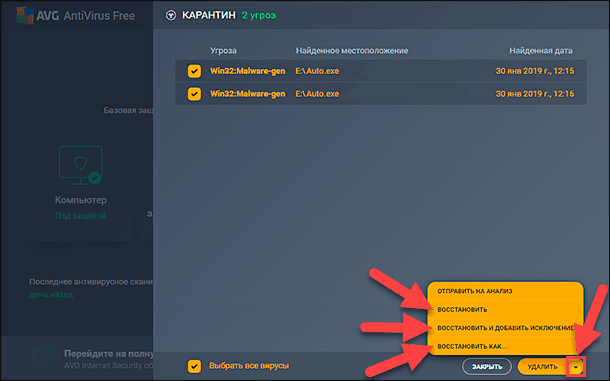

В зависимости от действий, которые пользователи намерены выполнить, в антивирусе представлено пять возможных вариантов:

«Удалить» – позволяет мгновенно удалить отмеченные объекты из защищенного хранилища;

«Отправить на анализ» – передает помеченные объекты специалистам компании «AVG» для последующего анализа;

«Восстановить» – перемещает выбранные элементы в исходное месторасположение, в котором они располагались непосредственно перед помещением в карантин;

«Восстановить и добавить исключение» – отмеченные объекты будут восстановлены и добавлены в список исключений для предотвращения удаления в будущем;

«Восстановить как» – сохраняет выделенные элементы в новое месторасположение согласно указаниям пользователей.

Для возврата выбранных файлов откройте вложенное меню кнопки «Удалить», расположенной в нижнем правом углу окна антивируса, и выберите один из трех разделов, способных осуществить восстановление элементов согласно предпочтениям пользователей.

Если файлы не удалось найти в карантине антивирусной программы, и способ отображения скрытых файлов не помог их обнаружить, то необходимо воспользоваться помощью специального программного обеспечения для восстановления файлов, пошаговый алгоритм использования которого мы представим в следующем разделе.

Полную версию статьи со всеми дополнительными видео уроками смотрите в источнике.