Как открыть applocker windows 10

Используйте AppLocker для создания киоска на базе Windows 10, на котором запущено несколько приложений

Область применения

Узнайте, как настроить устройство под управлением Windows 10 Корпоративная или Windows 10 для образовательных учреждений, версия 1703 и более ранние версии, таким образом, чтобы пользователи могли запускать на нем только несколько определенных приложений. Результат использования описанной в этом разделе функции схож с действием устройства киоска, но при этом доступны несколько приложений. Например, библиотечный компьютер можно настроить таким образом, чтобы пользователи могли выполнять поиск по каталогу и просматривать веб-страницы, но не имели возможности запускать другие приложения или изменять параметры компьютера.

Для устройств под управлением Windows 10, версия 1709, мы рекомендуем метод киоска для нескольких приложений.

С помощью функции AppLockerвы можете разрешить пользователям доступ только к определенному набору приложений на устройстве под управлением Windows 10 Корпоративная или Windows 10 для образовательных учреждений. Правила AppLocker определяют, какие приложения можно запускать на устройстве.

Правила AppLocker организованы в коллекции на основе формата файла. Если правила AppLocker для определенной коллекции правил не существуют, то все файлы этого формата можно запускать. Однако если для коллекции создано правило AppLocker, разрешен только запуск файлов, явно указанных в правиле. Подробнее об этом см. в разделе Как работает AppLocker.

В этом разделе описывается, как блокировать приложения на локальном устройстве. AppLocker также можно использовать, чтобы устанавливать правила для приложений в домене с помощью групповой политики.

Установка приложений

Сначала установите на устройстве нужные приложения, используя целевую учетную запись (записи) пользователя. Это работает как для приложений единой Windows платформы (UWP), так и для Windows настольных приложений. Для приложений UWP необходимо войти в систему в качестве этого пользователя для установки приложения. Для настольных приложений можно установить приложение для всех пользователей, не входя в определенную учетную запись.

Использование AppLocker для настройки правил для приложений

После установки необходимых приложений настройте правила AppLocker, чтобы разрешить запуск только определенных приложений, и заблокируйте все остальные.

Запустите локальную политику безопасности (secpol.msc) от имени администратора.

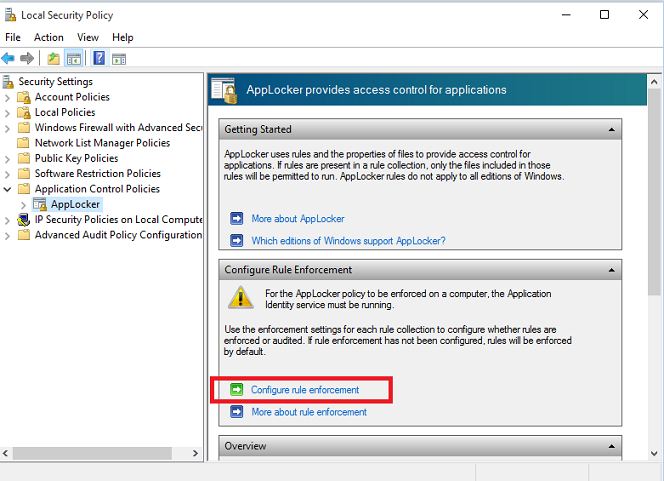

Откройте Параметры безопасности > Политики управления приложениями > AppLocker и выберите Настроить применение правил.

Установите флажок Настроено в разделе Исполняемые правила, а затем нажмите ОК.

Щелкните параметр Исполняемые правила правой кнопкой мыши и выберите Создать правила автоматически.

Выберите папку, содержащую приложение, доступ к которому вы хотите разрешить, или выберите C:\, чтобы проанализировать все приложения.

Введите имя набора правил и нажмите Далее.

На странице Параметры правил нажмите кнопку Далее. Обратите внимание, что создание правил может занять некоторое время.

На странице Проверка правил выберите команду Создать. Мастер создаст набор правил, разрешающих использование набора установленных приложений.

Прочтите сообщение и нажмите Да.

Если вы хотите применить правило к выбранной группе пользователей, щелкните его правой кнопкой мыши и выберите Свойства(необязательно). Затем выберите пользователя или группу пользователей в диалоговом окне.

Если для приложений, использование которых запрещено, созданы правила, их можно удалить, щелкнув правило правой кнопкой мыши и выбрав команду Удалить(необязательно).

Другие параметры блокировки

Помимо определения разрешенных приложений, необходимо также запретить доступ к некоторым параметрам и функциям на устройстве. Чтобы повысить безопасность взаимодействия, рекомендуем внести в конфигурацию устройства приведенные ниже изменения.

Удалите список Все приложения

Перейдите в раздел Редактор групповой политики > Конфигурация пользователя > Административные шаблоны\Меню «Пуск» и панель задач\Удалить список всех программ в меню «Пуск».

Скройте компонент Специальные возможности на экране входа.

Перейдите в раздел Панель управления > Специальные возможности > Центр специальных возможностей и отключите все средства специальных возможностей.

Отключите аппаратную кнопку питания.

Перейдите в раздел Электропитание > Действие кнопки питания, измените значение на Действие не требуется и выберите Сохранить изменения.

Перейдите в раздел Параметры > Конфиденциальность > Камера и отключите параметр Разрешить приложениям использовать камеру.

Отключите отображение уведомлений приложений на экране блокировки.

Перейдите в раздел Редактор групповой политики > Конфигурация компьютера > Административные шаблоны\Система\Вход в систему\Отключить уведомления приложений на экране блокировки.

Отключите съемные носители.

Перейдите в меню Редактор групповой политики > Конфигурация компьютера > Административные шаблоны\Система\Установка устройств\Ограничения на установку устройств. Проверьте параметры политики, отображаемые в разделе Ограничения на установку устройств, чтобы найти параметры, подходящие для вашей ситуации.

Примечание.

Чтобы эта политика не влияла на участников группы «Администраторы», в разделе Ограничения на установку устройствустановите флажок Разрешить администраторам заменять политики ограничения установки устройств.

Подробнее о функциях блокировки см. в разделе Настройки Windows 10 Корпоративная.

Настройка макета начального экрана на устройстве (рекомендуется)

Меню «Пуск» на устройстве можно настроить таким образом, чтобы в нем отображались только плитки разрешенных приложений. Для этого нужно вручную внести изменения, экспортировать макет в XML-файл, а затем использовать этот файл на устройстве, чтобы запретить пользователям вносить изменения. Инструкции: Управление параметрами макета начального экрана Windows10.

Блокировка установки/запуска приложений с помощью AppLocker

В данной статье рассмотрим, как же можно стандартными средствами Windows запретить пользователю устанавливать приложения, которые ставятся в папку с профилем пользователя, такие как Yandex браузер, Амиго, спутник Mail и т.п.

В данной статье рассмотрим, как же можно стандартными средствами Windows запретить пользователю устанавливать приложения, которые ставятся в папку с профилем пользователя, такие как Yandex браузер, Амиго, спутник Mail и т.п.

Для начала идем в «Панель управления» во вкладку «Администрирование»

Открываем «Службы» и находим службу «Удостоверение приложения»

Открываем свойства данной службы

Теперь снова возвращаемся в «Администрирование» и открываем «Локальная политика безопасности»

У Вас «по умолчанию» там будет пусто

Справа в свободном месте нажимаем правой кнопкой мыши и выбираем «Создать правило. »

Нас приветствует «Мастер создания новых правил», Нажимаем «Далее«

Выбираем, что мы хотим сделать, разрешить или запретить. Выбираем «Запретить«.

Далее можем оставить по умолчанию «Все», или выбрать конкретную группу или пользователя.

После нажимаем «Далее«

В данном окне есть несколько типов правил, я пользуюсь правилом «Издатель» и нажимаем «Далее«

Тут выбираем файл, установщик которого мы хотим запретить

Для примера я выбрал установщик Яндекс.Браузера

Тут можно добавить исключение. Я им не пользовался.

Теперь нам осталось только дать имя нашему правилу и его описание (не обязательно). После чего нажимаем кнопку «Создать«

Дожидаемся обновления политик и можем тестировать.

Так как я применял политику только на группу «Пользователи домена», на меня она не распространяется, но если запустить установку Яндекс.Браузера от имени обычного пользователя, то мы увидим вот такую ошибку:

Значит мы все настроили верно. Вот и все.

Use AppLocker to create a Windows 10 kiosk that runs multiple apps

Applies to

Learn how to configure a device running WindowsВ 10 Enterprise or WindowsВ 10 Education, version 1703 and earlier, so that users can only run a few specific apps. The result is similar to a kiosk device, but with multiple apps available. For example, you might set up a library computer so that users can search the catalog and browse the Internet, but can’t run any other apps or change computer settings.

For devices running Windows 10, version 1709, we recommend the multi-app kiosk method.

You can restrict users to a specific set of apps on a device running WindowsВ 10 Enterprise or WindowsВ 10 Education by using AppLocker. AppLocker rules specify which apps are allowed to run on the device.

AppLocker rules are organized into collections based on file format. If no AppLocker rules for a specific rule collection exist, all files with that file format are allowed to run. However, when an AppLocker rule for a specific rule collection is created, only the files explicitly allowed in a rule are permitted to run. For more information, see How AppLocker works.

This topic describes how to lock down apps on a local device. You can also use AppLocker to set rules for applications in a domain by using Group Policy.

Install apps

First, install the desired apps on the device for the target user account(s). This works for both Unified Windows Platform (UWP) apps and Windows desktop apps. For UWP apps, you must log on as that user for the app to install. For desktop apps, you can install an app for all users without logging on to the particular account.

Use AppLocker to set rules for apps

After you install the desired apps, set up AppLocker rules to only allow specific apps, and block everything else.

Run Local Security Policy (secpol.msc) as an administrator.

Go to Security Settings > Application Control Policies > AppLocker, and select Configure rule enforcement.

Check Configured under Executable rules, and then click OK.

Right-click Executable Rules and then click Automatically generate rules.

Select the folder that contains the apps that you want to permit, or select C:\ to analyze all apps.

Type a name to identify this set of rules, and then click Next.

On the Rule Preferences page, click Next. Be patient, it might take awhile to generate the rules.

On the Review Rules page, click Create. The wizard will now create a set of rules allowing the installed set of apps.

Read the message and click Yes.

(optional) If you want a rule to apply to a specific set of users, right-click on the rule and select Properties. Then use the dialog to choose a different user or group of users.

(optional) If rules were generated for apps that should not be run, you can delete them by right-clicking on the rule and selecting Delete.

Before AppLocker will enforce rules, the Application Identity service must be turned on. To force the Application Identity service to automatically start on reset, open a command prompt and run:

Restart the device.

Other settings to lock down

In addition to specifying the apps that users can run, you should also restrict some settings and functions on the device. For a more secure experience, we recommend that you make the following configuration changes to the device:

Remove All apps.

Go to Group Policy Editor > User Configuration > Administrative Templates\Start Menu and Taskbar\Remove All Programs list from the Start menu.

Hide Ease of access feature on the logon screen.

Go to Control Panel > Ease of Access > Ease of Access Center, and turn off all accessibility tools.

Disable the hardware power button.

Go to Power Options > Choose what the power button does, change the setting to Do nothing, and then Save changes.

Disable the camera.

Go to Settings > Privacy > Camera, and turn off Let apps use my camera.

Turn off app notifications on the lock screen.

Go to Group Policy Editor > Computer Configuration > Administrative Templates\System\Logon\Turn off app notifications on the lock screen.

Disable removable media.

Go to Group Policy Editor > Computer Configuration > Administrative Templates\System\Device Installation\Device Installation Restrictions. Review the policy settings available in Device Installation Restrictions for the settings applicable to your situation.

NoteВ В To prevent this policy from affecting a member of the Administrators group, in Device Installation Restrictions, enable Allow administrators to override Device Installation Restriction policies.

To learn more about locking down features, see Customizations for Windows 10 Enterprise.

Customize Start screen layout for the device (recommended)

Работа с правилами AppLocker

Область применения

Некоторые возможности управления приложениями в Защитнике Windows доступны только в определенных версиях для Windows. Узнайте больше о доступности функции управления приложениями в Защитнике Windows.

Эта статья для ИТ-специалистов содержит описание типов правил AppLocker и способы их использования для политик управления приложениями.

В этом разделе

| Статья | Описание |

|---|---|

| Создание правила, использующего условие хэшей файлов | В этом разделе для ИТ-специалистов показано, как создать правило AppLocker с условием хэша файлов. |

| Создание правила, использующего условие пути | В этом разделе для ИТ-специалистов показано, как создать правило AppLocker с условием пути. |

| Создание правила, использующего условие издателя | В этом разделе для ИТ-специалистов показано, как создать правило AppLocker с условием издателя. |

| Создание правил AppLocker по умолчанию | В этом разделе для ИТ-специалистов описываются шаги по созданию стандартного набора правил AppLocker, которые разрешают запускать системные файлы Windows. |

| Добавление исключений для правила AppLocker | В этой статье для ИТ-специалистов описан способ указать приложения, которые могут или не могут выполняться в виде исключения из правила AppLocker. |

| Создание правила для упакованных приложений | В этом разделе для ИТ-специалистов показано, как создать правило AppLocker для упакованных приложений с условием издателя. |

| Удаление правила AppLocker | В этом разделе для ИТ-специалистов описаны шаги по удалению правила AppLocker. |

| Редактирование правил AppLocker | В этом разделе для ИТ-специалистов описаны шаги для изменения правила издателя, правила пути и правила хэшей файлов в AppLocker. |

| Включение функции коллекции правил DLL | В этом разделе для ИТ-специалистов описаны шаги по включению компонента коллекции правил библиотек DLL для AppLocker. |

| Принудительное применение правил AppLocker | В этом разделе для ИТ-специалистов описано, как принудительно применить правила управления приложением с помощью AppLocker. |

| Запуск мастера автоматического создания правил | В этом разделе для ИТ-специалистов описаны шаги для запуска мастера создания правил AppLocker на эталонном устройстве. |

В следующей таблице описаны три режима применения политик AppLocker. Определенную здесь настройку режима принудительного применения можно перезаписать настройкой, извлеченной из связанного объекта групповой политики (GPO) с более высоким приоритетом.

| Режим принудительного применения | Описание |

|---|---|

| Не настроено | Это параметр по умолчанию, который означает, что определенные здесь правила будут применены, если только у связанного объекта групповой политики с более высоким приоритетом не другое значение для этой настройки. |

| Принудительное применение правил | Правила применяются. |

| Только аудит | Правила проходят аудит, но не применяются. Когда пользователь запускает приложение, на которое влияет правило AppLocker, это приложение запускается, а информация об этом приложении добавляется в журнал событий AppLocker. Режим применения «Только аудит» помогает определить, на какие приложения повлияет эта политика, до начала реализации политики. Если для политики AppLocker для коллекции правил задано значение Только аудит, правила этой коллекции правил не применяются. |

Если политики AppLocker из различных объектов групповой политики объединены, правила всех объектов групповой политики также объединяются и действует настройка режима принудительного применения ведущего объекта групповой политики.

Коллекции правил

На консоли AppLocker вы найдете коллекции правил, представляющие собой исполняемые файлы, скрипты, файлы установщика Windows, упакованные приложения и установщики упакованных приложений, а также файлы DLL. Эти коллекции позволяют дифференцировать правила для разных типов приложений. В следующей таблице перечислены форматы файлов, которые включены в каждую из коллекций правил.

| Коллекция правил | Связанные форматы файлов |

|---|---|

| Исполняемые файлы | .exe .com |

| Скрипты | .ps1 .bat .cmd .vbs .js |

| Файлы установщика Windows | .msi .msp .mst |

| Упакованные приложения и установщики упакованных приложений | .appx |

| DLL-файлы | .dll .ocx |

Важно! При использовании правил DLL необходимо создать правило разрешения для каждой библиотеки DLL, используемой всеми разрешенными приложениями.

При использовании правил DLL AppLocker должен проверять каждую загружаемую приложением библиотеку DLL. Следовательно, при использовании правил DLL пользователи могут заметить снижение производительности.

Коллекция правил DLL не включена по умолчанию. Сведения о том, как включить коллекцию правил DLL, см. в разделе Коллекции правил DLL.

Правила EXE применяются к переносимым исполняемым файлам (PE). AppLocker проверяет, является ли файл допустимым PE-файлом, а не просто применяет правила на основе расширения файла, которые злоумышленники могут легко изменить. Независимо от расширения файла, коллекция правил EXE AppLocker будет работать с файлом, если он является допустимым PE-файлом.

Условия правил

Условия правил — это критерии, которые помогают AppLocker определить приложения, к которым применяется правило. Три основных условия правил: издатель, путь и хеш файла.

Издатель

Это условие определяет приложение на основе его цифровой подписи и расширенных атрибутов, если они доступны. Цифровая подпись содержит сведения о компании, создавшей приложение (издателе). Исполняемые файлы, библиотеки DLL, установщики Windows, упакованные приложения и установщики упакованных приложений также имеют расширенные атрибуты, которые получаются из двоичного ресурса. В случае с исполняемыми файлами, библиотеками DLL и установщиками Windows эти атрибуты содержат имя продукта, частью которого является файл, исходное имя файла, указанное издателем, и номер версии файла. В случае с упакованными приложениями и установщиками упакованных приложений эти расширенные атрибуты содержат имя и версию пакета приложения.

Примечание. Правила, созданные в коллекции правил упакованных приложений и установщиков упакованных приложений, могут иметь только условия издателя, поскольку Windows не поддерживает неподписанные упакованные приложения и установщики упакованных приложений.

Примечание. По возможности используйте условие правила «Издатель», потому что оно хорошо переносит обновление приложений и изменение расположений файлов.

При выборе эталонного файла для условия «Издатель» мастер создает правило, которое задает издателя, продукт, имя файла и номер версии. Правило можно сделать более общим, переместив ползунок вверх или используя подстановочный знак (*) в полях продукта, имени файла или номера версии.

Примечание. Чтобы вводить пользовательские значения для любых полей в условиях правил издателя в мастере создания правил, необходимо установить флажок Пользовательские значения. Если этот флажок установлен, использовать ползунок невозможно.

Значения Версия файла и Версия пакета контролируют, может ли пользователь запускать конкретную версию приложения, а также его более ранние и более поздние версии. Можно выбрать номер версии и настроить следующие параметры.

В следующей таблице описано применение условия издателя.

| Параметр | Условие издателя разрешает или запрещает следующее. |

|---|---|

| Все подписанные файлы | Все файлы, которые подписаны любым издателем. |

| Только издатель | Все файлы, которые подписаны именованным издателем. |

| Издатель и имя продукта | Все файлы для конкретного продукта, подписанные именованным издателем. |

| Издатель и имя продукта, а также имя файла | Любая версия именованного файла или пакета для именованного продукта, подписанная издателем. |

| Издатель, имя продукта, имя файла и версия файла | Точно Заданная версия именованного файла или пакета для именованного продукта, подписанная издателем. |

| Издатель, имя продукта, имя файла и версия файла | И выше Заданная версия именованного файла или пакета и любые новые выпуски для продукта, подписанного издателем. |

| Издатель, имя продукта, имя файла и версия файла | И ниже Заданная версия именованного файла или пакета и любые более ранние версии для продукта, подписанного издателем. |

| Пользовательское | Вы можете изменить поля Издатель, Название продукта, Имя файла, Версия Имя пакета и Версия пакета, чтобы создать настраиваемое правило. |

Это условие правила определяет приложение по его расположению в файловой системе компьютера или в сети.

AppLocker использует пользовательские переменные пути для известных путей, например папок Program Files и Windows.

В следующей таблице эти переменные пути описаны подробнее.

| Каталог Windows или диск | Переменная пути AppLocker | Переменная среды Windows |

|---|---|---|

| Windows | %WINDIR% | %SystemRoot% |

| System32 и SysWOW64 | %SYSTEM32% | %SystemDirectory% |

| Каталог установки Windows | %OSDRIVE% | %SystemDrive% |

| Program Files | %PROGRAMFILES% | %ProgramFiles% и %ProgramFiles(x86)% |

| Съемные носители (например, компакт-диск или DVD-диск) | %REMOVABLE% | |

| Съемное запоминающее устройство (например, USB-устройство флеш-памяти) | %HOT% |

Важно! Условие правила пути можно настроить так, чтобы оно включало большое количество файлов и папок, поэтому необходимо тщательно планировать условия пути. Например, если разрешающее правило с условием «Путь» включает папку, в которую не имеющие прав администратора пользователи имеют право записывать данные, пользователь может копировать неутвержденные файлы в это расположение и запускать файлы. По этой причине рекомендуется не создавать условия «Путь» для расположений, где могут осуществлять запись обычные пользователи, например в профиле пользователя.

Хеш файла

Если выбрано условие правила «Хеш файла», система вычисляет криптографический хеш конкретного файла. Преимущество этого условия правила заключается в том, что условие правила «Хеш файла» применяется только к одному файлу, потому что у каждого файла уникальный хеш. Недостаток такого подхода заключается в том, что хеш файла меняется всякий раз, когда файл обновляется (в обновлении для системы безопасности или обновлении версии). Поэтому обновлять правила хэша файла необходимо вручную.

Правила AppLocker по умолчанию

В AppLocker есть правила по умолчанию, которые гарантируют, что файлы, которые необходимы для правильной работы Windows, будут разрешены в коллекции правил AppLocker. Дополнительные сведения см. в разделе Общие сведения о правилах AppLocker, используемых по умолчанию. Инструкции см. в разделе Создание правил AppLocker по умолчанию.

Типы правил по умолчанию для исполняемых файлов:

Типы правил по умолчанию для скриптов включают следующее.

Типы правил по умолчанию для установщиков Windows включают следующее.

Типы правил по умолчанию для библиотек DLL:

Типы правил по умолчанию для упакованных приложений включают следующее.

Поведение правил AppLocker

Правило можно настроить для использования разрешающих или запрещающих действий.

Важно! Рекомендуется настраивать разрешающие действия с исключениями. Можно использовать разрешающие действия в сочетании с запрещающими, однако необходимо понимать, что запрещающие действия в любых случаях переопределяют разрешающие и их можно обойти.

Важно! Если компьютер под управлением ОС не ниже Windows Server 2012 или Windows 8 присоединяется к домену, где уже применяются правила AppLocker для исполняемых файлов, пользователи не смогут выполнять никакие упакованные приложения, если не будут созданы правила для упакованных приложений. Если нужно разрешить любые упакованные приложения в вашей среде и продолжать контролировать исполняемые файлы, необходимо создать правила по умолчанию для упакованных приложений и настроить режим принудительного применения «Только аудит» для коллекции правил упакованных приложений.

Исключения из правил

Правила AppLocker можно применять к отдельным пользователям или группе пользователей. Если правило применяется к группе пользователей, оно влияет на каждого пользователя в этой группе. Если необходимо разрешить использовать приложение для подмножества группы пользователей, следует создать для этого подмножества отдельное правило. Например, правило «Разрешить всем запускать Windows, кроме редактора реестра» позволяет всем в организации запускать ОС Windows, но никому не позволяет открывает редактор реестра.

Это правило не позволит, например, сотрудникам службы поддержки запускать программу, которая требуется для их работы. Чтобы устранить эту проблему, создайте второе правило, которое применяется к группе пользователей службы поддержки: «Разрешить службе поддержки запускать редактор реестра». Если вы создаете запрещающее правило, которое никому не позволяет запускать редактор реестра, запрещающее правило переопределяет второе правило, которое позволяет группе пользователей службы поддержки открывать редактор реестра.

Коллекция правил DLL

Поскольку коллекция правил DLL не включена по умолчанию, необходимо выполнить следующую процедуру, прежде чем можно будет создавать и применять правила DLL.

Чтобы выполнить эту процедуру, необходимо быть членом локальной группы Администраторы или аналогичной группы.

Включение коллекции правил DLL

Нажмите кнопку Пуск, введите secpol.mscи нажмите клавишу ВВОД.

В дереве консоли дважды щелкните Политики контроля приложений, щелкните правой кнопкой мыши AppLockerи выберите Свойства.

Важно! Перед применением правил DLL убедитесь, что для всех библиотек DLL, используемых всеми разрешенными приложениями, существуют разрешающие правила.

Мастеры AppLocker

Можно создавать правила с помощью двух мастеров AppLocker.

Дополнительные рекомендации

По умолчанию правила AppLocker не разрешают пользователям открывать или выполнять любые файлы, которые явно не разрешены. Администраторы должны поддерживать в актуальном состоянии список разрешенных приложений.

Существует два типа условий AppLocker, которые не сохраняют свою силу после обновления приложения.

Условие хеша файла. Условия правил «Хеш файла» можно использовать с любым приложением, потому что криптографическое хеш-значение приложения создается в момент создания правила. Однако хеш-значение относится к конкретной версии приложения. Если в организации используется нескольких версий приложения, необходимо создать условия «Хеш файла» для каждой используемой версии и для всех новых выпускаемых версий.

Условие «Издатель» с определенным набором версий продукта. Если создается условие правила «Издатель», которое использует вариант Точно для параметра версии, правило не сохранит свою силу, если будет установлена новая версия приложения. Необходимо создать новое условие «Издатель» или отредактировать версию в правиле, чтобы сделать его менее конкретным.

Если приложение не имеет цифровой подписи, невозможно использовать для этого приложения условие правила «Издатель».

Правила AppLocker невозможно использовать для управления компьютерами под управлением операционной системы Windows более ранних версий, чем Windows Server 2008 R2 или Windows 7. Для управления такими компьютерами следует использовать политики ограниченного использования программ. Если правила AppLocker определены в объекте групповой политики (GPO), применяются только эти правила. Чтобы обеспечить совместимость правил SRP и AppLocker, определяйте эти правила в разных объектах групповой политики.

Упакованные приложения и коллекция правил для установщиков упакованных приложений доступны на устройствах под управлением ОС не ниже Windows Server 2012 и Windows 8.

Если правила для коллекции правил для исполняемых файлов применяются, а упакованные приложения и коллекция правил для установщиков упакованных приложений не содержит никаких правил, запуск упакованных приложений и установщиков упакованных приложений не разрешен. Чтобы разрешить упакованные приложения и установщики упакованных приложений, необходимо создать правила для коллекции правил для упакованных приложений и установщиков упакованных приложений.

Если для коллекции правил AppLocker задано значение Только аудит, правила не применяются. Если пользователь выполняет приложение, включенное в правило, приложение открывается и выполняется как обычно, а информация об этом приложении добавляется в журнал событий AppLocker.

Настроенный URL-адрес можно включить в сообщение, отображаемое при блокировке приложения.

Изначально, до тех пор пока пользователи не поймут, что запуск неразрешенных приложений невозможен, следует ожидать увеличения числа обращений в службу поддержки по поводу заблокированных приложений.