Как отключить файрвол на линукс

Как отключить брандмауэр в Ubuntu 18.04

Настоятельно рекомендуется оставить брандмауэр включенным. Однако в некоторых ситуациях, например при тестировании, может потребоваться остановить или отключить брандмауэр.

В этой статье мы покажем вам, как отключить брандмауэр UFW в системах Ubuntu 18.04.

Предпосылки

Убедитесь, что вы вошли в систему как пользователь с привилегиями sudo.

Проверка состояния брандмауэра

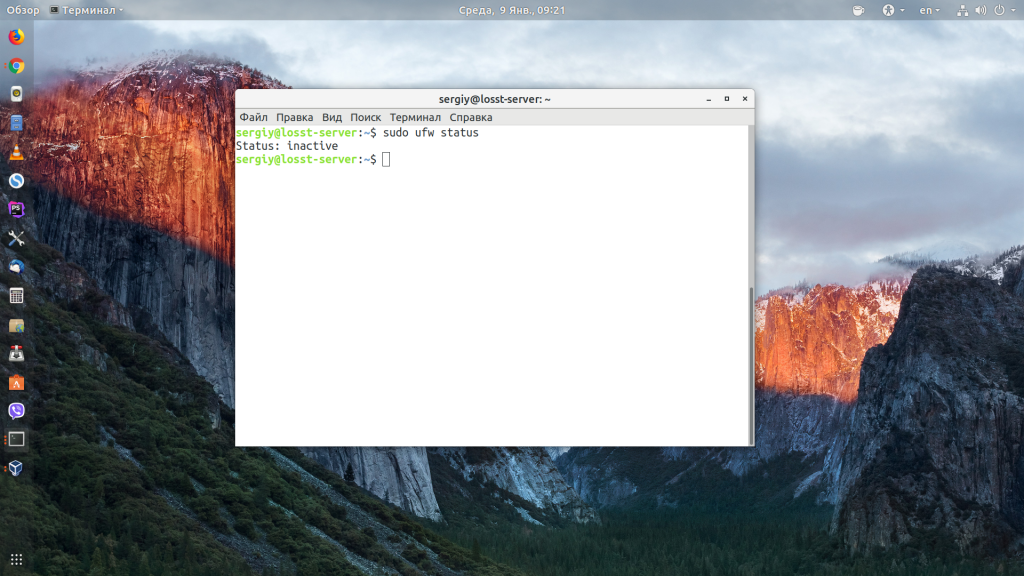

Чтобы просмотреть текущее состояние брандмауэра UFW, используйте команду ufw status:

Брандмауэр UFW по умолчанию отключен. Если вы никогда не активировали UFW раньше, вывод будет выглядеть так:

В противном случае, если брандмауэр включен, вы увидите следующее сообщение:

Отключение брандмауэра

Если вы отключаете брандмауэр из-за проблем с подключением или у вас проблемы с настройкой брандмауэра, ознакомьтесь с нашим руководством о том, как настроить брандмауэр с UFW в Ubuntu 18.04.

Чтобы отключить брандмауэр UFW в вашей системе Ubuntu, используйте команду ufw disable:

Вывод будет выглядеть так:

Приведенная выше команда остановит и отключит брандмауэр, но не удалит правила брандмауэра. При следующем включении брандмауэра будут загружены те же правила.

Если вы хотите отключить брандмауэр и удалить все правила брандмауэра, используйте команду ufw reset:

Вам будет предложено, хотите ли вы продолжить операцию:

Сброс брандмауэра UFW полезен, если вы хотите отменить все свои изменения и начать все заново.

Включение брандмауэра

Перед включением брандмауэра убедитесь, что порт SSH открыт для подключения.

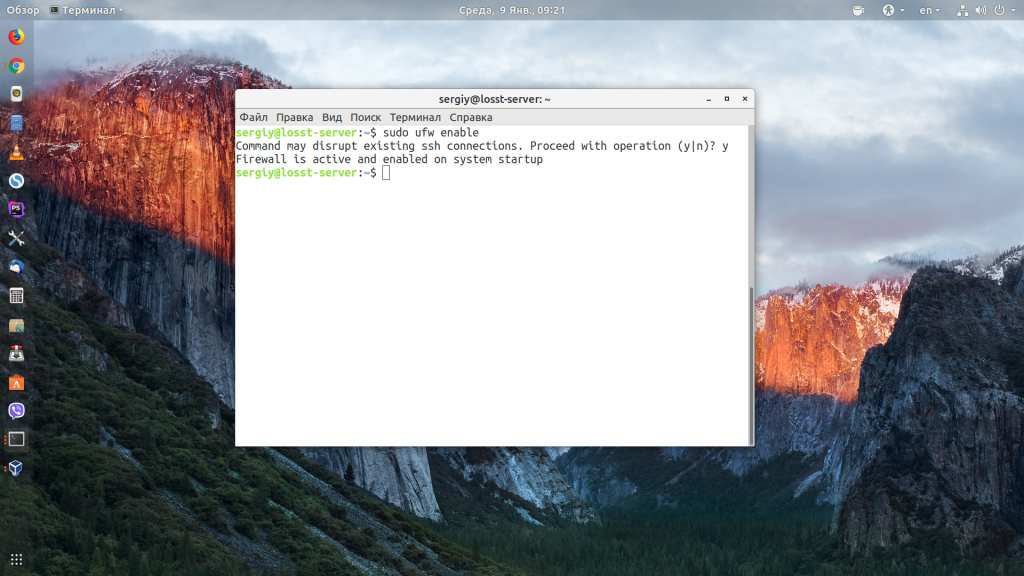

Чтобы включить брандмауэр, запустите:

Когда вас попросят набрать, yчтобы продолжить операцию:

Заключение

Из этой статьи вы узнали, как остановить и навсегда отключить брандмауэр на компьютере с Ubuntu 18.04.

Большинство команд UFW интуитивно понятны и их легко запомнить. Например, ufw status показывает состояние брандмауэра, а ufw disable отключает брандмауэр.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Как отключить брандмауэр Ubuntu

Когда брандмауэр мешает вам, вы все равно можете контролировать

Используете ли вы Ubuntu Linux в качестве настольного компьютера или сервера, вы должны воспользоваться брандмауэром. Зачем? Потому что брандмауэр – это то, что может помочь защитить вашу машину от взлома. Это не 100% решение, но оно, безусловно, делает вашу машину экспоненциально более безопасной.

Однако бывают случаи, когда этот брандмауэр мешает. Например, вы обнаружили, что ваш компьютер не может подключиться к сети (или другие компьютеры не могут связаться с вами). Вы перезапустили свой модем, и все же ваш компьютер не может подключиться к Интернету или через SSH. Что дает? Проблема может быть в сетевой подсистеме на вашем компьютере или в брандмауэре. В любом случае, вам нужно выяснить, что не так.

Это всего лишь один сценарий, когда полезно отключить брандмауэр в Ubuntu Linux.

Версия Ubuntu

В этой статье в качестве примера будет использоваться Ubuntu 18.04, но этот процесс будет одинаковым для любой версии Ubuntu, которая все еще поддерживается (16.04, 16.10, 18.04 и 18.10), а также для любого производного Ubuntu, использующего Uncomplicated Firewall.

Почему вы не хотите отключать брандмауэр

По всем причинам, по которым вы можете отключить брандмауэр, есть одна причина, по которой вы не можете этого сделать, – это безопасность вашей машины. Когда ваш брандмауэр выключен, ваша машина открыта для атаки. Это не означает, что после того, как вы уроните брандмауэр, вы будете взломаны. Однако вероятность того, что это может произойти, значительно возрастает.

С этой целью, если вы окажетесь в ситуации, когда вам необходимо отключить брандмауэр на вашем компьютере с Ubuntu Linux, убедитесь, что это делается только на временной основе. Что это значит? Если вам необходимо отключить брандмауэр по определенной причине, обязательно включите его снова, как только вы закончите задачу.

Как отключить брандмауэр

Средством брандмауэра по умолчанию в Ubuntu Linux является Несложный брандмауэр (UFW). Чтобы узнать текущее состояние вашего брандмауэра, введите команду

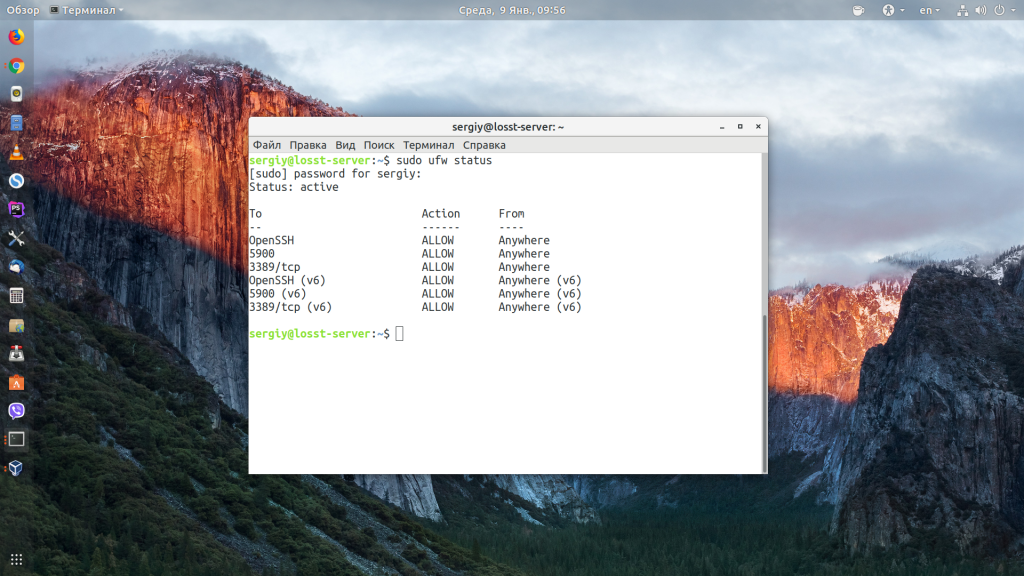

Брандмауэр должен быть указан как активный, а также перечислит все добавленные вами правила.

Чтобы отключить UFW, введите команду

, и брандмауэр будет указан как неактивный.

На этом этапе запустите поиск неисправностей (или что-то еще, что вам нужно позаботиться) Например, попытайтесь подключить Shell к компьютеру с помощью отключенного брандмауэра. Если вы можете войти (но не могли ранее), проблема может заключаться в том, что вы не разрешили SSH-соединения. Чтобы исправить это, введите команду

После того, как вы позаботились об этом, снова включите UFW с помощью команды

. Надеемся, это решит ваши проблемы.

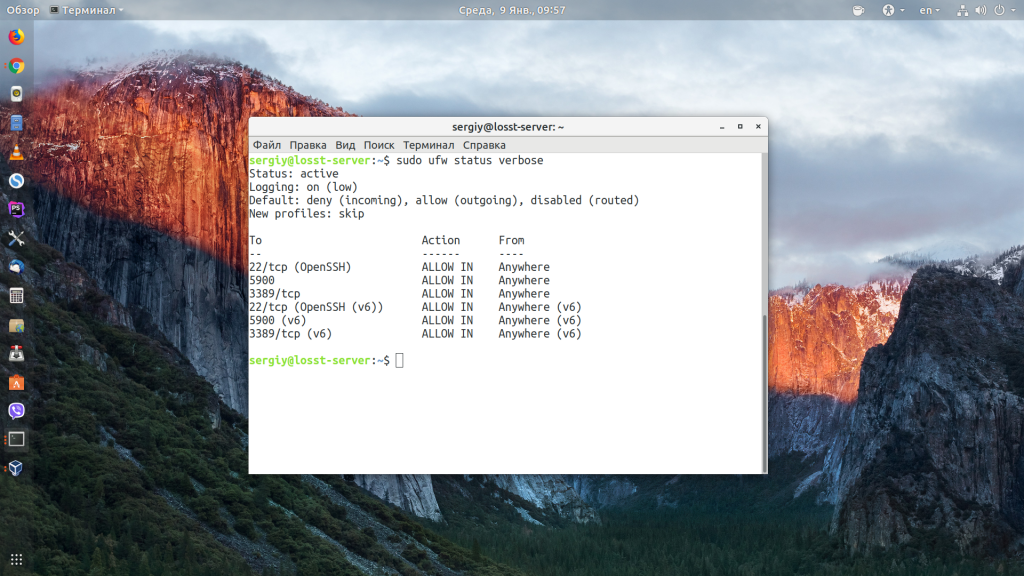

Подробный статус

Если вам нужна дополнительная информация о состоянии UFW, вы всегда можете выполнить команду status с помощью подробного переключателя. Эта команда

Подробный вывод будет содержать уровень ведения журнала, политики по умолчанию и любые добавленные вами правила.

Сброс правил

Если вы чувствуете, что вам нужно полностью начать заново с UFW, и вы не хотите проходить процесс удаления всех своих правил, вы всегда можете запустить сброс. Для этого выполните команду

Вам будет предложено одобрить операцию, прежде чем она продолжит удаление ваших правил. Это также будет иметь дополнительный эффект отключения UFW. Из-за этого вы захотите повторно включить UFW после выполнения сброса. Конечный результат сброса – это чистый лист, с которого можно начать.

Как отключить firewall CentOS 7

Во всех дистрибутивах используется фаервол iptables, который встроен в ядро. Довольно часто пользователи интересуются, как отключить firewall CentOS 7. Отключить его нельзя, потому, что это модуль, встроенный в ядро, но можно убрать все запреты, чтобы Firewall пропускал все приходящие к нему сетевые пакеты. Дальше мы рассмотрим, как это сделать.

Как отключить firewall CentOS 7

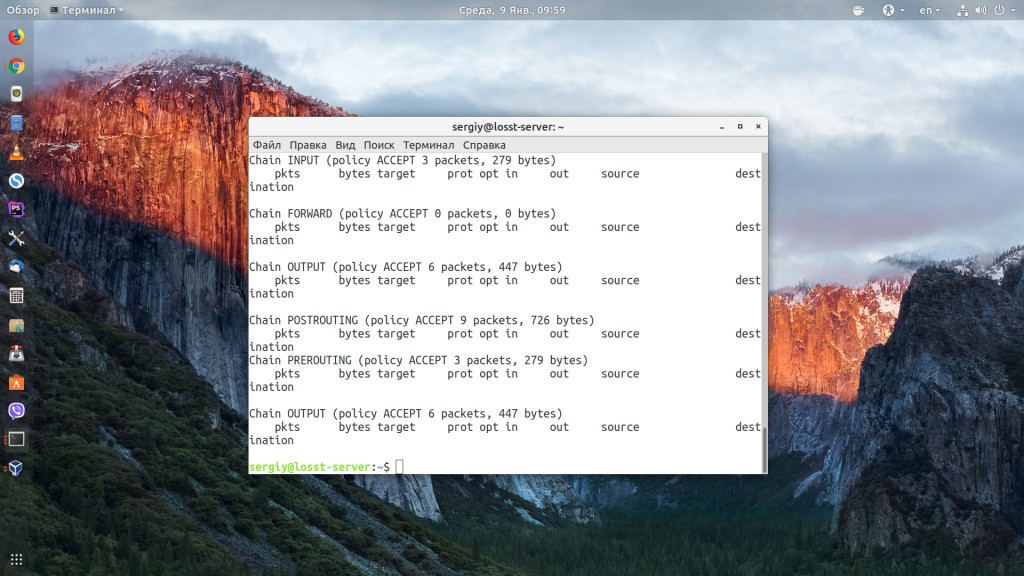

В CentOS тоже используется firewall iptables, но для удобства его настройки разработчики Red Hat создали оболочку firewalld. Она тоже работает через командную строку, но имеет более простые и понятные команды. Сначала посмотрим текущие правила iptables:

Большинство этих правил добавлены с помощью firewalld. Чтобы их убрать, не обязательно сейчас всё удалять. Просто остановите службу firewalld:

systemctl stop firewalld

Теперь в iptables будут только правила по умолчанию, которые всё разрешают:

После перезагрузки компьютера всё вернётся на свои места, чтобы этого не произошло, надо убрать сервис из автозагрузки:

systemctl disable firewalld

Также можно полностью скрыть сервис, чтобы другие скрипты не смогли его запустить:

systemctl mask firewalld

Чтобы вернуть на место брандмауэр CentOS, используйте три команды:

systemctl unmask firewalld

systemctl enable firewalld

systemctl start firewalld

Или же вы можете вовсе его не использовать после отключения, а использовать вместо него iptables.

Выводы

В этой небольшой статье мы рассмотрели, как отключить firewall CentOS 7. Как видите, это очень просто. Если у вас остались вопросы, спрашивайте в комментариях.

Настройка UFW Ubuntu

Во всех дистрибутивах Linux для обеспечения сетевой безопасности и изоляции внутренних процессов от внешней среды используется брандмауэр iptables. Но его настройка может показаться очень сложной для новых пользователей, поэтому многие дистрибутивы создают собственные оболочки, которые упрощают процесс настройки.

В Ubuntu используется оболочка под названием UFW или Uncomplicated FireWall. В этой статье мы разберём, как выполняется настройка UFW Ubuntu, а также как пользоваться основными возможностями этой программы.

Команда UFW Ubuntu

1. Синтаксис ufw

$ ufw опции действие параметры

Сначала разберём опции утилиты:

2. Команды UFW

Для выполнения действий с утилитой доступны такие команды:

Это были все опции и команды, которые вы можете использовать в ufw. Как видите, их намного меньше, чем в iptables и всё выглядит намного проще, а теперь давайте рассмотрим несколько примеров настройки.

Настройка UFW Ubuntu

1. Как включить UFW

Сначала нужно отметить, что в серверной версии Ubuntu UFW по умолчанию включён, а в версии для рабочего стола он отключён. Поэтому сначала смотрим состояние фаервола:

Если он не включён, то его необходимо включить:

Затем вы можете снова посмотреть состояние:

Обратите внимание, что если вы работаете по SSH, то перед тем, как включать брандмауэр, нужно добавить правило, разрешающее работу по SSH, иначе у вас не будет доступа к серверу. Подождите с включением до пункта 3.

2. Политика по умолчанию

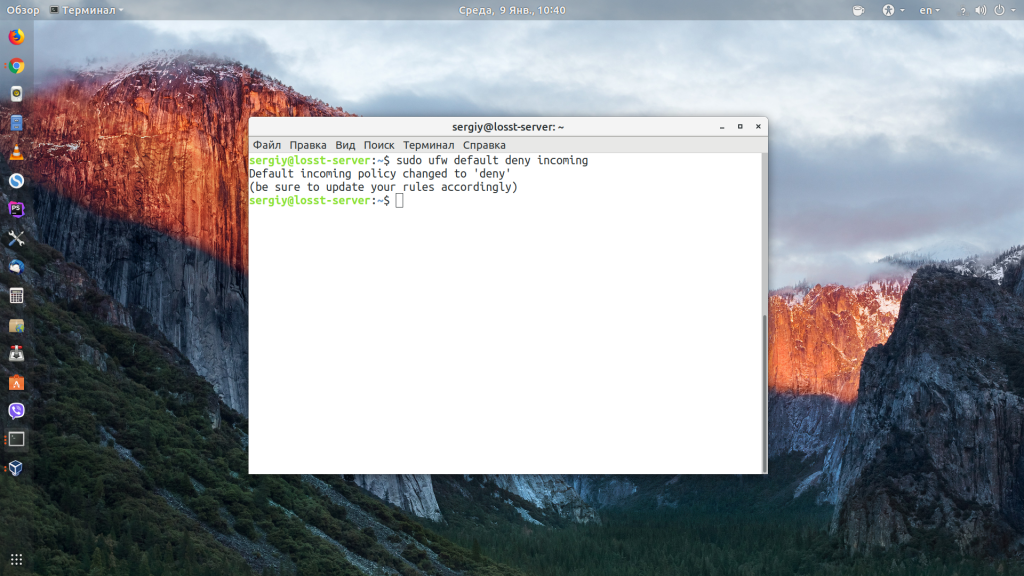

Перед тем, как мы перейдём к добавлению правил, необходимо указать политику по умолчанию. Какие действия будут применяться к пакетам, если они не подпадают под созданные правила ufw. Все входящие пакеты будем отклонять:

sudo ufw default deny incoming

А все исходящие разрешим:

sudo ufw default allow outgoing

3. Добавление правил UFW

$ ufw allow имя_службы

$ ufw allow порт

$ ufw allow порт/протокол

Например, чтобы открыть порт ufw для SSH, можно добавить одно из этих правил:

sudo ufw allow OpenSSH

sudo ufw allow 22

sudo ufw allow 22/tcp

Первое и второе правила разрешают входящие и исходящие подключения к порту 22 для любого протокола, третье правило разрешает входящие и исходящие подключения для порта 22 только по протоколу tcp.

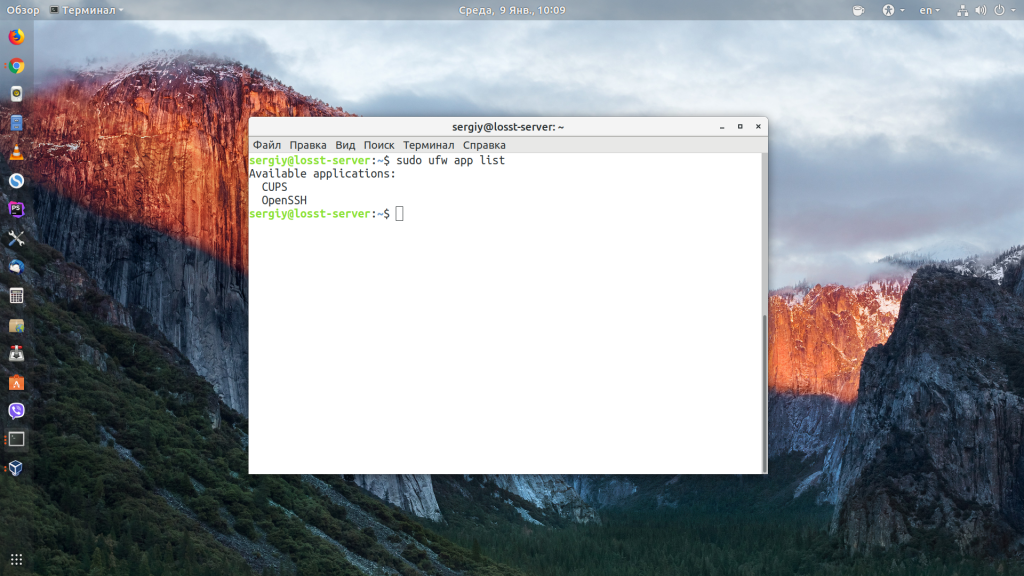

Посмотреть доступные имена приложений можно с помощью команды:

Можно также указать направление следования трафика с помощью слов out для исходящего и in для входящего.

$ ufw allow направление порт

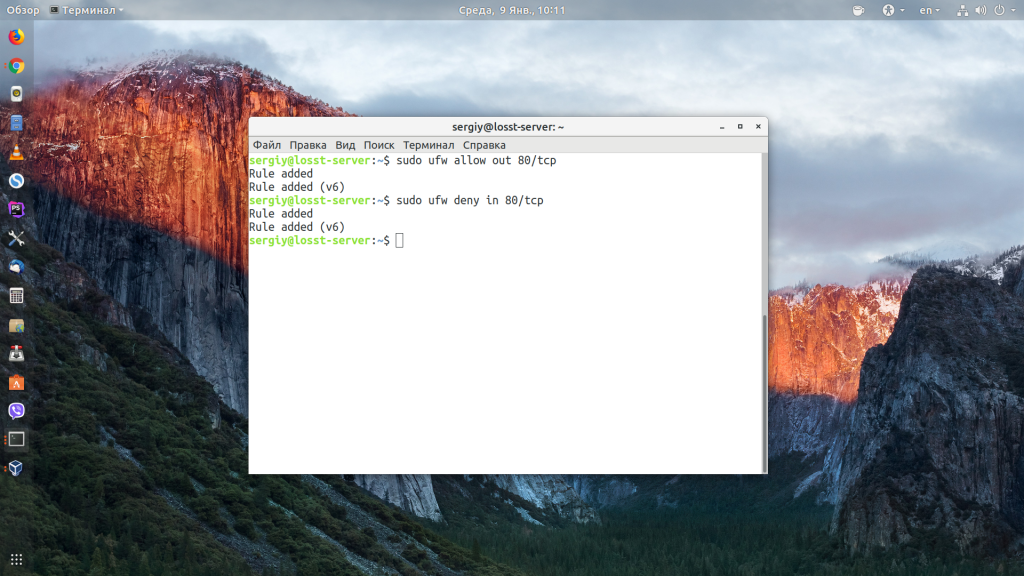

Например, разрешим только исходящий трафик на порт 80, а входящий запретим:

sudo ufw allow out 80/tcp

sudo ufw deny in 80/tcp

Также можно использовать более полный синтаксис добавления правил:

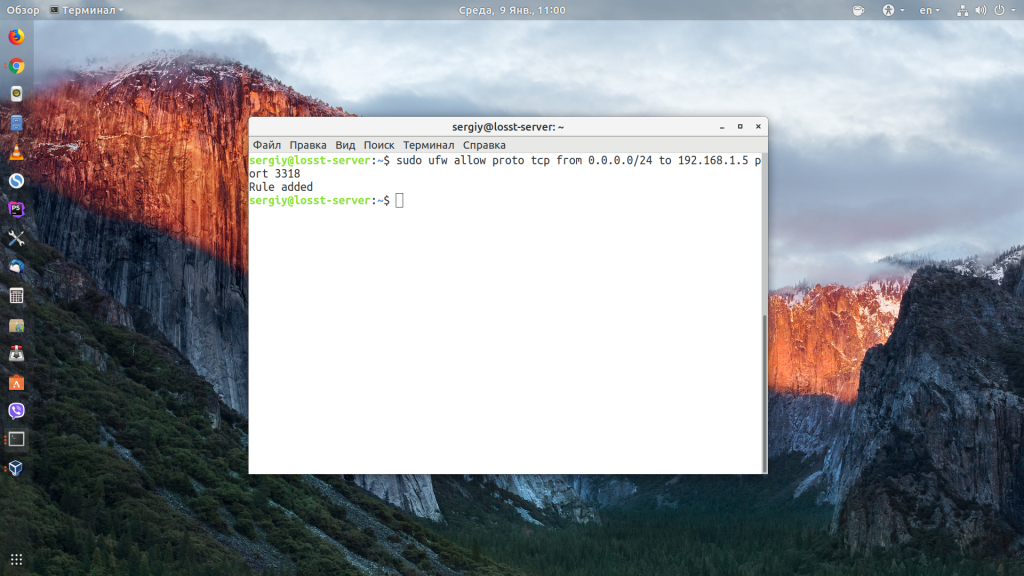

$ ufw allow proto протокол from ip_источника to ip_назначения port порт_назначения

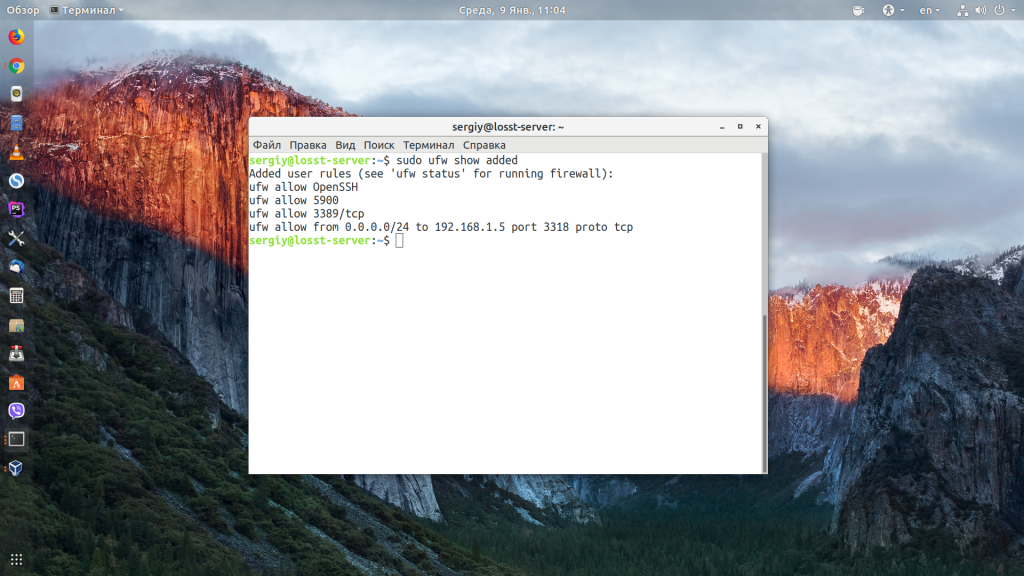

В качестве ip_источника может использоваться также и адрес подсети. Например, разрешим доступ со всех IP-адресов для интерфейса eth0 по протоколу tcp к нашему IP-адресу и порту 3318:

sudo ufw allow proto tcp from 0.0.0.0/24 to 192.168.1.5 port 3318

4. Правила limit ufw

С помощью правил limit можно ограничить количество подключений к определённому порту с одного IP-адреса, это может быть полезно для защиты от атак перебора паролей. По умолчанию подключения блокируются, если пользователь пытается создать шесть и больше подключений за 30 секунд:

sudo ufw limit ssh/tcp

К сожалению, настроить время и количество запросов можно только через iptables.

5. Просмотр состояния UFW

Посмотреть состояние и действующие на данный момент правила можно командой status:

Чтобы получить более подробную информацию, используйте параметр verbose:

sudo ufw status verbose

С помощью команды show можно посмотреть разные отчеты:

Например, посмотрим список всех правил iptables:

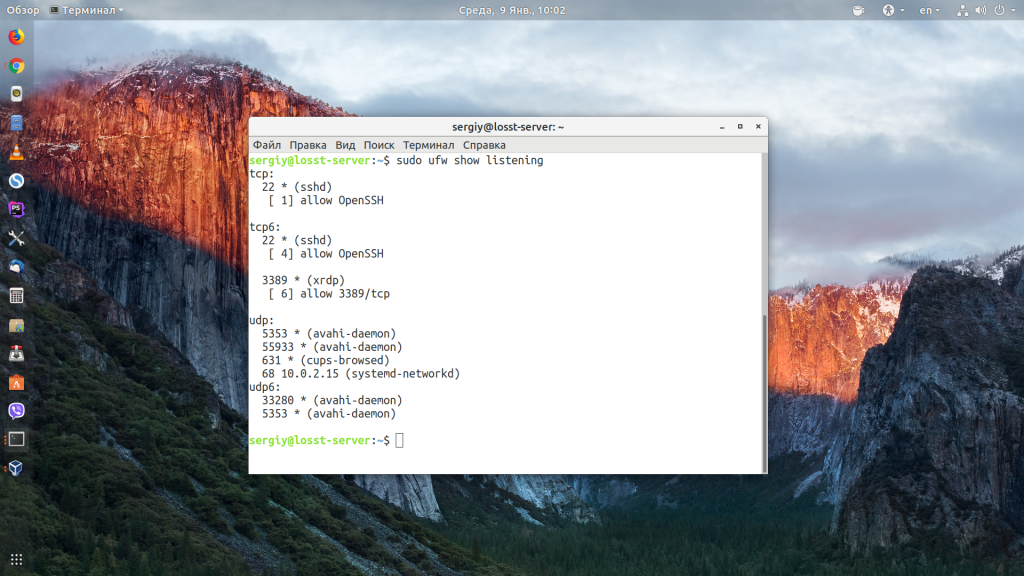

Посмотрим все прослушиваемые порты:

sudo ufw show listening

Или недавно добавленные правила:

sudo ufw show added

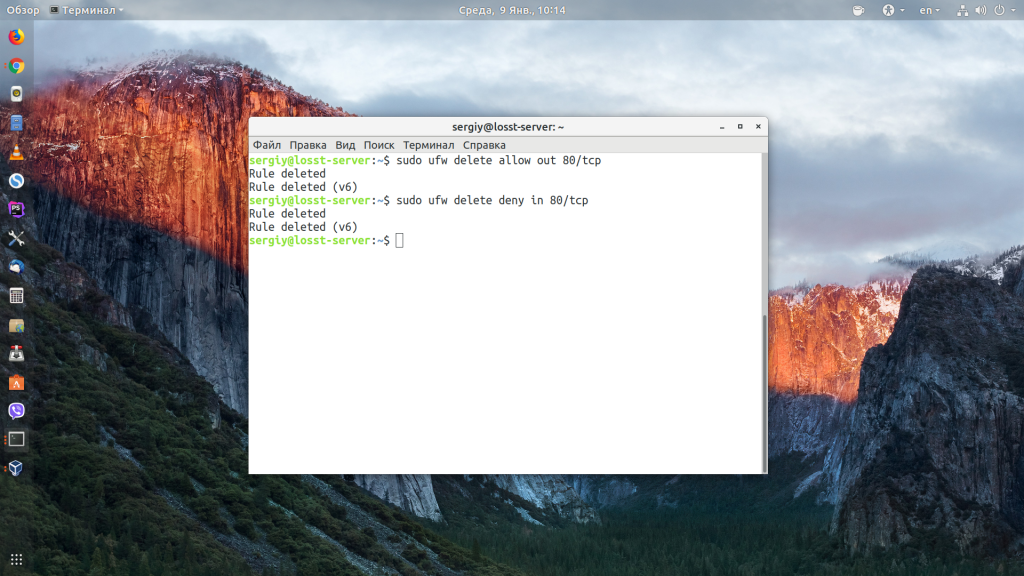

6. Удаление правил ufw

Чтобы удалить правило ufw, используется команда delete. Например, удалим ранее созданные правила для порта 80:

sudo ufw delete allow out 80/tcp

sudo ufw delete deny in 80/tcp

7. Логгирование в ufw

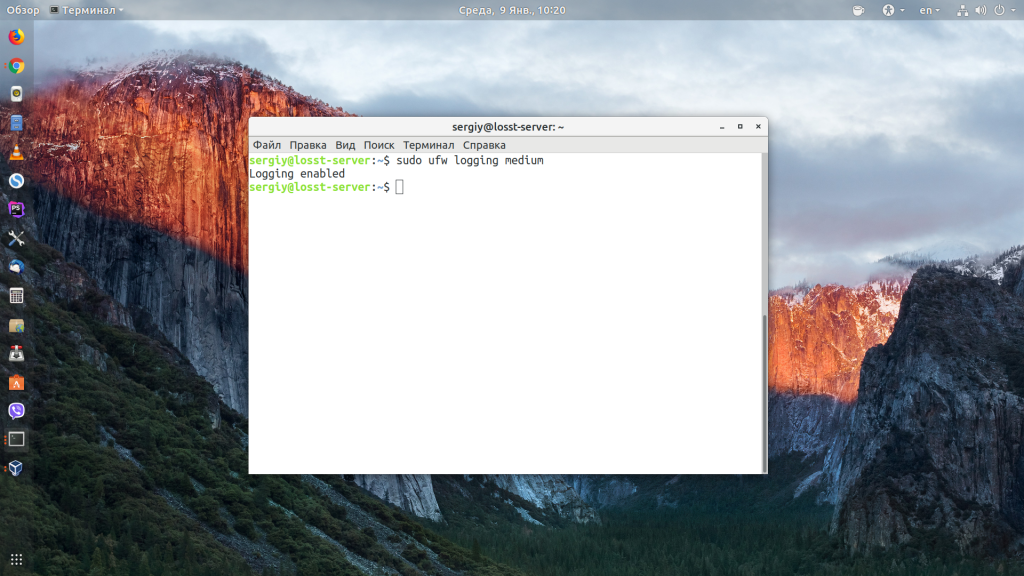

Чтобы отлаживать работу ufw, могут понадобится журналы работы брандмауэра. Для включения журналирования используется команда logging:

sudo ufw logging on

sudo ufw logging medium

Также этой командой можно изменить уровень логгирования:

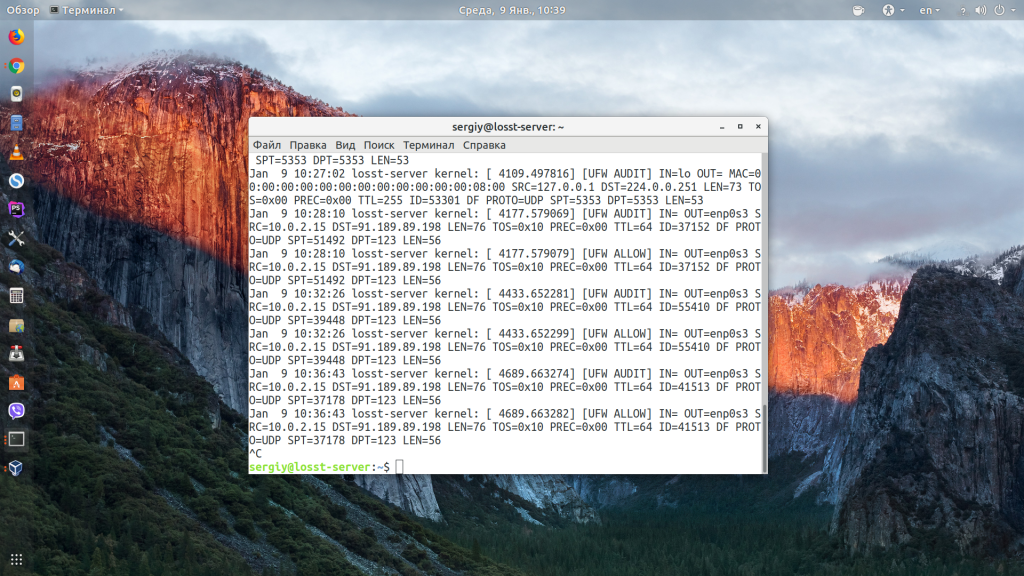

Лог сохраняется в папке /var/log/ufw. Каждая строчка лога имеет такой синтаксис:

[UFW действие] IN=интерфейс OUT=итерфейс SRC=ip_источника DST=ip_назначения LEN=размер_пакета TOS=0x10 PREC=0x00 TTL=64 DF PROTO=протокол SPT=порт_источника DPT=порт назначения LEN=размер_пакета

В качестве действия приводится то, что UFW сделал с пакетом, например ALLOW, BLOCK или AUDIT. Благодаря анализу лога настройка UFW Ubuntu станет гораздо проще.

8. Отключение UFW

Если вы хотите полностью отключить UFW, для этого достаточно использовать команду disable:

Также, если вы что-то испортили в настройках и не знаете как исправить, можно использовать команду reset для сброса настроек до состояния по умолчанию:

Выводы

В этой небольшой статье мы разобрали, как настроить UFW Ubuntu для защиты вашего компьютера от угроз из сети. Это особенно актуально для серверов, потому что они постоянно доступны из интернета.

linux-notes.org

Если нет необходимости в брандмауэре, потому что используется только один HTTP ( 80 порт) или тестируете что-то на виртуальной машине и вас блокирует фаерфол, то его можно просто выключить. В данной статье «Отключение Firewall в RHEL/CentOS /RedHat» я расскажу как можно отключить фаэрвол на примере CentOS.

Iptables — инструмент администрирования / команды для IPv4 пакетов и NAT. Вы должны использовать следующие инструменты:

[a] service — команда запуска System V init скриптов. Он используется для сохранения/остановки/ запуска службы firewall.

[b] Команда chkconfig используется для обновление и для запросов к runlevel (автозапуск) для обслуживания системы. Это системный инструмент для поддержания /etc/rc*.d иерархии. Используйте этот инструмент, чтобы отключить службу брандмауэра во время загрузки.

Отключение Firewall в RHEL/CentOS /RedHat

Первое что нужно сделать, так залогиниться как суперпользователь (root).

Затем введите следующие три команды, чтобы отключить брандмауэр:

Если вы используете брандмауэр для IPv6, выполните:

Для CentOS 7 это выглядит так:

1. Отключаем службу Firewalld:

2. Останавливаем Firewalld:

Если хотите использовать iptables, то выполните действия:

Добавляем службу в автозагрузку ОС:

PS: Если вы не хотите использовать ip6tables, пропустите следующую команду:

PS: Если вы не хотите использовать ip6tables, пропустите следующую команду:

Тема «Отключение Firewall в RHEL/CentOS /RedHat» завершена.