Как отключить файрвол debian 9

Настройка брандмауэра UFW на сервере Debian 9

UFW (Uncomplicated Firewall) – это интерфейс iptables, предназначенный для упрощения процесса настройки брандмауэра. Инструмент iptables надёжный и гибкий, но новичку будет непросто настроить его самостоятельно.

Данный мануал поможет настроить брандмауэр с помощью UFW в Debian 9.

Требования

Для работы вам нужен сервер Debian 9, настроенный по этому мануалу (разделы 1-3).

1: Установка UFW

В Debian инструмент UFW не установлен по умолчанию. Если вы выполнили мануал по начальной настройке, вы уже установили его. Если нет, запустите команду:

sudo apt install ufw

2: Использование IPv6 (опционально)

Данный мануал предназначен для IPv4, но подойдёт и для IPv6.

Если на вашем сервере Debian включен протокол IPv6, убедитесь, что UFW поддерживает IPv6. Откройте конфигурации UFW:

sudo nano /etc/default/ufw

Убедитесь, что в настройках есть строка:

Сохраните и закройте файл.

После включения UFW будет поддерживать правила для IPv4 и IPv6.

Прежде чем приступить к работе над правилами брандмауэра, нужно убедиться, что он поддерживает соединения SSH. Для этого ознакомьтесь с политикой UFW по умолчанию.

3: Политика по умолчанию

Начиная настройку брандмауэра, вы должны продумать и определить политику по умолчанию. Эти правила управляют обработкой трафика, который не отвечает другим правилам. По умолчанию UFW сбрасывает все входящие и разрешает все исходящие соединения. Это значит, что другие пользователи не смогут получить доступ к вашему облачному серверу, но все установленные на сервере приложения могут взаимодействовать с внешними приложениями.

Чтобы вернуться к исходным правилам брандмауэра, введите команды:

sudo ufw default deny incoming

sudo ufw default allow outgoing

Если вы создали пользовательский набор правил, эти команды сбросят его и восстановят исходный набор. Теперь брандмауэр будет сбрасывать все входящие и поддерживать исходящие соединения.

Стандартные правила брандмауэра подходят для персональных компьютеров; серверам обычно необходимо принимать входящий трафик.

4: Настройка соединений SSH

Если включить UFW сейчас, он заблокирует все входящие соединения. Потому нужно создать правила, которые разрешат входящий трафик заведомо безопасных сервисов (например, SSH и HTTP). Обязательно нужно разрешить трафик SSH на облачном сервере, так как этот протокол позволяет вам подключаться к серверу.

Чтобы разблокировать соединения SSH, введите:

sudo ufw allow ssh

Это правило разрешит входящие соединения по порту 22 (порт SSH по умолчанию). UFW знает имена некоторых сервисов (в том числе и SSH). Все эти сервисы перечислены в файле /etc/services.

Вместо названия сервиса в правиле можно указать порт. Например:

Если вы используете нестандартный порт SSH, укажите его в команде. К примеру, если SSH прослушивает порт 2222, нужно ввести:

sudo ufw allow 2222

5: Включение UFW

Чтобы включить UFW, введите:

Вы получите предупреждение:

command may disrupt existing ssh connections

Это значит, что команда может сбросить все текущие ssh-соединения. Поскольку только что вы разблокировали трафик ssh, этого не произойдёт. Можно нажать y и Enter.

Теперь брандмауэр включен. Чтобы просмотреть текущий набор правил, введите:

sudo ufw status verbose

6: Поддержка других соединений

Теперь разблокируйте другие соединения, которые нужны для работы сервера. Список необходимых сервисов индивидуален для каждого сервера.

Ниже мы приведём несколько примеров правил наиболее востребованных сервисов.

Незашифрованные соединения HTTP можно разблокировать с помощью команды allow, указав протокол или порт:

sudo ufw allow http

sudo ufw allow 80

Зашифрованные соединения HTTPS можно разрешить при помощи команд:

sudo ufw allow https

sudo ufw allow 443

Соединения FTP используются для незашифрованного обмена файлами; этот метод передачи данных небезопасен, потому рекомендуется использовать зашифрованные соединения.

Настройка диапазонов портов

UFW позволяет разблокировать диапазон портов. Некоторые приложения используют несколько портов.

К примеру, чтобы разрешить трафик X11, нужно разблокировать порты 6000-6007:

sudo ufw allow 6000:6007/tcp

sudo ufw allow 6000:6007/udp

Указывая диапазон портов, вы должны задать протокол (tcp или udp). Если вы не укажете протокол, UFW будет использовать оба протокола (в большинстве случаев это нормально).

Настройка IP-адресов

Также UFW может разрешить трафик определённых IP-адресов. К примеру, чтобы разрешить доступ IP-адресу 203.0.113.4, нужно ввести from и сам адрес:

sudo ufw allow from 203.0.113.4

Вы можете ограничить доступ для IP конкретным портом с помощью опции to any port. Например, чтобы разрешить IP-адресу 203.0.113.4 SSH-доступ, используйте:

sudo ufw allow from 203.0.113.4 to any port 22

Настройка подсетей

sudo ufw allow from 203.0.113.0/24

Аналогичным образом можно указать порт, доступ к которому есть у подсети. Например, чтобы открыть доступ к порту 22, нужно ввести:

sudo ufw allow from 203.0.113.0/24 to any port 22

Настройка сетевых интерфейсов

Правила брандмауэра могут быть предназначены для конкретного интерфейса. Для этого нужно ввести allow in on, а затем указать имя интерфейса.

Прежде чем продолжить, просмотрите свои сетевые интерфейсы.

Имена интерфейсов выделены красным (обычно они называются eth0, enp3s2 и т.п.).

Чтобы разблокировать трафик HTTP для eth0, введите:

sudo ufw allow in on eth0 to any port 80

Чтобы сервер баз данных MySQL (порт 3306) мог прослушивать соединения интерфейса частной сети eth1, нужно ввести:

sudo ufw allow in on eth1 to any port 3306

7: Блокирование соединений

По умолчанию UFW блокирует все входящие соединения. В целом это очень безопасная политика.

Если вы хотите изменить политику брандмауэра по умолчанию на allow, вам нужно уметь блокировать трафик определённых вредоносных IP-адресов или подсетей.

Правила, блокирующие трафик, пишутся точно так же, но вместо allow используется deny.

К примеру, чтобы заблокировать HTTP, нужно ввести:

sudo ufw deny http

Чтобы заблокировать все соединения адреса 203.0.113.4, введите команду:

sudo ufw deny from 203.0.113.4

8: Удаление правил

Существует два способа удалить правило: указать номер правила или само правило.

Удаление правила по номеру

Для начала просмотрите список существующих правил. Для этого запросите состояние брандмауэра с опцией numbered.

К примеру, чтобы удалить правило 2 (открывающее трафик HTTP по порту 80), нужно запустить команду:

Программа запросит подтверждение.

Примечание: Если сервер поддерживает IPv6, нужно удалить соответствующее правило и для этого протокола.

Удаление правила

Также можно указать в команде само правило, которое нужно удалить. К примеру, чтобы удалить allow http, нужно запустить:

sudo ufw delete allow http

sudo ufw delete allow 80

Этот метод работает и для IPv4, и для IPv6.

9: Проверка состояния и правил UFW

Чтобы проверить состояние UFW, введите:

sudo ufw status verbose

По умолчанию UFW отключен:

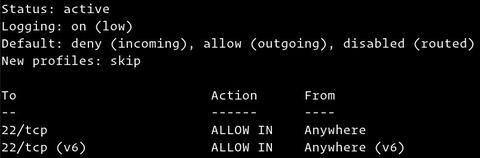

Если брандмауэр включен, на экране появится его состояние и список правил. К примеру, если брандмауэр поддерживает соединения SSH (порт 22), вывод будет выглядеть так:

10: Отключение или сброс правил UFW (опционально)

Если вы хотите отключить брандмауэр UFW, введите:

Все правила будут дезактивированы.

Если вы хотите сбросить текущий набор правил UFW, запустите:

Эта команда сбросит все текущие правила брандмауэра. Имейте в виду: при этом политика по умолчанию не будет восстановлена.

После этого вы можете добавить новые правила.

Заключение

Теперь ваш брандмауэр поддерживает SSH-соединения. Также вы знаете основные команды управления UFW. Обязательно откройте все необходимые входящие соединения, заблокировав при этом порты, которые не используются.

как отключить iptables

как их вырубить чтобы их небыло? (только на время этого сеанса конечно)

#sbin/iptables service stop

#rmmod ip_tables

#rmmof iptables

ну нихрена не срабатывает

Re: как отключить iptables

Сервис остарнавливается командой

service iptables stop

Re: как отключить iptables

bash: service: command not found

система debian 3.1

Re: как отключить iptables

А man iptables не пробовали?

удалит все цепочки, так что все пакеты пройдут.

Но это для моего дистрибутива.

для вашего не знаю, так как его название вы не умудрились сообщить.

Re: как отключить iptables

> #rmmod ip_tables

> #rmmof iptables

Re: как отключить iptables

Потому что в debian нет такой команды.

Смотри в своем /etc/rc.d название и по названию:

Re: как отключить iptables

Re: как отключить iptables

в смысле тот который 2 темы назад

Re: как отключить iptables

Re: как отключить iptables

В Debian iptables по умолчанию вообще выключен, и инит-скриптов для него нету, самому надо делать.

Re: как отключить iptables

Не, так зачем мне его открывать? Он итак открыт. По крайней мере nmap говорит что 21 open

Re: как отключить iptables

Re: как отключить iptables

Настройка брандмауэра с UFW в Debian 9

Published on January 7, 2020

Введение

В этом обучающем модуле вы научитесь настраивать брандмауэр с помощью UFW в Debian 9.

Предварительные требования

Для выполнения этого обучающего модуля вам потребуется один сервер Debian с пользователем sudo без привилегий root. Настройку этого сервера можно выполнить в соответствии с указаниями обучающего модуля Начальная настройка сервера Debian 9.

Шаг 1 – Установка UFW

По умолчанию Debian не устанавливает UFW. Если вы выполнили весь обучающий модуль Начальная настройка сервера, вы уже установили и активировали UFW. Если нет, выполните установку с помощью apt :

На следующих шагах мы выполним настройку и активацию UFW.

Шаг 2 — Использование IPv6 с UFW (опционально)

Этот обучающий модуль предусматривает использование протокола IPv4, но подходит и для IPv6, если вы активировали этот протокол. Если на вашем сервере Debian активирован протокол IPv6, настройте UFW для поддержки IPv6, чтобы UFW управлял правилами брандмауэра и для IPv6, и для IPv4. Для этого откройте конфигурацию UFW с помощью nano или своего предпочитаемого редактора.

Сохраните и закройте файл. После активации UFW будет настроен для записи правил брандмауэра для IPv4 и для IPv6. Однако перед включением UFW нужно убедиться, что ваш брандмауэр настроен для подключения через SSH. Для начала настроим политики по умолчанию.

Шаг 3 — Настройка политик по умолчанию

Если вы только начинаете работать с брандмауэром, прежде всего нужно настроить политики по умолчанию. Эти правила определяют обработку трафика, который явно не соответствует каким-либо другим правилам. По умолчанию UFW настроен так, чтобы запрещать все входящие соединения и разрешать все исходящие соединения. Это означает, что любые попытки связаться с вашим сервером будут заблокированы, но любые приложения на вашем сервере будут иметь связь с внешним миром.

Восстановим правила UFW по умолчанию, чтобы продолжить выполнение этого обучающего модуля. Для восстановления настроек по умолчанию для UFW необходимо использовать следующие команды:

Эти команды задают значения по умолчанию, запрещая входящие соединения и разрешая исходящие. Такие параметры брандмауэра по умолчанию достаточны для персонального компьютера, но серверам обычно нужно отвечать на поступающие запросы внешних пользователей. Мы рассмотрим это чуть позже.

Шаг 4 — Разрешение подключений SSH

Если мы сейчас активируем брандмауэр UFW, все входящие соединения будут запрещены. Это означает, что нам нужно создать правила, прямо разрешающие легитимные входящие соединения (например, SSH или HTTP), если мы хотим, чтобы сервер отвечал на такие запросы. Если вы используете облачный сервер, вы наверное хотите разрешить входящие соединения SSH, чтобы можно было подключаться к серверу и управлять им.

Чтобы разрешить на сервере входящие соединения SSH, вы можете использовать следующую команду:

Однако мы можем записать эквивалентное правило, указав номер порта вместо имени службы. Например, эта команда работает так же, как показанная выше:

Теперь ваш брандмауэр настроен, чтобы разрешать входящие соединения SSH, и мы можем его активировать.

Шаг 5 — Активизация UFW

Чтобы активировать UFW, используйте следующую команду:

Шаг 6 — Разрешение других соединений

Помимо указания порта или службы есть другие способы разрешить другие соединения.

Определенные диапазоны портов

С помощью UFW вы можете указывать диапазоны портов. Некоторые приложения используют для соединений не один порт, а несколько.

Когда вы указываете диапазоны портов с помощью UFW, вы должны указать протокол ( tcp или udp ), к которому должны применяться эти правила. Мы не упоминали этого ранее, поскольку если протокол не указать, оба протокола будут разрешены, что подходит для большинства случаев.

Конкретные IP-адреса

Подсети

Подключения к определенному сетевому интерфейсу

Если вы хотите создать правило брандмауэра, применимое только к определенному сетевому интерфейсу, вы можете использовать для этого опцию «allow in on», а затем указать имя сетевого интерфейса.

Прежде чем продолжить, вам может понадобиться просмотреть сетевые интерфейсы. Для этого нужно использовать следующую команду:

Если на вашем сервере имеется публичный сетевой интерфейс под названием eth0, вы можете разрешить трафик HTTP (порт 80 ) для этого интерфейса с помощью следующей команды:

Это позволит вашему серверу принимать запросы HTTP из публичной части интернета.

Если вы хотите использовать сервер базы данных MySQL (порт 3306 ) для прослушивания соединений на интерфейсе частной сети (например, eth1 ), вы можете использовать следующую команду:

Это позволит другим серверам в вашей частной сети подключаться к вашей базе данных MySQL.

Шаг 7 — Запрет соединений

Если вы не изменяли политику по умолчанию для входящих соединений, UFW настроен на запрет всех входящих соединений. Это упрощает процесс создания защищенной политики брандмауэра, поскольку вам нужно создавать правила, прямо разрешающие соединения через конкретные порты и IP-адреса.

Однако в некоторых случаях вам может понадобиться запретить определенные соединения по IP-адресу источника или подсети, например, в случае атаки с этого адреса. Если вы захотите изменить политику по умолчанию для входящих соединений на allow (что не рекомендуется), вам нужно будет создать правила deny для любых служб или IP-адресов, которым вы не хотите разрешать подключение.

Для записи правил deny можно использовать описанные выше команды, заменяя allow на deny.

Например, чтобы запретить соединения по протоколу HTTP, вы можете использовать следующую команду:

Теперь посмотрим, как можно удалять правила.

Шаг 8 — Удаление правил

Знать процедуру удаления правил брандмауэра так же важно, как и знать процедуру их создания. Существует два разных способа указывать правила для удаления: по номеру правила или по фактическому правилу (так же, как правила задавались при их создании). Начнем с метода удаления по номеру правила, поскольку этот метод проще.

По номеру правила

Если вы используете номер правила для удаления правил брандмауэра, прежде всего нужно получить список правил брандмауэра. Команда UFW status имеет опцию отображение номеров рядом с каждым правилом, как показано здесь:

Если мы решим удалить правило 2, разрешающее соединения через порт 80 (HTTP), мы можем указать его в команде UFW delete, как показано здесь:

После этого откроется диалогового окна подтверждения удаления правила 2, разрешающего соединения HTTP. Если вы включили поддержку IPv6, вы можете также удалить соответствующее правило для IPv6.

По фактическому имени правила

Этот метод удалит правила IPv4 и IPv6, если они существуют.

Шаг 9 — Проверка состояния и правил UFW

Вы можете проверить состояние UFW в любое время с помощью следующей команды:

Если UFW отключен (по умолчанию), вы увидите примерно следующее:

Если UFW активен (т. е. вы выполнили шаг 3), в результатах будет показано, что он активен, и будет выведен список заданных правил. Например, если настройки брандмауэра разрешают соединения SSH (порт 22 ) из любого источника, результат может выглядеть примерно так:

Шаг 10 — Отключение или сброс UFW (необязательно)

Если вы решите прекратить использовать UFW, вы можете отключить его с помощью следующей команды:

Если вы уже настроили правила UFW, но решите начать заново, вы можете использовать команду reset:

Эта команда отключит UFW и удалит все ранее заданные правила. Помните, что если вы изменяли политики по умолчанию, их первоначальные настройки не восстановятся. Это позволит заново начать настройку UFW.

Заключение

Теперь ваш брандмауэр настроен так, чтобы разрешать (как минимум) соединения SSH. Обязательно разрешите другие входящие соединения для вашего сервера, но при этом ограничьте все ненужные соединения, чтобы сделать свой сервер функциональным и безопасным.

Чтобы узнать о других распространенных конфигурациях UFW, ознакомьтесь с обучающим модулем Основы UFW: распространенные правила и команды брандмауэра.

Как настроить брандмауэр с UFW в Debian 9

Debian включает несколько пакетов, которые предоставляют инструменты для управления брандмауэром с установленным iptables как часть базовой системы. Новичкам может быть сложно научиться использовать инструмент iptables для правильной настройки и управления брандмауэром, но UFW упрощает это.

UFW (Несложный брандмауэр) — это удобный интерфейс для управления правилами брандмауэра iptables, и его основная цель — упростить управление iptables или, как следует из названия, несложно.

В этом руководстве мы покажем вам, как настроить брандмауэр с UFW в Debian 9.

Подготовка

Установить UFW

Проверить статус UFW

После завершения процесса установки вы можете проверить статус UFW с помощью следующей команды:

Результат будет выглядеть так:

По умолчанию UFW отключен. Установка не активирует брандмауэр автоматически, чтобы избежать блокировки сервера.

Если UFW активирован, вывод будет выглядеть примерно так:

Политики UFW по умолчанию

По умолчанию UFW блокирует все входящие соединения и разрешает все исходящие соединения. Это означает, что любой, кто пытается получить доступ к вашему серверу, не сможет подключиться, если вы специально не откроете порт, в то время как все приложения и службы, работающие на вашем сервере, смогут получить доступ к внешнему миру.

Политики по умолчанию определены в /etc/default/ufw и могут быть изменены с помощью команды sudo ufw default

Политики брандмауэра являются основой для создания более подробных и определяемых пользователем правил. В большинстве случаев исходная политика UFW по умолчанию является хорошей отправной точкой.

Профили приложений

При установке пакета с apt он добавит профиль приложения в каталог /etc/ufw/applications.d который описывает службу и содержит настройки UFW.

Чтобы вывести список всех профилей приложений, доступных в вашей системе, введите:

В зависимости от пакетов, установленных в вашей системе, вывод будет выглядеть примерно так:

Чтобы найти дополнительную информацию о конкретном профиле и включенных правилах, используйте следующую команду:

Разрешить SSH-подключения

Перед включением брандмауэра UFW нам необходимо разрешить входящие соединения SSH.

Если вы подключаетесь к своему серверу из удаленного места, что почти всегда имеет место, и вы включаете брандмауэр UFW до того, как явно разрешаете входящие SSH-соединения, вы больше не сможете подключиться к своему серверу Debian.

Чтобы настроить брандмауэр UFW для разрешения входящих соединений SSH, выполните следующую команду:

Если SSH-сервер прослушивает порт, отличный от порта по умолчанию 22, вам нужно будет открыть этот порт.

Включить UFW

Теперь, когда ваш брандмауэр UFW настроен на разрешение входящих соединений SSH, вы можете включить его, запустив:

Разрешить подключения к другим портам

В зависимости от приложений, которые работают на вашем сервере, и ваших конкретных потребностей вам также потребуется разрешить входящий доступ к некоторым другим портам.

Ниже приведены несколько примеров того, как разрешить входящие соединения с некоторыми из наиболее распространенных служб:

Открытый порт 80 — HTTP

HTTP-соединения могут быть разрешены с помощью следующей команды:

Вместо профиля http вы можете использовать номер порта 80 :

Открытый порт 443 — HTTPS

HTTPS-соединения можно разрешить с помощью следующей команды:

Для достижения того же самого вместо https вы можете использовать номер порта 443 :

Открытый порт 8080

Если вы запустите Tomcat или любое другое приложение, которое прослушивает порт 8080, вы можете разрешить входящие соединения с помощью:

Разрешить диапазоны портов

Разрешить определенные IP-адреса

Если вы хотите разрешить доступ ко всем портам с определенного IP-адреса, используйте команду ufw allow from за которой следует IP-адрес:

Разрешить определенные IP-адреса на определенном порту

Чтобы разрешить доступ к определенному порту, допустим, порт 22 с вашего рабочего компьютера с IP-адресом 64.63.62.61, используйте следующую команду:

Разрешить подсети

Команда для разрешения подключения из подсети IP-адресов такая же, как и при использовании одного IP-адреса, с той лишь разницей, что вам нужно указать маску сети. Например, если вы хотите разрешить доступ для IP-адресов от 192.168.1.1 до 192.168.1.254 и до порта 3360 ( MySQL ), вы должны выполнить следующую команду:

Разрешение подключений к определенному сетевому интерфейсу

Отказ от подключений

По умолчанию для всех входящих подключений задана политика deny что означает, что UFW будет блокировать все входящие подключения, если вы специально не откроете это соединение.

Если вы хотите запретить доступ только к портам 80 и 443 из 23.24.25.0/24 вы должны использовать:

Удалить правила UFW

Есть два разных способа удалить правила UFW: по номеру правила и указав фактическое правило.

Удаление правил UFW по номеру правила проще, особенно если вы новичок в UFW.

Чтобы удалить правило по номеру правила, сначала нужно найти номер правила, которое вы хотите удалить. Для этого выполните следующую команду:

Например, чтобы удалить правило номер 3, правило, разрешающее подключения к порту 8080, вы должны ввести:

Второй способ — удалить правило, указав фактическое правило. Например, если вы добавили правило для открытия порта 8069 вы можете удалить его с помощью:

Отключить UFW

Если по какой-либо причине вы хотите остановить UFW и деактивировать все правила, выполните:

Позже, если вы захотите снова включить UTF и активировать все правила, просто введите:

Сбросить UFW

Сброс UFW отключит UFW и удалит все активные правила. Это полезно, если вы хотите отменить все изменения и начать все заново.

Чтобы сбросить UFW, просто введите следующую команду:

Выводы

Вы узнали, как установить и настроить брандмауэр UFW на вашем компьютере с Debian 9. Обязательно разрешите все входящие соединения, которые необходимы для правильного функционирования вашей системы, ограничив при этом все ненужные соединения.

Если у вас есть вопросы, не стесняйтесь оставлять комментарии ниже.