Как отключить авто sandbox

Как включить и отключить песочницу в Windows 11/10

При настройках по умолчанию функция Windows Sandbox отключена. Если вы хотите включить песочницу Windows, или отключить, после некоторого использования, вы можете сделать это в разделе «Компоненты Windows».

Включить Виртуализацию в BIOS

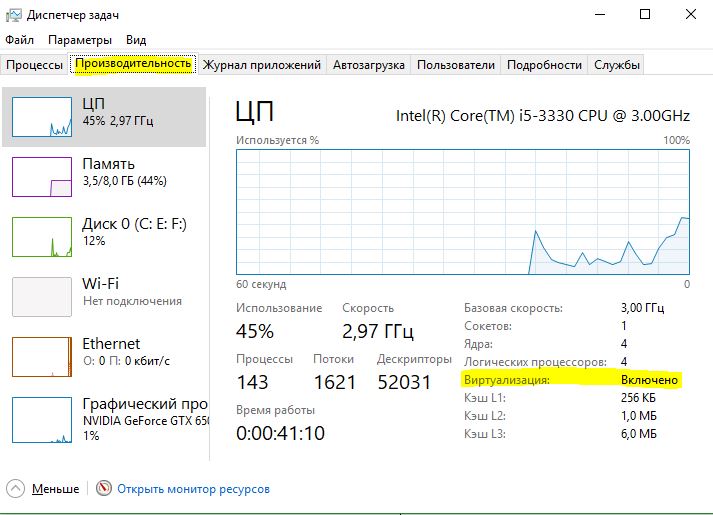

1. Во первых, вам нужно убедиться, что виртуализация включена. Для этого откройте диспетчер задач нажав сочетание кнопок Ctrl+Shift+Esc. Далее перейдите во вкладку «Производительность», и снизу в графе «Виртуализация«, должно стоять Включено.

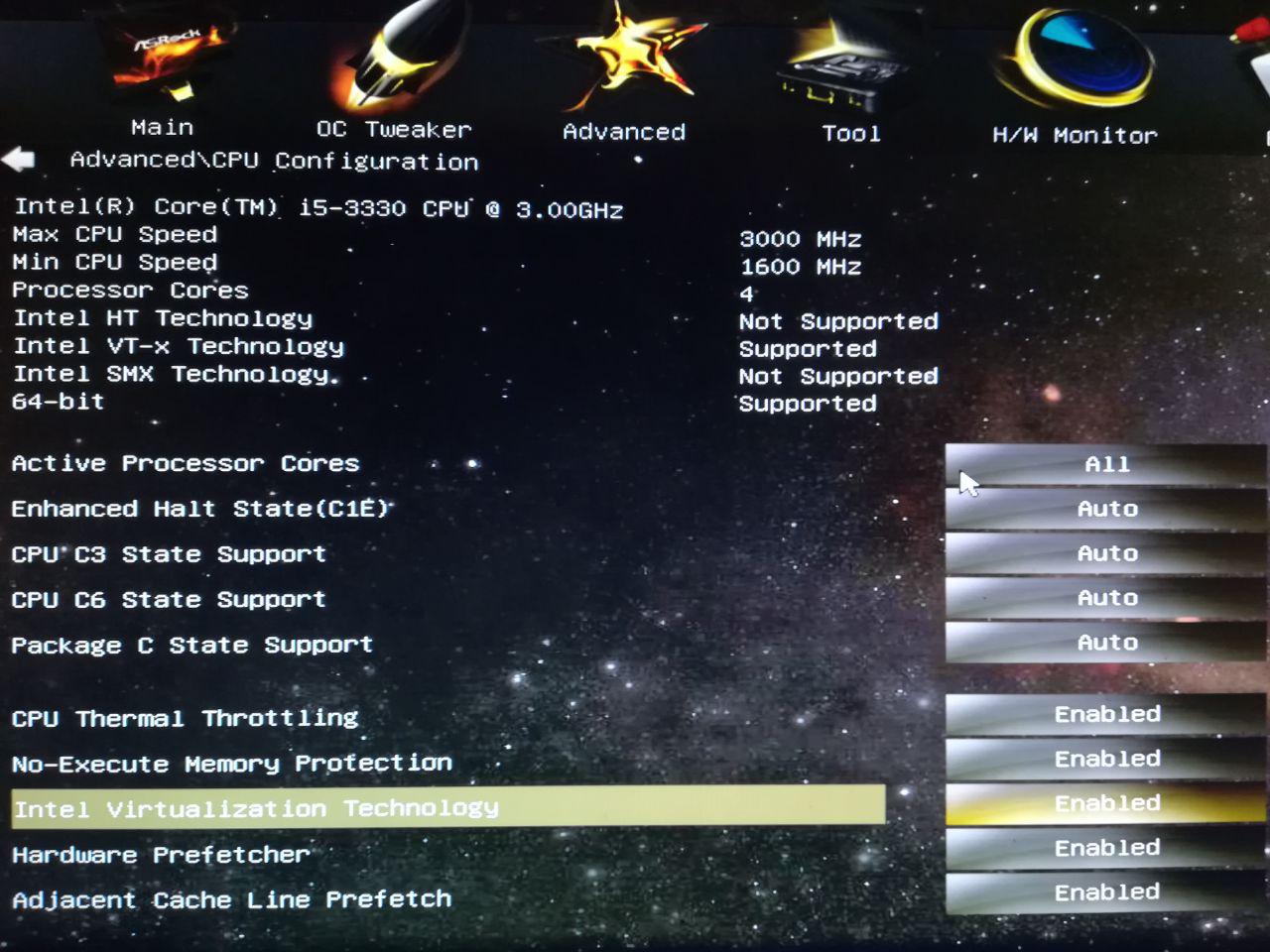

2. Если у вас виртуализация отключена, то заходим в BIOS и включаем ее. В моем случае я зашел в БИОС и перешел по параметрам Advanced > CPU Configuration > Intel Virtualization Technology и Enabled (Включено).

Включить или отключить песочницу Windows 11/10

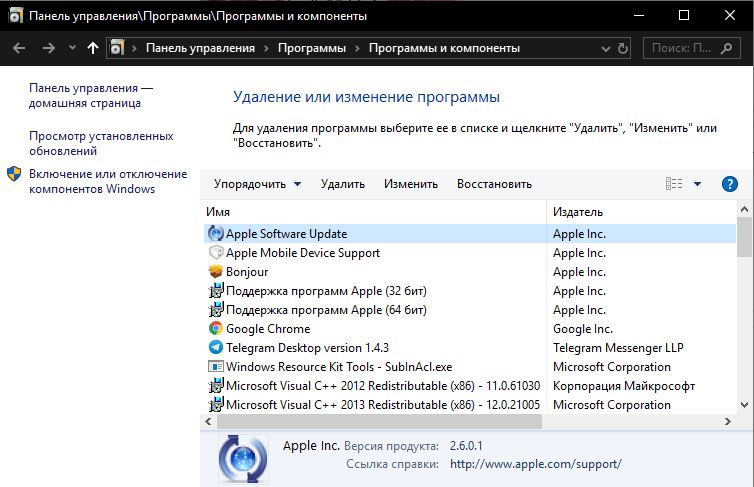

1. Нажмите сочетание кнопок Win+R и введите Appwiz.cpl, чтобы открыть программы и компоненты. Далее слева нажмите на «Включение или отключение компонентов Windows«.

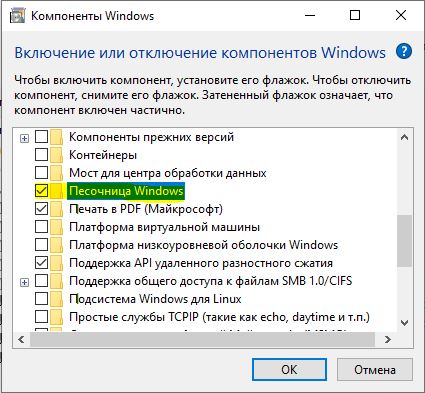

2. Здесь ищите запись Песочница Windows. Чтобы включить функцию «Песочница», выберите «Песочница Windows» и нажмите кнопку «OK». Если потребуется, перезагрузите компьютер. Чтобы отключить песочницу, снимите флажок рядом с ней и нажмите кнопку OK.

Включить песочницу Windows через Power Shell и CMD

Запустите PowerShell или командную строку от имени администратора и введите:

Как включить или отключить Windows Sandbox в Windows 10

Windows Sandbox – это изолированная временная среда рабочего стола, где вы можете запускать ненадежное программное обеспечение, не опасаясь длительного воздействия на ваш компьютер. Любое программное обеспечение, установленное в «песочнице» Windows, остается только в «песочнице» и не может повлиять на ваше устройство. Как только Windows Sandbox закрывается, все программное обеспечение со всеми его файлами и состоянием удаляется навсегда.

Сегодня мы рассмотрим как разными способами включить или отключить Windows Sandbox в Windows 10.

Включить (отключить) Windows Sandbox в панели управления

1. Посмотрите в диспетчере задач включена виртуализация в настройках UEFI / BIOS или нет. То есть, откройте диспетчер задач (Ctrl+Shift+Esc), перейдите во вкладку “Производительность” и посмотрите, что написано напротив “Виртуализация”. Если отключено – нужно найти настройку в UEFI / BIOS и включить ее.

2. В строке поиска или в меню “Выполнить” (Win+R) введите команду optionalfeatures и нажмите Enter.

2. Чтобы включить Windows Sandbox, напротив “Песочница Windows” поставьте флажок и нажмите “ОК”. Чтобы отключить – уберите флажок и нажмите на “ОК”. После установки предложит перезагрузить компьютер, чтобы изменения вступили в силу.

После перезагрузки компьютера вы сможете открыть Windows Sandbox из меню “Пуск”.

Включить (отключить) Windows Sandbox в командной строке

3. Нажмите Y на клавиатуре и Enter, чтобы перезагрузить устройство.

После перезагрузки компьютера вы сможете открыть Windows Sandbox из меню “Пуск”.

Включить (отключить) Windows Sandbox в PowerShell

3. Перезагрузите устройство, чтобы изменения вступили в силу.

После перезагрузки компьютера вы сможете открыть Windows Sandbox из меню “Пуск”.

На сегодня все, если вы знаете другие способы – пишите в комментариях! Удачи Вам 🙂

Себе и людям

Автоматическая песочница (Auto-Sandbox)

Автоматическая изоляция неизвестных программ посредством Auto-Sandbox в Comodo Internet Security: смысл правил и опций, приемы использования

Основные черты Auto-Sandbox как средства защиты

Типичное применение Auto-Sandbox — автоматическая виртуализация запуска файлов с рейтингом «неопознанный».

Предустановленные наборы правил

Изначально на вкладке «Sandbox» > «Авто-Sandbox» задано несколько правил. Если набор правил изменить, то всегда можно вернуться к предустановленному варианту нажатием кнопки «Правила по умолчанию».

Предустановленный набор правил будет различным, в зависимости от выбранной конфигурации. В конфигурации «Internet Security» или «Firewall Security» набор правил, заданный по умолчанию, предписывает изолировать только те неопознанные приложения, которые имеют определенное происхождение: загружены веб-браузерами, или распакованы архиваторами, или находятся на съемных носителях и т.д. Однако при этом, во-первых, не исчерпываются все возможные пути появления вредоносных программ, а во-вторых, происхождение программ не всегда определяется корректно и своевременно. В целом, я наблюдал довольно непредсказуемую работу Auto-Sandbox при таком наборе правил.

В конфигурации «Proactive Security» предустановленный набор правил Auto-Sandbox предписывает виртуализировать работу любых неопознанных программ, независимо от их происхождения. Это одна из причин, по которым я настоятельно рекомендую начинать настройку CIS с включения данной конфигурации.

Задание целевых приложений в правилах Auto-Sandbox

Приложение, к которому должно применяться правило Auto-Sandbox, называется целью. Цель определяется по совокупности признаков: своему пути или хэшу, происхождению и рейтингу. Рассмотрим, как задаются эти признаки в окне создания правила Auto-Sandbox.

Задание пути или хэша целевого приложения

Путь к целевому приложению можно вписать непосредственно в поле «Цель» при добавлении правила. Не обязательно указывать однозначный путь: можно использовать такие же шаблоны и переменные среды, как и для групп файлов. Также для указания пути можно нажать «Обзор» и выбрать файл, каталог или группу файлов. Если требуется, чтобы правило не зависело от пути (а зависело, например, только от рейтинга), то следует выбрать в качестве цели группу «Все приложения».

Вместо пути можно задать хэш, указав файл через соответствующий пункт меню «Обзор». Тогда правило будет применяться только к файлам, которые совпадают с выбранным по содержимому, хотя могут отличаться от него по имени и местоположению. Правила, основанные на хэше, не работают для приложений, размер которых больше 40 МБ.

Задание происхождения целевого приложения

На вкладке «Происхождение» можно задать дополнительные условия: потребовать, чтобы правило применялось только к приложениям, созданным определенными программами, а также имеющим определенное расположение.

Программу, создавшую целевое приложение, можно задать через ее путь, шаблон пути, группу файлов или хэш. Правила, основанные на происхождении от определенных программ, не работают для приложений размером больше 40 МБ.

В качестве расположения целевого приложения возможны следующие варианты: сетевой ресурс, локальный диск или съемный диск. Если требуется, чтобы целевое приложение определялось только своим расположением, а не создавшей его программой, то следует в качестве нее указать группу «Все приложения».

Учет происхождения файлов

CIS отслеживает создание исполняемых файлов (конкретно *.exe, *.com, *.scr, *.bat, *.cmd, *.js, *.vbs) и записывает информацию об их происхождении в ассоциированные с ними альтернативные потоки данных NTFS (наподобие test.exe:$CmdTcID ). При обычном копировании файла его альтернативные потоки данных копируются вместе с обычным содержимым, поэтому копия будет содержать ту же информацию о происхождении. Таким образом, программой, создавшей копию файла будет считаться именно та, которая создала его оригинал, а не файловый менеджер, выполнивший копирование.

Однако отмечу, что, по моим наблюдениям, отслеживание происхождения файлов работает крайне нестабильно и непредсказуемо. Не рекомендую задавать целевое приложение условиями на вкладке «Происхождение». Также пользователи сообщают о различных проблемах, связанных с альтернативными потоками данных, поэтому желательно вообще отказаться от добавления этих данных к файлам. Такая возможность появилась в версии CIS 8.2: для этого следует отключить опцию «Проверять происхождение файлов» на вкладке «Авто-Sandbox».

Задание рейтинга целевого приложения

Если правило должно выполняться только для программ с определенным рейтингом, следует открыть вкладку «Репутация», отметить соответствующую опцию и выбрать рейтинг файла: доверенный, неопознанный или вредоносный.

Внимание! Если не создать отдельное правило для файлов с рейтингом «вредоносный», то такие файлы будут запускаться без ограничений Auto-Sandbox. Одного лишь правила для файлов с рейтингом «неопознанный» недостаточно. Напомню, что приложение может получить рейтинг «вредоносного» только на основании облачной проверки.

Также напомню особенность работы с «большими» файлами. Если размер приложения превышает указанный в поле «Максимальный размер файла» на вкладке «Антивирусный мониторинг», то в отсутствие подписи доверенного поставщика это приложение будет обработано как неопознанное, даже если оно добавлено в доверенные файлы. Чтобы такое приложение не изолировались в Auto-Sandbox, понадобится создать для него исключающее правило, задав целевое приложение через путь.

В версии CIS 8.2 появилась возможность накладывать условие на «возраст» целевого приложения. Однако это значение определяется на основании файлового атрибута «дата модификации», а в нем может быть записана любая дата, никак не связанная с реальным временем модификации или обнаружения файла. Поэтому я нахожу опцию «Возраст файла» бесполезной и рекомендую оставлять ее отключенной.

Порядок применения правил к приложению

Итак, программа попадает под действие правила, если она одновременно соответствует всем условиям:

Если запускаемое приложение является целью нескольких правил, то сработает правило, расположенное выше.

Задание ограничений и исключений в правилах Auto-Sandbox

Рассмотрим действия над целевыми приложениями, задаваемые в окне создания правила Auto-Sandbox.

Запуск в реальной среде с ограничениями

Если выбрать действие «Запустить с ограничениями», то запуск целевого приложения произойдет в реальной среде, но оно и его дочерние процессы будут ограничены в правах. Уровень ограничений задается на вкладке «Опции». При любом из уровней запрещается модификация защищенных файлов и ключей реестра, а также доступ к защищенным COM-интерфейсам. Защищенными являются те файлы, ключи реестра и COM-интерфейсы, которые перечислены в соответствующих списках на вкладке «HIPS» > «Защищенные объекты».

Уровень «Частично ограниченное» означает, что приложению запрещаются вышеуказанные операции с защищенными объектами, а также привилегированные операции, такие как загрузка драйверов и отладка. Однако при этом разрешен доступ к различным системным ресурсам, наподобие буфера обмена.

Уровень «Подозрительное» более строгий. При нем разрешены только отдельные системные ресурсы; блокируются операции, требующие привилегий администратора. Приложению запрещается запускать более 10 процессов одновременно.

При уровне «Ограниченное» разрешено еще меньше системных ресурсов, в частности, блокируется буфер обмена. Как и при уровне «Подозрительное», приложению разрешается запускать одновременно не более 10 процессов. (По моим наблюдениям, блокируются операции, которые разрешены лишь группе пользователей «Прошедшие проверку».)

Уровень «Недоверенное» накладывает на приложение примерно такие же ограничения, как и уровень «Ограниченное», но при этом вообще запрещает ему запускать другие процессы.

Дополнительно можно ограничить размер памяти, выделяемой приложению, а также время, отводимое на его выполнение. Отмечу, что если целевым приложением является скрипт, то ограничение по времени не будет действовать. Однако если целевое приложение — exe-файл, то это ограничение сработает, в том числе и для запускаемых им скриптов.

Запуск в виртуальной среде

Выбор действия «Запустить виртуально» задает запуск целевого приложения и всех его дочерних процессов в виртуальной среде. Виртуализация без дополнительных ограничений является наиболее предпочтительным видом изоляции неопознанных приложений. При ней, с одной стороны, реальная система защищена от изменений, с другой — приложениям дается относительно много свободы для корректного выполнения. Особенности виртуальной среды Comodo и приемы работы с ней описаны в отдельной статье.

В дополнение к виртуализации можно наложить на целевое приложение и его дочерние процессы ограничения. Эти ограничения задаются на вкладке «Опции». Они аналогичны ограничениям для запуска в реальной среде, отличаются только тем, что в виртуальной среде разрешена модификация защищенных файлов и ключей реестра (которая не затрагивает реальную среду) и частично разрешен доступ к защищенным COM-интерфейсам.

Блокировка запуска приложений

Действие «Блокировать» означает, что целевому приложению будет запрещено запускаться.

При выборе этого действия на вкладке «Опции» появляется пункт «Переместить программу в карантин». Если отметить этот пункт, то при попытке запуска целевого приложения оно будет не только блокироваться, но и удаляться, причем удаление нельзя будет предотвратить никакими оповещениями. Поэтому рекомендую избегать использования данной опции. В частности, понадобится отключить ее в предустановленном наборе правил.

Напомню, что если в CIS 8 запуск неопознанного приложения блокируется посредством Auto-Sandbox, то это приложение не заносится в список неопознанных.

Исключение приложений из изоляции

Действие «Игнорировать» означает, что целевое приложение будет запускаться без ограничений Auto-Sandbox. Даже если есть другое правило, назначающее данному приложению изолированный запуск или блокировку, но оно расположено ниже — приложение запустится без ограничений.

При выборе данного действия на вкладке «Опции» появляется пункт «Не применять выбранное действие к дочерним процессам». Если он отмечен, то только целевое приложение будет исключено из изоляции, а его дочерние процессы будут подчиняться правилам Auto-Sandbox, как обычно. Если же он не отмечен — все дочерние процессы целевого приложения будут запускаться без контроля Auto-Sandbox.

Правило Auto-Sandbox исключает дочерние процессы целевого приложения из изоляции более надежно, чем привилегии установщика.

Внимание! По умолчанию при создании игнорирующего правила опция «Не применять выбранное действие к дочерним процессам» отключена. Если нет необходимости в бесконтрольном запуске дочерних процессов, рекомендую включить эту опцию.

Иногда действительно необходимо исключить дочерние процессы из контроля Auto-Sandbox, т.е. отключить опцию «Не применять выбранное действие к дочерним процессам». Однако в некоторых случаях контроль Auto-Sandbox над дочерними процессами целевого приложения сохраняется, несмотря на отключение данной опции. Так, исключение дочерних процессов не срабатывает, если целевое приложение — скрипт (или jar-файл и т.п.). Еще одна ситуация, в которой не работает исключение дочерних процессов, — когда целевое приложение имеет статус доверенного инсталлятора, и при этом на вкладке «Sandbox» > «Настройка Sandbox» отключена опция «Обнаруживать программы, требующие повышенных привилегий».

Ограничения приложений, изолированных посредством Auto-Sandbox

Права приложений, изолированных посредством Auto-Sandbox, определяются видом и уровнем изоляции, списками защищенных объектов, а также правилами HIPS и фаервола. Виды и уровни изоляции рассмотрены выше. Теперь рассмотрим, как влияют на ограничения изолированных приложений списки защищенных объектов и правила HIPS и фаервола.

Программам, выполняющимся в реальной среде с ограничениями Auto-Sandbox, запрещаются операции со всеми объектами, перечисленными в списках на вкладке «HIPS» > «Защищенные объекты»:

Программы, выполняющиеся в виртуальной среде, могут оперировать с защищенными файлами, ключами реестра и (частично) COM-интерфейсами, но произведенные изменения будут виртуальными. Каталоги, перечисленные в списке «Папки с защищенными данными», будут выглядеть для этих программ пустыми.

Если программа уже изолирована посредством Auto-Sandbox, то ее активность не вызовет оповещений HIPS. Однако активность изолированных программ можно дополнительно ограничить правилами HIPS. Посредством HIPS можно лишь ужесточить ограничения, наложенные Auto-Sandbox, но не снять их.

Повторю, что программе, выполняющейся в реальной среде с ограничениями Auto-Sandbox разрешено создавать защищенные файлы, шаблон которых не содержит знака | (запрещено лишь модифицировать их). Однако если в правилах HIPS заблокировать такой программе операции с защищенными файлами, то будет запрещено не только их изменение, но и создание.

Если же программа выполняется в виртуальной среде, то на нее не действуют никакие запреты HIPS на создание и изменение файлов и ключей реестра. Однако действуют другие запреты, в частности, на запуск процессов, на доступ к COM-интерфейсам и т.д. Некоторые особенности применения правил HIPS и защиты COM-интерфейсов оговорены в предыдущей статье.

Обычно сетевая активность изолированных приложений возможна лишь при запуске в виртуальной среде (с ограничениями и без них). Если же приложение выполняется в реальной среде с ограничениями Auto-Sandbox, то, как правило, независимо от разрешений фаервола, оно не сможет установить соединение, поскольку будут заблокированы необходимые для этого файловые объекты или ключи реестра.

Обнаружение инсталляторов

Контроль программ, запущенных доверенными инсталляторами

По умолчанию на вкладке «Sandbox» > «Настройка Sandbox» включена опция «Обнаруживать программы, требующие повышенных привилегий». Она означает, что программы, имеющие статус доверенных инсталляторов, будут исключены из контроля Auto-Sandbox вместе со своими дочерними процессами (более подробно привилегии установщика разбираются в другой статье). Таким образом, эта опция облегчает установку и обновление безопасных программ.

Однако ранее объяснялась и опасность данной опции: статус «доверенных инсталляторов» имеют некоторые прикладные программы. Угрозу представляет, во-первых, обычное использование таких программ, а во-вторых, возможно их внедрение в состав вредоносного ПО. Поэтому я рекомендую по возможности отказаться от обнаружения инсталляторов.

Если отключить опцию «Обнаруживать программы, требующие повышенных привилегий», то Auto-Sandbox станет контролировать дочерние процессы доверенных инсталляторов, но еще не во всех случаях. Контроля по-прежнему не будет в ситуации, когда приложение со статусом доверенного инсталлятора создаст (например, скопирует) какой-либо неизвестный файл и запустит его. Это поведение CIS задается опцией «Доверять приложениям, установленным с помощью доверенных инсталляторов» на вкладке «Рейтинг файлов» > «Настройка рейтинга файлов».

Итак, чтобы заставить Auto-Sandbox контролировать дочерние процессы доверенных инсталляторов, следует отключить опцию «Обнаруживать программы, требующие повышенных привилегий» на вкладке «Настройка Sandbox» и опцию «Доверять приложениям, установленным с помощью доверенных инсталляторов» на вкладке «Настройка рейтинга файлов».

Для установки нового ПО в условиях отключенного обнаружения инсталляторов удобно воспользоваться расширением контекстного меню, которое будет предложено ниже.

Однако есть риск, что отказ от обнаружения инсталляторов затруднит обновление различных программ. Кроме того, не будет работать даже правило, явно требующее исключить из контроля Auto-Sandbox дочерние процессы какого-либо доверенного инсталлятора. Если возникнут проблемы с обновлением ПО — понадобится обратно включить обнаружение инсталляторов.

Оповещения о неопознанных инсталляторах

Если на вкладке «Sandbox» > «Настройка Sandbox» опция «Обнаруживать программы, требующие повышенных привилегий» включена, то становится доступной следующая опция: «Показывать оповещения, если неизвестные программы требуют повышенных привилегий». Данная опция предписывает показывать оповещения, когда какая-либо программа с признаком инсталлятора (не обязательно доверенного) должна, согласно правилам Auto-Sandbox, быть изолирована: запущена в виртуальной среде и/или с ограничениями. В стандартной конфигурации такие оповещения возникают при запуске неопознанных программ, которые запрашивают права администратора, программ, которые превосходят размером 40 МБ, и т.п.

В данных оповещениях предлагается выбрать одно из действий:

Когда опция «Показывать оповещения, если неизвестные программы требуют повышенных привилегий» отключена, программы со статусом «инсталлятора» будут изолированы в соответствии с правилами Auto-Sandbox. Так, при стандартном наборе правил конфигурации «Proactive Security» программы со статусом «инсталлятора», но рейтингом «неопознанный» будут запускаться в виртуальной среде.

Способы запуска программ без изоляции

Исключение из изоляции добавлением в доверенные или созданием правила для пути

При стандартных наборах правил Auto-Sandbox изолируются только неопознанные программы. Поэтому, чтобы предотвратить изоляцию какой-либо безопасной программы, следует просто добавить ее в список доверенных. Это можно сделать через окно настройки CIS или, если программа запущена, через список активных процессов.

Особый случай — программы большого размера. Если программа не имеет подписи доверенного поставщика и ее размер превышает заданный на вкладке «Антивирусный мониторинг» в поле «Максимальный размер файла» (по умолчанию 40 МБ), то она будет изолироваться даже после занесения в список доверенных. Для решения проблемы понадобится создать правило Auto-Sandbox:

Аналогичное правило можно использовать, когда необходимо разрешить программе запуск без ограничений, не добавляя ее в доверенные. Именно правилам, основанным на пути (или его шаблоне), будут подчиняться любые программы, независимо от размера. Правила же, основанные на хэше или происхождении, могут работать только для программ, меньших 40 МБ.

Проблема всплывающих уведомлений об изоляции

Когда программа впервые изолируется в Auto-Sandbox, всплывает окно, уведомляющее об этом.

Внимание! Для исключения программы из изоляции опасно пользоваться кнопкой «Больше не изолировать» на всплывающем уведомлении.

По нажатию кнопки «Больше не изолировать» создается правило, снимающее контроль Auto-Sandbox не только с данной программы, но и со всех ее дочерних процессов. Рекомендую удалить такие правила, если они уже созданы.

В версиях CIS 8.0-8.1 по нажатию кнопки «Больше не изолировать» программа заносилась в доверенные, а создаваемые при этом правила опирались на ее рейтинг, что делало их совершенно бессмысленными. В версии CIS 8.2 нажатие данной кнопки не заносит программу в доверенные, а создаваемые правила основываются только на ее пути. В таком поведении уже есть некоторый смысл: например, решение проблемы больших файлов. Однако я по-прежнему не рекомендую пользоваться кнопкой «Больше не изолировать» из-за снятия контроля с дочерних процессов.

Показ уведомлений об изоляции можно отключить запретом всех информационных сообщений. Можно их оставить, но избегать нажатия указанной кнопки.

Беспрепятственный запуск программ через контекстное меню

Предложу способ запуска программ через контекстное меню, чтобы они и их дочерние процессы выполнились без контроля Auto-Sandbox и HIPS. Этот способ облегчит установку нового ПО, особенно в условиях отключенного обнаружения инсталляторов.

Для проведения установки программы понадобится выбрать в контекстном меню ее установщика пункт «Запустить как установщик». В результате установщик и его дочерние процессы выполнятся с правами администратора и без контроля Auto-Sandbox и HIPS. Кроме того, созданные ими файлы автоматически станут доверенными, если на вкладке «Рейтинг файлов» > «Настройка рейтинга файлов» отмечена опция «Доверять приложениям, установленным с помощью доверенных инсталляторов». Если эта опция отключена, понадобится вручную занести новые файлы в список доверенных.

Все материалы, необходимые для добавления в контекстное меню пунктов «Запустить без ограничений Auto-Sandbox» и «Запустить как установщик», даны в архиве. Более подробно эти пункты контекстного меню рассмотрены в другой статье.

Исключение из изоляции через контекстное меню

Рассмотрим еще один способ исключения приложений из изоляции. Он основан на определении их происхождения, поэтому работает нестабильно и предлагается лишь в качестве эксперимента. Идея в том, чтобы заменять приложения идентичными им, но созданными специальной программой. При этом созданные этой программой файлы должны исключаться из изоляции согласно правилам Auto-Sandbox. Данная программа будет запускаться через контекстное меню и обрабатывать файлы и каталоги, на которых это меню вызвано. Все необходимые материалы, включая исходный код и инструкцию, даны в архиве.

Подчеркну особенности этого метода:

Отсутствие контроля Auto-Sandbox в определенных случаях

Запуск приложений не всегда подчиняется правилам Auto-Sandbox. Во-первых, это относится к приложениям, запускаемым раньше графического интерфейса CIS, например, к проводнику. Для таких приложений не будут работать ни изолирующие правила, ни правила, исключающие из изоляции их дочерние процессы.

Во-вторых, Auto-Sandbox не блокирует и не изолирует приложения, запускаемые от имени SYSTEM. Отмечу, что активность таких приложений отчасти подконтрольна HIPS.

В-третьих, правила Auto-Sandbox контролируют только приложения, запущенные в реальной среде без ограничений Auto-Sandbox. Но если приложение уже изолировано, то и все его дочерние процессы будут выполняться с тем же уровнем изоляции, не подчиняясь другим правилам Auto-Sandbox.

В статье о виртуальной среде говорилось, что виртуализированные приложения выполняются без оповещений HIPS и без контроля Auto-Sandbox. Это же относится и к приложениям, выполняющимся в реальной среде с ограничениями Auto-Sandbox.

Например, если приложение выполняется как «частично ограниченное», то оно будет запускать и другие приложения как «частично ограниченные», даже если, согласно правилам Auto-Sandbox, они должны быть заблокированы или запущены виртуально и т.д. При этом запуск будет происходить без оповещений HIPS (только при наличии явного запрещающего правила HIPS он будет заблокирован).

Другие ситуации, когда приложения вместе со своими дочерними процессами не контролируются Auto-Sandbox, рассмотрены выше: это исключение с наследованием на основании правил (в этом случае остается, по крайней мере, контроль HIPS) и обнаружение доверенных инсталляторов (в этом случае оповещения HIPS отсутствуют).