Как офнуть интернет по ip

Как сделать Ддос атаку: самые эффективные способы и программы

Данная статья не является руководством для осуществления Ddos-атак, а написана исключительно для ознакомления, так как вся предоставленная ниже информация может быть найдена в открытых источниках.

Что такое Ддос-атака?

Почему Ddos-атаки имеют успех?

не надежны е межсетевы е экран ы ;

бреши в системе безопасности;

проблемы в операционной системе серверов;

нехватк а системной мощности для обработки запросов;

Виды Ддос-атак

Даже у Ддос-атак есть собственная классификация. Вот как она выглядит:

Массовое направление на сервер некорректных инструкций, выполнение которых приводит к аварийному завершению работы.

Массовое направление пользовательских данных на сервер, что приводит к их бесконечной обработк е и повышению нагрузки на сам сервер.

Массовое направление неправильных инструкций к серверу, что также увеличивает его нагрузку.

Массовая атака ложными адресами, что приводит к «забиванию» каналов связи.

Ddos-атака: как сделать

Программа для Ddos-атак по IP и URL

Найти и скачать ее из и нтернета, она там есть в открытом доступе.

Активировать это приложение при помощи файла «loic.exe».

Ввести в открывшихся полях IP и URL атакуемого ресурса.

Отрегулировать уровень передачи запросов.

Нажать для старта кнопку «imma chargin mah lazer».

Еще инструменты, как сделать Ддос-атаку

Black Peace Group Ddoser

Можно также использовать Ddos-атаку из «зараженной» программы, для этого подойдут следующие инструменты:

Wotter Ddos Service

Заключение

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Как офнуть интернет по ip

Смотрите дату материала.

__________________________________________________________

DoS-атака — атака на вычислительную систему с целью довести её до отказа, то есть создание таких условий, при которых легитимные (правомерные) пользователи системы не могут получить доступ к предоставляемым системой ресурсам (серверам), либо этот доступ затруднён. Отказ «вражеской» системы может быть и шагом к овладению системой (если во внештатной ситуации ПО выдаёт какую-либо критическую информацию — например, версию, часть программного кода и т. д.). Но чаще это мера экономического давления: простои службы, приносящей доход, счета от провайдера и меры по уходу от атаки ощутимо бьют «цель» по карману.

Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке (от англ. Distributed Denial of Service, распределённая атака типа «отказ в обслуживании»). В некоторых случаях к фактической DDoS-атаке приводит непреднамеренное действие, например, размещение на популярном интернет-ресурсе ссылки на сайт, размещённый на не очень производительном сервере (слэшдот-эффект). Большой наплыв пользователей приводит к превышению допустимой нагрузки на сервер и, следовательно, отказу в обслуживании части из них.

На благо Анонимусов я напишу эту статью, дабы поднять уровень знаний в этой области.

Лучше Ддосить НТТР методом т.к. остальные сложны в обращении!

Обучение программе Loic:

Loic Ддосит большим количеством ложных запросов, в итоге сайт сам себе засерает интернет-канал. Для «Быстрого» Ддоса лучше пользоваться им. Бытует мнение, что Лоик – самый мощный паблик Ддосер, это неправда, есть паблик ддосеры, в 70. Раз эффективнее лоика(200 потоков Ддосера = 5000 потоков Лоика).

1. Скачиваем Лоик(Архив в самом конце)

2. Вверху мы видим 2 поля: в 1-м пишем адрес цели, во 2-м IP жертвы.(пр. http://dom2.ru/)

3. Нажимаем «Lock on»

4. Настраиваем метод(Где ТРС написано) ставим НТТР

5. Threads – потоки, на среднем компе ставим 100-200(если не банят по IP, то 250+)

6. Выбираем порт(см. Приложение 1)

7. Жмем «IMMA CHARGIN MAH LAZER» это значит «ОГОНЬ. 111»

В одиночку Лоиком ни один сайт не уложить(минимум 5 человек)

Обучение программе Hoic:

Хоик – Лоик новой версии, но он в 3-4 раза мощнее, он использует другой метод атаки.

Хоик Ддосит неизвестным мне методом(не узнавал пока)

1. Открываем Хоик 2.1(Меньшие версии – плохо работают, больших – не существует)

2. Жмем на +

3. Вводим адрес цели(пр. http://dom2.ru/)

4. Передвигаем ползунок в сторону High

5. Выбираем тип атаки(из 4) ставим GenericBoots.hoic

6. Нажимаем “Add”

7. Нажимаем стрелку вправо и смотрим как потоки доходят до 20(в принципе хватит)(см. Приложение 2)

8. Ну и на кнопочку «FIRE THE LAZER!» нажимаем

В одиночку Хоиком сайт тоже не уложишь, минимум 3-е нужно

Обучение программе Sprut:

Спрут – слабая программа для Ддоса, она бьет не по самому серверу, а по портам, следовательно обычные пользователи не могут подключиться.

1. Вводим IP или адрес жертвы (Пр. dom2.ru)(Только в таком виде, без http://)

2. Ставим порт(80)(см. Приложение 1)

3. Потоки(50-100 хватит)

4. И “Start”

Выбираем порт:

Предварительно просканируйте порты у ресурса.

Дело в том, что существует порт 443, а Ддос в этот порт эффективнее обычного в 20!! Раз.

Когда идет запрос в 443 порт, запрос шифруется сервером(затрачивая ресурсы), потом расшифровывается, обрабатывается, далее опять зашифровывается и отправляется назад, но для Лоика и Хоика шифр не важен.

Потоки Хоика:

Хоик жрет относительно много памяти, при потоках больше 100.

Заддосить Хоиком можно и в 2 Потока!

Так-что 20-50 максимум, который гарантирует нормальный Ддос.Приложение 2

Как отключить интернет другому человеку

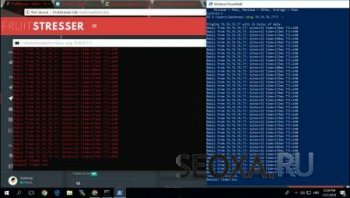

Наверное каждый хотел пошутить над другом/подругой, выключив интернет, во время файта в каком нибудь шутере, так вот в этой статье, вы узнаете как выключить интернет зная только IP человека, в этом нам поможет сервис fruitStresser.

1) Переходим на сайт сервиса fruitStresser (тут).

2) Проходим регистрацию.

Если собственник подключения желает ограничить доступ сторонних лиц, исключив любые устройства, кроме собственных или разрешенных, то представленные далее в нашей статье варианты смогут ему в этом помочь.

Введение

Области применения современных персональных компьютерных устройств различны и представлены значительным списком. Устройства задействуются повсеместно. И если ранее границы областей были четко разграничены, то на сегодняшний день степень взаимозаменяемости устройств выросла многократно. Обобщающим фактором, помимо возросших функциональных возможностей устройств, как стационарного, так и мобильного исполнения, стало разработка, внедрение и повсеместное распространение международной компьютерной сети «Интернет».

Обладая самой крупной базой разнообразных видов данных и уникальной способностью предоставлять, при наличии соответствующих условий, неограниченного доступа к сети с любых устройств, «Интернет» стал основной платформой для исполнения самых разных действий. Ведение профессиональной деятельности, осуществление различных деловых, образовательных, консультационных процедур, социальное общение пользователей, официальная и частная переписка, создание, просмотр, обмен и распространение различных цифровых снимков и видео композиций и многое другое в сети «Интернет» стало на порядок быстрее и гораздо удобней, повысив скорость обработки и передачи данных многократно.

Первоначально, подключение к сети «Интернет» предусматривало использование проводных способов, но с развитием новых стандартов и методов удаленной передачи данных, массовость использования сети поднялась на значительно новый уровень.

Основным универсальным способом подключения к сети «Интернет» стало семейство стандартов беспроводного протокола цифрового обмена данными по радиоканалам, представленного обобщающим названием технология беспроводной локальной сети «Wi-Fi».

Популярность беспроводного соединения «Wi-Fi» достигла огромных размеров. Практически в любом общественном месте и частном доме присутствует возможность выхода в «Интернет» посредством «Wi-Fi», позволяя получить доступ к разнообразной нужной информации мгновенно из любого места и на любом устройстве, поддерживающим способ беспроводного соединения. Многие общественные организации бесплатно раздают соединение «Wi-Fi» для повышения привлекательности своих заведений. Но для частных пользователей, подключение сторонних абонентов нежелательно, особенно когда такое подключение не санкционированно.

Использование «Wi-Fi» соединения для доступа к сети «Интернет» требует наличия специального оборудования, способного обрабатывать, принимать и раздавать сигнал. И наиболее часто используется универсальный маршрутизатор, комплексно сочетающий проводные и беспроводные способы выхода в «Интернет», и способный обслуживать одновременно несколько разнообразных устройств, использующих разный или одинаковый выход в сеть.

Для уверенного подключения через маршрутизатор достаточно знать имя учетной записи сети и пароль, предварительно установленные собственником устройства. И если учетные данные были переданы собственником не только доверенным пользователям, но и сторонним абонентам (друзьям или знакомым для разового подключения), то любой из владеющих данными удаленного подключения сможет беспрепятственно пользоваться неограниченным доступом в сеть «Интернет» с любого количества сторонних устройств.

И если собственник подключения желает ограничить доступ сторонних лиц, исключив любые устройства, кроме собственных или разрешенных, то представленные далее в нашей статье варианты смогут ему в этом помочь.

Вариант 1. Изменить пароль доступа «Wi-Fi»

При необходимости обезопасить себя от несанкционированного подключения сторонних пользователей посредством беспроводной сети «Wi-Fi» можно воспользоваться легким и гарантированным способом, заключающемся в простом изменении пароля пользовательской сети «Wi-Fi» на личном маршрутизаторе. После обновления учетных данных любые устройства, непосредственно подключенные к данной сети, включая все устройства собственника маршрутизатора, обладающие разрешением на подключение, будут в принудительном порядке отключены. И для повторного подключения к сети потребуется заново ввести новые значения парольной фразы на всех устройствах, для которых такое подключение необходимо. Сторонний пользователь, не обладающий новыми данными для входа в сеть, уже подключиться не сможет.

Для некоторых пользователей, в обязательном порядке использующих «Wi-Fi» сеть для многих своих устройств, таких как компьютер, ноутбук, планшет, смартфон, «SMART-телевизор» и ряд других устройств, обладающих соответствующей возможностью подключаться к сети «Интернет» через беспроводное соединение «Wi-Fi», процедура переподключения вручную каждого объекта может показаться слишком утомительной. Однако из всех различных вариантов, смена пароля является действительно по-настоящему единственно надежным способом гарантированно отключить сторонние устройства от своей «Wi-Fi» сети.

Даже внесение в черный список маршрутизатора определенного устройства для последующей блокировки его «Интернет-соединения» оставляет возможность выполнить подключение к вашей сети с другого нового устройства, используя известный пароль. А в случае, если пароль был забыт, существуют различные способы восстановить сохраненные пароли «Wi-Fi» на персональных компьютерах под управлением операционной системы «Windows» и других видах устройств. Поэтому, смена парольной фразы поможет убрать любые подключения и предоставить доступ к сети только действительно необходимым устройствам.

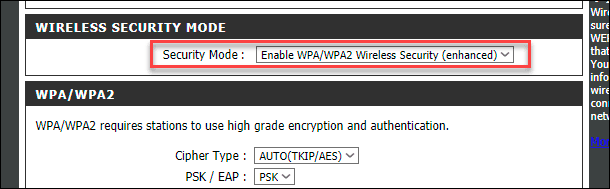

Изменение пароля беспроводного соединения «Wi-Fi» осуществляется в настройках сетевого маршрутизатора, доступ к которым можно получить в веб-браузере, указав в адресной строке соответствующий адрес. Используя собственные учетные данные, пользователь должен войти в систему управления настройками, отыскать раздел, часто содержащий в названии слова «беспроводная», «Wi-Fi», «Wireless» и отвечающий за присвоение сети «Wi-Fi» конкретного имени (которое также можно изменить на любое имя по выбору пользователя) и парольной фразы, и установить новые значения. При затруднении отыскать соответствующий раздел в веб-интерфейсе маршрутизатора, пользователи могут по марке устройства отыскать инструкцию производителя с официальным описанием характеристик параметров всех присутствующих разделов. Убедитесь, что было использовано безопасное шифрование («WPA2») и задана надежная фраза-пароль (избегайте простых и распространенных вариантов фраз, включающих простой возрастающий или убывающий числовой ряд, например, «123456» или «654321», прямых или обратных последовательностей букв, таких как «qwerty», распространенных и популярных слов или собственного имени). И по завершению изменений пользовательская сеть станет недоступна для устройств сторонних пользователей, не обладающих новым паролем, и последующее их подключение станет невозможным.

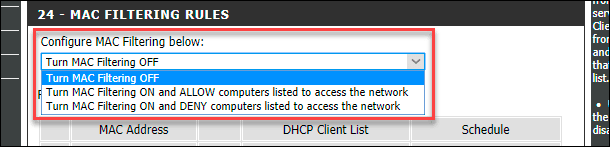

Вариант 2. Используйте фильтрацию «MAC-адресов» на своем маршрутизаторе

Отдельные модели маршрутизаторов обладают встроенными функциями контроля доступа, которые определяют список устройств, владеющих разрешением на подключение к сети. Каждое беспроводное устройство имеет уникальный «MAC-адрес». И пользователи, при желании заблокировать определенному устройству доступ, могут внести его «MAC-адрес» в черный список в настройках маршрутизатора, после чего, выйти в «Интернет» такое устройство уже не сможет. Или наоборот, для предотвращения подключения сторонних устройств в дальнейшем, пользователи могут указать белый список «MAC-адресов» разрешенных устройств, последующий доступ которых к сети одобрен, и ограничен лишь указанными устройствами.

Но не все маршрутизаторы обладают такими функциями. И даже если пользовательский маршрутизатор способен осуществлять фильтрацию «MAC-адресов», такой способ не гарантирует безопасное использование сети без нежелательных участников. Сторонний пользователь, обладающий парольной фразой «Wi-Fi» может внести «MAC-адрес» своего устройства в разрешенный список или наоборот убрать его из перечня запрещенных устройств и продолжить использовать подключение к сети «Wi-Fi» на постоянной основе. Но даже если этого не произойдет, владельцу сети придется регулярно отслеживать созданный список и каждый раз вручную добавлять «MAC-адреса» при подключении новых устройств, предотвращая их несанкционированное подключение. И сложностей при использовании данного способа может возникнуть гораздо больше, чем выгоды от его применения.

Фильтрация «MAC-адресов» хороша при желании временно отключить определенное устройство, например, детский смартфон или планшет, ограничив ему выход в сеть «Интернет» для достижения конкретных целей или исполнения определенных действий.

Для включения функции фильтрации «MAC-адресов» пользователю придется самостоятельно изучить официальное руководство производителя конкретной модели маршрутизатора и убедиться, что он поддерживает подобную настройку. Встроенная функция может как полностью блокировать доступ по «MAC-адресу», так и выполнять лишь частичное ограничение, закрывая выход в «Интернет», но оставляя возможность подключаться к сети «Wi-Fi». И пользователь, в соответствии с доступными настройками своего маршрутизатора, может устанавливать конкретные ограничения.

Вариант 3. Используйте гостевую сеть для временных пользователей

Если по ряду причин пользователю необходимо предоставить доступ к своей сети «Wi-Fi» и временно обеспечить выход в «Интернет» отдельных пользователей, то верным решением будет настроить гостевую сеть «Wi-Fi» на своем маршрутизаторе. Такой подход значительно упрощает весь процесс. Гостевая сеть является отдельной сетью для доступа в «Интернет» и временные пользователи, использующие данную сеть, никогда не получат доступ к основной пользовательской сети, что исключает обязательную смену пароля и последующее переподключение всех устройств в дальнейшем.

Многие модели современных маршрутизаторов предлагают такую функцию, именуя ее по-разному, но сохраняя общий понятный смысл, зачастую включая обязательную фразу «гостевая» или «гостевой» в своих настройках. Пользовательская гостевая сеть может иметь совершенно отдельный пароль, управляемый отдельно от основной сети и не затрагивающий ее настроек. В любой момент пользователь может изменить пароль без каких-либо негативных последствий для сетевых подключений своих разрешенных устройств.

Также часто пользователь может изолировать гостевую сеть от своей основной сети, заблокировав доступ сторонним устройствам к общим папкам на своих компьютерах или других подключенных к сети устройствах.

Конечно, пользователю придется подробно изучить официальное руководство к своему маршрутизатору и проверить, представлена ли функция гостевой сети в данной конкретной модели. Однако гостевые сети встречаются гораздо чаще, чем списки контроля доступа, ответственные за фильтрацию «MAC-адресов», и шансы, что она присутствует в настройках маршрутизатора довольно велики.

Вариант 4. Стороннее программное обеспечение, способное отключать посторонних пользователей от личной сети «Wi-Fi»

Исследуя данную тему в сети «Интернет», мы обнаружили, что часто можно встретить рекомендации использовать специальное программное обеспечение, такое как «Netcut» или «JamWifi», способного отправлять командные пакеты на другие устройства в вашей сети «Wi-Fi», сообщая им о принудительном отключении. Такие программные решения в основном выполняют временную деавторизацию устройств из сети «Wi-Fi», поэтому их трудно назвать настоящим действенным решением. После уведомления об отключении, стороннее устройство все равно будет пытаться повторно подключиться, вынуждая программу непрерывно отправлять пакеты на отключение.

Поэтому такой способ не позволит навсегда удалить стороннего пользователя из личной сети «Wi-Fi», а лишь только будет создавать ему трудности с подключением.

Заключение

Использование беспроводной сети «Wi-Fi» для удаленного подключения к сети «Интернет» значительно расширило возможности разнообразных видов компьютерных устройств и позволило выполнять множество различных действий значительно быстрее, на любых устройствах и в любом месте. Применение специальных сетевых маршрутизаторов помогает подключать к сети разное количество устройств, обеспечивая им беспрепятственное использование всех возможностей сети «Интернет». Но иногда к личной беспроводной сети «Wi-Fi» подключаются сторонние пользователи и собственнику сети необходимо знать способы их принудительного отключения.

Самым лучшим и гарантированным способом исключить в личной сети присутствие сторонних устройств является изменение парольной фразы сети «Wi-Fi» с последующим переподключением всех разрешенных пользовательских устройств.

В зависимости от целей, пользователь может устанавливать определенные ограничения в сети, используя функцию фильтрации «MAC-адреса», или создавать отдельную гостевую сеть при необходимости временной раздачи «Wi-Fi» соединения.

Владея представленными способами, пользователи всегда смогут поддерживать свою сеть «Wi-Fi» свободной от несанкционированных подключений и быстро отключать сторонних пользователей, в случае такой необходимости.

Приобретая себе устройство для выхода в Интернет, люди хотят, чтобы им пользовались только они сами либо их доверенные лица. Но кто-то чужой всегда беспрепятственно может подключиться к вашей сети, если она недостаточно защищена. Что делать в таких случаях и как отключить пользователя от Wi-Fi роутера? Ниже приведена подробная информация об этом.

Просмотр подключения чужих устройств

Задуматься о том, что у вас завёлся воришка, который втайне от вас использует беспроводные ресурсы, необходимо тогда, когда:

При наличии вышеперечисленного следует проверить, есть ли подключение чужих пользователей к вашей сети. Для этого необходимо сделать следующее:

Для того чтобы не запутаться, нужно знать наименования. Чаще всего, они прописываются по заводскому или уникальному имени, которое вы сами им задали. Если не знаете наименований, то перед тем, как заходить в нужный раздел, можно отключить все свои устройства, тогда они не будут отображаться (после их отключения рекомендуется подождать 15 секунд, чтобы роутер успел выполнить обновление информации об отключении оборудования). Это позволит вам обнаружить чужие подключения.

Дополнительный способ просмотра сторонних пользователей – использование специальной программы. Например, Wireless Network Watcher.

Работа в ней является более простой и наглядной, может подойти неопытным пользователям. Такая программа быстро выполнит сканирование и выдаст детальный результат о халявщиках, про которых вы не знали.

Отдельным плюсом программы является то, что она отображает, какие устройства являются вашими, а какие – чужими.

Видео-инструкции по обнаружению, отключению и блокировке сторонних пользователей от вашей сети Wi-Fi смотрите в следующем видео:

Отключение и блокировка чужого пользователя

Как заблокировать пользователя Wi-Fi, чтобы он больше не смог подключиться к вашему личному маршрутизатору? Если обнаружен сторонний пользователь, который эксплуатирует ваши ресурсы втайне от вас, то для его отключения и блокировки необходимо выполнить следующие действия (приведенные действия могут выполняться как с компьютера, так и с телефона):

Кроме приведенного способа, отключить халявщиков маршрутизатора можно при помощи специальной программы (например, SoftPerfect WIFI Guard, Netcut или другие аналогичные программы).

Такая программа выполнит полное сканирование, определит чужие устройства, и предложит вам отключить их от вас.

Минус программы: она отключает чужое устройство, но не выполняет полноценного блокирования (его можно установить лишь на роутере). При отсутствии блокировки пользователь может снова подключиться к вашей сети через некоторое время.

Для отключения пользователей в этой модели нужно:

TP-Link

Для отключения и блокировки «левых» клиентов делают следующее:

Ростелеком

Чтобы отключить чужих пользователей в этой модели требуется:

Как повысить степень безопасность?

Чужие устройства могут подключиться к вашей сети в том случае, когда имеется низкий уровень защиты. Вот 3 простых правила, которые позволят вам повысить уровень безопасности:

О том, как защитить свою сеть Wi-Fi, узнаете в следующем видео:

Ну что, полезный материал? А кто из наших читателей сталкивался с тем, что к Wi-Fi пристроился сосед? Что вы делали? Делитесь опытом, задавайте вопросы! Всегда рады общению! Спасибо, что выбираете нас!

Как офнуть интернет по ip

DDos атака для новичков

DoS-атака — атака на вычислительную систему с целью довести её до отказа, то есть создание таких условий, при которых легитимные (правомерные) пользователи системы не могут получить доступ к предоставляемым системой ресурсам (серверам), либо этот доступ затруднён. Отказ «вражеской» системы может быть и шагом к овладению системой (если во внештатной ситуации ПО выдаёт какую-либо критическую информацию — например, версию, часть программного кода и т. д.). Но чаще это мера экономического давления: простои службы, приносящей доход, счета от провайдера и меры по уходу от атаки ощутимо бьют «цель» по карману.

Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке (от англ. Distributed Denial of Service, распределённая атака типа «отказ в обслуживании»). В некоторых случаях к фактической DDoS-атаке приводит непреднамеренное действие, например, размещение на популярном интернет-ресурсе ссылки на сайт, размещённый на не очень производительном сервере (слэшдот-эффект). Большой наплыв пользователей приводит к превышению допустимой нагрузки на сервер и, следовательно, отказу в обслуживании части из них.

На благо Анонимусов я напишу эту статью, дабы поднять уровень знаний в этой области.

Лучше Ддосить НТТР методом т.к. остальные сложны в обращении!

Обучение программе Loic:

Loic Ддосит большим количеством ложных запросов, в итоге сайт сам себе засерает интернет-канал. Для «Быстрого» Ддоса лучше пользоваться им. Бытует мнение, что Лоик – самый мощный паблик Ддосер, это неправда, есть паблик ддосеры, в 70. Раз эффективнее лоика(200 потоков Ддосера = 5000 потоков Лоика).

1. Скачиваем Лоик(Архив в самом

2. Вверху мы видим 2 поля: в 1-м пишем адрес цели, во 2-м IP жертвы.(пр. http://dom2.ru/ )

3. Нажимаем «Lock on»

Как DDOS’ят игровые сервера?

Настраиваем метод(Где ТРС написано) ставим НТТР

5. Threads – потоки, на среднем компе ставим 100-200(если не банят по IP, то 250+)

6. Выбираем порт(см. Приложение 1)

7. Жмем «IMMA CHARGIN MAH LAZER» это значит «ОГОНЬ. 111»

В одиночку Лоиком ни один сайт не уложить(минимум 5 человек)

Обучение программе Hoic:

3. Вводим адрес цели(пр. http://dom2.ru/ )

4. Передвигаем ползунок в сторону High

5. Выбираем тип атаки(из 4) ставим GenericBoots.hoic

7. Нажимаем стрелку вправо и смотрим как потоки доходят до 20(в принципе хватит)(см. Приложение 2)

8. Ну и на кнопочку «FIRE THE LAZER!» нажимаем

В одиночку Хоиком сайт тоже не уложишь, минимум 3-е нужно

Обучение программе Sprut:

Спрут – слабая программа для Ддоса, она бьет не по самому серверу, а по портам, следовательно обычные пользователи не могут подключиться.

1. Вводим IP или адрес жертвы (Пр. dom2.ru )(Только в таком виде, без http://)

2. Ставим порт(80)(см. Приложение 1)

3. Потоки(50-100 хватит)

Предварительно просканируйте порты у ресурса.

Когда идет запрос в 443 порт, запрос шифруется сервером(затрачивая ресурсы), потом расшифровывается, обрабатывается, далее опять зашифровывается и отправляется назад, но для Лоика и Хоика шифр не важен.

Похожие статьи:

Как найти человека через программу Skype

Как узнать адрес человека, зная ip его компьютера?

Как по фото найти человека «В Контакте»? Другие способы поиска людей «ВКонтакте»

Найти человека по IP

Как найти человека по айпи адресу вконтакте