Как очистить логи на сервере

Очистка и перемещение логов в Exchange Server

После развертывания Exchange вы можете заметить, что свободное место на дисках начинает очень быстро уменьшаться. Помимо роста самых почтовых баз данных, в Exchange очень много место съедают различные логи. Особенно сильно проблема большого размера логов актуальна для версий, начиная с Exchange 2013. Если не использовать механизмы очистки логов, очень часто бывают случаи, когда почтовые базы аварийно отмонтируются и почтовый сервис становится недоступным для пользователей (часто сопровождается ошибкой 4.3.1 Insufficient system resources) из-за того, что логи Exchange заняли все свободное место на диске. В этой статье мы рассмотрим несколько стратегий очистки (усечения) и перемещения лог файлов в Exchange Server 2013/2016/2019.

Транзакционные логи в Exchange

Транзакционные логи баз данных это важный элемент в Exchange Server. При отправке/получении любого письма Exchange сначала вносит информацию в транзакционный лог, и только потом сохраняет элемент непосредственно в базу данных. Транзакционные логи содержат все операции, которые выполняются с базой данных и крайне важны для ее восстановления. Размер одного лог файла 1 Мб. Таких файлов может быть очень много, их количество зависит от активности пользователей в базе данных.

Есть несколько способов очистки транзакционных логов:

Логи базы данных очередей в Exchange 2013/2016/2019

В базе данных очередей Mail.que временно хранятся сообщения, ожидающие обработки. Все элементы в каждой очереди обрабатываются сервером транспорта в особом порядке. База данных очередей представляет собой обычную базу ESE. Очереди находятся только на mailbox или на edge transport серверах (тут зависит от версии Exchange, так как в 2013, 2016 и 2019 архитектура различается). Расположение базы данных очередей и ее транзакционных логов указывает в конфигурационном XML файле %ExchangeInstallPath%Bin\EdgeTransport.exe.config (QueueDatabasePath и QueueDatabaseLoggingPath). Если база очередей и ее транзакционные логи занимает очень много места, вы можете перенести ее из дефолтного каталога %ExchangeInstallPath%TransportRoles\data\Queue на другой диск (вот здесь это описано довольно подробно https://docs.microsoft.com/en-us/exchange/change-the-location-of-the-queue-database-exchange-2013-help?redirectedfrom=MSDN)

Очистка транспортных логов Exchange

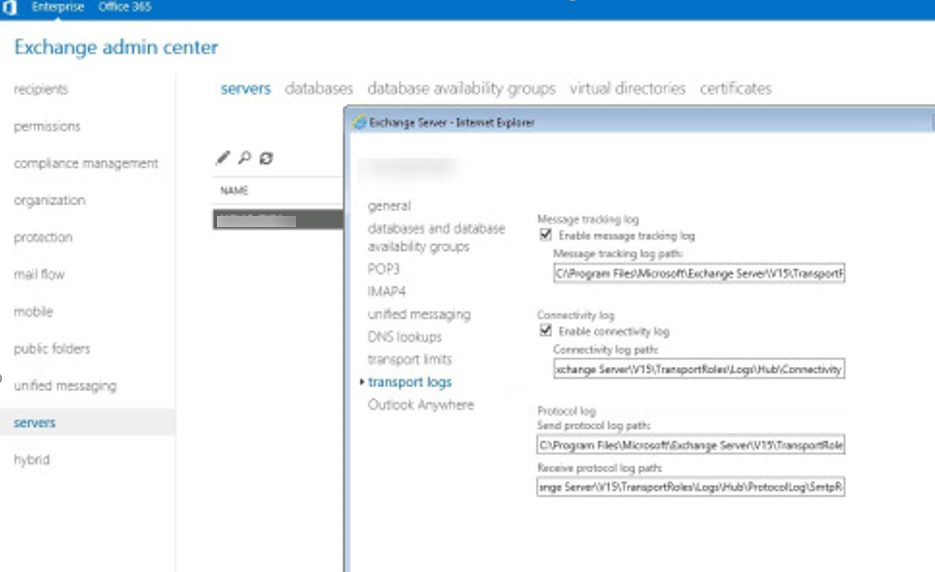

В транспортных логах Exchange хранится информацию о всех сообщениях обработанных службой MSExchangeTransport (по ссылке доступна статья о том как включить/отключить/переместить транспортные логи в Exchange — https://docs.microsoft.com/en-us/exchange/transport-logs-exchange-2013-help?redirectedfrom=MSDN).

Вы можете проверить включены ли транспортные логи на вашем сервере и пути к ним с помощью следующих команд PowerShell:

Основные транспортные логи Microsoft Exchange Server по умолчанию хранятся в каталогах:

| %ExchangeInstallPath%TransportRoles\Logs\Hub\Connectivity |

| %ExchangeInstallPath%TransportRoles\Logs\MessageTracking (используется при отслеживании писем через Get-MessageTrackingLog) |

| %ExchangeInstallPath%Logging\IRMLogs |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\ActiveUsersStats |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\ServerStats |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\ProtocolLog\SmtpReceive |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\Routing |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\ProtocolLog\SmtpSend |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\QueueViewer |

| %ExchangeInstallPath%TransportRoles\Logs\Hub\AgentLog |

Если нужно изменить каталог хранения логов отслеживания Message Tracking, измените значение в поле Message Tracking log path в EAC.

Также с помощью символических ссылок вы можете спокойно перенаправить любой из каталогов транспортных логов на другой диск или даже сетевую папку (по UNC пути). Чтобы создать символическую ссылку, используется встроенная утилита mklink:

mklink /d «D:\ReceiveSMTPLogs» \\meskffs01\exchange\HubReceiveSMTPLog

Останется только изменить путь к каталогу с логами с помощью командлета:

Set-TransportService meskexch1 –ReceiveProtocolLogPath “D:\ReceiveSMTPLosg”

Таким образом вы можете хранить любые другие транспортные логи в сетевой папке на удаленном сервере.

Ротация и удаление IIS логов в Exchange

В логах IIS накапливается информация о подключениях к почтовым ящикам Exchange через OWA и ActiveSync. Со временем логи IIS, генерируемые пользователями при доступе к Exchange, могут занимать довольно много места.

Осталось создать новое задание в планировщике, которое должно запускать ваш PS1 скрипт очистки логов.

Если вам нужны старые логи IIS для анализа и траблшутинга, вы можете перенести их на другой диск:

Также можно изменить путь к логам IIS через PowerShell:

Очистка папки Logging в Exchange

Большое количество логов различных служб хранятся в каталоге Logging (например, в Exchange 2013 это C:\Program Files\Microsoft\Exchange Server\V15\Logging). Со временем все эти логи начинают занимать довольно много места.

Особо стоит отметить логи диагностики и производительности в C:\Program Files\Microsoft\Exchange Server\V15\Logging\Diagnostics (при включенной диагностике на высоком уровне они могут занимать десятки гигабайт).

Можно добавить эти команды в задание Task Scheduler.

PowerShell скрипт очистки логов Exchange

Можно объединить все рассмотренные выше команды для очистки старых логов Exchange в один PowerShell скрипт, который нужно запускать по расписанию:

Очистка журналов событий Windows с помощью PowerShell и wevtutil

Очистка журналов событий с помощью PowerShell

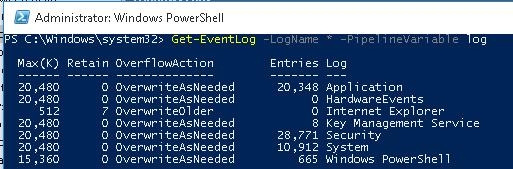

В том случае, если у вас установлен PowerShell 3 (по умолчанию уже установлен в Windows 8 / Windows Server 2012 и выше), для получения списка журналов и их очистки можно воспользоваться командлетами Get-EventLog и Clear-EventLog.

Запустите консоль PowerShell с правами администратора и с помощью следующей команды выведите список всех имеющихся в системе классических журналов событий с их максимальными размерами и количеством событий в них.

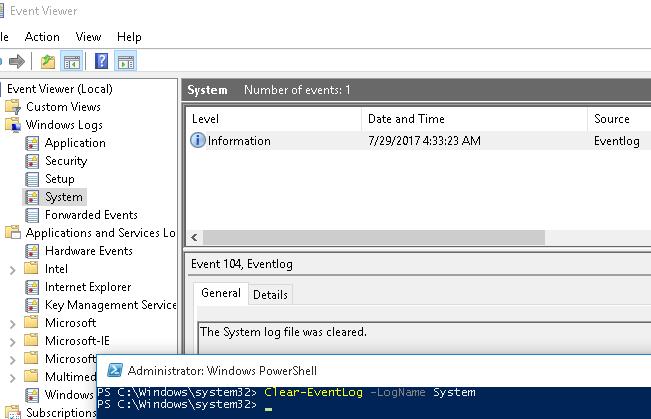

Clear-EventLog –LogName System

В результате, все события из этого журнала будут удалены, а в журнале события останется только одно событие EventId 104 с текстом «The System log file was cleared».

Таким образом, будут очищены все классические журналы EventLogs.

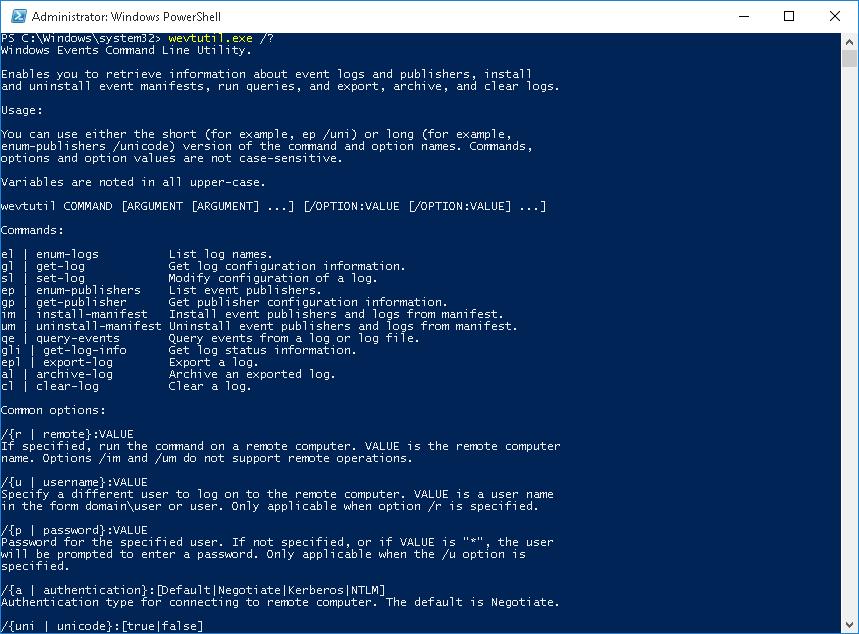

Очистка журналов с помощью консольной утилиты WevtUtil.exe

Для работы с событиями в Windows уже довольно давно имеется в наличии мощная утилита командой строки WevtUtil.exe. Ее синтаксис немного сложноват на первый взгляд. Вот, к примеру, что возвращает help утилиты:

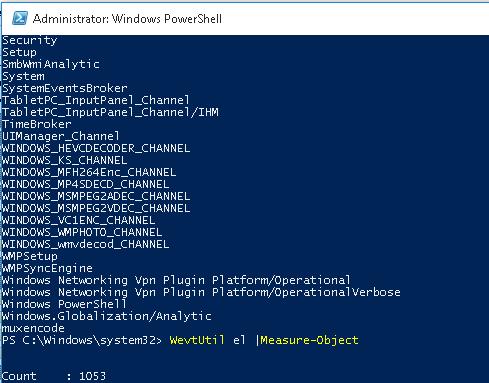

WevtUtil enum-logs

или более короткий вариант:

На экране отобразится довольно внушительный список имеющихся журналов.

Перед очисткой можно создать резервную копию событий в журнале, сохранив их в файл:

WevtUtil cl Setup /bu:SetupLog_Bak.evtx

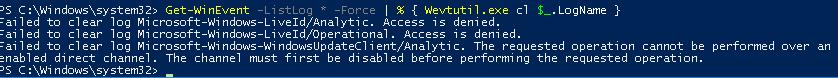

Чтобы очистить сразу все журналы, можно воспользоваться командлетом Powershell Get—WinEvent для получения всех объектов журналов и Wevtutil.exe для их очистки:

Wevtutil el | ForEach

Примечание. В нашем примере не удалось очистить 3 журнала из-за ошибки доступа. Стоит попробовать очистить содержимое этих журналов из консоли Event Viewer.

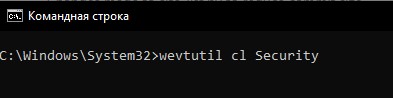

Очистка журналов может быть выполнена и из классической командной строки:

Освобождаем место на сервере. Очистка логов

Место на сервере важный ресурс при недостаче, которого перестают корректно работать и запускаться службы системы. Важно контролировать остаток дискового пространства, и очищать сервер от ненужного мусора. Сами по себе файлы журнала много не занимают, но имеют свойство накапливаться, тем самым забивать пространство.

Оптимальным вариантом, будет периодическая очистка лог-файлов. Нужно заметить, что необходимо именно очистить содержимое этих файлов, а не просто их удалить. Удаление в будущем может произвести к массовым сбоям, так как эти файлы являются системные и есть неотъемлемой частью работы сервера.

Существует множество различных типов лог-файлов, которые содержат в себе информацию о ходе выполнения тех или иных действий в системе, можно выделить следующие:

Способы очистки логов

Выполнить очистку можно различными способами. Рассмотрим процесс очистки файлов без его фактического удаление через командную строку. Для начала подключаемся к серверу с root правами используя SSH протокол.

Проверить сколько в системе занятого и свободного места можно через команду df. После выполнения команды на экране отобразится информация о размере, использованного и доступного пространства, и другие параметры такие как: название разделов, занятий объем, занятый объем в процентной соотношении, размер, место монтирования и т.д.

Также можно сразу прописать путь к конкретной директории или раздел и получить статистику только по ним.

После чего вводим в консоль одну из ниже перечисленных команд для выполнения очистки файлов.

Этой командой мы “урезаем” файл до нужного размера, считается одним из самых безопасных методов очистки файлов.

cat /dev/null > path/log_file

Если же вас интересует автоматическая настройка управления лог-файлов как советуем ознакомиться с документацией по утилите logrotate.

Возникли трудности в очистке логов?Тех.поддержка ГиперХост всегда рада помочь отладить этот вопрос всем своим клиентам услуг хостинга.

Как удалить следы активности (логи) при проведении тестирования на проникновение

Как удалить записи событий системных журналах

Один из неменее важных аспектов во время тестирования на проникновение – это убедиться, что в системе не останется никаких следов взлома. Как и у злоумышленника, вашей целью может быть взлом (легитимный) целевой системы или сети, однако при разрыве соединения или выходе из взламываемой системы очень важно, чтобы не оставалось никаких следов в журналах или в других логах. Кроме того, во время тестирования на проникновение могут быть сгенерированы новые данные, которые оставляют след в системе и сети. В этой статье мы рассмотрим какие бывают логи, их информативность при расследовании инцидента и как очистить журналы событий в Windows с помощью штатных средств, powershell и cmd.

В область кибербезопасности чрезвычайно быстро растет потребность в специалистах по информационной безопасноти в целях защиты организаций от киберугроз и противодействию злоумышленникам. Кибератака может быть чем угодно: от фишингового письма до заражения вредоносным ПО, атакой с помощью программ-вымогателей(шифровальщиков) и т.д. Международные организации по кибербезопасности и органы сертификации, такие как EC-Council и GIAC, подчеркивают роль в компьютерной криминалистики в цифровом мире. В рамках расследованиях необходимо определить, что произошло, как произошла атака, определить возможных исполнителей, а также прояснить многие другие детали, которые могут помочь при обвинение в суде.

Типы журналов и их расположение

Даллее рассмотрим различные типы журналов, которые пентестер должен опередить для удаления, а также где эти журналы можно найти

Журналы DHCP-сервера

В этих журналах ведется учет присвоения IP-адресов в сети. В этом журнале хранятся все события при взаимодействии между потенциальным DHCP-клиентом и DHCP-сервером. Наибольший интерес здесь представляют MAC-адресса клиентов, которые будут занесены в соответсвующий журнал событий.

Ниже приведены местоположения журналов DHCP-сервера:

Журналы DHCP хранятся в каталоге % SystemRoot% \ System32 \ dhcp для ОС Windows.

В Linux для просмотра журналов DHCP мы можем использовать команду

События Syslog

Когда внутри организации происходит кибератака, будь то MITM (атака типа человек посередине) или же выявлен хост, который является частью ботнета, незамедлительно проводится расследование. Эксперты проводят сбор событий и их последующий анализ не только на компьютерах, ноутбуках и серверах, но и в сети. Для каждого сеанса или запроса/ответа, происходящего в сети, такие устройства, как межсетевые экраны, системы обнаружения / предотвращения вторжений (IDS / IPS) и др. ведут свои журналы событий в отношении сетевого трафика. Эти устройства используют Syslog protocol для создания сообщений журнала в едином формате со всеми необходимыми деталями, которые могут очень пригодиться при расследовании инцидента информационной безопаности.

В системах Linuх Syslog журналы находятся в / var / log / syslog

Пакетный анализ

Далее,проводя исследования сети, эксперты проводят анализ пакетов, наблюдая за любыми аномалиями в интересующем сегменте сети. Анализ пакетов позволяет определить следующее:

Источник атаки

Загруженые и скачаные файлы

Тип трафика в сети

Время атаки

Извлеченные артефакты, например файлы

URL-адреса и домены

Атакованный хост

Данные телеметрии

Журналы веб-сервера

В этих журналах хранятся сообщения обо всех действиях при взаимодействии между веб-сервером и клиентским веб-браузером. Ниже приведены местоположения различных веб-серверов:

Файлы журнала Internet Information Server (IIS) находятся в

% SystemDrive% \ inetpub \ logs \ LogFiles

Журналы Apache в Red Hat, CentOS и Fedora хранятся в

/ var / log / httpd / access_log и / var / log / httpd / error_log

Для систем Debian и Ubuntu журналы веб-сервера Apache можно найти по адресу

/ var / log / apache2 / access_log и / var / log / apache2 / error_log

Журналы FreeBSD Apache находятся в /var/log/httpd-access.log и

/var/log/httpd-error.log

Журналы базы данных

Во время теста на проникновение вам может быть поручено манипулировать целевой базой данных, будь то создание, изменение, удаление или извлечение информации. При этом базы данных создают собственный набор сообщений журнала.

Журналы базы данных для Microsoft SQL Server можно найти в \\ Microsoft SQL Server \ MSSQL11.MSSQLSERVER \ MSSQL \ DATA \ *. MDF и \\ Microsoft SQL Server \ MSSQL11.MSSQLSERVER \ MSSQL \ DATA \ *. LDF.

Эксперт может проверить журналы ошибок в базе данных на предмет подозрительных действий, их можно найти в \\ Microsoft SQL Server \ MSSQL11.MSSQLSERVER \ MSSQL \ LOG \ ERRORLOG.

Event logs

Журналы событий – это запись действий, предпринятых в системе с участием пользователя и без него. Например журналы безопасности содержат записи о событиях входа в систему, если пользователь успешно авторизовался или же наоборот, о неудачной попытке входа в систему. Event logs фиксируют все, что происходит в системе, с момента ее включения и до выключения. В операционной системе Windows 10 конфигурация журналов событий хранится в следующем разделе реестра:

HKLM \ System \ ControlSet00x \ Services \ EventLog

Чтобы просмотреть список имён доступных журналов событий в Windows 10, используйте команду

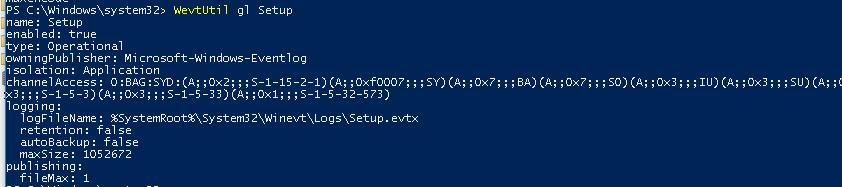

Кроме того, использование команды wevtutil gl представит информацию о конфигурации для выбранного журнала:

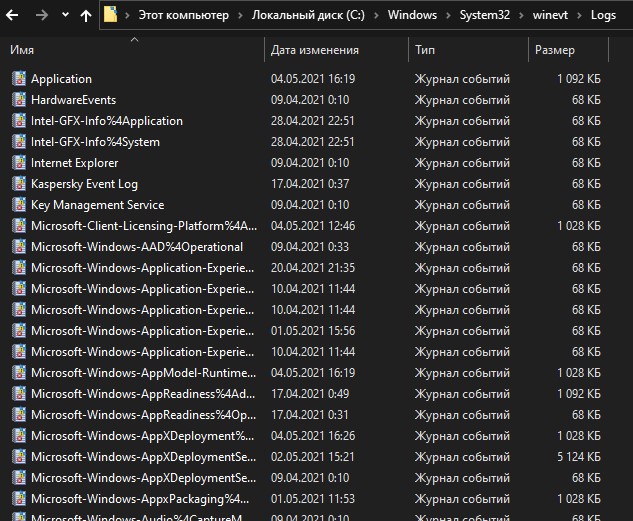

Стоит отметить, что сами системные журналы Windows хранятся в C:\Windows\System32\winevt \Logs в локальной системе:

Простое изменение или удаление файлов журналов, хранящихся в этих местах будет вызывать сложности при расследовании инцидента информационной безопаности и безусловно будет затруднять работу экспертов. Станет гораздо сложнее определить фактическую последовательность атаки и ее распространение, что в свою очередь снижает шансы быть обнаруженным.

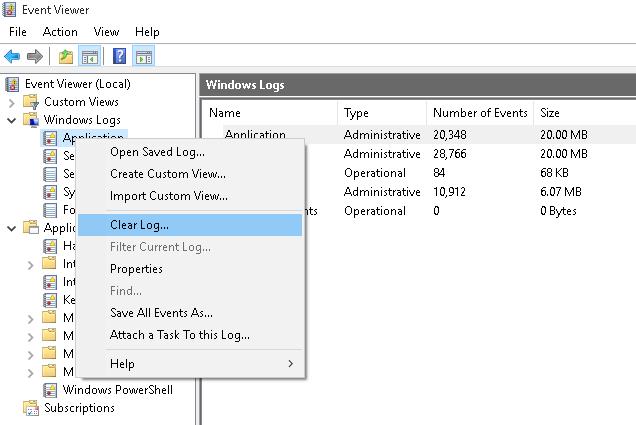

Очистка журналов в Windows

В операционной системе Windows средство просмотра событий представляет собой приложение, которое объединяет журналы приложений, безопасности, установки и системы на единой информационной панели. Она располагается в:

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Administrative Tools\Просмотрщик событий

Однако не стоит забывать о том, что события об очистке журнала также пишется в лог

Использование PowerShell для очистки журналов в Windows

PowerShell – это очень мощный инстурмент командной строки, который дает системному администратору большой просмтор для администрирования систем, для выполнения и автоматизации операций и задач в операционных системах Windows, MacOS и Linux.

Для начала щелкните значок Windows, который является значком запуска в нижнем левом углу рабочего стола, и введите powershell. Появится приложение Windows PowerShell, или в уже запущенной командной строке введите “powershell”

Убедитесь, что вы запускаете Windows PowerShell от имени администратора. Запуск программы или приложения с правами администратора снимет любые ограничения, с которыми может столкнуться обычный пользователь. Эти ограничения будут включать и привилегии безопасности.

Теперь рассмотрим несколько комманд для очистки журналов.

1.Для очиски всех журналов событий:

После выполнения команды журналы стираются, как показано в средстве просмотра событий:

2 Для очистки определенных журналов с компьютера

Команда Clear-EventLog позволяет администратору очистить / стереть все сообщения журнала : из определенной категории событий. Синтаксис для использования этой команды:

Использование параметра Get-Help, за которым следует командлет Clear-EventLog, предоставит вам дополнительные параметры:

Далее рассмотрим использование командной строки для очистки журналов.

Использование командной строки для очистки журналов в Windows

Теперь рассмотрим использование командной строки для очистки журналов в ОС Windows:

1 Очистка отдельных журналов

Ранее мы использовали команду wevtutil el в командной строке Windows для просмотра списка типов / категорий журналов. Мы можем использовать wevtutil cl, за которым следует конкретный журнал, чтобы стереть / очистить записи в категории журнала:

Кроме того,можно использовать синтаксис clear-log вместо cl:

2.Очистка всех журналов одним скриптом

Когда мы запустили команду wevtutil el, мы увидели длинный список категорий журналов событий. Однако очистка каждой категории занимает довольно много времени, поэтому используйте следующий скрипт для очистки каждой категории при выполнении команды

И чтобы не получить результат “отказано в доступе”, cmd также следует запускать с правами администратора

Использование Meterpreter для очистки журналов Windows

В cоставе the Metasploit framework существует очень продвинутая и динамически расширяемая полезная нагрузка, известная как Meterpreter. Использование этой утилиты на этапе тестирования на проникновение позволит вам выполнять полезные нагрузки stager в целевой системе, которые могут создавать соеднинение или даже обратную оболочку между целью и машиной атакующего.

Metasploit – фреймворк, созданный Rapid7 (www.rapid7.com). Он позволяет тестировщикам на проникновение собирать информацию о цели, обнаруживать уязвимости, создавать и доставлять полезные нагрузки на атакуюемый хост, а также создавать бэкдоры. Отличный набор инструментов для тестирования на проникновение для обнаружения и использования уязвимостей.

Meterpreter разработан, чтобы быть скрытым, мощным и динамически расширяемым. После успешного закрепления в системы ве можете использовать команду clearev для очистки журналов приложений, системы и безопасности:

Как видно на предыдущем скриншоте, Meterpreter очищает журналы каждой категории в целевой системе. Также указано количество очищенных записей.

В этой статье мы рассмотрелли способы скрытия активности во время тестирвоания на проникновение, моделируя атаки на целевую систему или сеть. Мы обсудили различные типы журналов и их расположение. Кроме того, мы рассмотрели несколько сценариев, в которых мы использовали различные методы для очистки журналов в операционных системах Windows.

На сервере 1С со временем увеличивается в размерах папка

reg_1541, содержащая журналы регистрации 1С. Расположена эта папка в директории С:\Program Files\1cv82\srvinfo. И как следствие может возникнуть проблема свободного пространства на системном жестком диске. Чтобы избежать роста папки srvinfo необходимо периодически очищать журнал регистрации 1С.

Удаление неиспользуемых журналов регистрации из папки Srvinfo

Для каждой базы данных 1С существует своя директория хранения журнала регистрации и выглядит она таким образом:

Папка по-умолчанию называется reg_1541.

После удаления базы данных с сервера 1С папка журнала регистрации не удаляется из Srvinfo. Поэтому из множества папок в

Srvinfo могут находиться и те, которые давно не используются и просто занимают место на жестком диске.

Вычислить эти папки можно открыв файл 1CV8Clst.lst, который находится так же в reg_1541.

Копируем из папки Srvinfo и ищем в файле 1CV8Clst.lst. Если идентификатор в файле не найден, то папку можно удалять.

Настройка и очистка журнала регистрации 1С

Запускаем 1С в режиме конфигуратора и переходим в меню «Администрирование/Настройка журнала регистрации»

настройка журнала регистрации 1С

В настройках журнала регистрации можно выбрать какие события будут регистрироваться:

Для очистки журнала регистрации нажимаем кнопку «Сократить»

очистка журнала регистрации 1С

Здесь можно будет увидеть диапазон дат, за который хранятся данные.

В поле «Удалить события до:» выбираем дату до который будем очищать журнал регистрации.

Удаляемые события рекомендуется записать в файл, чтобы при необходимости можно было их восстановить

Автоматизация процесса очистки журнала регистрации

Автоматизация процесса через командную строку Windows выглядит таким образом:

Операцию необходимо выполнять когда нет активных подключений к базе 1С.

Образец скрипта для PowerShell

Внимание! Данные для подключения к базе 1С обезличены. Необходимо заменить на свои.

Перенос журнала регистрации на другой диск

Чтобы избежать переполнения системного диска файлами журнала регистрации 1С папку SRVINFO можно перенести на другой диск. Выполнить это можно изменив параметры запуска службы «Агент сервера 1С:Предприятия 8.3» в реестре Windows.

редактирование запуска службы «Агент сервера 1С:Предприятия 8.3» в реестре Windows