как найти pegasus на телефоне

Как узнать установлен ли Pegasus на вашем смартфоне

Недавно международное объединение новостных агентств сообщило, что некоторые авторитарные государства (например, Мексика, Марокко и ОАЭ) прибегли к шпионскому ПО от компании NSO Group для взлома телефонов наиболее выделившихся критиков власти, в том числе журналистов, активистов, политиков и руководителей предприятий.

Обнародованный перечень с 50 тыс. номерами потенциальных жертв был получен парижскими журналистскими некоммерческими фирмами Forbidden Stories, а также их коллегами Amnesty International, после чего направлен журналистам, включая популярные издания.

В результате проведённого исследования были проанализированы телефоны с целью подтвердить, что они стали мишенью для шпионской программы NSO Pegasus, которая может получить доступ ко всем данным на смартфоне. Отчёты также содержат новую информацию о самих государственных заказчиках, которую NSO Group оберегает от утечки.

Интересно, что Венгрия, как член Евросоюза, где конфиденциальность и защита от слежки считается вообще базовым правом для полумиллиарда жителей, тоже оказалась клиентом NSO.

Отчётность впервые продемонстрировала, сколько людей может стать объектами навязчивой слежки на уровне программ и технологий NSO.

NSO Group категорически опровергает выдвинутые претензии. Представители компании заявляют, что не знают, в каких именно целях используют ПО её клиенты, что было вновь повторено в интервью для TechCrunch.

Сотрудники Amnesty отметили, что NSO может внедрить Pegasus, просто отправив ссылку, которая в случае перехода по ней заражает телефон. Внедрение может быть произведено и тихо — без взаимодействия через уязвимость zero-click, которой подвержен iPhone. Исследователь Билл Марчак сообщил в Твиттере, что эта уязвимость была актуальна даже на iOS 14.6, как на последней доступной версии.

(1) @AmnestyTech saw an iOS 14.6 device hacked with a zero-click iMessage exploit to install Pegasus. We at @citizenlab also saw 14.6 device hacked with a zero-click iMessage exploit to install Pegasus. All this indicates that NSO Group can break into the latest iPhones.

Специалисты опубликовали технические нюансы и набор инструментов, которые способны помочь всем желающим определить, оказались ли их телефоны под «прицелом» Pegasus.

Mobile Verification Toolkit (MVT) доступен для смартфонов на любой ОС, но принцип его работы немного отличается. С помощью MVT можно взять дамп системы вашего смартфона и проанализировать его на наличие признаков наличия Pegasus на устройстве. Например записи о доменных именах, используемых в системе NSO, направляемых по СМС или e-mail.

Утилита запускается через командную строку, что затрудняет работу для обычных пользователей. Так что вам потребуется некоторые знания для успешного анализа устройства. В моем случае на все ушло около 10 минут, включая создание дампа смартфона.

На странице проекта есть довольно понятная инструкция, которая пошагово объясняет как запустить утилиту и просканировать устройство. От вас потребуется лишь подключить смартфон по проводу к компьютеру и выполнить несколько команд в консоли.

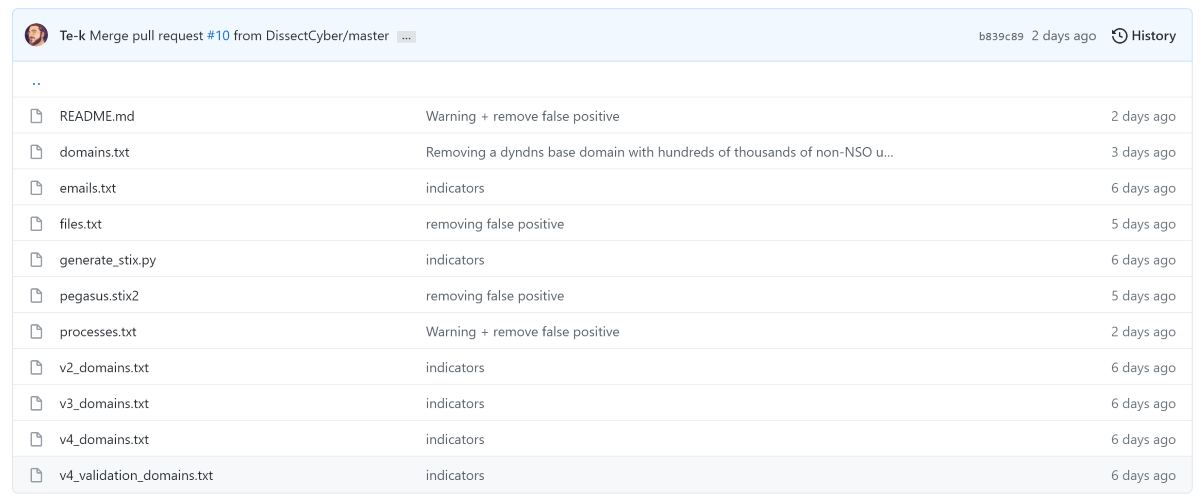

Чтобы запустить утилиту и начать с ней работу от вас потребуется скачать также список индикаторов NSO, которые позволяют опознать взлом устройства. Сам список доступен на GitHub.

После того как вы все настроили вы сможете с помощью утилиты просканировать дамп устройства на наличие признаков взлома. Весь процесс занимает пару минут.

В итоге вы получите папку с несколькими файлами с результатами анализа. Если MVT удастся обнаружить взлом, вы сможете это понять из файлов.

Как узнать, заражен ли ваш iPhone или iPad шпионской программой Pegasus, которую использовали спецслужбы

Как найти на телефоне шпионскую программу Pegasus, с помощью которой за вами могут следить.

Обычно установить шпионское программное обеспечение на смартфоны и планшеты непросто, особенно на iPhone или iPad. Но шпионское ПО Pegasus — редкое исключение. В июле 2021 года исследователи обнаружили, что программа Pegasus заразила смартфоны некоторых журналистов, активистов и политиков в разных странах.

Что делает Pegasus настолько опасным, так это то, что пользователю не нужно ничего делать, чтобы активировать ее. В некоторых случаях для установки шпионского ПО достаточно просто получить сообщение на телефон, и, если шпионское программное обеспечение будет установлено, хакер получает полный доступ к устройству и его данным.

Pegasus, конечно же, является целевым шпионским ПО, и Apple, вероятно (пока нет официальной информации), включила патч от этой уязвимости в обновление iOS 14.7.1.

Как же можно проверить свой смартфон на наличие установленного без вашего ведома шпионского приложения Pegasus? Мы в 1Gai.Ru разобрались, что для этого нужно, а также узнали, какие устройства подвержены атаке.

Для начала краткая справка:

Приложение Pegasus было разработано израильской компанией NSO Group. Программа создана с целью отслеживания террористов, экстремистов и других опасных преступников. Данная программа способна проникать не только на устройства под управлением операционной системы iOS, но и свободно автоматически устанавливаться на телефонах и планшетах под управлением Android. В случае заражения устройства есть возможность удаленно контролировать сообщения в чатах, читать электронную почту, иметь доступ к фото/видео, получать данные о местоположении (точки геолокации). Кроме того, приложение позволяет удаленно активировать камеру и микрофон устройства, осуществляя удаленную слежку и прослушку.

Если вам интересно узнать, есть ли сейчас на вашем телефоне iPhone или планшете iPad шпионская программа Pegasus, появился простой способ узнать это с помощью стороннего инструмента iMazing для iPhone и iPad, который имеет бесплатную функцию обнаружения шпионского ПО (речь идет о версии iMazing в версии 2.14).

Правда, для того чтобы просканировать свой телефон на наличие шпионского приложения, придется установить инструмент на свой ПК.

После загрузки программы iMazing на свой Mac или ПК под управлением Windows подключите iPhone или iPad к компьютеру, предварительно разблокировав устройство. Выберите свое устройство в приложении iMazing и далее опцию «Обнаружить шпионское ПО».

Затем следуйте инструкциям мастера программы, трижды нажав кнопку «Далее», чтобы загрузить необходимые данные, и согласитесь с условиями предоставления услуг. Наконец, нажмите кнопку «Начать анализ», чтобы запустить процесс сканирования устройства.

Программа iMazing загрузит все данные, сделает резервную копию вашего iPhone или iPad и начнет анализировать ваше устройство на наличие шпионского ПО. Это может занять некоторое время — например, у нас во время тестирования iMazing процесс создания резервной копии телефона занял около 30 минут.

После завершения резервного копирования iMazing попросит вас ввести пароль шифрования резервной копии (если вы его настроили) и приступит к работе.

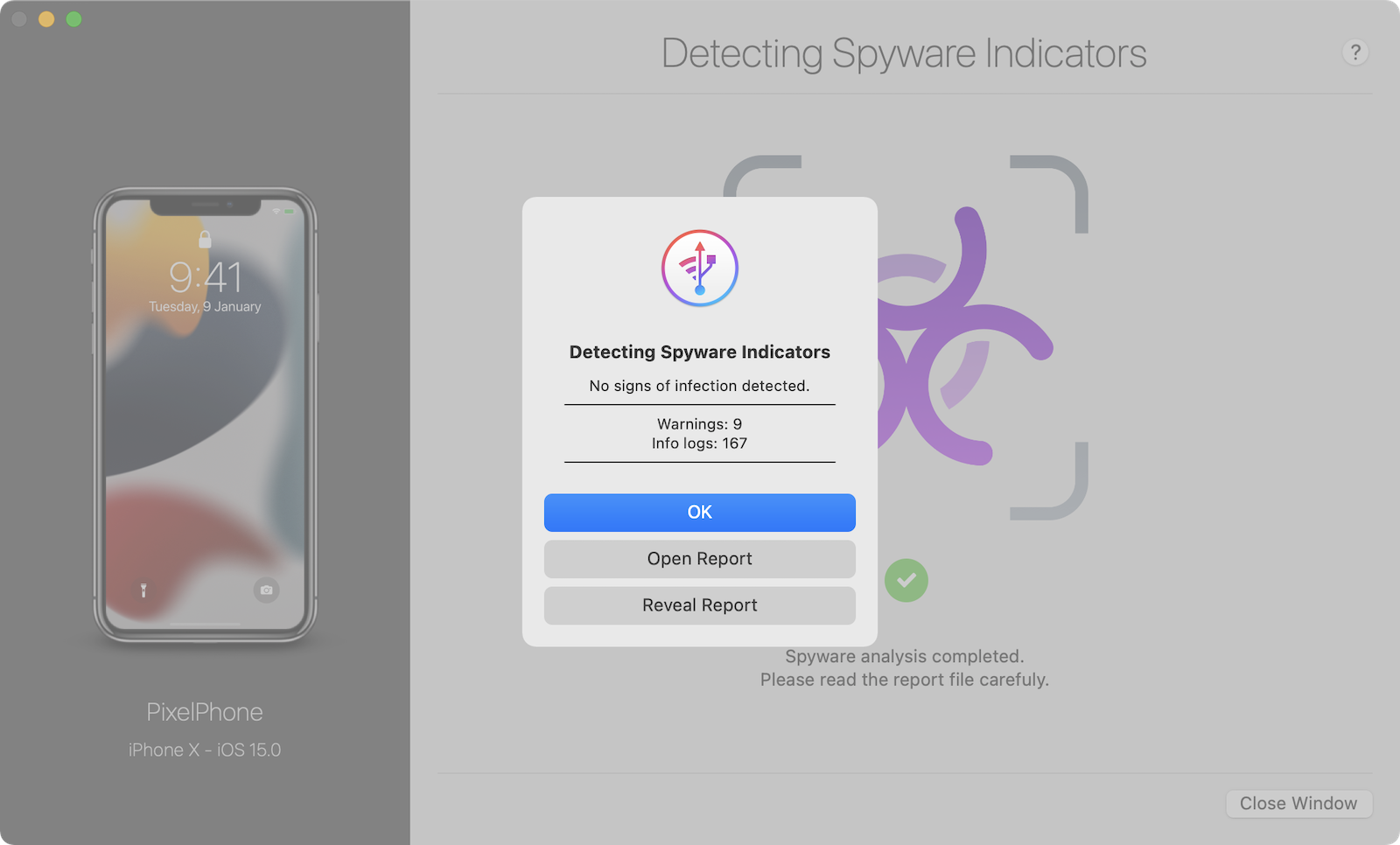

iMazing просканирует данные на вашем iPhone или iPad, что может занять 5-10 минут. После завершения анализа iMazing в удобной для чтения форме покажет вам результаты проверки. Например, после сканирования мы получили девять предупреждений, но сканирование не выявило никаких признаков заражения вредоносным или шпионским ПО.

Если устройство будет заражено, первое, что вы должны сделать, — это не паниковать. Дело в том, что это может быть ложным срабатыванием — на всякий случай запустите тестирование еще раз. Вы также можете отправить отчет в службу поддержки клиентов iMazing для дальнейшего анализа полученных результатов.

И если вы действительно получите положительный результат, и особенно если вы или члены вашей семьи проявляете политическую активность, вы журналист, или занимаете какую-то государственную должность, или вы предприниматель, то вы должны знать, что вы в зоне риска, поскольку в таком случае есть большая вероятность, что за вами осуществляется удаленная слежка через ваше устройство.

iMazing в этом случае советует вам немедленно выключить устройство и удалить из него SIM-карту. Затем вы можете приступить к искоренению инфекции с устройства путем восстановления из более старой резервной копии вашего телефона или планшета (в этом случае после загрузки резервной копии более ранней версии вам необходимо сделать тестирование на шпионское ПО еще раз, чтобы убедиться, что она тоже не была заражена).

Второй способ избавиться от Pegasus — это удаление всех ваших данных с устройства, со сбросом к заводским установкам. То есть вы должны вернуть устройство в начало работы с нуля.

Есть ли еще способ обнаружить Pegasus?

Как обнаружить и удалить шпионское ПО Pegasus на iPhone и iPad

На прошлой неделе эксперты-аналитики Citizen Lab обнаружили опасное вредоносное приложение Pegasus. Атаке подвержены мобильные устройства, в том числе под управлением iOS. Пользователям, которые хотят обеспечить полную защиту своих устройств, следует выполнить несколько простых действий.

Pegasus – это изощренная атака, использующая для установки шпионского ПО цепочку из трех уязвимостей в iOS, известную как Trident и позволяющую злоумышленникам установить на устройство шпионскую программу. Последняя открывает доступ к персональным сообщениям, камере, телефонным вызовам, электронной почте, а также к ряду приложений на iPhone и iPad, в том числе к Gmail, Facebook, Skype, WhatsApp, Viber, FaceTime, Calendar, Line, Mail.Ru, WeChat, SS, Tango и т.д.

Вредоносная программа, или «эксплойт», использующая уязвимости безопасности iOS, существует уже несколько месяцев, однако насколько широко они применялись, неизвестно. Владельцам iPhone и iPad не следует переходить по ссылкам, которые они получают в SMS-сообщениях. Это относится не только к СМС с неизвестных номеров, но и от знакомых, так как номер отправителя может быть подделан.

Чтобы защититься от Pegasus, рекомендуется выполнить следующее:

Устройства без джейлбрейка:

Шаг 2: Установите из App Store бесплатное приложение Lookout или обновите его до последней версии, если оно уже установлено. Откройте приложение и в разделе «Защита» проверьте оценку системы, чтобы убедиться, что ваш iPhone или iPad защищён.

Устройства с джейлбрейком:

Шаг 1: Установите приложение Lookout или обновите его до последней версии. Откройте приложение и в разделе «Защита» проверьте оценку системы, чтобы проверить защиту вашего iPhone или iPad.

Шаг 2: Если вы обнаружили, что устройство инфицировано, возможности обновиться на iOS 9.3.5 без того, чтобы потерять джейлбрейк, пока не существует. Поэтому запустите Cydia и добавьте новый репозиторий https://coolstar.org/publicrepo/.

Шаг 3: После установки репозитория найдите программу Perl и установите ее.

Шаг 4: Добавьте в Cydia еще один репозиторий http://load.sh/cydia.

Шаг 5: Найдите через поиск пакет pgcheck и установите его.

Шаг 6: После установки двух приложений перезагрузите устройство. Не забудьте перевести свой iPhone или iPad в режим джейлбрейка по инструкции здесь.

Шаг 7: После перезагрузки на вашем устройстве будет работать утилита pgcheck, которая в автоматическом режиме сканирует устройство на предмет обнаружения Pegasus. Если вредоносное ПО будет обнаружено, следует перевести устройство в Авиарежим: далее все необходимое выполнит pgcheck.

Pegasus: тотальная слежка на iOS и Android

Модульный шпион Pegasus для iOS и Android, или Одна из самых сложных атак на пользовательские устройства.

Пользователи Apple iPhone и iPad уверены: они в безопасности. Ведь для iOS нет вирусов! По крайней мере, они так считают. Компания Apple эту точку зрения поддерживает, не пуская в суверенный App Store антивирусные приложения. Ведь они вроде как ни за чем и не нужны.

Ключевое слово здесь «вроде как» — на самом деле это заблуждение. Вредоносное ПО для iOS находили уже много раз, а в августе 2016 года исследователи обнаружили очень опасного зловреда — шпионское ПО Pegasus, способное взломать любой iPad или iPhone, украсть данные с устройства и установить тотальную слежку за владельцами. Очень неприятное открытие.

На Security Analyst Summit 2017 исследователи из Lookout сообщили, что Pegasus существует не только для iOS, но и для Android, причем версия для Android несколько отличается от своей iOS-предшественницы. Давайте же немного подробнее разберем, что представляют собой оба «Пегаса» и почему мы говорим о тотальной слежке.

Pegasus: начало, или Лошадь в яблоках

О Pegasus узнали благодаря правозащитнику из ОАЭ Ахмеду Мансуру, который оказался одной из целей атаки с использованием «Пегаса». Его пытались поймать на целевой фишинг: Ахмед получил несколько SMS со ссылками, которые он счел подозрительными и переслал специалистам компании Citizen Lab для изучения. А те, в свою очередь, привлекли к расследованию другую компанию из области кибербезопасности — Lookout.

Мансур не ошибся: нажми он на одну из ссылок, его iPhone оказался бы заражен. Да, мы говорим про зловредов для iOS. Да, для iOS без джейлбрейка. Этот зловред получил имя Pegasus, и это самая сложная атака на конечного пользователя из всех, с которыми сталкивались специалисты компании Lookout.

Если у вас нет паранойи, это не значит, что Apple за вами не следит. Вырубаем слежку в iOS: https://t.co/u7FDQU6BsR pic.twitter.com/N45Tjtuuh9

Ну а слежку мы называем тотальной вот почему. Pegasus — это модульный зловред. Просканировав устройство жертвы, он загружает недостающие модули, чтобы читать SMS и электронную почту жертвы, прослушивать звонки, делать скриншоты, записывать нажатия клавиш, рыться в контактах и истории браузера и делать еще много чего. В общем, он может следить буквально за всем, что делает жертва на взломанном устройстве или рядом с ним.

В том числе Pegasus может прослушивать зашифрованные звонки и читать зашифрованные сообщения: фиксируя нажатия виртуальных клавиш, он считывает сообщения до шифрования, а захват экрана позволяет зловреду украсть входящие сообщения после расшифровки. То же с записью голоса и звука.

Pegasus хорошо умеет делать еще одну вещь — прятаться. Зловред самоуничтожается, если не может связаться с командным сервером более 60 дней или же если обнаруживает, что попал не на то устройство (с другой SIM-картой). Последнее очень даже объяснимо: Pegasus создан для целевого шпионажа, и клиентам, купившим зловреда у NSO, неинтересно следить за случайными людьми.

Железный конь для Android

Вероятно, разработчики Pegasus решили, что при таких-то бюджетах на разработку проекта грех ограничиваться одной платформой. С момента обнаружения версии для iOS прошло совсем немного времени, и специалисты Lookout нашли аналогичного зловреда и для операционной системы Google. На Security Analyst Summit 2017 представители компании рассказали о Pegasus для Android, или, как его называют в Google, о Хрисаоре (Chrysaor).

«Пегас» для Android, в отличие от iOS-версии, не эксплуатирует уязвимости нулевого дня. Вместо этого он использует Framaroot — давно известный способ получения прав суперпользователя на Android-устройствах. Это не единственное отличие: если попытка взломать iOS-устройство проваливается, вместе с ней неудачной оказывается и вся атака «яблочного» Pegasus. Однако Pegasus для Android на этом не останавливается: провалив попытку взломать систему скрытно, зловред начинает выпрашивать у владельца устройства права доступа, чтобы украсть хоть какие-то данные.

Google утверждает, что во всем мире от зловреда пострадало лишь несколько десятков устройств. Но так как речь идет о целевых атаках, это довольно большое число. Больше всего раз Pegasus для Android установили в Израиле, на втором месте Грузия, на третьем — Мексика. Также зловред был замечен в Турции, Кении, Нигерии, ОАЭ и других странах.

Скорее всего, вы вне опасности, но…

Когда мир узнал об iOS-версии Pegasus, Apple среагировала быстро и четко: выпустила обновление безопасности iOS 9.3.5, которое закрыло все три используемые Pegasus уязвимости.

Компания Google, помогавшая расследовать инциденты с Android-версией зловреда, пошла иным путем и связалась с потенциальными жертвами Pegasus напрямую. Если вы обновили свое iOS-устройство и не получали никаких уведомлений по теме от Google, то, скорее всего, вы вне опасности и никакой Pegasus за вами не следит.

Однако это не означает, что другое, пока неизвестное шпионское ПО не ищет себе новых жертв прямо сейчас. Существование Pegasus лишний раз доказывает: для iOS есть вредоносное ПО, и оно может быть гораздо сложнее, чем простенькие подпихиватели рекламы или надоедливые сайты, требующие выкуп с посетителей, которые очень легко закрыть. У нас есть три простых совета, которые помогут вам оставаться в безопасности:

Эта утилита позволяет проверить, заражён ли ваш смартфон опасным вирусом Pegasus

Несколько дней назад стало известно, что вредоносная утилита Pegasus, разработанная израильской компанией NSO Group для правоохранительных органов и спецслужб, широко используется для скрытой слежки за жителями разных стран. По данным ИБ-специалистов, по всему миру заражено не менее 50 тысяч устройств. Это число кажется не таким большим, но Pegasus очень опасен — позволяет получить полный контроль над смартфоном, тайно читать переписку, прослушивать телефонные разговоры и просматривать фотографии и видео.

Обнаружить Pegasus обычными антивирусами не получится, поскольку этот вредонос использует уязвимости нулевого дня, которые неизвестны разработчикам операционных систем и антивирусных приложений. Правозащитная организация Amnesty International разработала утилиту, которая позволяет выявить этот вредонос, она называется MVT (Mobile Verification Toolkit), а её исходный код выложен на GitHub.

Утилита MVT совместима с Android и iOS, но готовых сборок для быстрой установки приложения нет, их нужно компилировать самостоятельно под конкретное устройство, причём это можно сделать только на компьютере с Linux или macOS. Утилита сохраняет на компьютере резервную копию данных со смартфона, сканирует их и проверяет, не заражено ли устройство вирусом Pegasus.

Mobile Verification Toolkit сканирует сохранённые на компьютер резервные данные смартфона на предмет индикаторов заражения и сообщает пользователю, могла ли информация с его устройства быть скомпрометирована и передана третьим лицам. Эта утилита в частности просматривает логи передачи информации — именно там с большой вероятностью могут храниться индикаторы заражения (сведения об отправке истории звонков, SMS и сообщений из мессенджеров и прочего на удалённый сервер). В iOS эти логи хранятся дольше, чем, а Android, поэтому на iPhone заражение софтом Pegasus выявить гораздо проще.

Учитывая сложность использования Mobile Verification Toolkit, эту утилиту можно порекомендовать только тем, кто подозревает, что за ним установлена слежка с помощью Pegasus. ИБ-специалисты считают, что этот вредонос используется для целенаправленной слежки. Им заражаются не рандомные устройства, а только смартфоны, принадлежащие людям, чья деятельность интересна тем, кто контролирует использование этого ПО. Каждая лицензия Pegasus стоит сотни тысяч долларов, поэтому слежка в основном ведётся за теми, кто обладает очень ценной информацией (например, политики, бизнесмены и журналисты крупных изданий).