как можно клонировать номер телефона

Топ-5 SIM-Клонирование Инструментов для клонирования SIM-карт легко

При перемещении с одного смартфона на другой, пользователи часто ищут клон приложения SIM-карты. Помимо передачи своих файлов данных, необходимо использовать SIM-копировальный использовать другое устройство с одной и той же сети. Таким образом, пользователи могут переключиться на другое устройство без каких-либо проблем аутентификации. Несмотря на то, есть много программного обеспечения клонирования карты SIM там, лишь немногие из них дает желаемые результаты. В этом посте мы сделаем вам знакомы с пятью лучшим инструментом клонирования SIM, который может быть использован без каких-либо проблем.

Часть 1: Лучшие 5 SIM-карты Инструменты Clone

Если вы ищете идеальный SIM-карты клон приложения, а затем дать эти варианты попробовать. Они известны для получения желаемых результатов с большим количеством положительной обратной связи.

1. MOBILedit

Скачать URL: http://www.mobiledit.com/sim-cloning/

MOBILedit является популярным SIM дубликатором, который может быть использован для форматирования SIM-карты или изменить его довольно легко. Вы можете клонировать SIM-карту, скопировать его содержимое, и создавать собственные карты, а также. Весь инструмент клонирования SIM поставляется с колодой карт, которые легко могут быть использованы и программным обеспечением для клонирования SIM-карты.

2. Волшебное SIM

Скачать URL: http://download.cnet.com/MagicSIM/3000-2094_4-10601728.html

Если вы ищете легкое и простое в использовании программного обеспечение SIM-картах клонирования, то вы также можете дать Магию SIM-попробовать. Это только SIM-копировальная программа, которая доступна для Windows PC. Таким образом, вы должны купить SIM-карты для чтения / записи и пустой SIM отдельно.

3. USB сотовый телефон Cloner SIM-карты

Скачать URL: https://www.amazon.com/Cellphone-Reader-Cloner-Writer-Backup/dp/B00ZWNGPX6/

USB сотового телефон SIM-карта Cloner обеспечивает безотказный способ копирования данных из одной SIM-карты на другую. Инструмент клонирования SIM поставляется с программным обеспечением и адаптером USB. Вы можете атаковать SIM-карту в адаптер и подключить его к системе. Позже, вы можете использовать его SIM-карты клон приложение, чтобы скопировать его.

4. SIM Explorer от Декарта

Скачать URL: https://www.dekart.com/products/card_management/sim_explorer/

5. мистер SIM-

Разработано Mobistar, Mister SIM является еще одним популярным SIM карты клон приложения, которое было вокруг в течение долгого времени. Он работает как полноценный инструмент управления SIM, который может помочь вам сделать резервную копию ваших данных SIM и скопировать его от одного устройства к другому. Помимо контактов, вы также можете копировать сообщения, журналы вызовов и другую важную информацию.

Часть 2: Лучший iPhone / Android телефон инструмент Клонирование: dr.fone переключатель

Приложение работает на все основную версию системы Mac и Windows, и следует интуитивному процессу. Он имеет простой в использовании интерфейс и может передавать фотографии, видео, музыку, контакты, журналы вызовов, сообщений и более от одного устройства к другому напрямую. Это обеспечивает один клик решение для выполнения телефона клонированию без каких-либо проблем. Все, что вам нужно сделать, это выполнить следующие шаги:

1-Click телефона на телефон передачи

Клонирование сим-карты

Клонирование сим-карты

Мы давно привыкли, что к одному банковскому счету может быть привязано несколько банковских карт: основная и дополнительные, которыми могут пользоваться члены семьи.

Но мало кто знает, что то же самое есть и в сотовой связи — речь идет о клонировании сим-карт. Эта операция позволяет разделить один лицевой счет и один номер на две и более сим-карты.

Есть ли сегодня смысл в копировании сим-карты, законно ли это и как работает эта схема?

Плюсы клонирования сим-карт для потребителей

Легко представить, какие преимущества приносит абонентам клонирование сим-карты «МегаФон», «Билайн» или другого оператора:

1. Если есть две сим-карты с одним номером, копию сим-карты можно вставить в другой телефон и пользоваться им, когда основной разрядился — не нужно постоянно менять симку, ведь в некоторых моделях телефона этот процесс непростой. Здесь можно возразить, что для таких случаев можно купить вторую сим-карту и настроить переадресацию, но тогда придется оплачивать два лицевых счета и саму услугу переадресации.

2. Можно клонировать сим-карту, купить выгодный тариф с большой абонентской платой и пользоваться номером, к примеру, в семье или всей компанией. Звонить будет не очень удобно, так как разговаривать придется по очереди, а вот делиться интернетом — это интересная идея. Не все члены семьи потребляют трафик одинаково, поэтому сэкономленные мамой гигабайты очень порадуют сына-подростка. Этот вопрос можно решить и без копирования сим-карты, например, раздавая интернет в режиме модема с одного устройства на другие. Но имея клон сим-карты, не обязательно располагать все устройства рядом, в зоне действия сигнала модема.

3. Есть определенные преимущества для путешественников: экономия на роуминге и возможность заходить в интернет за границей, имея клон сим-карты.

Как клонировать номер телефона

Для самостоятельного клонирования сим-карты «МегаФон», «Билайн» или другого оператора необходимо специальное устройство — программатор, или дубликатор, как его еще называют. Далее для основной сим-карты отключаем запрос PIN-кода при включении телефона и вставляем ее в считыватель информации (программатор). Это устройство подключается к компьютеру. Следуя подсказкам программы, переносим информацию с одной сим-карты на другую.

Многие из тех, кто пробовал клонировать сим-карту самостоятельно, говорят о следующих проблемах:

Проблемы клонирования сим-карт

Клонирование или копирование сим-карты — неофициальная процедура, и ее никогда не предложат в офисе оператора, в отличие от банков, где будут только рады выпустить дополнительные кредитные карты для членов семьи.

Почему операторы не одобряют клонирование симок?

Клонирование официально запрещено и с антитеррористической точки зрения: органам важно знать, откуда именно звонили и кто это был в определенный момент времени.

Вот почему с недавних пор сим-карты продаются со строгой привязкой к паспортным данным покупателя, а с улиц городов постепенно исчезают лотки и развалы, на которых любой мог купить сим-карту инкогнито.

Альтернативы клонирования сим-карты

В основном клон сим-карты хотят изготовить те абоненты, кто желает пользоваться выгодным тарифом в складчину с друзьями или родственниками. Но сегодня сотовые операторы предлагают более простые возможности для этого — подключать дополнительные счета к основному лицевому счету сим-карты.

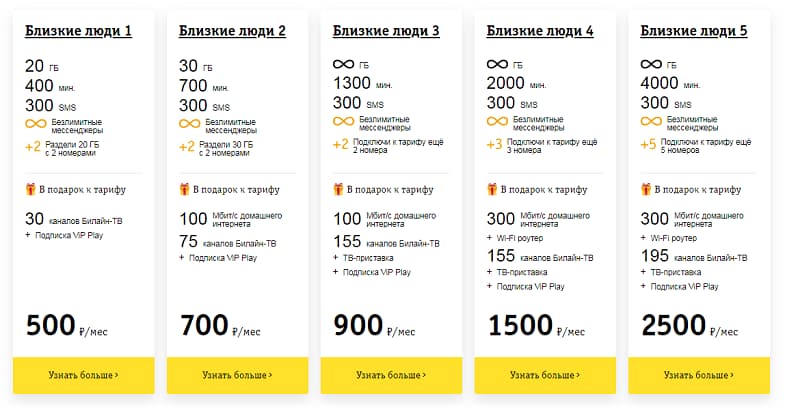

Так, основная тарифная линейка Билайна “Близкие люди” полностью ориентированная на семейное использование — пакеты услуг по одному номеру можно использовать на дополнительных симках. В зависимости от тарифа, можно добавить от 2 до 5 дополнительных номеров, и чем выше тариф в линейке, тем большие пакеты доступные для использования на нескольких номерах.

К примеру интернет доступен в объеме от 20 до 30 ГБ для дополнительных симкок на месяц, для основной от 20 ГБ до безлимита, а мессенджеры полностью безлимитные. Для звонков на все российские номера доступно от 400 до 4000 минут, а вызовы и СМС между своими сим-картами не используют пакетные минуты. Каждый из номеров сможет установить свой любимый номер любого оператора и общатся бесплатно без расхода общего пакета минут.

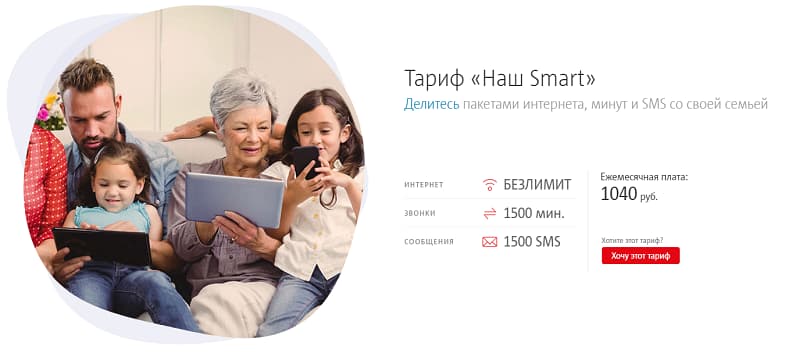

МТС также предлагает полноценный семейный тариф «Наш Smart», к которому можно подключить до 5 номеров. За ежемесячную плату 1040 руб. члены семьи могут использовать 25 Гб интернета, 1500 минут общения и 1500 СМС. За небольшую дополнительную плату можно подключить безлимитные соцсети и мессенджеры. Все услуги сотовой связи оплачиваются с одного счета, при этом нет никаких неудобств с разговорами по очереди или трудоемким копированием сим-карты с использованием специальных адаптеров и т.д. Нет нужды и раздавать интернет со своего устройства через wi-fi, разряжая аккумулятор за считанные часы.

Подобные тарифы для всей семьи есть у всех крупных операторов, они не всегда анонсируются на официальных сайтах, но доступны для подключения в офисах продаж. Если вы заинтересовались клонированием сим-карты с целью экономии на услугах сотовой связи, рекомендуем сначала рассмотреть семейные предложения мобильных операторов.

Как устроены SIM-карты. Часть вторая: атака клонов

SIM-карты можно клонировать. Как это делается и каким образом этим могут воспользоваться злоумышленники?

В первой части мы рассказывали про историю SIM-карт, теперь же начнем потихоньку разбираться с их безопасностью. Одной из первых уязвимостей SIM-карт стала возможность их клонирования, то есть чтения всего содержимого памяти одной симки и последующей записи этих данных в память другой карты. Напомним, что с точки зрения «железа» SIM-карта — это обычная смарт-карта, купить которую можно где угодно приблизительно по три рубля за ведро.

Во времена, когда аппаратов на две, три или четыре SIM-карты еще не существовало, именно с помощью клонирования решали проблему наличия нескольких симок: чтобы не переставлять их в одном телефоне туда-сюда, придумали «мультисимку». MultiSIM — это смарт-карта с увеличенным объемом памяти, в которую можно было записывать данные сразу нескольких SIM-карт.

При помощи нехитрого триггера (при каждом новом включении автоматически выбирался следующий набор ячеек, соответствующих очередной SIM-карте) между ними можно было переключаться, не вынимая сам модуль из аппарата. Конечно, об одновременной работе не шло и речи: телефон считал, что его выключили, заменили SIM-карту и включили снова.

Пользы от такого решения было немного (да и сегодня по-прежнему удобнее купить под вторую SIM-карту отдельный дешевый телефон, чем использовать двухсимочный), однако определенным спросом лет десять назад «мультисимки» пользовались. Продавались даже комплекты из собственно «болванки», адаптера для чтения и записи смарт-карт, подключаемого к компьютеру, и ПО для проведения «операции».

Однако возможность клонирования SIM-карты могла быть использована не только в мирных целях. Получив на короткое время доступ к SIM-карте абонента, злоумышленник мог изготовить ее клон и использовать его для компрометации. Дело в том, что если вставить клон в телефон в то время, когда в сети зарегистрирован легитимный абонент, то тот «вывалится» из сети, даже не зная об этом. Все входящие звонки и сообщения в этом случае будут поступать злоумышленнику, а он, в свою очередь, сможет звонить, писать и выходить в Интернет от имени жертвы.

SIM-карта сокровищ: как потерять все, потеряв один лишь телефон — http://t.co/ElKB4U1unJ

На телефоне жертвы в течение нескольких часов будут даже отображаться шкала приема и название оператора, создавая видимость нахождения в сети, однако звонить не получится до тех пор, пока жертва не догадается выключить и снова включить аппарат или же пока не произойдет принудительное обновление регистрации (обычно сети настроены на интервал в несколько часов).

Первое время клон вообще можно было зарегистрировать в сети где угодно, хоть на другом континенте. Впоследствии операторы внедрили примитивную защиту: если абонент вдруг внезапно регистрируется в сети очень далеко от того места, где он был недавно, то администраторы в центре управления получают уведомления об изобретении телепортации.

Голос как угроза: чем новая технология передачи голоса в сотовых сетях может быть опасна https://t.co/tb7OJqWn5w pic.twitter.com/yV949RSyht

Однако злоумышленник может зарегистрироваться в сети и рядом с легитимным абонентом, и от этого подобная защита никак не поможет. И тут возникает вопрос: почему же вообще возможно клонирование SIM-карт — нельзя ли как-то отменить или запретить эту возможность?

Ключ KI (Key Identification, «индивидуальный ключ аутентификации пользователя»), на основе которого происходит авторизация в сети, на самом деле не предназначен для чтения из SIM-карты: ведь процессор SIM-карты работает с ним «внутри», и наружу передавать ключ не требуется. Он даже хранится в защищенной от чтения области памяти, и каких-либо API для его чтения не существует.

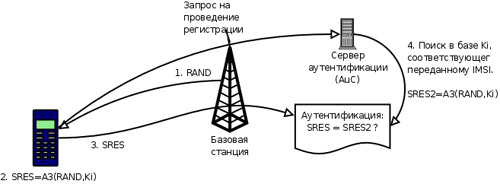

Однако тут на помощь нехорошим парням приходят методы криптоанализа. Если много-много раз при помощи специальной программы запустить на вставленной в считыватель SIM-карте алгоритм A3 (то есть «скармливать» ей случайный пароль RAND и получать на выходе отзыв SRES), то можно выявить определенные закономерности и в конечном итоге вычислить ключ KI.

Оказывается, сотовые сети серьезно уязвимы: можно перехватывать трафик и выдавать себя за другого абонента — http://t.co/VXLbyz0rpf

Производительности компьютеров уже 10 лет назад хватало, чтобы совершить эту операцию за довольно-таки небольшое время — порядка нескольких минут. Правда, все не так однозначно. В SIM-карту встроен «таймер самоуничтожения», то есть счетчик количества запусков алгоритма преобразования с неким предельным значением. Например, 65 536 раз. Как только этот счетчик достигнет предела, процессор SIM-карты вообще перестанет выполнять запросы на вычисление SRES.

Если за лимитированное количество попыток вычислить KI не удастся, SIM-карта вообще превратится в тыкву, и нужно будет получать новую. Порой такое хотя и редко, но происходит и в обычной жизни: если SIM-карта выдана очень давно, использовалась активно, а значение счетчика изначально было задано небольшим.

Впрочем, не все так плохо. Методом криптоанализа можно получить KI и сделать клон только на SIM-картах, где используется самая старая версия алгоритма A3 под названием COMP128v1. Такие еще используются некоторыми операторами, и поэтому их можно клонировать. Более прогрессивные операторы уже перешли на усовершенствованные версии COMP128v2 и COMP128v3, которые гарантированно не позволяют вычислить ключ с помощью анализа такого количества пар RAND-SRES.

Тем не менее беспокоиться все-таки стоит. Дело в том, что злоумышленник может по-прежнему получить набор ключей сразу для большого количества SIM-карт, имея доступ к базе данных оператора, в которой они хранятся, либо получив доступ к таблицам соответствий, которые производитель SIM-карт передает оператору при отгрузке очередной партии. Для этого нужен коррумпированный сотрудник на той или иной стороне.

Кроме того, существует целая городская легенда о перехвате ключей из эфира — мол, современные компьютеры позволяют декодировать их буквально на лету. Однако напомним, что ключ KI не передается в эфир и хранится только в SIM-карте. Что же тогда перехватывают из эфира? Об этом расскажем в следующий раз.

Клонирование SIM-карт

Можно держать пари, что практически любой обладатель мобильного телефона хотя бы раз в своей жизни слышал истории о клонировании SIM-карт. Достаточно широко распространены заблуждения о том, что преступным элементам ничего не стоит создать клон SIM-карты и разговаривать за Ваш счет, а правоохранительные органы используют клоны SIM-карт для прослушивания разговоров.

Как и в любых других добротных заблуждениях, в этих есть небольшая толика правды. Да, клон SIM-карты действительно можно создать, но лишь при определенных условиях. Однако:

Остаток статьи посвящен подробному рассказу о том, почему дела обстоят именно так.

Прежде чем рассказывать о клонировании, необходимо сначала вкратце осветить роль SIM-карты в процессах, происходящих в GSM-сети. Как известно, SIM-карта — это уникальный идентификатор абонента, его «мобильный паспорт». Уникальность обычного паспорта удостоверяет его серийный номер, подлинность — водяные знаки и прочие типографские уловки. Можно ли провести параллели с SIM-картой? Да, вполне.

У каждой SIM-карты есть уникальный номер, называемый IMSI (International Mobile Subscriber Identity), содержащий, в частности, сведения о стране и операторе, сетью которого обслуживается абонент. Именно этот номер является основным идентификатором абонента, с которым операторы мобильной связи ассоциируют всю прочую информацию — номер телефона, адресные данные абонента, баланс денег на его счету и т.п.

Подлинность SIM-карты проверяется с помощью специального «ключа», называемого «Ki». Данный ключ, представляющий собой многозначное число, хранится в двух местах — в самой SIM-карте и в базе данных. В ходе регистрации абонента в сети:

Очевидно, что клон SIM-карты должен пройти подобную процедуру так, чтобы сервер аутентификации не мог отличить клон от оригинала. Из описания процедуры следует, что для этого у клона должен быть тот же самый уникальный номер IMSI, и в ней должен храниться тот же самый секретный ключ Ki.

Еще немного и мы перейдем к обсуждению собственно клонирования, а пока зададимся вопросом, зачем же все-таки кому-то может понадобиться клон SIM-карты.

Популярных причин две. Во-первых, это объединение нескольких SIM-карт в одну, так называемый мульти-SIM. При каждом включении телефона или наборе специальной комбинации символов на клавиатуре мульти-SIM выбирает из своей памяти следующую пару (IMSI, Ki) и начинает, таким образом, изображать из себя другую SIM-карту. Имеющиеся на рынке решения позволяют размещать на одном мульти-SIM-е данные с 16 обычных SIM-карт.

Во-вторых, преступные элементы могут сделать дубликаты вашей SIM-карты с тем, чтобы разговаривать за ваш счет. Правда, у них будут проблемы с получением входящих звонков, поэтому подобные дубликаты используются, как правило, только для исходящих звонков в течение непродолжительного времени. Возможно, вы встречали в своем городе молодых людей со связкой телефонов на поясе и табличкой «1 минута на любой номер мира» — это и есть потенциальные потребители подобных клонов.

Как уже говорилось выше, клон SIM-карты должен иметь те же самые IMSI и Ki, что и оригинал. Значение IMSI узнать проще простого, зачастую он (или другой схожий с ним номер, ICCID) просто написан на самой SIM-карте. В крайнем случае IMSI считывается с SIM-карты устройством для чтения смарт-карт.

А вот с Ki дела обстоят не так просто. Он хранится в двух местах — в памяти SIM-карты и в памяти сервера аутентификации мобильного оператора (вопреки еще одному распространенному заблуждению значение Ki никогда и ни при каких условиях не передается «в эфире»). Соответственно, злоумышленники могут выбирать, откуда им проще будет его заполучить. Найти коррумпированного человека в мобильном операторе выгоднее — можно сразу получить информацию о целой серии SIM-карт. С другой стороны, доступ к подобной информации обычно строго регламентирован и ограничен, и в случае обнаружения массовой утечки «чужой среди своих» будет вычислен очень быстро. Кроме того, сервер аутентификации зачастую просто не имеет средств считывания Ki из своей памяти в целях безопасности. Тогда злоумышленникам остается только вариант с похищением нужных данных сразу после получения партии SIM-карт от поставщика-производителя. Но на этом этапе количество людей, имеющих нужные доступы, исчисляется единицами, что, естественно, сразу усложняет все дело.

Не проще ли будет считать Ki из памяти SIM-карты? Нет. Во-первых, нужно иметь физический доступ к самой карте и знать ее PIN-код, то есть нужно иметь возможность вынуть ее из телефона жертвы и вставить в считывающее устройство. Во-вторых, SIM-карта не предоставляет интерфейса для чтения Ki.

Если злоумышленник обладает какими-то сведениями об используемом этим оператором алгоритме A3, то он может пытаться вычислить Ki, наблюдая за результатами преобразования RAND в SRES. Можно вставить SIM-карту в считывающее устройство и при помощи компьютерной программы многократно последовательно вызывать алгоритм шифрования, передавая ему собственноручно формируемый RAND.

Именно таким образом были получены первые клоны SIM-карт. Сведения о версии алгоритма A3, называемой COMP128, просочились в сеть, и специалисты-криптографы обнаружили в ней уязвимость, позволяющую подобрать Ki за сравнительно небольшое количество попыток. В то время (девяностые годы прошлого века) алгоритм COMP128 применялся повсеместно, но после обнаружения уязвимости большинство операторов заменило его чем-то более устойчивым.

Понятно, что, не имея никаких сведений о том, что именно за алгоритм используется оператором в качестве A3, достаточно бесперспективно пытаться подобрать Ki полным перебором. Впрочем, в ряде сетей COMP128 до сих пор применяется, и SIM-карты таких операторов до сих пор сравнительно легко клонируются.

Почему «сравнительно»? Потому что на пути создателя клона есть еще одно препятствие — количество попыток для подбора Ki ограничено. В SIM-карту встроен счетчик количества вызовов A3, и по превышении определенного порога (50-100 тыс. раз) SIM-карта просто выводит себя из строя и перестает работать вообще. В обычных условиях, когда A3 вызывается при каждой регистрации SIM-карты в сети, подобные ограничения никак не мешают абоненту — он потеряет или поломает карту до того, как счетчик переполнится. А вот получение Ki перебором за такое количество попыток может и не произойти.

Естественно, что все перечисленные ограничения портят жизнь не только злоумышленникам, но и пользователям, которые хотят сделать копию своей SIM-карты в легитимных целях. Операторы, как правило, не делятся информацией о Ki даже с пользователями SIM-карты, ведь по условиям контракта абонент зачастую не владеет SIM-картой, а берет ее во временное пользование у оператора на диктуемых им условиях.

Допустим, клон SIM-карты все же был создан злоумышленниками. Значит ли это, что теперь они могут сделать себе «бесплатный телефон» и пользоваться им в свое удовольствие?

Да, но с несколькими оговорками. Во-первых, владелец SIM-карты может заметить, что деньги на счету убывают быстрее, чем он ожидает, и заказать детальную распечатку, в которой сразу обнаружатся странные лишние звонки. Соответственно, злоумышленники стремятся как можно скорее выговорить весь доступный баланс и избавиться от клона. Стоит заметить, что известны случаи, когда легитимный пользователь в такой ситуации заявлял протест, и расходы за разговоры, выполненные с использованием «его» SIM-карты, но «не его» модели телефона, ему возмещались.

Во-вторых, если в данный момент активны (зарегистрированы в сети) обе SIM-карты — и оригинал, и клон — то входящие звонки будут приходить на тот телефон, который последним совершил исходящий звонок или регистрацию в сети. Соответственно, легитимный пользователь может заметить, что ему приходят не все ожидаемые звонки. А злоумышленникам в целях конспирации вообще противопоказано снимать трубку.

В-третьих, оператор может в рамках своей системы контроля за мошенничеством вычислять SIM-карты, которые регистрируются в сети в нескольких географически разнесенных местах в течение ограниченного времени. Если обнаружится, что абонент зарегистрировался в пункте A, а через 5 минут совершил исходящий звонок в пункте Б, отстоящем от А на 1000 км, то это вызовет подозрение и приведет к замене SIM-карты легитимного абонента и блокировке клона.

Выводы

Клонирование SIM-карт — это реально и теоретически возможно.

Но, в общем и целом, если ваш оператор не застрял в своем развитии на уровне 90-х годов двадцатого века, а его сотрудники лояльны и неподкупны, то вам нечего бояться появления клонов своей SIM-карты.