ддос атака на мобильный номер

Атаки на телефон

Атаки на телефон подразумевают под собой невозможность дозвониться другим абонентам до адресата, в силу заспамленности канала входящими вызовами. Этот способ DDoS-атаки на мобильный работает через GSM-модуль связи. При подключении устройства к глобальной сети, организовывается другой тип DDoS-атак, о котором можно почитать в этой статье.

Как проводятся DDoS-атаки на телефон

О развитии облачной телефонии вы, наверное, уже слышали. Если нет – это система, обеспечивающая подключение внутренних номеров к внешним телефонным линиям и мобильным сетям. Мощности и настройки облачной телефонии находятся на стороне провайдера, вы же можете заплатить за доступ к этому инструменту. К сожалению, им пользуются не только компании в своих Call Centers, но и хакеры. По поддельным данным они получают доступ к сервису, используют отработанные схемы и проводят ДДос на телефон.

Такая телефония имеет не один канал и не один номер, а на мобильные сети для одного номера установлен лимит входящих звонков. С помощью 10-канального транка можно заспамить мобильный любой компании, и она ничего не сможет сделать с этим сутки минимум.

Цели атак

Цель таких атак одна – шантаж и вымогательство денег. Для фирм ставят условия: оплати 10-30% от дневного заработка после суточного шантажа или он продолжится целую неделю.

Схема проведения DDoS-атак

При такой схеме есть три варианта проведения атак.

3 варианта проведения DDoS-атаки на телефон

Пример облачной телефонии, ранее использовавшейся для спам-атак

Конечно, если сейчас эта компания уличит, что на номер производилась спам-атака, она забанит аккаунт спамера и больше не позволит со своих номеров проводить такие нападки (даже с других профилей). Это запрещается политикой компании.

Способы защиты от DDos-атак на смартфон

Если с защитой от DDoS-атак дела обстоят отлично и придумано множество действительно рабочих способов, о которых можно почитать в статье, то с защитой от атак на телефон дела обстоят хуже. Проблема в том, что если одни хакеры организовали атаку на телефон, то другие хакеры не смогут отбить эту атаку. Кроме того, при постоянном дозвоне быстрее садится аккумулятор телефона, что также негативно влияет на ситуацию.

100% защиту это не гарантирует, но дилетантов, что попытаются ставить палки в колеса, можно нейтрализовать.

К кому обращаться за помощью?

Если вы стали жертвой и с некой периодичностью поступают на ваш телефон звонки со сбросом и новым дозвоном, в правовом секторе вы не сможете сделать ничего.

Техподдержка вашего оператора ничего не сможет вам предложить, кроме так подключить платные услуги «Черный список» и «Определитель скрытых номеров», если номер звонившего скрыт.

Но есть особенность: если номер зарегистрирован у другого оператора или находится в другом регионе, то определитель скрытых номеров его не раскроет.

Если же вы получаете голосовое сообщение с требованием выкупа или после серии звонков получили СМС с требованием денег, с этим можно идти в полицию и писать заявление. Такие действия расцениваются как вымогательство, шантаж и уголовно наказуемы.

Практика показывает, что ДДос атаки проводятся день, два, максимум неделю. Если своего хакеры не добились, то продолжать действия им затратно в плане финансов и есть определенные риски в плане безопасности, особенно если вы написали заявление и оперативная группа по горячим следам начала заниматься вопросом.

Юридический аспект

Статьи УК РФ про киберпреступность в данном случае применить не получится, а вот приурочить телефонных шантажистов можно к статье 163 УК РФ — ограничением свободы на срок до четырех лет со штрафом до 80 тысяч рублей.

Если же вашей жизни угрожали, то ДДос атака на телефон выльется злоумышленникам в статью 213 УК РФ о хулиганстве.

Если же СМС или других оповещений от мошенника не было, а в ночное время звонки не проходят, то ни по какой статье его привлечь не удастся. Максимум, что получат злоумышленники, если их обнаружат – административное наказание, то есть штраф, который пойдет в казну государства. Остается вытерпеть это в течение нескольких часов/дней, и нападки прекратятся.

В случае, когда при постоянных звонках у вас ухудшилось здоровье и из-за стресса вы попали в больницу, вы сможете рассчитывать на компенсацию. В противном случае нужно принять успокоительное или отвлечься на какие-либо другие личные или бизнес-дела.

Если же вы рассматриваете атаки на телефон как выход из сложившихся проблем, поверьте, есть множество вполне легальных способов их решения. Можно пойти к адвокату и, подписав условия неразглашения (у адвокатов за разглашение лишают лицензии), обратиться за помощью в решении проблемы, не нарушая грани правового поля.

Заключение

Спам-атака на телефон подразумевает постоянный дозвон с одного или нескольких номеров абоненту-жертве, с целью забить его канал (из-за малого лимита входящих звонков это сделать просто) или ввести в эмоционально негативное состояние. Если жертва не физлицо, а МСБ, то целью является нездоровая конкуренция или шантаж, и требование денег за прекращение блокирования номера для потенциальных клиентов.

Как на нас сделали DDoS-атаку на телефон | Флуд телефона

Дело было вечером. Делать было нечего.

Все наверное сталкивались с рассылкой СПАМа во Вконтакте, да или просто по e-mail.

Так вот как-то раз наша команда решила послать таких мамкиных спамеров на три буквы)))

Не делайте так! Ибо нынче мамкины спамеры еще и мамкины хакеры и умеют делать DDoS-атаку на телефон или в народе «Флуд телефона».

Что такое флуд телефона?

На Ваши рекламные телефоны начнут приходить звонки с разных номеров телефона. Число таких звонков может быть большим. Это поток не полезных звонков перегружающий Ваш номер телефона и называется «флуд» телефона.

Как такие атаки осуществляются?

Авторы таких атак используют специальные программы и|или оборудование. Подключаются они к не защищенным линиям организаций или к операторам связи, которые не умеют контролировать поведение своих клиентов.

На что раcсчитывают злоумышленники?

Если жертва использует обычную проводную телефонную связь и вносит номер телефона в черный список, звонки все равно будут занимать проводную линию. Телефон или АТС их будет отфильтровывать, но во время поступления звонка и фильтрации, линия все равно будет занята и быстро становится перегруженной. Телефон жертвы становится постоянно занят и звонки клиентов перестают поступать в компанию.

Классический сценарий атаки

Злоумышленник создает поток телефонных звонков с разными АОН. Каждый звонок занимает ресурс линии до тех пор пока не поднята трубка. Как только трубка поднимается, идет ожидание в 2-5 секунд и сброс соединения. Поток звонков может идти, круглосуточно.

Рекламные телефоны жертвы будут постоянно заняты для потенциальных и уже имеющихся клиентов. Это потеря прибыли, времени и плохая репутация.

Если жертва сменит номера телефона, это станет известно злоумышленнику, и звонки станут поступать на второй, если необходимо и на третий или десятый номер телефона.

Кроме того, при смене номера телефона, все усилия жертвы по рекламированию старого номера телефона, становятся напрасными.

Основная проблема в том, что у обычного номера ограничена пропускная способность и после 3-5 параллельных звонков номер становится занят и цель флудеров достигнута.

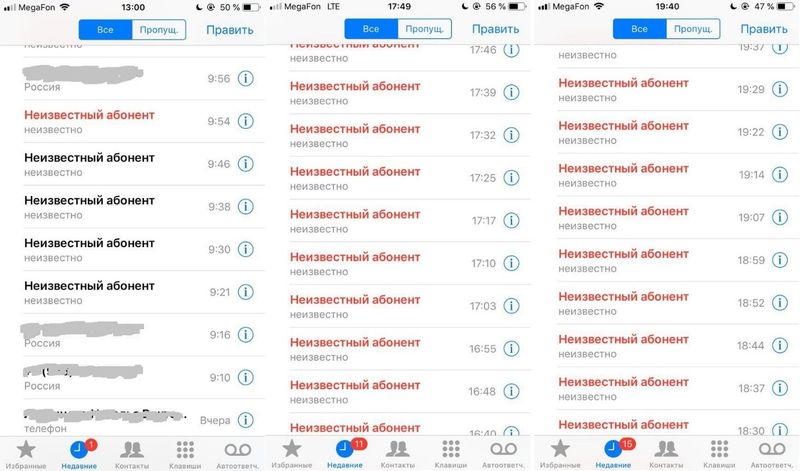

Как это выглядит

Ощущения не из приятных т.к. звонки идут не прекращаясь!

Предупрежден, значит вооружен

Как подготовиться к атаке

Но все не так, если используется IP телефония. У SIPNET нет ограничения на число линий, а поведение Вашего сервера, принимающего вызов, может быть непредсказуемо сложным.

Но, если на Вашей стороне нет собственного VoIP сервера, а используются только SIP телефоны, то нет оснований для оптимизма. Обычные SIP телефоны не обладают достаточным арсеналом возможностей для защиты.

Мы рекомендуем своим клиентам установить Asterisk, например FreePBX. А так-же подготовить его к отражению флуд атаки.

Чем нам поможет Asterisk?

При поступлении звонка на сервер, первый-же пакет сообщает какой номер Вам звонит. Этого достаточно, чтобы принять решение, что делать со звонком.

Если сервер примет решение отбить вызов, он немедленно (за доли секунды) отправит сообщение и ресурсы будут освобождены.

Для флуд атаки на сервер Asterisk злоумышленник должен прислать не 5-10 одновременных звонков, а несколько сотен одновременных вызовов. Такой поток вызовов выведет из строя сеть оператора связи через которого работает злоумышленник. Оператор связи злоумышленника сам прервет атаку, спасая свою сеть и услугу для других своих клиентов.

Какие вызовы нужно принимать?

Чаще всего, у компании есть список номеров телефонов заказчиков и контрагентов. Обычно, они хранятся в CRM системе. Если Вам звонит человек, номер которого Вам известен, то такой звонок можно сразу отправить нужному менеджеру. Это называется прямая (интеллектуальная) маршрутизация вызова. Для реализации такого сценария необходима интеграция CRM и VoIP АТС.

Такая возможность есть у большинства современных CRM. Например, у AmoCRM есть виджет интеграции. Нужно только его подключить и настроить. Обратитесь с вопросом об интеграции в службу поддержки своей CRM, наверняка у них есть готовая инструкция для интеграции с Asterisk. Если у Вас нет CRM, то можно проанализировать историю вызовов, которая хранится в базе данных FreePBX.

Какие вызовы можно отбить?

Если звонок не относится к зоне потенциальных клиентов Вашего бизнеса, то его можно сразу отклонить. Например Вы не доставляете пиццу в Тюмень, зачем Вам принимать звонок из Тюмени? Это можно сделать с помощью входящих маршрутов (Inbound Routes). Сократите возможности выбора АОН для атакующего злоумышленника.

Как найти список номеров телефонов региона РФ?

Есть база данных распределенной нумерации РФ. С помощью этой информации можно найти и все стационарные (ABC) и мобильные (DEF), диапазоны номеров любого региона РФ.

Настройка черного списка (Blacklist)

Темой моего сегодняшнего выступления является использование сотовых телефонов с 2-х долларовой ежедневной платой для осуществления DDOS атак интенсивностью 70 звонков в минуту.

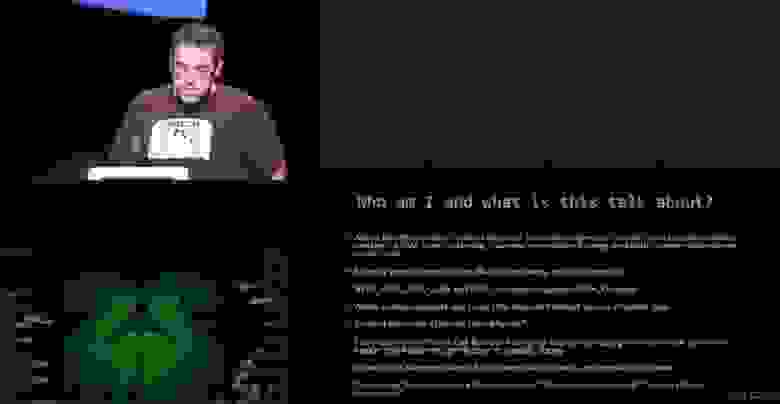

Меня зовут Вестон Хеккер, я тестер по проникновению, изучал компьютерные науки и геофизику, имею тонны сертификатов, написал несколько пользовательских эксплойтов и скриптов для программного обеспечения управления недвижимостью PMS Hotel и Интернет-провайдеров, создал несколько ISР устройств, вроде того, о котором сегодня расскажу, а также ряд устройств для тестирования ПО.

Я тестирую устройства и занимаюсь вопросами безопасности уже более 9 лет. Я являюсь создателем хакерских товаров серии «Парк фальшивых iPhone», которые лучше хакерского устройства USB Rubber Ducky.

Вот так выглядит мой парк фальшивых «айфонов», использующих компактную платформу Teensy 3.0 с поддержкой Arduino.

Я также разработал хакерский девайсы «бомбардировщик звонков» Phone Call Bomber на базе предоплаченного телефона Samsung, который работает на солнечной энергии и может быть спрятан, например, в светильниках публичных библиотек.

Ещё я придумал RFID сканер, который монтируется под стулом или креслом. Он использует платформу Arduino с трёхосевым гиросенсором. Когда человек двигается в кресле, сканер сканирует данные банковской карты, лежащей в его кармане или кошельке. Он не работает инкогнито, потому что подтверждает удачное считывание данных звуковым сигналом.

А сейчас я расскажу вам, в чём состоит отличие между атаками DDOS и TDoS.

DDOS атака – это попытка сделать компьютер или сеть недоступной для пользователей. В зависимости от мотивов и целей, эти атаки могут отличаться способом осуществления, но в любом случае они направлены на то, чтобы вывести из строя хост, предоставляющий интернет-услуги.

Атака TDoS (Telephony Denial of Service), или отказ телефонной службы, представляет собой поток нежелательных вредоносных входящих звонков. Этими звонками атакуют колл-центры или другие службы по работе с клиентами для того, чтобы усложнить голосовую телефонную связь или сделать её невозможной. Фактически людей лишают законной услуги дозвониться до кого-либо и переговорить с ним по телефону. Такое происходило в течение нескольких последних лет и часто представляло собой проявление активизма.

Большинство людей в наше время не пользуются традиционной аналоговой телефонной связью, они совершают звонки через IP-сеть по протоколу SIP, то есть фактически телефонная связь осуществляется через Интернет.

Чаще всего я сталкивался со случаями TDoS, связанными с банковским мошенничеством. Сейчас кража физической карты не привлекает воров, они больше действуют по сети. Приведу пример: если я использую свою кредитную карту для оплаты на какой-нибудь бензоколонки в Техасе, мне обязательно попытается позвонить банковская компания Wells Fargo. Поэтому мошенники пытаются использовать TDoS для атаки на телефоны людей, которые владеют премиальными банковскими картами. Больше всего случаев банковского мошенничества происходит в Лос-Анджелесе и Калифорнии, где злоумышленники внедряются в телефонную связь между колл-центрами и действующими банками.

Использование поддельного идентификатора вызываемого абонента CID послужило одной из причин, по которой я здесь оказался. Пару лет назад утром, как раз перед поездкой в Миннеаполис, я получил 3 телефонных звонка. У меня был новый номер, поэтому я предположил, что это были звонки предыдущему владельцу телефона, который использовал сервис оповещения о пропущенных звонках. Но когда я позвонил по этому номеру, выяснилось, что он имеет поддельный идентификатор Caller ID. Этот телефон принадлежал пожилому мужчине откуда-то из Делавэра и он рассказал, что получает около 140 таких звонков в день. Люди говорят, что получили от него звонок и спрашивают, что он от них хотел, и из-за этого он собирается поменять свой телефонный номер. Тогда я впервые задумался о TDoS атаках.

Итак, эти атаки применяются:

А сейчас я расскажу о существующих методах TDoS атак.

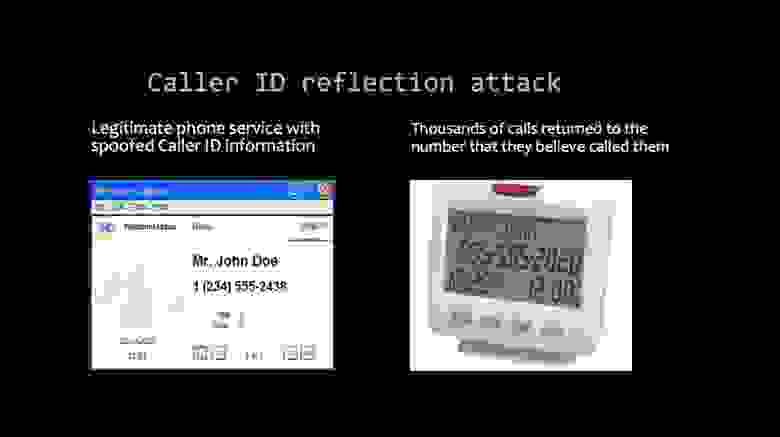

Первый называется отражённая атака поддельных Caller ID, это моя собственная разработка, позже я расскажу об этом подробнее. Далее следует вредоносное ПО на телефонах и программы для управления звонками. Я уверен, что вы присутствовали на многих конференциях DEFCON, где обсуждалось использование вредоносных программ для iOS и Android.

Затем идут взломанные сервисы PRI и SIP, с помощью которых выполняются так называемые «военные звонки» War Dialing — это автоматическое сканирование списка абонентов и обзвон каждого номера локальной телефонной сети для поиска компьютеров, электронных досок объявления BBS, факсов и модемов.

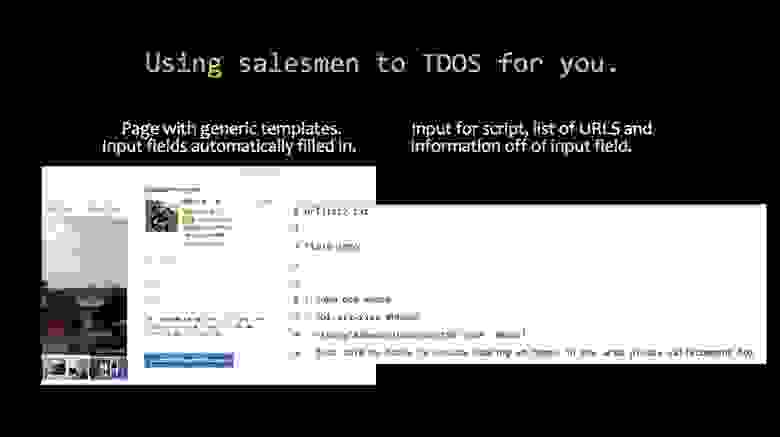

Моя последняя разработка — это скрипт для загрузки телефонных номеров абонентов на существующие веб-страницы риэлторов. Это выглядит вполне пристойно и не требует больших усилий.

Отражённая атака поддельных Caller ID заключается в использовании легального телефонного сервиса с фальшивой информацией о телефонном номере звонившего. Естественно, люди, которые получают звонок будто бы с этого номера, заваливают ничего не подозревающего абонента тысячами обратных звонков, потому что уверены, что им звонил именно он. Используя приложение с PRI сервером, мы можете генерировать 23 вызова в минуту разным абонентам, которые получат фальшивый номер телефона звонившего. Вы можете зациклить список телефонных номеров в зависимости от того, какая «звонилка» запущена на вашем компьютере. Если вы получаете сообщение, что абонент пытался 3-5 раз до вас дозвониться, вы перезваниваете ему, чтобы узнать, что он от вас хотел. На самом деле вы будете вызывать телефонный номер человека, который в действительности вам не звонил.

Сегодня я расскажу вам, как 15 телефонов смогли «обвалить» 200 колл-центров.

Многие люди, в том числе я сам, не перезванивают по указанному номеру, потому что считают, что если кто-то не смог до них дозвониться, то он бы оставил голосовое сообщение.

Далее следует приём, когда для совершения TDoS атаки используются риэлторы-продавцы недвижимости. Для этого применяется скрипт, который размещает на веб-страницах риэлторов фальшивую информацию о клиенте, автоматически заполняя имеющуюся на странице форму. Около 76% риэлтерских сайтов используют одинаковые шаблоны анкеты без «капчи», поэтому автоматически заполнить и отправить такую форму не составляет никакого труда. При этом логин и пароль пользователя, необходимый для заполнения формы, генерируется очень легко. На сегодня в сети существует примерно 4800 страниц риэлторов, которые скрипт может заполнить фальшивой информацией за 2 часа. Например, такой: «Я как раз продал свой дом в Неваде и ищу что-то подходящее в этом районе. Пожалуйста, позвоните мне. Джон Доу».

В результате на указанный в форме телефон обрушивается шквал звонков от риэлтеров.

Существует также ботнет инфицированных смартфонов. Смартфоны, как и компьютеры, могут служить платформами для ботнет сетей. Увеличение количества «рутованных» телефонов снижает их безопасность и увеличивает риск взлома.

Вот так выглядит установленный в нём чип с процессором Qualcomm QSC6055 частотой 192 МГц. Моя «боевая платформа» совместима со всеми процессорами серии QSC60xx.

В 2014 году я провёл исследование, кто именно пользуется предоплаченными телефонами, и получил следующий результат:

ОС Brew предоставляет возможность контролировать голосовую почту и включает или выключает устройство при помощи приложений Brew. Эта возможность существует по умолчанию, если пользовательский интерфейс (UI) запускается поверх Brew. Производитель предоставляет возможность изменить параметры программного обеспечения с помощью инструмента поддержки продукта PST.

Я использовал множество таких телефонов чтобы понять, как это всё работает. Мне посчастливилось найти команду талантливых немцев, которые ликвидировали мои пробелы в знаниях и помогли мне в создании эксплойта для этого телефона. Это восхитительный телефон для того, кто хочет научиться взламывать сотовые телефоны.

Внедрение эксплойта IRinger Mgr позволяет проводить с телефоном такие манипуляции, как беззвучный приём вызова, то есть телефон принимает входящий звонок без активации рингтона и без необходимости поднятия верхней крышки. Это очень удобная для атак функция. Brew позволяет использовать интерфейс IRinger Mgr, чтобы внедрить в ОС свою собственную программу для звонков. Таким образом, эксплойт использует операционную систему телефона, которая принимает и обрабатывает входящие звонки в нужном нам режиме.

Телефоны – раскладушки имеют определённые функции, которые сообщают об откинутой крышке. На этих телефонах с помощью изменения файлов мультимедиа, например, рингтонов, можно «обойти» триггеры и события, инициируемые «железом» в зависимости от конкретного действия пользователя. Таким образом, используя OEM вариант устройства с «заводской» ОС и скомпилированное мною приложение, можно «обойти» любую заводскую функцию и взаимодействовать с телефоном как угодно.

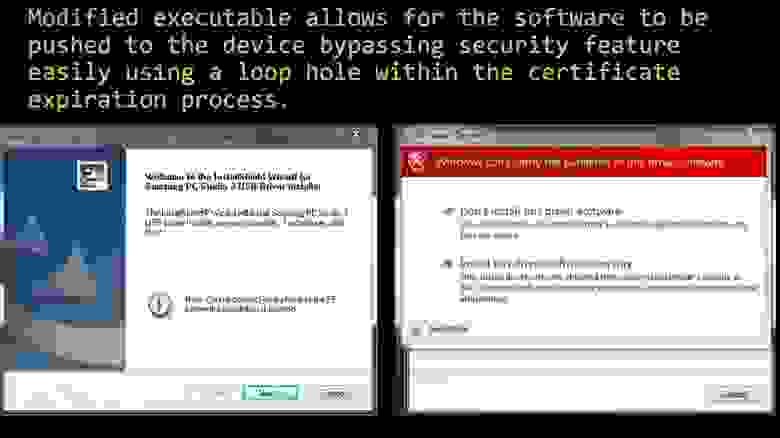

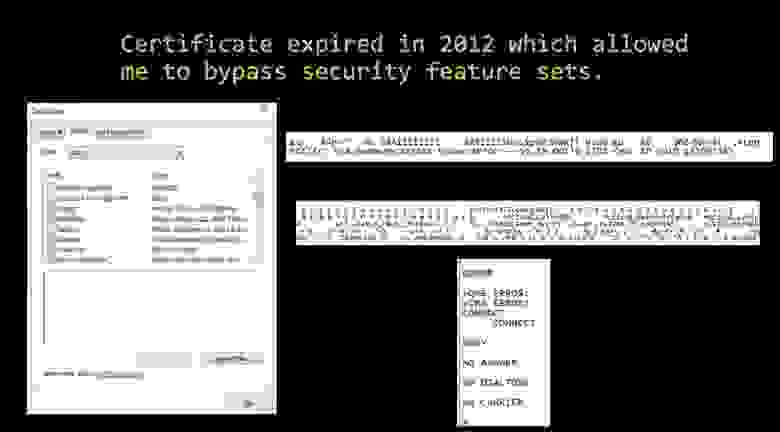

Можно написать свой собственный рингтон с нужной полезной нагрузкой, состоящей из «неправильных» пакетов. Таким образом, можно взаимодействовать с телефоном, используя генератор неправильных пакетов или загрузив в него уже модифицированный рингтон. Именно модифицированный исполнительный файл позволил мне загрузить в телефон нужную прошивку. Для программного обеспечения данного телефона срок действия сертификата истёк в 2012 году, он действовал с 2006 года, то есть телефон не использовался несколько лет. Модифицированный исполнительный файл позволил обойти функции безопасности телефона через «дыру» в сроке действия сертификата. На следующем слайде показано, как мне удалось установить прошивку телефона через фирменное ПО Samsung PC Studio 3, проигнорировав предупреждение Windows о просроченном сертификате простым выбором пункта «Всё равно установить данное ПО».

Эта ошибка использовалась для запуска модифицированного исполнительного файла, в то время как остальные устройства установились с драйвером, который имел действующую подпись.

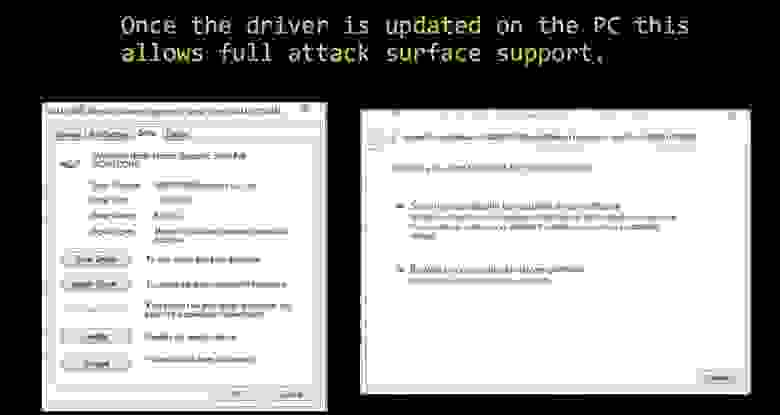

После обновления драйвера с помощью персонального компьютера появилась возможность осуществить полномасштабную атаку на телефон.

На следующем слайде показан сертификат, срок действия которого истёк в 2012 году, что и позволило мне обойти настройки функции безопасности.

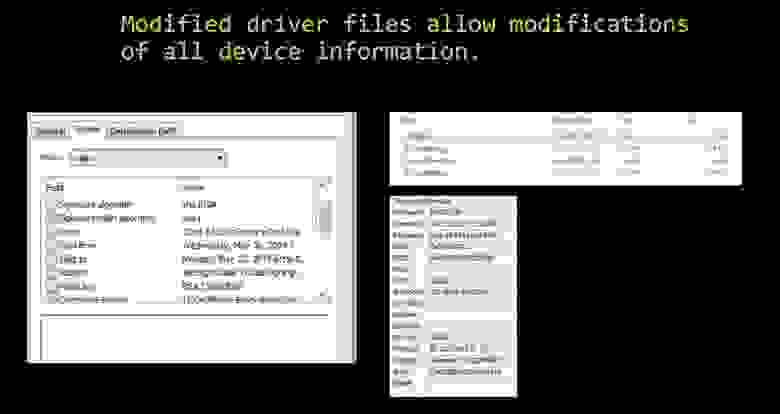

Модифицированные файлы драйвера позволили модифицировать всю информацию об устройствах.

Замечу, что нужные мне драйверы и программу для обновления прошивки я скачал с официального сайта Samsung, где были очень устаревшие версии этого ПО. Возможно, это одна из причин, почему телефон продаётся так дёшево. Повторю снова: мне с лёгкостью удалось проделось с этим телефоном, всё, что я хотел.

Ещё одной замечательной функцией этого «Самсунга» является формирование предпочтительного списка роуминга PRL, определяющего, в каких сетях может быть использован данный CDMA телефон. Он показывает, какие диапазоны и мобильные сети должны быть просканированы при включении и каким из них должен быть отдан приоритет соединения. Обычно он сканирует 12 вышек сотовой связи, потому может методом триангуляции определить местоположение вашего дома. Можно зафиксировать 3 произвольные вышки и тем самым «заморозить» GPS позицию телефона или вообще отключить определение позиции, из-за чего реальное местоположение телефона будет невозможно отследить.

Модифицировать PRL необходимо также для проведения атак, так как при отключённой функции GPS позиционирования, внимание оператора сотовой связи не привлечёт тот факт, что кому-то понадобилось совершать по 70 звонков в минуту с одного и того же телефона. Отключить GPS функцию оказалось очень просто. Я заметил, что она не восстанавливается в полном объёме, пока вы не совершите звонок в службу 911. Это выглядит как какой-то вид взаимодействия с вышками сотовой связи на постоянной основе.

Можно создать приложение для атакующей платформы путём эмуляции программного обеспечения с помощью эмулятора платформы, написанного разработчиками OEM оборудования. То есть, имея полностью открытую «родную» платформу, можно создать на её основе свою «боевую» платформу. При этом работу приложения можно протестировать, даже не загружая его в телефон.

Испытывая свою платформу, я сломал несколько телефонов. Кстати, одной из причин, по которой я написал мой рингтон с вредоносным пакетом, было желание сломать телефон именно при помощи рингтона.

С помощью атакующей платформы, загруженной на телефон, можно получить полный контроль над его функциями, такими как TDoS или Brickmode. Сначала необходимо загрузить рингтон, несущий специфическую «полезную нагрузку». Установка данного рингтона, который я назвал Callbomb, в качестве мелодии для звонка запускает вредоносный функционал рингтона в отношении связанного с ним события. То есть я устанавливал этот рингтон на своём телефоне и отсылал его на номер телефона, которым хотел завладеть, и он начинал звонить на номера, указанные в текстовом сообщении, с интенсивностью 70 звонков в минуту. Звонки продолжались до тех пор, пока аккумулятор полностью не разряжался. Это экстремальное количество звонков за максимально короткий промежуток времени, которые невозможно отследить.

Для завершения пятидневного цикла «бомбардировки звонками» я устанавливал будильник, и он выводил телефон из строя. Если бы кто-то был более опытным в программировании и имел больше времени, он смог бы устроить нечто вроде «вспышки», которая бы уничтожала программное обеспечение телефона так, чтобы его невозможно было бы восстановить. Таким образом, с помощью моей технологии вы получали полный доступ к самому телефону, его модулям и интерфейсам.

Кто-нибудь из вас знает, что такое CheeseBox? Это «олдскульный» термин, связанный с букмекерством. Например, букмекер арендовал неиспользуемую квартиру или магазин, в которой устанавливал несколько телефонов и электронное устройство под названием CheeseBox. Игрок звонил на номер одного из таких телефонов. Когда телефон принимал звонок, CheeseBox автоматически конвертировал его в исходящий звонок на телефон букмекера, находящийся на совсем другой линии. Таким образом, игрок никогда не знал настоящего телефонного номера букмекера. Этот приём используют люди, которые хотят, чтобы их телефонный номер оставался анонимным.

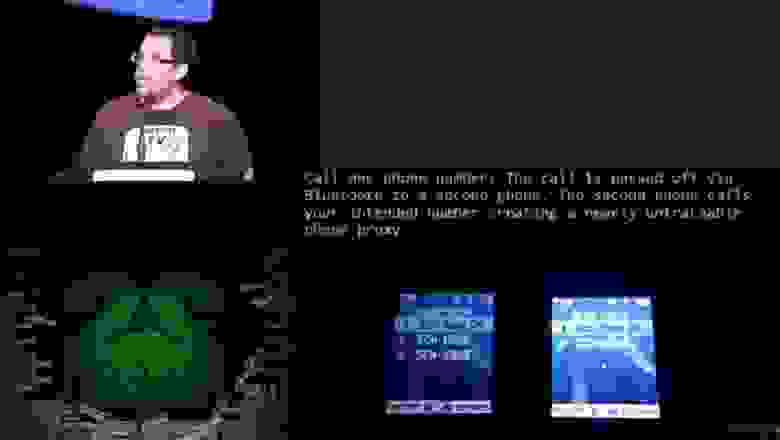

Я написал пакет для рингтона, который помогал мне доставлять другие рингтоны. Он обеспечивал Bluetooth соединение с другими телефонами и создавал возможность переадресовывать телефонный звонок. Допустим, я совершал звонок на нужный мне номер и через некоторое случайное количество времени (можно было установить таймер на 5-15 с), мой телефон «принадлежал» уже другой вышке сотовой связи. Можно было иметь одновременно 2 телефона, каждый из который был привязан к своей вышке. Технология выглядела следующим образом:

Вы можете подсоединить через Bluetooth до 3-х телефонов одновременно для того, чтобы совершать случайные исходящие звонки.

Телефонный скрипт Program Bot позвонит и использует входящую информацию из списка для активации соответствующей строки сервиса.

Итак, этот предоплаченный сотовый телефон, который мешает приёму легальных телефонных звонков течение 5 дней, обладает такими свойствами:

На следующем слайде показан телефон, превращённый в «Бомбардировщик звонков» Callbomber. Я обновил его прошивку и PRL, использовав специальный USB-кабель, присоединил его к ноутбуку и перепрограммировал его за 8 минут.

Далее на слайде показано, как я с помощью 10 телефонов с «боевой платформой» обрушил виртуальный колл-центр. TDoS атака производилась с интенсивностью 12 звонков в секунду по 210 линиям связи в течении 8 минут и вызвала перегрузку процессора и памяти колл-центра, из-за чего он «рухнул».

Возможные цели TDoS атак:

А сейчас я готов ответить на ваши вопросы.

— Есть ли у вас какие-либо способы для отражения TDoS атак колл-центрами?

— Да, я создал плагины для Call Manager и Call Manager Express, они предназначены для работы с оборудованием и программным обеспечением CISCO, откуда я, собственно, и пришёл. Плагин устроен так, что после третьего звонка он отсылает звонящему капчу и не принимает сообщение, пока он не наберёт эту капчу на своём программном телефоне. На сегодня я создал 15 капчей.

— Как насчёт того, чтобы использовать в качестве «боевой платформы» новые смартфоны?

— Не думаю, что я бы на это пошёл, потому что они не настолько дешёвы, чтобы оставить 10 смартфонов в публичной библиотеке и забыть о них после того, как они проведут TDoS атаку. Я не бросил бы там даже свой старый смартфон с Android, который перешёл ко мне в собственность после 2-х летнего контрактного периода. Я использовал фактически «одноразовый» телефон, прежде всего, из-за его дешевизны. Кроме того, мне нужна была максимально компактная платформа с минимальным энергопотреблением. Мой телефон мог проработать до 15 дней без подзарядки в режиме ожидания, поэтому смартфоны не соответствуют задачам, поставленным перед «боевой платформой».

— Почему Vеrizon не привлекло то, что какой-то телефон пытается сделать 70 звонков в минуту?

— Вышки сотовой связи Verizon не обмениваются друг с другом информацией, поэтому я не думаю, что существовала реальная возможность отследить такую активность. Но на всякий случай я сделал, чтобы PRL позволял телефону периодически «перепрыгивать» с вышки на вышку, чтобы обеспечить анонимность и не привлечь к себе внимания оператора сотовой связи.

— Пытались ли проделать подобное с помощью текстовых сообщений?

— Да, я полностью разблокировал функцию SMS, поэтому мог отсылать эксплойт не только с помощью рингтонов, но и совершенно анонимно через SMS. Это очень дешево, если вы пользуетесь сервисом отправки SMS через компьютер, поэтому вполне реально создать «текстовый бомбардировщик». Текстовые сообщения можно использовать не только для вредоносных атак, но и вообще для полного управления телефоном. Мне было бы интересно увидеть, что сообщество DEFCON может с этим сделать.